Global Application Security Market

حجم السوق بالمليار دولار أمريكي

CAGR :

%

USD

10.70 Billion

USD

15.60 Billion

2024

2032

USD

10.70 Billion

USD

15.60 Billion

2024

2032

| 2025 –2032 | |

| USD 10.70 Billion | |

| USD 15.60 Billion | |

|

|

|

|

تجزئة سوق أمن التطبيقات العالمي، حسب الحل (تطبيقات الويب وتطبيقات الجوال)، الخدمة (الاحترافية والمُدارة)، الاختبار (اختبار أمن التطبيقات الثابتة، واختبار أمن التطبيقات الديناميكية، واختبار أمن التطبيقات التفاعلية)، النشر (على السحابة وفي الموقع)، المؤسسة (الشركات الكبيرة والصغيرة والمتوسطة)، المستخدم النهائي (الحكومة والدفاع، والخدمات المصرفية، والخدمات المالية والتأمين، وتكنولوجيا المعلومات والاتصالات، والرعاية الصحية، وتجارة التجزئة، والتعليم، وغيرها من القطاعات) - اتجاهات الصناعة وتوقعاتها حتى عام 2032

حجم سوق أمن التطبيقات

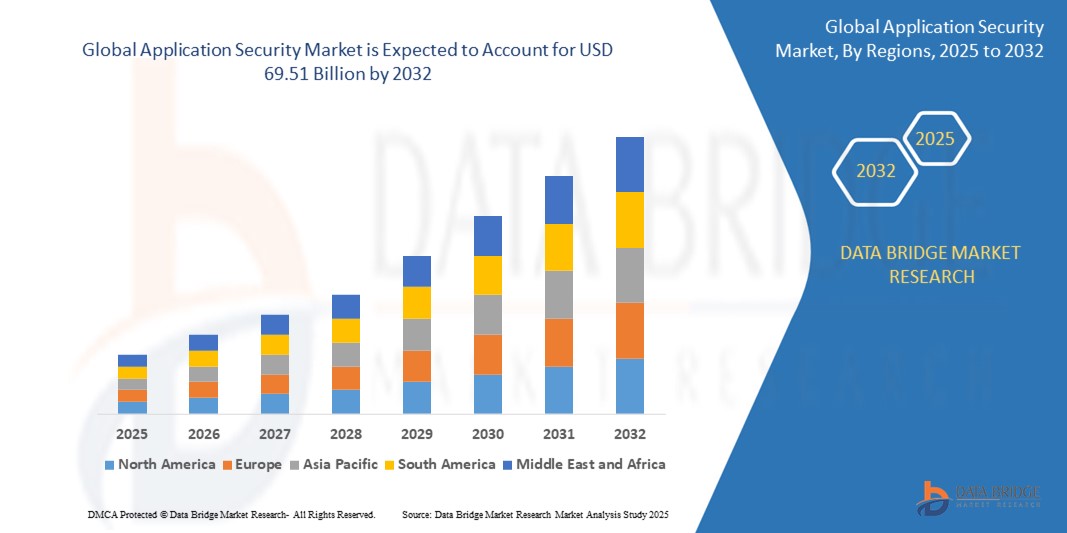

- تم تقييم حجم سوق أمن التطبيقات العالمية بـ 10.70 مليار دولار أمريكي في عام 2024 ومن المتوقع أن يصل إلى 69.51 مليار دولار أمريكي بحلول عام 2032 ، بمعدل نمو سنوي مركب قدره 26.35٪ خلال الفترة المتوقعة

- ويأتي هذا النمو مدفوعًا بعوامل مثل التبني المتزايد للتقنيات الرقمية والحوسبة السحابية والتطبيقات المحمولة عبر الصناعات المختلفة، مما يخلق سطح هجوم أكبر للتهديدات السيبرانية.

تحليل سوق أمن التطبيقات

- يشهد سوق أمن التطبيقات العالمي نموًا ملحوظًا، مدفوعًا بالاعتماد المتزايد على المنصات الرقمية وتزايد وتيرة الهجمات الإلكترونية التي تستهدف التطبيقات. وتستثمر المؤسسات في تدابير أمنية فعّالة لحماية البيانات الحساسة وضمان الامتثال للوائح الصارمة.

- يُعزز دمج تقنيات الذكاء الاصطناعي والتعلم الآلي في حلول أمن التطبيقات قدرات الكشف عن التهديدات والاستجابة لها. تُمكّن هذه التطورات المؤسسات من تحديد نقاط الضعف بشكل استباقي والحد من المخاطر المحتملة في الوقت الفعلي.

- من المتوقع أن تهيمن أمريكا الشمالية على سوق أمن التطبيقات نظرًا لوجودها القوي للاعبين الرئيسيين في الصناعة والبنية التحتية المتقدمة للأمن السيبراني والطلب المرتفع على حماية البيانات عبر مختلف القطاعات.

- من المتوقع أن تكون منطقة آسيا والمحيط الهادئ أسرع المناطق نموًا في سوق أمن التطبيقات خلال فترة التنبؤ بسبب التحول الرقمي السريع والتهديدات السيبرانية المتزايدة والاستثمارات المتزايدة في الأمن السيبراني عبر العديد من الصناعات.

- من المتوقع أن يهيمن قطاع تطبيقات الويب على سوق أمن التطبيقات بحصة سوقية تبلغ 62.5% بحلول عام 2025، وذلك بفضل انتشار استخدامه على نطاق واسع في مختلف القطاعات، بما في ذلك التجارة الإلكترونية والخدمات المصرفية والرعاية الصحية. تُعدّ تطبيقات الويب أهدافًا رئيسية لمجرمي الإنترنت نظرًا لإمكانية الوصول إليها عبر الإنترنت، مما يجعلها أكثر عرضة لهجمات مثل حقن SQL، وهجمات نصوص المواقع المتقاطعة (XSS)، وتزوير طلبات المواقع المتقاطعة (CSRF).

تقرير نطاق وتطبيق تجزئة سوق الأمن

|

صفات |

رؤى سوق مفاتيح أمان التطبيقات |

|

القطاعات المغطاة |

|

|

الدول المغطاة |

أمريكا الشمالية

أوروبا

آسيا والمحيط الهادئ

الشرق الأوسط وأفريقيا

أمريكا الجنوبية

|

|

اللاعبون الرئيسيون في السوق |

|

|

فرص السوق |

|

|

مجموعات معلومات البيانات ذات القيمة المضافة |

بالإضافة إلى رؤى السوق مثل القيمة السوقية ومعدل النمو وشرائح السوق والتغطية الجغرافية واللاعبين في السوق وسيناريو السوق، فإن تقرير السوق الذي أعده فريق أبحاث السوق في Data Bridge يتضمن تحليلًا متعمقًا من الخبراء وتحليل الاستيراد / التصدير وتحليل التسعير وتحليل استهلاك الإنتاج وتحليل المدقة. |

اتجاهات سوق أمن التطبيقات

"صعود تكامل DevSecOps في أمان التطبيقات"

- يتم دمج DevSecOps في خطوط أنابيب التكامل المستمر/النشر المستمر (CI/CD)، مما يؤدي إلى أتمتة اختبار الأمان في كل مرحلة من مراحل التطوير

- على سبيل المثال، قامت GitLab بتضمين أدوات فحص الأمان في خط أنابيب CI/CD الخاص بها للكشف عن نقاط الضعف في وقت مبكر من عملية التطوير

- من خلال تضمين الأمان في عملية التطوير، يسمح DevSecOps بتحديد نقاط الضعف والتخفيف منها مبكرًا، مما يقلل من مخاطر الإصلاحات في المرحلة المتأخرة

- على سبيل المثال، تطبق Netflix نظام DevSecOps على دورات التطوير الخاصة بها لضمان مراقبة الأمان بشكل مستمر ومعالجة التهديدات قبل نشر الكود

- تتيح الملاحظات في الوقت الفعلي من خلال أدوات الأمان الآلية التعرف السريع على مشكلات الأمان ومعالجتها، مما يؤدي إلى استجابات أسرع للتهديدات الناشئة

- على سبيل المثال، يضمن استخدام Google لاختبارات الأمان الآلية ضمن خط أنابيب DevSecOps اكتشاف نقاط الضعف على الفور، مما يقلل من تأثير الخروقات المحتملة

- يعزز DevSecOps التعاون بين فرق التطوير والأمان والعمليات، مما يضمن إعطاء الأولوية للأمان في جميع جوانب تطوير البرامج ونشرها

ديناميكيات سوق أمن التطبيقات

سائق

"تزايد تهديدات الأمن السيبراني واختراقات البيانات"

- يؤدي الارتفاع في التهديدات الإلكترونية مثل برامج الفدية والتصيد الاحتيالي والتهديدات المستمرة المتقدمة (APTs) إلى زيادة الطلب على حلول أمان التطبيقات القوية

- على سبيل المثال، أثر هجوم WannaCry ransomware (2017) على مئات الآلاف من المؤسسات على مستوى العالم، مما يؤكد الحاجة إلى الحماية المتقدمة

- مع تبني المؤسسات لتقنيات جديدة، مثل الحوسبة السحابية وتطبيقات الهاتف المحمول وإنترنت الأشياء، فإنها تُنشئ ثغرات أمنية أوسع يستغلها مجرمو الإنترنت. وقد جعل هذا تأمين التطبيقات أكثر أهمية من أي وقت مضى لحماية البيانات الحساسة.

- كشف اختراق إيكويفاكس (2017) عن بيانات شخصية لـ 147 مليون شخص، مما أبرز ضعف التطبيقات وعزز الحاجة إلى تحسين أمنها. دفعت هذه الاختراقات المؤسسات إلى الاستثمار في تدابير أمنية لمنع وقوع حوادث مماثلة.

- أصبحت المنظمات تدرك بشكل متزايد أن هجومًا واحدًا ناجحًا يمكن أن يؤدي إلى خسائر مالية وتشغيلية وسمعة كبيرة

- على سبيل المثال، سلط خرق الهدف (2013)، الذي أدى إلى تسوية بقيمة 18.5 مليون دولار، الضوء على العواقب الوخيمة لعدم كفاية الأمن.

- مع استمرار تطور تهديدات الأمن السيبراني، تُولي الشركات الأولوية للأمن في كل مرحلة من مراحل دورة حياة تطوير برمجياتها. وقد ساهم هذا التحول بشكل كبير في نمو سوق أمن التطبيقات، حيث تتبنى الشركات إجراءات مثل فحص الثغرات الأمنية، والترميز الآمن، واختبار الاختراق.

فرصة

"دمج الذكاء الاصطناعي والتعلم الآلي"

- يقدم الذكاء الاصطناعي (AI) والتعلم الآلي (ML) فرصة كبيرة لسوق أمن التطبيقات من خلال تعزيز اكتشاف التهديدات والمراقبة في الوقت الفعلي والاستجابة الآلية للحوادث.

- يمكن للذكاء الاصطناعي تحليل كميات هائلة من البيانات بشكل مستمر في الوقت الفعلي، وتحديد نقاط الضعف المحتملة قبل استغلالها من قبل المهاجمين

- على سبيل المثال، يمكن للأدوات المدعومة بالذكاء الاصطناعي مراقبة سلوك التطبيق للكشف عن الأنشطة غير العادية التي قد تشير إلى وجود خرق أمني.

- يمكن لخوارزميات التعلم الآلي التكيف والتحسن بمرور الوقت، والتعلم من التهديدات الجديدة وتصبح أفضل في التنبؤ بالاختراقات الأمنية ومنعها

- على سبيل المثال، تستخدم شركة Cylance الذكاء الاصطناعي لمنع البرامج الضارة من خلال تحديد التهديدات وحظرها استنادًا إلى نماذج تنبؤية تتحسن مع تعلم النظام من الهجمات السابقة.

- يمكن لأدوات الأمان المدعومة بالذكاء الاصطناعي أتمتة مهام الأمان المتكررة مثل فحص الثغرات الأمنية وإدارة التصحيحات، مما يسمح لفرق الأمان بالتركيز على المشكلات الأكثر تعقيدًا

- على سبيل المثال، تستفيد أدوات مثل Qualys من الذكاء الاصطناعي لأتمتة فحص الثغرات الأمنية، مما يساعد المؤسسات على مراقبة تطبيقاتها وتأمينها باستمرار مع الحد الأدنى من التدخل اليدوي.

- يُتيح التقدم السريع للذكاء الاصطناعي والتعلم الآلي في مجال الأمن السيبراني آفاقًا جديدة لتأمين التطبيقات. ومع تطور هذه التقنيات، ستلعب دورًا أكثر أهمية في تشكيل مستقبل أمن التطبيقات، مما يُساعد المؤسسات على تطبيق حلول أمنية ذكية ومتكيّفة ومستقلة.

ضبط النفس/التحدي

"تكلفة التنفيذ والصيانة عالية"

- أحد التحديات الأساسية التي تحد من نمو سوق أمن التطبيقات هو التكلفة العالية المرتبطة بتنفيذ وصيانة حلول الأمان

- يتطلب نشر أدوات أمان التطبيقات القوية استثمارًا أوليًا كبيرًا في البرامج والأجهزة والموظفين المتخصصين، مما قد يشكل عبئًا ماليًا على العديد من المؤسسات

- بالنسبة للمؤسسات الصغيرة والمتوسطة الحجم، فإن التكاليف المرتفعة المرتبطة بحلول الأمان على مستوى المؤسسة قد تكون باهظة

- على سبيل المثال، قد تواجه الشركات الصغيرة صعوبة في تحمل تكاليف تقنيات الأمان المتقدمة مثل برامج التشفير أو أدوات فحص الثغرات الأمنية الآلية، مما يجعلها أكثر عرضة للهجمات الإلكترونية.

- حتى الشركات الأكبر حجمًا تواجه تحديات في تبرير التكلفة العالية للتنفيذ، خاصة عندما لا يكون العائد على الاستثمار (ROI) من أدوات الأمان واضحًا على الفور

- على سبيل المثال، عندما تستثمر المؤسسات في منصات أمنية شاملة تتطلب التزامات طويلة الأجل، ولكن الفوائد الملموسة، مثل تجنب الخروقات، غالبًا ما يكون من الصعب تحديدها كميًا.

- غالبًا ما يتطلب الحفاظ على هذه الحلول فريقًا متخصصًا من خبراء الأمن السيبراني ذوي الخبرة، مما يزيد من تكاليف التشغيل. مع تطور تهديدات الأمن السيبراني، يتعين على فرق الأمن تحديث الأنظمة وتحسينها باستمرار لضمان فعاليتها.

- على سبيل المثال، يعد التصحيح والتحديث المستمر ضروريًا لمواكبة الثغرات الأمنية الجديدة، مما يزيد من التكاليف طويلة الأجل لصيانة هذه الأنظمة

نطاق سوق أمن التطبيقات

يتم تقسيم السوق على أساس الحل والخدمة والاختبار والنشر والتنظيم والمستخدم النهائي.

|

التجزئة |

التجزئة الفرعية |

|

حسب الحل |

|

|

حسب الخدمة |

|

|

عن طريق الاختبار |

|

|

حسب النشر |

|

|

حسب المنظمة |

|

|

حسب المستخدم النهائي |

|

في عام 2025، من المتوقع أن تهيمن تطبيقات الويب على السوق بحصة أكبر في قطاع الحلول

من المتوقع أن يهيمن قطاع تطبيقات الويب على سوق أمن التطبيقات بحصة سوقية تبلغ 62.5% بحلول عام 2025، وذلك بفضل انتشار استخدامه على نطاق واسع في مختلف القطاعات، بما في ذلك التجارة الإلكترونية والخدمات المصرفية والرعاية الصحية. تُعدّ تطبيقات الويب أهدافًا رئيسية لمجرمي الإنترنت نظرًا لإمكانية الوصول إليها عبر الإنترنت، مما يجعلها أكثر عرضة لهجمات مثل حقن SQL، وهجمات نصوص المواقع المتقاطعة (XSS)، وتزوير طلبات المواقع المتقاطعة (CSRF).

من المتوقع أن يشكل اختبار أمان التطبيقات الثابتة الحصة الأكبر خلال فترة التنبؤ في سوق الاختبار

من المتوقع أن تهيمن شريحة اختبار أمان التطبيقات الثابتة على السوق في عام 2025 بأكبر حصة سوقية تبلغ 76.5% بسبب قدراتها على اكتشاف الثغرات الأمنية في مرحلة مبكرة من خلال أدوات SAST، والتي تقوم بتحليل الكود المصدر أو الثنائيات للتطبيق دون تنفيذ البرنامج.

تحليل إقليمي لسوق أمن التطبيقات

"تستحوذ أمريكا الشمالية على الحصة الأكبر في سوق أمن التطبيقات"

- من المتوقع أن تهيمن منطقة أمريكا الشمالية على سوق أمن التطبيقات

- من المتوقع أن تستحوذ أمريكا الشمالية على أكبر حصة سوقية بنسبة 39.8%. وتعود هذه الهيمنة إلى وجود لاعبين رئيسيين في الصناعة وبنية تحتية قوية للأمن السيبراني في الولايات المتحدة وكندا.

- تعد قطاعات الخدمات المالية والرعاية الصحية والحكومة في المنطقة، والتي تتعامل مع البيانات الحساسة، أسواقًا مهمة لحلول أمن التطبيقات

- تستفيد أمريكا الشمالية من التركيز العالي لمحترفي الأمن السيبراني المهرة، مما يسهل نشر تدابير الأمن المتقدمة عبر الصناعات

- إن التركيز في المنطقة على لوائح خصوصية البيانات والتحول الرقمي المستمر يدفع الطلب المستمر على حلول أمان التطبيقات

من المتوقع أن تسجل منطقة آسيا والمحيط الهادئ أعلى معدل نمو سنوي مركب في سوق أمن التطبيقات

- من المتوقع أن تشهد منطقة آسيا والمحيط الهادئ أسرع نمو. ويعزز التحول الرقمي السريع في المنطقة عبر قطاعات مثل الخدمات المصرفية والتجارة الإلكترونية والتصنيع الحاجة إلى حماية مُحسّنة للتطبيقات.

- تشهد دول مثل الصين والهند واليابان وكوريا الجنوبية زيادة كبيرة في المعاملات عبر الإنترنت والأنشطة الرقمية، مما يعرضها لمخاطر إلكترونية أكبر.

- إن الاستثمارات المتزايدة في البنية التحتية لتكنولوجيا المعلومات في الدول النامية في المنطقة توفر فرصة سوقية كبيرة لموردي أمن التطبيقات

- يساهم المجمع الكبير من المواهب من المطورين ومحترفي تكنولوجيا المعلومات في منطقة آسيا والمحيط الهادئ في التبني السريع للحلول الأمنية في المنطقة، حيث تعمل العديد من نماذج التسليم العالمية على تحويل أنشطة تطوير التطبيقات إلى هذه المنطقة

حصة سوق أمن التطبيقات

يُقدم المشهد التنافسي في السوق تفاصيل لكل منافس. تشمل هذه التفاصيل لمحة عامة عن الشركة، وبياناتها المالية، وإيراداتها المحققة، وإمكانياتها السوقية، والاستثمار في البحث والتطوير، ومبادراتها التسويقية الجديدة، وحضورها العالمي، ومواقع ومرافق الإنتاج، وقدراتها الإنتاجية، ونقاط قوتها وضعفها، وإطلاق المنتجات، ونطاقها، وهيمنة تطبيقاتها. تتعلق نقاط البيانات المذكورة أعلاه فقط بتركيز الشركات على السوق.

الشركات الرائدة الرئيسية العاملة في السوق هي:

- فيراكود (الولايات المتحدة)

- شركة هيوليت باكارد لتطوير المشاريع (الولايات المتحدة)

- شركة سينوبسيس (الولايات المتحدة)

- آي بي إم (الولايات المتحدة)

- WhiteHat Security (الولايات المتحدة)

- شركة Qualys, Inc (الولايات المتحدة)

- شركة تشيكماركس المحدودة (إسرائيل)

- أكونيتكس (مالطا)

- رابيد7 (الولايات المتحدة)

- شركة تراست ويف القابضة (الولايات المتحدة)

- شركة هاي تيك بريدج إس إيه (سويسرا)

- أمان التباين (الولايات المتحدة)

- SiteLock (الولايات المتحدة)

- براديو (فرنسا)

- شركة فاسو (كوريا الجنوبية)

- أوراكل (الولايات المتحدة)

- مايكرو فوكس (المملكة المتحدة)

- التقنيات الإيجابية (روسيا)

أحدث التطورات في سوق أمن التطبيقات العالمية

- في نوفمبر 2023، أطلقت شركة Require Security (الولايات المتحدة) نظام Falcon، وهو منتج متقدم لأمن التطبيقات وقت التشغيل، مصمم لمواجهة تهديدات الأمن السيبراني الناشئة القائمة على الذكاء الاصطناعي. يستخدم Falcon تقنيات مدعومة بالذكاء الاصطناعي لتوفير حماية آلية لتبعيات الجهات الخارجية والمصادر المفتوحة في تطبيقات Node.js. يوفر النظام ضوابط أمان بدون ثقة، مع تنبيهات فورية لفرق عمليات الأمن عند حدوث محاولات وصول غير مصرح بها. يعزز هذا الحل قدرة المؤسسات على مراقبة وفهم سلوك مكتباتها مفتوحة المصدر، مما يعزز وضعها الأمني ويحمي البيانات الحساسة من هجمات سلسلة توريد البرامج. من خلال توفير رؤى أعمق حول سلوك التطبيقات، يضع Falcon معيارًا جديدًا لأدوات أمن التطبيقات وقت التشغيل، ويعالج التحديات التي تواجهها شركات التكنولوجيا التي تستخدم مكتبات مفتوحة المصدر.

- في أكتوبر 2023، أطلقت شركة Checkmarx (الولايات المتحدة) برنامج شراكة Checkmarx التقنية ، بهدف دمج أفضل قدرات الشركاء في فئتها مع منصة Checkmarx One التي تعمل بالذكاء الاصطناعي. تعزز هذه المبادرة أمان التطبيقات عبر دورة حياة تطوير البرمجيات (SDLC) من خلال دمج أدوات لتكامل SDLC ووقت التشغيل وأمان السحابة وإدارة الثغرات الأمنية والتقنيات الناشئة. يتضمن البرنامج شراكات مع شركات مثل AWS وServiceNow وSysdig وGitLab وJetBrains وMobb.ai، مما يتيح التكامل والدعم السلس. من خلال مركزية وتبسيط الاكتشاف في هذه المجالات الرئيسية، يساعد البرنامج المؤسسات على التحول في كل مكان - من الكود إلى السحابة - مع الحفاظ على وضع AppSec موحد. يهدف هذا النهج إلى تقليل ضوضاء الثغرات الأمنية وتحسين عمليات الإصلاح وبناء الثقة بين فرق الأمان والتطوير، مما يؤدي في النهاية إلى نتائج أمنية أفضل.

SKU-

احصل على إمكانية الوصول عبر الإنترنت إلى التقرير الخاص بأول سحابة استخبارات سوقية في العالم

- لوحة معلومات تحليل البيانات التفاعلية

- لوحة معلومات تحليل الشركة للفرص ذات إمكانات النمو العالية

- إمكانية وصول محلل الأبحاث للتخصيص والاستعلامات

- تحليل المنافسين باستخدام لوحة معلومات تفاعلية

- آخر الأخبار والتحديثات وتحليل الاتجاهات

- استغل قوة تحليل المعايير لتتبع المنافسين بشكل شامل

منهجية البحث

يتم جمع البيانات وتحليل سنة الأساس باستخدام وحدات جمع البيانات ذات أحجام العينات الكبيرة. تتضمن المرحلة الحصول على معلومات السوق أو البيانات ذات الصلة من خلال مصادر واستراتيجيات مختلفة. تتضمن فحص وتخطيط جميع البيانات المكتسبة من الماضي مسبقًا. كما تتضمن فحص التناقضات في المعلومات التي شوهدت عبر مصادر المعلومات المختلفة. يتم تحليل بيانات السوق وتقديرها باستخدام نماذج إحصائية ومتماسكة للسوق. كما أن تحليل حصة السوق وتحليل الاتجاهات الرئيسية هي عوامل النجاح الرئيسية في تقرير السوق. لمعرفة المزيد، يرجى طلب مكالمة محلل أو إرسال استفسارك.

منهجية البحث الرئيسية التي يستخدمها فريق بحث DBMR هي التثليث البيانات والتي تتضمن استخراج البيانات وتحليل تأثير متغيرات البيانات على السوق والتحقق الأولي (من قبل خبراء الصناعة). تتضمن نماذج البيانات شبكة تحديد موقف البائعين، وتحليل خط زمني للسوق، ونظرة عامة على السوق ودليل، وشبكة تحديد موقف الشركة، وتحليل براءات الاختراع، وتحليل التسعير، وتحليل حصة الشركة في السوق، ومعايير القياس، وتحليل حصة البائعين على المستوى العالمي مقابل الإقليمي. لمعرفة المزيد عن منهجية البحث، أرسل استفسارًا للتحدث إلى خبراء الصناعة لدينا.

التخصيص متاح

تعد Data Bridge Market Research رائدة في مجال البحوث التكوينية المتقدمة. ونحن نفخر بخدمة عملائنا الحاليين والجدد بالبيانات والتحليلات التي تتطابق مع هدفهم. ويمكن تخصيص التقرير ليشمل تحليل اتجاه الأسعار للعلامات التجارية المستهدفة وفهم السوق في بلدان إضافية (اطلب قائمة البلدان)، وبيانات نتائج التجارب السريرية، ومراجعة الأدبيات، وتحليل السوق المجدد وقاعدة المنتج. ويمكن تحليل تحليل السوق للمنافسين المستهدفين من التحليل القائم على التكنولوجيا إلى استراتيجيات محفظة السوق. ويمكننا إضافة عدد كبير من المنافسين الذين تحتاج إلى بيانات عنهم بالتنسيق وأسلوب البيانات الذي تبحث عنه. ويمكن لفريق المحللين لدينا أيضًا تزويدك بالبيانات في ملفات Excel الخام أو جداول البيانات المحورية (كتاب الحقائق) أو مساعدتك في إنشاء عروض تقديمية من مجموعات البيانات المتوفرة في التقرير.