Global Threat Intelligence Market

حجم السوق بالمليار دولار أمريكي

CAGR :

%

USD

14.29 Billion

USD

26.31 Billion

2024

2032

USD

14.29 Billion

USD

26.31 Billion

2024

2032

| 2025 –2032 | |

| USD 14.29 Billion | |

| USD 26.31 Billion | |

|

|

|

|

تقسيم سوق معلومات التهديدات العالمية، حسب النوع (الحلول والخدمات)، ونمط النشر (محليًا وسحابيًا)، وحجم المؤسسة (الشركات الكبيرة والشركات الصغيرة والمتوسطة)، والمستخدم النهائي (الخدمات المصرفية والمالية والتأمين، وتكنولوجيا المعلومات والاتصالات، وتجارة التجزئة، والتصنيع، والرعاية الصحية، وغيرها) - اتجاهات الصناعة والتوقعات حتى عام 2032

حجم سوق معلومات التهديدات

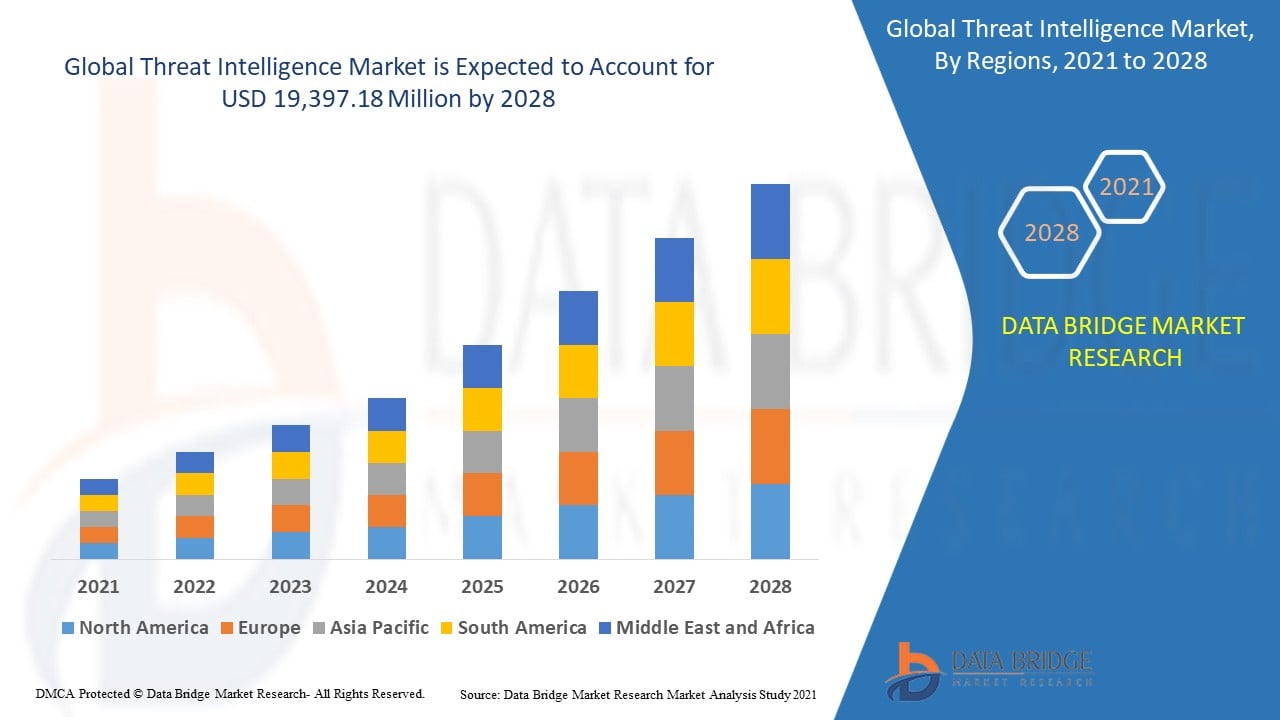

بلغت قيمة سوق معلومات التهديدات العالمية 14.29 مليار دولار أمريكي في عام 2024، ومن المتوقع أن تصل إلى 26.31 مليار دولار أمريكي بحلول عام 2032، بمعدل نمو سنوي مركب قدره 7.92% خلال الفترة المتوقعة من 2025 إلى 2032. إلى جانب رؤى السوق مثل قيمة السوق، ومعدل النمو، وقطاعات السوق، والتغطية الجغرافية، واللاعبين الرئيسيين في السوق، وسيناريوهات السوق، يتضمن تقرير السوق الذي أعده فريق أبحاث السوق في داتا بريدج تحليلاً معمقاً من قبل خبراء، وتحليلاً للاستيراد والتصدير، وتحليلاً للتسعير، وتحليلاً لاستهلاك الإنتاج، وتحليلاً شاملاً للعوامل المؤثرة في السوق.

تحليل سوق معلومات التهديدات

يشهد سوق معلومات التهديدات تطورًا سريعًا، مدفوعًا بتزايد وتيرة الهجمات الإلكترونية وتعقيدها في مختلف القطاعات. ويشمل هذا السوق جمع وتحليل ومشاركة المعلومات المتعلقة بالتهديدات الأمنية المحتملة أو القائمة، مما يمكّن المؤسسات من التخفيف من المخاطر بشكل استباقي. وتُسهم التطورات في مجالات الذكاء الاصطناعي والتعلم الآلي والأتمتة في تعزيز السوق بشكل كبير، مما يسمح بتحديد التهديدات بشكل أسرع والاستجابة لها بفعالية أكبر. وتُمكّن هذه التقنيات من تحليل كميات هائلة من البيانات في الوقت الفعلي، مما يساعد الشركات على اكتشاف التهديدات الإلكترونية المعقدة، مثل هجمات اليوم الصفر، والتهديدات المستمرة المتقدمة، وبرامج الفدية. كما يستفيد السوق من التوسع المتزايد في استخدام حلول الأمان السحابية، التي توفر قابلية التوسع والمرونة للمؤسسات من جميع الأحجام. ويُسهم ارتفاع المتطلبات التنظيمية، مثل اللائحة العامة لحماية البيانات (GDPR) وقانون خصوصية المستهلك في كاليفورنيا (CCPA)، في زيادة الطلب على حلول معلومات التهديدات الشاملة. ونظرًا لأن قطاعات مثل الخدمات المصرفية والمالية والرعاية الصحية تُعد أهدافًا رئيسية للمجرمين الإلكترونيين، فمن المتوقع أن يستمر السوق في النمو، حيث تستثمر كل من الشركات الكبيرة والصغيرة والمتوسطة بشكل متزايد في أدوات معلومات التهديدات المتقدمة لتعزيز بنيتها التحتية للأمن السيبراني وضمان حماية البيانات.

اتجاهات سوق معلومات التهديدات

"التكامل المتزايد بين الذكاء الاصطناعي (AI) والتعلم الآلي (ML)"

يُعدّ التكامل المتزايد للذكاء الاصطناعي والتعلم الآلي لتعزيز إجراءات الأمن السيبراني أحد أبرز الاتجاهات في سوق استخبارات التهديدات. تُستخدم الأدوات المدعومة بالذكاء الاصطناعي حاليًا لمعالجة كميات هائلة من البيانات في الوقت الفعلي، مما يُمكّن الشركات من اكتشاف التهديدات المتقدمة، مثل برامج الفدية وهجمات اليوم الصفر، والتخفيف من آثارها بفعالية أكبر. على سبيل المثال، تستفيد شركات مثل كراود سترايك ودارك تريس من خوارزميات الذكاء الاصطناعي لتحديد أنماط السلوك غير المعتادة والتنبؤ بالتهديدات السيبرانية المحتملة قبل وقوعها. يكتسب هذا الاتجاه أهمية خاصة في قطاعات مثل التمويل والرعاية الصحية، حيث تُعدّ حماية البيانات الحساسة أمرًا بالغ الأهمية. إن قدرة حلول استخبارات التهديدات المدعومة بالذكاء الاصطناعي على الاستجابة التلقائية للتهديدات الناشئة تُحفّز اعتماد هذه التقنيات. ومع استمرار تطور مشهد التهديدات، من المتوقع أن يلعب هذا التوجه نحو دمج الذكاء الاصطناعي والتعلم الآلي في أنظمة استخبارات التهديدات دورًا حاسمًا في تحسين استراتيجيات الدفاع السيبراني للمؤسسات في جميع أنحاء العالم.

نطاق التقرير وتجزئة سوق معلومات التهديدات

|

صفات |

رؤى أساسية حول سوق معلومات التهديدات |

|

القطاعات التي تم تغطيتها |

|

|

الدول المشمولة |

الولايات المتحدة وكندا والمكسيك في أمريكا الشمالية، ألمانيا وفرنسا والمملكة المتحدة وهولندا وسويسرا وبلجيكا وروسيا وإيطاليا وإسبانيا وتركيا وبقية أوروبا في أوروبا، الصين واليابان والهند وكوريا الجنوبية وسنغافورة وماليزيا وأستراليا وتايلاند وإندونيسيا والفلبين وبقية منطقة آسيا والمحيط الهادئ في منطقة آسيا والمحيط الهادئ، المملكة العربية السعودية والإمارات العربية المتحدة وجنوب أفريقيا ومصر وإسرائيل وبقية منطقة الشرق الأوسط وأفريقيا كجزء من منطقة الشرق الأوسط وأفريقيا، البرازيل والأرجنتين وبقية أمريكا الجنوبية كجزء من أمريكا الجنوبية |

|

اللاعبون الرئيسيون في السوق |

IBM (الولايات المتحدة)، Cisco Systems, Inc. (الولايات المتحدة)، Trend Micro Incorporated (اليابان)، McAfee, LLC (الولايات المتحدة)، Musarubra US LLC (الولايات المتحدة)، Forcepoint (الولايات المتحدة)، Fortinet, Inc. (الولايات المتحدة)، Broadcom (الولايات المتحدة)، AT&T Intellectual Property (الولايات المتحدة)، Check Point Software Technologies Ltd. (إسرائيل)، Mimecast Services Limited (المملكة المتحدة)، DXC Technology Company (الولايات المتحدة)، Infosys Limited (الهند)، Verizon (الولايات المتحدة)، SecureWorks, Inc. (الولايات المتحدة)، Proofpoint, Inc. (الولايات المتحدة)، CrowdStrike (الولايات المتحدة)، Webroot Inc. (الولايات المتحدة)، Infoblox (الولايات المتحدة)، وAnomali (الولايات المتحدة) |

|

فرص السوق |

|

|

مجموعات بيانات القيمة المضافة |

بالإضافة إلى رؤى السوق مثل قيمة السوق ومعدل النمو وقطاعات السوق والتغطية الجغرافية واللاعبين في السوق وسيناريو السوق، يتضمن تقرير السوق الذي أعده فريق أبحاث السوق في Data Bridge تحليلاً متعمقاً من قبل الخبراء، وتحليلاً للاستيراد والتصدير، وتحليلاً للتسعير، وتحليلاً لاستهلاك الإنتاج، وتحليلاً لـ PESTLE. |

تعريف سوق معلومات التهديدات

يشير مصطلح "استخبارات التهديدات" إلى جمع وتحليل ومشاركة البيانات المتعلقة بالتهديدات الإلكترونية المحتملة أو القائمة. ويتضمن ذلك جمع معلومات حول أنواع مختلفة من التهديدات، مثل البرامج الضارة، وبرامج الفدية، والتصيد الاحتيالي، والتهديدات المستمرة المتقدمة، وتحليل هذه البيانات لفهم التكتيكات والتقنيات والإجراءات التي يستخدمها مجرمو الإنترنت.

ديناميكيات سوق معلومات التهديدات

السائقين

- زيادة التحول الرقمي

مع استمرار الشركات في التحول الرقمي، تتزايد اعتمادها على التقنيات المتصلة مثل الحوسبة السحابية، وأجهزة إنترنت الأشياء، والمنصات المدعومة بالذكاء الاصطناعي . هذا التطور التكنولوجي السريع يُوسّع نطاق الهجمات الإلكترونية، حيث يزداد ترابط الأجهزة والأنظمة، مما يُسهّل على مجرمي الإنترنت استغلال الثغرات. على سبيل المثال، في قطاع التصنيع، أدى دمج المصانع الذكية وأجهزة إنترنت الأشياء إلى زيادة الكفاءة التشغيلية، ولكنه عرّض البنية التحتية الحيوية للتهديدات الإلكترونية. أصبحت الهجمات التي تستهدف أنظمة التحكم الصناعية أكثر شيوعًا، وكان هجوم برنامج الفدية WannaCry في عام 2017 أحد أبرز الأمثلة على كيفية تعطيل الهجمات الإلكترونية لقطاعات بأكملها. مع تبني المؤسسات للتحول الرقمي، تزداد الحاجة إلى معلومات استخباراتية حول التهديدات لتحديد المخاطر والتخفيف من حدتها بشكل استباقي، مما يجعلها ضرورية لتأمين الأصول الرقمية وضمان استمرارية الأعمال. هذا الاعتماد المتزايد على معلومات استخباراتية فورية حول التهديدات لإدارة مخاطر الأمن السيبراني يُعدّ محركًا رئيسيًا لسوق معلومات التهديدات.

- الطلب المتزايد في الصناعات عالية المخاطر

تُعدّ قطاعاتٌ مثل التمويل والرعاية الصحية والحكومة أهدافًا رئيسيةً لمجرمي الإنترنت نظرًا للبيانات الحساسة التي تُديرها وقيمتها العالية. فعلى سبيل المثال، في القطاع المالي، تُظهر اختراقاتٌ مثل اختراق بيانات Equifax عام 2017، الذي كشف معلوماتٍ ماليةً شخصيةً لملايين الأشخاص، الحاجة المُلحة إلى تدابير أمن سيبراني قوية. وبالمثل، أصبحت مؤسسات الرعاية الصحية، التي تُخزّن بيانات المرضى الحساسة، هدفًا متكررًا لهجمات برامج الفدية، حيث سلّطت حوادثٌ مثل الهجوم على شركة Universal Health Services (UHS) عام 2020 الضوء على نقاط ضعف هذه المؤسسات. علاوةً على ذلك، غالبًا ما تواجه الوكالات الحكومية التجسس الإلكتروني والهجمات على الأمن القومي، كما رأينا مع استهداف APT28 للمنظمات السياسية الأمريكية. يُؤدي تزايد مخاطر اختراقات البيانات والاحتيال والاضطرابات في هذه القطاعات عالية المخاطر إلى زيادة الاعتماد على حلول استخبارات التهديدات. ومع سعي هذه الصناعات لحماية البيانات الحساسة والامتثال للوائح الصارمة، يتزايد الطلب على حلول استخبارات التهديدات المتقدمة، مما يجعلها محركًا رئيسيًا لنمو السوق.

فرص

- توسيع متطلبات الامتثال التنظيمي

مع تزايد التهديدات السيبرانية، فرضت الحكومات والهيئات التنظيمية في جميع أنحاء العالم قوانين صارمة لحماية البيانات، مثل اللائحة العامة لحماية البيانات (GDPR) في أوروبا، وقانون خصوصية المستهلك في كاليفورنيا (CCPA) في الولايات المتحدة، وتوجيه أمن الشبكات والمعلومات (NIS2) في الاتحاد الأوروبي. تلزم هذه اللوائح المؤسسات بتعزيز أطر الأمن السيبراني لديها، وتطبيق تدابير أكثر صرامة لحماية البيانات، والإبلاغ الفوري عن أي اختراقات. على سبيل المثال، بموجب اللائحة العامة لحماية البيانات، تواجه الشركات غرامات تصل إلى 20 مليون يورو أو 4% من إجمالي إيراداتها العالمية في حال عدم الامتثال، مما يجعل حلول استخبارات التهديدات ضرورية لضمان الالتزام باللوائح. وقد أدى ذلك إلى خلق فرصة سوقية كبيرة لشركات الأمن السيبراني التي تقدم حلول استخبارات التهديدات القائمة على الامتثال، مما يساعد المؤسسات على مراقبة التهديدات بشكل استباقي، واكتشاف اختراقات البيانات، وضمان الامتثال للوائح المتغيرة.

- تزايد استخدام الذكاء الاصطناعي والتعلم الآلي في الكشف عن التهديدات

أحدث دمج الذكاء الاصطناعي والتعلم الآلي في مجال الأمن السيبراني ثورةً في استخبارات التهديدات، إذ مكّن من الكشف الفوري عن التهديدات، والتحليل الآلي، والاستخبارات التنبؤية. غالبًا ما تعتمد أدوات الأمان التقليدية على قواعد محددة مسبقًا وتدخل بشري، مما يقلل من فعاليتها في مواجهة التهديدات السيبرانية المتطورة. في المقابل، تقوم منصات استخبارات التهديدات المدعومة بالذكاء الاصطناعي بتحليل كميات هائلة من بيانات الأمان باستمرار، والكشف عن أي شذوذ، والتنبؤ بالتهديدات المحتملة قبل وقوعها. على سبيل المثال، تستخدم شركة دارك تريس، المتخصصة في الأمن السيبراني، تحليلات سلوكية مدعومة بالذكاء الاصطناعي لتحديد الأنشطة المشبوهة داخل الشبكة ومنع الهجمات السيبرانية في الوقت الفعلي. يُمثل الاعتماد المتزايد على أدوات الأمان القائمة على الذكاء الاصطناعي فرصةً مربحةً للشركات التي تُطوّر حلولًا ذكيةً للكشف عن التهديدات.

القيود/التحديات

- فرط البيانات والتعقيد

يشكل تزايد حجم البيانات الناتجة عن تهديدات الأمن السيبراني تحديًا كبيرًا في سوق معلومات التهديدات. تواجه المؤسسات كمًا هائلًا من المعلومات من مصادر متنوعة، مثل سجلات الشبكة وأنظمة كشف التسلل والأحداث الأمنية. يُعدّ فرز هذه البيانات وتحليلها لتحديد التهديدات ذات الصلة عملية معقدة وتستغرق وقتًا طويلًا، وتتطلب أدوات وخبرات متخصصة. على سبيل المثال، قد تتلقى مؤسسة مالية عالمية ملايين التنبيهات يوميًا، لا يرتبط الكثير منها بشكل مباشر بالاختراقات المحتملة. يتطلب فرز هذا التدفق الهائل من البيانات لاستخلاص رؤى قابلة للتنفيذ خوارزميات متقدمة للتعلم الآلي أو منصات مدعومة بالذكاء الاصطناعي، والتي قد تكون مكلفة التنفيذ. بدون الأدوات المناسبة، قد تفوت الشركات أحداثًا أمنية بالغة الأهمية، مما يجعلها عرضة لهجمات متطورة. يُصعّب هذا الكم الهائل من البيانات على المؤسسات الاستجابة في الوقت الفعلي، ويزيد من احتمالية الإنذارات الكاذبة أو تجاهل التهديدات، مما يخلق تحديًا كبيرًا في الاستفادة الفعّالة من معلومات التهديدات.

- نقص في الكوادر الماهرة

يُعدّ نقص المتخصصين المهرة في مجال الأمن السيبراني القادرين على تحليل بيانات استخبارات التهديدات وتفسيرها تحديًا رئيسيًا في سوق استخبارات التهديدات. ويمكن أن تعيق هذه الفجوة في الخبرة قدرة المؤسسات على الاستفادة الكاملة من حلول استخبارات التهديدات. يُعدّ متخصصو الأمن السيبراني أساسيين لفهم تفاصيل التهديدات الناشئة، وتكييف استراتيجيات الدفاع، واتخاذ تدابير استباقية بناءً على بيانات الاستخبارات. ومع ذلك، يفوق الطلب على المتخصصين المؤهلين العرض بكثير، مما يؤدي إلى زيادة المنافسة على المواهب وارتفاع توقعات الرواتب. على سبيل المثال، قد تواجه الشركات متوسطة الحجم صعوبة في شغل وظائف الأمن السيبراني الحيوية، مما يؤدي إلى الاعتماد المفرط على الأنظمة الآلية أو الخدمات الخارجية التي قد تفتقر إلى الفهم السياقي اللازم للاستجابة بفعالية. يُحدّ هذا النقص من اعتماد منصات استخبارات التهديدات وفعاليتها، لا سيما بالنسبة للمؤسسات الصغيرة ذات الموارد المحدودة. ونتيجة لذلك، قد تفشل الشركات في الاستفادة الكاملة من استثماراتها في استخبارات التهديدات، مما يعرضها لمخاطر ونقاط ضعف متزايدة.

إلى جانب الامتثال القانوني، يتعين على المؤسسات أيضًا تخزين ومعالجة البيانات الصوتية بشكل آمن، وهو ما يمثل تحديًا كبيرًا في السوق. غالبًا ما تحتوي التسجيلات الصوتية على معلومات تعريفية شخصية، أو بيانات صحية حساسة، أو تفاصيل مالية، مما يجعلها أهدافًا رئيسية للهجمات الإلكترونية. ويُثني خطر اختراق البيانات الشركات عن تبني حلول استخبارات التهديدات بشكل كامل. على سبيل المثال، واجهت إحدى شركات الاتصالات الكبرى تسريبًا للبيانات كشف عن آلاف التسجيلات لمكالمات دعم العملاء بسبب التشفير غير السليم. إن ضمان الأمن الشامل والتشفير والتحكم في الوصول مكلف ويضيف تعقيدًا تقنيًا للتنفيذ، مما يحد من نمو السوق.

يقدم هذا التقرير السوقي تفاصيل حول أحدث التطورات، واللوائح التجارية، وتحليل الاستيراد والتصدير، وتحليل الإنتاج، وتحسين سلسلة القيمة، والحصة السوقية، وتأثير اللاعبين المحليين والإقليميين، وتحليل الفرص المتاحة من حيث مصادر الإيرادات الناشئة، والتغيرات في اللوائح السوقية، وتحليل النمو الاستراتيجي للسوق، وحجم السوق، ونمو فئات السوق، ومجالات التطبيقات المتخصصة وهيمنتها، وموافقات المنتجات، وإطلاق المنتجات، والتوسعات الجغرافية، والابتكارات التكنولوجية في السوق. لمزيد من المعلومات حول السوق، تواصل مع شركة داتا بريدج لأبحاث السوق للحصول على ملخص تحليلي، وسيساعدك فريقنا على اتخاذ قرار سوقي مدروس لتحقيق النمو.

نطاق سوق معلومات التهديدات

يُقسّم السوق بناءً على النوع، وطريقة النشر، وحجم المؤسسة، والمستخدم النهائي. سيساعدك النمو في هذه القطاعات على تحليل القطاعات ذات النمو المحدود في الصناعات، وتزويد المستخدمين بنظرة عامة قيّمة على السوق ورؤى ثاقبة تساعدهم على اتخاذ قرارات استراتيجية لتحديد تطبيقات السوق الأساسية.

يكتب

- الحلول

- خدمات

وضع النشر

- في الموقع

- سحاب

حجم المنظمة

- الشركات الكبيرة

- الشركات الصغيرة والمتوسطة

المستخدم النهائي

- الخدمات المصرفية والمالية والتأمين (BFSI)

- تكنولوجيا المعلومات والاتصالات

- بيع بالتجزئة

- تصنيع

- الرعاية الصحية

- آحرون

تحليل إقليمي لسوق معلومات التهديدات

يتم تحليل السوق وتقديم رؤى حول حجم السوق واتجاهاته حسب البلد والنوع وطريقة النشر وحجم المؤسسة والمستخدم النهائي. سيساعدك النمو في هذه القطاعات على تحليل قطاعات النمو المحدود في الصناعات، وتزويد المستخدمين بالمعلومات المذكورة أعلاه.

تشمل الدول التي يغطيها تقرير السوق الولايات المتحدة الأمريكية وكندا والمكسيك في أمريكا الشمالية، وألمانيا والسويد وبولندا والدنمارك وإيطاليا والمملكة المتحدة وفرنسا وإسبانيا وهولندا وبلجيكا وسويسرا وتركيا وروسيا وبقية دول أوروبا في أوروبا، واليابان والصين والهند وكوريا الجنوبية ونيوزيلندا وفيتنام وأستراليا وسنغافورة وماليزيا وتايلاند وإندونيسيا والفلبين وبقية دول آسيا والمحيط الهادئ في آسيا والمحيط الهادئ، والبرازيل والأرجنتين وبقية دول أمريكا الجنوبية كجزء من أمريكا الجنوبية، والإمارات العربية المتحدة والمملكة العربية السعودية وسلطنة عمان وقطر والكويت وجنوب إفريقيا وبقية دول الشرق الأوسط وأفريقيا كجزء من الشرق الأوسط وأفريقيا.

تُهيمن أمريكا الشمالية على سوق معلومات التهديدات، ومن المتوقع أن تحافظ على هيمنتها طوال فترة التوقعات. ويعود هذا النمو إلى توفر بنية تحتية قوية وحضور بارز للعديد من المؤسسات المالية العالمية. إضافةً إلى ذلك، يُسهم التوسع في استخدام أجهزة إنترنت الأشياء وتزايد اهتمام الشركات بالأمن السيبراني في زيادة الطلب على حلول معلومات التهديدات المتقدمة. ومع سعي الشركات لحماية أصولها الرقمية، تُعزز التطورات التكنولوجية في المنطقة مكانتها في السوق.

من المتوقع أن تشهد منطقة آسيا والمحيط الهادئ أسرع معدل نمو في سوق معلومات التهديدات خلال الفترة من 2025 إلى 2032. ويعود هذا النمو إلى الانتشار الواسع لحلول معلومات التهديدات في مختلف القطاعات بالمنطقة. ومع تزايد إدراك الشركات لأهمية الأمن السيبراني، يتزايد الطلب على هذه الحلول بوتيرة متسارعة، لا سيما في قطاعات مثل تكنولوجيا المعلومات، والخدمات المصرفية، والتصنيع. إضافةً إلى ذلك، يُسهم التحول الرقمي المتنامي في المنطقة والمبادرات الحكومية الرامية إلى تعزيز الأمن السيبراني في تسريع وتيرة تبني تقنيات معلومات التهديدات المتقدمة.

يُقدّم قسم الدول في التقرير أيضًا العوامل المؤثرة على السوق الفردية والتغييرات في تنظيم السوق التي تؤثر على اتجاهات السوق الحالية والمستقبلية. وتُعدّ بيانات مثل تحليل سلسلة القيمة (الاستهلاكية والتشغيلية)، والاتجاهات التقنية، وتحليل قوى بورتر الخمس، ودراسات الحالة، من بين المؤشرات المستخدمة للتنبؤ بسيناريو السوق في كل دولة. كما يُؤخذ في الاعتبار وجود العلامات التجارية العالمية ومدى توافرها، والتحديات التي تواجهها نتيجة المنافسة الشديدة أو المحدودة من العلامات التجارية المحلية، وتأثير التعريفات الجمركية المحلية ومسارات التجارة، عند تقديم تحليل التنبؤ لبيانات الدولة.

حصة سوق معلومات التهديدات

يُقدّم تحليل المشهد التنافسي للسوق تفاصيل شاملة عن كل منافس، تشمل نبذة عن الشركة، وبياناتها المالية، والإيرادات المُحققة، وإمكانات السوق، والاستثمار في البحث والتطوير، ومبادرات السوق الجديدة، والانتشار العالمي، ومواقع ومرافق الإنتاج، والطاقات الإنتاجية، ونقاط القوة والضعف، وإطلاق المنتجات، وتنوعها، وهيمنتها على التطبيقات. وتقتصر البيانات المذكورة أعلاه على تركيز الشركات في السوق.

الشركات الرائدة في سوق معلومات التهديدات هي:

- شركة آي بي إم (الولايات المتحدة)

- شركة سيسكو سيستمز (الولايات المتحدة الأمريكية)

- شركة تريند مايكرو (اليابان)

- شركة مكافي (الولايات المتحدة الأمريكية)

- شركة موساروبرا الأمريكية ذات المسؤولية المحدودة (الولايات المتحدة)

- فورسبوينت (الولايات المتحدة)

- شركة فورتينت (الولايات المتحدة الأمريكية)

- برودكوم (الولايات المتحدة)

- الملكية الفكرية لشركة AT&T (الولايات المتحدة)

- شركة تشيك بوينت لتقنيات البرمجيات المحدودة (إسرائيل)

- شركة مايمكاست سيرفيسز المحدودة (المملكة المتحدة)

- شركة دي إكس سي للتكنولوجيا (الولايات المتحدة الأمريكية)

- شركة إنفوسيس المحدودة (الهند)

- فيريزون (الولايات المتحدة)

- شركة سكيور وركس (الولايات المتحدة الأمريكية)

- شركة بروفبوينت (الولايات المتحدة الأمريكية)

- كراود سترايك (الولايات المتحدة)

- شركة ويبروت (الولايات المتحدة الأمريكية)

- إنفوبلوكس (الولايات المتحدة)

- أنومالي (الولايات المتحدة)

آخر التطورات في سوق معلومات التهديدات

- في أبريل 2024، وسّعت شركة برودكوم شراكتها مع جوجل كلاود لتحسين تطبيقات VMware الخاصة بها، وتحديدًا على هذه المنصة. يشمل هذا التعاون الموسّع جهودًا تسويقية مشتركة، وإضافة حلول برودكوم إلى سوق جوجل كلاود، ودمج تقنيات الذكاء الاصطناعي التوليدي المتقدمة من جوجل كلاود. يهدف نقل تطبيقات VMware الخاصة ببرودكوم إلى جوجل كلاود إلى الاستفادة من وظائف منصة جوجل الأساسية وتقنية Vertex AI، ما يُحسّن تجربة المستخدم في نهاية المطاف.

- في مارس 2024، أعلنت شركة Check Point Software Technologies Ltd. عن شراكة مع مايكروسوفت لتطوير برنامج Check Point Infinity AI Copilot باستخدام خدمة Microsoft Azure OpenAI. يهدف هذا التعاون إلى توسيع نطاق استخدام الذكاء الاصطناعي في مجال الأمن السيبراني. يستخدم برنامج Infinity AI Copilot، وهو أداة ذكاء اصطناعي توليدية، الأتمتة لتحسين إدارة الأمن بنسبة تصل إلى 90%، مما يُسرّع من حل المشكلات ويعزز الأداء الأمني.

- في ديسمبر 2023، أعلنت شركتا IBM Consulting وPalo Alto Networks عن توسيع شراكتهما الاستراتيجية لتقديم دعم أفضل للعملاء في تعزيز وضعهم الأمني الشامل والتكيف مع التهديدات الأمنية المتطورة. وستضم Palo Alto Networks، الشركة العالمية الرائدة في مجال الأمن السيبراني، شركة IBM Consulting كأحد شركائها الرئيسيين في مجال خدمات الأمن لتحسين حلول الأمن الشاملة.

- في أكتوبر 2023، أطلقت IBM خدمات الكشف والاستجابة المُدارة المُحسّنة المزودة بقدرات الذكاء الاصطناعي، والتي تعمل على أتمتة ما يصل إلى 85% من التنبيهات لتسريع الاستجابة لحوادث الأمن السيبراني. توفر خدمات الكشف والاستجابة للتهديدات (TDR) هذه مراقبة وتحليلاً ومعالجة آلية مستمرة للتنبيهات الأمنية عبر بيئات الحوسبة السحابية الهجينة، مدعومة بمنصة خدمات الأمن المتقدمة من IBM، بالإضافة إلى الذكاء الاصطناعي ومعلومات التهديدات السياقية.

- في أغسطس 2023، أطلقت كراود سترايك خدمة عمليات مكافحة الخصوم، مسجلةً بذلك إنجازاً جديداً في مجال الأمن السيبراني. تجمع هذه المبادرة الجديدة بين استخبارات كراود سترايك فالكون، وفرق البحث عن التهديدات المُدارة من كراود سترايك فالكون أوفر واتش، وبيانات القياس عن بُعد الضخمة من منصة كراود سترايك فالكون المدعومة بالذكاء الاصطناعي، وذلك للكشف عن الخصوم وتعطيل أنشطتهم، مما يؤدي في نهاية المطاف إلى خفض تكلفة عملياتهم.

SKU-

احصل على إمكانية الوصول عبر الإنترنت إلى التقرير الخاص بأول سحابة استخبارات سوقية في العالم

- لوحة معلومات تحليل البيانات التفاعلية

- لوحة معلومات تحليل الشركة للفرص ذات إمكانات النمو العالية

- إمكانية وصول محلل الأبحاث للتخصيص والاستعلامات

- تحليل المنافسين باستخدام لوحة معلومات تفاعلية

- آخر الأخبار والتحديثات وتحليل الاتجاهات

- استغل قوة تحليل المعايير لتتبع المنافسين بشكل شامل

منهجية البحث

يتم جمع البيانات وتحليل سنة الأساس باستخدام وحدات جمع البيانات ذات أحجام العينات الكبيرة. تتضمن المرحلة الحصول على معلومات السوق أو البيانات ذات الصلة من خلال مصادر واستراتيجيات مختلفة. تتضمن فحص وتخطيط جميع البيانات المكتسبة من الماضي مسبقًا. كما تتضمن فحص التناقضات في المعلومات التي شوهدت عبر مصادر المعلومات المختلفة. يتم تحليل بيانات السوق وتقديرها باستخدام نماذج إحصائية ومتماسكة للسوق. كما أن تحليل حصة السوق وتحليل الاتجاهات الرئيسية هي عوامل النجاح الرئيسية في تقرير السوق. لمعرفة المزيد، يرجى طلب مكالمة محلل أو إرسال استفسارك.

منهجية البحث الرئيسية التي يستخدمها فريق بحث DBMR هي التثليث البيانات والتي تتضمن استخراج البيانات وتحليل تأثير متغيرات البيانات على السوق والتحقق الأولي (من قبل خبراء الصناعة). تتضمن نماذج البيانات شبكة تحديد موقف البائعين، وتحليل خط زمني للسوق، ونظرة عامة على السوق ودليل، وشبكة تحديد موقف الشركة، وتحليل براءات الاختراع، وتحليل التسعير، وتحليل حصة الشركة في السوق، ومعايير القياس، وتحليل حصة البائعين على المستوى العالمي مقابل الإقليمي. لمعرفة المزيد عن منهجية البحث، أرسل استفسارًا للتحدث إلى خبراء الصناعة لدينا.

التخصيص متاح

تعد Data Bridge Market Research رائدة في مجال البحوث التكوينية المتقدمة. ونحن نفخر بخدمة عملائنا الحاليين والجدد بالبيانات والتحليلات التي تتطابق مع هدفهم. ويمكن تخصيص التقرير ليشمل تحليل اتجاه الأسعار للعلامات التجارية المستهدفة وفهم السوق في بلدان إضافية (اطلب قائمة البلدان)، وبيانات نتائج التجارب السريرية، ومراجعة الأدبيات، وتحليل السوق المجدد وقاعدة المنتج. ويمكن تحليل تحليل السوق للمنافسين المستهدفين من التحليل القائم على التكنولوجيا إلى استراتيجيات محفظة السوق. ويمكننا إضافة عدد كبير من المنافسين الذين تحتاج إلى بيانات عنهم بالتنسيق وأسلوب البيانات الذي تبحث عنه. ويمكن لفريق المحللين لدينا أيضًا تزويدك بالبيانات في ملفات Excel الخام أو جداول البيانات المحورية (كتاب الحقائق) أو مساعدتك في إنشاء عروض تقديمية من مجموعات البيانات المتوفرة في التقرير.