Ägyptischer Cybersicherheitsmarkt, nach Angebot (Dienste und Lösungen/Software), Anwendung (Identitäts- und Zugriffsverwaltung, Dienstangebot für Datensicherheit und Datenschutz, Governance-Risiken und -Compliance, Dienstangebot für einheitliches Schwachstellenmanagement und andere), Sicherheitstyp (Infrastruktursicherheit, Netzwerksicherheit, Anwendungssicherheit, Cloud-Sicherheit, Endpunktsicherheit und andere), Bereitstellungsmodell (Cloud und vor Ort), Unternehmensgröße (Großunternehmen und kleine und mittlere Unternehmen), Endbenutzer (Industrie, Handel, Staat und Privathaushalte) – Branchentrends und Prognose bis 2029.

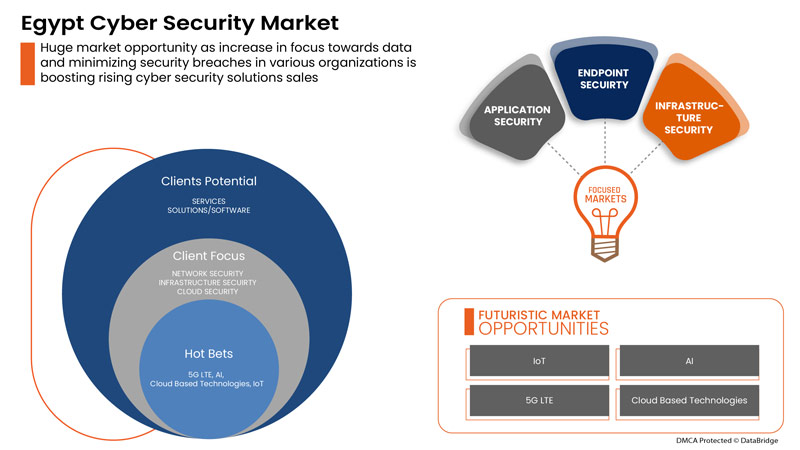

Analyse und Einblicke zum Cybersicherheitsmarkt in Ägypten

Cybersicherheit schützt mit dem Internet verbundene Systeme wie Hardware, Software und Daten vor Cyberbedrohungen und -verletzungen. Der Markt wird durch zunehmende Cloud-Dienste und Cybersicherheitslösungen sowie die Einführung einer Remote-Arbeitskultur angetrieben. Der Anstieg von Cybersicherheitsbedrohungen und Ransomware in Cybersicherheitslösungen könnte das Wachstum jedoch bremsen.

Die Nachfrage nach Cybersicherheit ist gestiegen und wird auch in Zukunft steigen. Data Bridge Market Research analysiert, dass der ägyptische Cybersicherheitsmarkt im Prognosezeitraum von 2022 bis 2029 mit einer durchschnittlichen jährlichen Wachstumsrate von 7,1 % wachsen wird.

|

Berichtsmetrik |

Details |

|

Prognosezeitraum |

2022 bis 2029 |

|

Basisjahr |

2021 |

|

Historische Jahre |

2020 (Anpassbar auf 2019 – 2014) |

|

Quantitative Einheiten |

Werte in Millionen |

|

Abgedeckte Segmente |

Nach Angebot (Dienste und Lösungen/Software), Anwendung (Identitäts- und Zugriffsverwaltung, Datensicherheits- und Datenschutzdienstangebot, Governance-Risiken und Compliance, einheitliches Schwachstellenmanagementdienstangebot und andere), Sicherheitstyp (Infrastruktursicherheit, Netzwerksicherheit, Anwendungssicherheit, Cloud-Sicherheit, Endpunktsicherheit und andere), Bereitstellungsmodell (Cloud und vor Ort), Unternehmensgröße (Großunternehmen und kleine und mittlere Unternehmen), Endbenutzer (Industrie, Handel, Regierung und Privathaushalte) |

|

Abgedeckte Länder |

Ägypten |

|

Abgedeckte Marktteilnehmer |

BAE Systems, Microsoft, McAfee, LLC, Thales, Rapid7, Trend Micro Incorporated, Accenture, Cisco Systems, Inc., IBM Corporation, Oracle, Splunk Inc., Check Point Software Technologies Ltd., Palo Alto Networks, Fortinet, Inc., Juniper Networks, Inc., Micro Focus und Johnson Controls unter anderem |

Marktdefinition

Cybersicherheit schützt mit dem Internet verbundene Systeme wie Hardware, Software und Daten vor Cyberbedrohungen und -verletzungen. Einzelpersonen und Unternehmen nutzen diese Methode, um sich vor unbefugtem Zugriff auf Rechenzentren und andere intelligente Systeme zu schützen. Ein erfolgreicher Cybersicherheitsansatz umfasst mehrere Schutzebenen, die über die Computer, Netzwerke, Programme oder Daten verteilt sind, die geschützt werden sollen.

Dynamik des Cybersicherheitsmarktes in Ägypten

In diesem Abschnitt geht es um das Verständnis der Markttreiber, Vorteile, Chancen, Einschränkungen und Herausforderungen. All dies wird im Folgenden ausführlich erläutert:

Treiber

- Der Aufkommen der Remote-Arbeitskultur

Aufgrund der jüngsten Pandemie, in der Mitarbeiter gezwungen waren, von ihrem jeweiligen Standort aus zu arbeiten, nimmt die Zahl der Remote-Arbeitsplätze zu. Vor einigen Jahrzehnten galt die Möglichkeit, außerhalb eines Firmenbüros zu arbeiten, als nicht machbar, da man davon ausging, dass dies weniger effizient sei. Remote- Arbeit wird erst jetzt zum Mainstream, dank technologischer Fortschritte wie einer stabilen Internetverbindung, die Lösungen und mehr unterstützen könnte.

- Zunahme von Cloud-Diensten – Cyber- und physische Sicherheitslösungen

Cloud-Technologie ist eine wichtige Online-Technologie, die auf der ganzen Welt eingesetzt wird. Cloud-Technologie ermöglicht Benutzern den Zugriff auf Speicher, Dateien, Software und Server über internetfähige Geräte. Sie bedeutet auch, dass Daten und Programme über das Internet gespeichert und abgerufen werden können. Im Gegensatz zu herkömmlichen Hardware- und Softwaremethoden können Cloud-Technologien Unternehmen dabei helfen, technologisch an der Spitze zu bleiben, ohne viel Geld für herkömmliche Methoden auszugeben.

Gelegenheit

-

Der Anstieg strategischer Partnerschaften und Akquisitionen zwischen Organisationen für physische und Cyber-Sicherheitssysteme

Die Koordination und Investition in Projekte ist für die Erzielung nachhaltiger Verbesserungen auf dem Markt für physische und Cybersicherheit unerlässlich . Aus diesem Grund streben die Regierung und andere private Organisationen Partnerschaften und Übernahmen an und beschleunigen so das Wachstum der Branchen. Dies trägt dazu bei, Bekanntheit und Gewinn für die Organisation zu steigern und schafft so Raum für neue Erfindungen in der Branche. Durch Partnerschaften kann das Unternehmen außerdem mehr in fortschrittliche Technologien investieren, um sicherere und zuverlässigere Dienste und Lösungen für den Markt für physische und Cybersicherheit bereitzustellen.

Einschränkung/Herausforderung

- Zunahme von Cybersicherheitsbedrohungen und Ransomware bei physischen und Cybersicherheitslösungen

Aufgrund von COVID-19 haben Cyberkriminalität und Cybersicherheitsprobleme im Jahr 2020 um 600 % zugenommen. Schwachstellen in der Netzwerksicherheit sind eine Schwachstelle, die Hacker ausnutzen, um unbefugte Aktionen innerhalb eines Systems durchzuführen. Laut Purple Sec LLC haben die Varianten mobiler Malware für Mobilgeräte im Jahr 2018 um 54 % zugenommen, wobei 98 % der mobilen Malware auf Android-Geräte abzielen. Schätzungsweise 25 % der Unternehmen sind Opfer von Cryptojacking geworden. Verschiedene Unternehmen sind auch der Sicherheitsbranche zuzurechnen.

Auswirkungen von Covid-19 auf den ägyptischen Cybersicherheitsmarkt

COVID-19 hat sich positiv auf den ägyptischen Cybersicherheitsmarkt ausgewirkt. Aufgrund von COVID-19 nahmen Cyberkriminalität und Cybersicherheitsprobleme im Jahr 2020 um 600 % zu. Schwachstellen in der Netzwerksicherheit sind eine Schwachstelle, die Hacker ausnutzen, um unbefugte Aktionen innerhalb eines Systems durchzuführen. Laut Purple Sec LLC haben die Varianten mobiler Malware für Mobilgeräte im Jahr 2018 um 54 % zugenommen, wobei 98 % der mobilen Malware auf Android-Geräte abzielen. Schätzungsweise 25 % der Unternehmen sind Opfer von Kryptojacking geworden. Verschiedene Unternehmen sind auch in der Sicherheitsbranche tätig.

Jüngste Entwicklungen

- Im August 2022 gab Fortinet, Inc. eine Partnerschaft mit Comcast Business bekannt, um Unternehmen eine neue Reihe von Secure Access Service Edge (SASE)- und Security Service Edge (SSE)-Lösungen bereitzustellen, die Unternehmen dabei helfen, ihre verteilten Belegschaften zu schützen

- Im Mai 2022 brachte Cisco Systems, Inc. ein fortschrittliches Tool zur Bewertung der Cybersicherheit auf den Markt. Das Hauptziel hinter der Einführung der Lösungen bestand darin, kleinen und mittleren Unternehmen (KMU) ein besseres Verständnis ihrer allgemeinen Sicherheitslage zu ermöglichen

Umfang des Cybersicherheitsmarktes in Ägypten

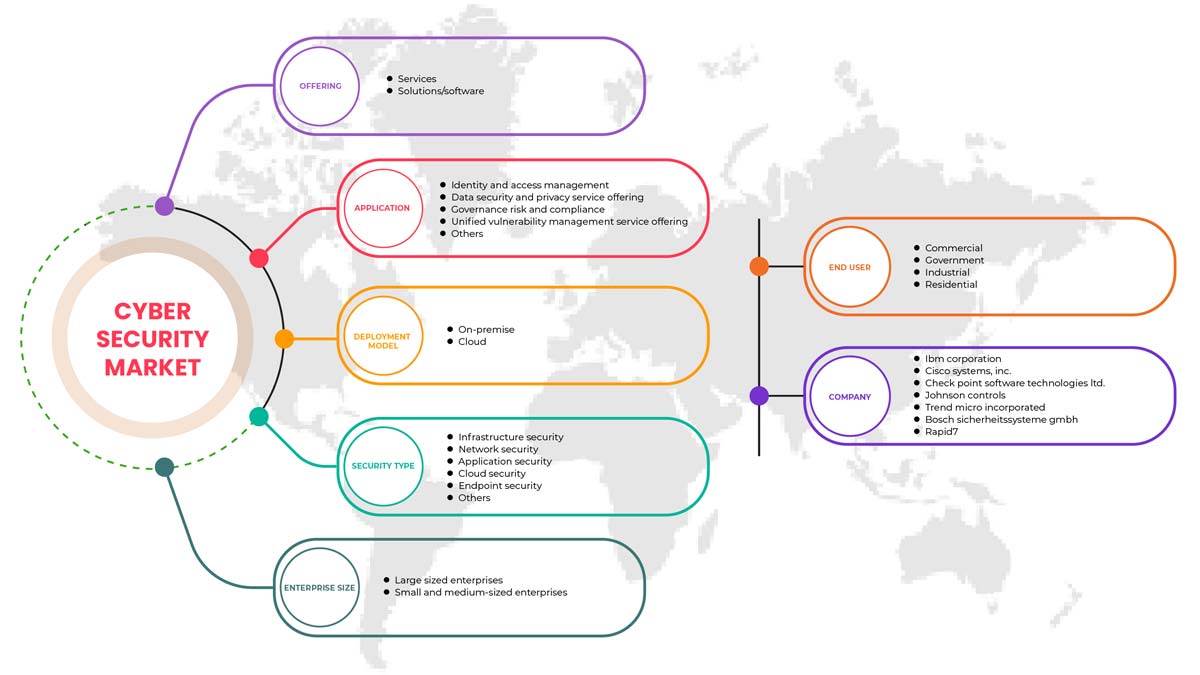

Der Cybersicherheitsmarkt ist nach Angebot, Anwendung, Sicherheitstyp, Bereitstellungsmodell, Unternehmensgröße und Endbenutzer segmentiert. Das Wachstum dieser Segmente hilft Ihnen bei der Analyse schwacher Wachstumssegmente in den Branchen und bietet den Benutzern einen wertvollen Marktüberblick und Markteinblicke, die ihnen bei der strategischen Entscheidungsfindung zur Identifizierung der wichtigsten Marktanwendungen helfen.

Angebot

- Dienstleistungen

- Lösungen/Software

Auf der Grundlage des Angebots ist der ägyptische Markt für Cybersicherheit in Dienstleistungen und Lösungen/Software segmentiert.

Anwendung

- Identitäts- und Zugriffsverwaltung

- Serviceangebot zu Datensicherheit und Datenschutz

- Governance-Risiken und Compliance

- Einheitliches Serviceangebot für Schwachstellenmanagement

- Sonstiges

Auf der Grundlage der Anwendung ist der ägyptische Cybersicherheitsmarkt in die Bereiche Identitäts- und Zugriffsverwaltung, Datensicherheits- und Datenschutzdienstleistungsangebot, Governance-Risiken und Compliance, einheitliches Schwachstellenmanagementdienstleistungsangebot und andere segmentiert.

Sicherheitstyp

- Infrastruktursicherheit

- Netzwerksicherheit

- Anwendungssicherheit

- Cloud-Sicherheit

- Endgerätesicherheit

- Sonstiges

Auf der Grundlage der Sicherheitsart ist der ägyptische Cybersicherheitsmarkt in Infrastruktursicherheit, Netzwerksicherheit, Anwendungssicherheit, Cloud-Sicherheit, Endpunktsicherheit und andere segmentiert.

Bereitstellungsmodell

- Wolke

- Vor Ort

Auf der Grundlage des Bereitstellungsmodells ist der ägyptische Cybersicherheitsmarkt in Cloud und On-Premise segmentiert.

Unternehmensgröße

- Große Unternehmen

- Kleine und mittlere Unternehmen

Auf der Grundlage der Unternehmensgröße ist der ägyptische Cybersicherheitsmarkt in große Unternehmen sowie kleine und mittlere Unternehmen segmentiert

Endbenutzer

- Industrie

- Kommerziell

- Regierung

- Wohnen

Auf der Grundlage des Bereitstellungsmodells ist der ägyptische Cybersicherheitsmarkt in die Bereiche Industrie, Gewerbe, Staat und Privathaushalte segmentiert.

Regionale Analyse/Einblicke zum Cybersicherheitsmarkt in Ägypten

Der ägyptische Cybersicherheitsmarkt wird analysiert und es werden Einblicke in die Marktgröße und Trends nach Land, Angebot, Anwendung, Sicherheitstyp, Bereitstellungsmodell, Unternehmensgröße und Endbenutzer bereitgestellt.

Der Länderabschnitt des Berichts enthält auch Angaben zu einzelnen marktbeeinflussenden Faktoren und Änderungen der Regulierungen auf dem Inlandsmarkt, die sich auf die aktuellen und zukünftigen Markttrends auswirken. Datenpunkte wie Neuverkäufe, Ersatzverkäufe, Länderdemografie, Krankheitsepidemiologie und Import-/Exportzölle sind einige der wichtigen Anhaltspunkte, die zur Prognose des Marktszenarios für einzelne Länder verwendet werden. Bei der Bereitstellung einer Prognoseanalyse der Länderdaten werden auch die Präsenz und Verfügbarkeit globaler Marken und ihre Herausforderungen aufgrund erheblicher oder geringer Konkurrenz durch lokale und inländische Marken berücksichtigt, die sich auf die Vertriebskanäle auswirken.

Wettbewerbsumfeld und Analyse der Marktanteile für Cybersicherheit in Ägypten

Die Wettbewerbslandschaft des ägyptischen Cybersicherheitsmarktes liefert Einzelheiten zu einem Wettbewerber. Zu den Einzelheiten gehören Unternehmensübersicht, Unternehmensfinanzen, erzielter Umsatz, Marktpotenzial, Investitionen in Forschung und Entwicklung, neue Marktinitiativen, globale Präsenz, Produktionsstandorte und -anlagen, Produktionskapazitäten, Stärken und Schwächen des Unternehmens, Produkteinführung, Produktbreite und -umfang, Anwendungsdominanz. Die oben genannten Datenpunkte beziehen sich nur auf den Fokus der Unternehmen auf den ägyptischen Cybersicherheitsmarkt.

Zu den wichtigsten Akteuren auf dem ägyptischen Cybersicherheitsmarkt zählen unter anderem BAE Systems, Microsoft, McAfee, LLC, Thales, Rapid7, Trend Micro Incorporated, Accenture, Cisco Systems, Inc., IBM Corporation, Oracle, Splunk Inc., Check Point Software Technologies Ltd., Palo Alto Networks, Fortinet, Inc., Juniper Networks, Inc., Micro Focus und Johnson Controls.

SKU-

Erhalten Sie Online-Zugriff auf den Bericht zur weltweit ersten Market Intelligence Cloud

- Interaktives Datenanalyse-Dashboard

- Unternehmensanalyse-Dashboard für Chancen mit hohem Wachstumspotenzial

- Zugriff für Research-Analysten für Anpassungen und Abfragen

- Konkurrenzanalyse mit interaktivem Dashboard

- Aktuelle Nachrichten, Updates und Trendanalyse

- Nutzen Sie die Leistungsfähigkeit der Benchmark-Analyse für eine umfassende Konkurrenzverfolgung

Inhaltsverzeichnis

1 EINLEITUNG

1.1 ZIELE DER STUDIE

1.2 MARKTDEFINITION

1.3 ÜBERBLICK ÜBER DEN ÄGYPTEN-MARKT FÜR PHYSIKALISCHE UND CYBER-SICHERHEIT

1.4 WÄHRUNG UND PREISE

1.5 EINSCHRÄNKUNGEN

1.6 ABGEDECKTE MÄRKTE

2 MARKTSEGMENTIERUNG

2.1 ABGEDECKTE MÄRKTE

2.2 GEOGRAFISCHER UMFANG

2,3 JAHRE FÜR DIE STUDIE

2.4 DBMR-Dreibeindatenvalidierungsmodell

2.5 PRIMÄRINTERVIEWS MIT WICHTIGEN MEINUNGSFÜHRERN

2.6 DBMR-Marktpositionsraster

2.7 ANALYSE DES LIEFERANTENANTEILS

2.8 Markt-Endbenutzer-Abdeckungsraster

2.9 MULTIVARIATE MODELLIERUNG

2.1 KOMPONENTEN-ZEITPLANKURVE

2.11 ANGEBOTSZEITPLANKURVE

2.12 SEKUNDÄRQUELLEN

2.13 ANNAHMEN

3 ZUSAMMENFASSUNG

4 PREMIUM-EINBLICKE

4.1 ANLAGEPOLITIK

4.1 FALLSTUDIE

4.1.1 SICHERE INFRASTRUKTUR FÜR DIE SOFTWAREENTWICKLUNG

4.1.2 SOC-AS-A-PLATTFORM (SOCAAP)

4.1.3 RANSOMWARE- UND FORENSISCHE ANALYSE

4.1.4 Sicherheitsplan für den Hirschbezirk von Wisconsin

4.1.5 Kennzeichenleser in Schulen

4.1.6 K-12-Schulen

4.2 WERTSCHÄTZUNGSKETTENANALYSE

4.3 DIE FÜNF KRÄFTE DES PORTERS

4.4 PESTLE-ANALYSE

4.5 TECHNOLOGISCHE LANDSCHAFT

4.5.1 KI UND MASCHINELLES LERNEN

4.5.2 IoT

4.5.3 BLOCKCHAIN

4.6 GESETZLICHE STANDARDS

4.6.1 CYBER-SICHERHEIT

4.6.2 PHYSIKALISCHE SICHERHEIT

4.7 LOKALE SPIELERLISTE

5 MARKTÜBERSICHT

5.1 TREIBER

5.1.1 AUFKOMMEN DER FERNARBEITSKULTUR

5.1.2 Zunahme der Cloud-Dienste, Cyber- und physische Sicherheitslösungen

5.1.3 WACHSENDE BEDEUTUNG PHYSIKALISCHER BIOMETRISCHER LÖSUNGEN IN ALLEN BRANCHEN

5.1.4 Entstehung intelligent vernetzter Gebäude/Häuser

5.2 EINSCHRÄNKUNGEN

5.2.1 Anstieg von Cybersicherheitsbedrohungen und Ransomware in physischen und Cybersicherheitslösungen

5.3 CHANCEN

5.3.1 Zunehmende strategische Partnerschaften und Akquisitionen zwischen Organisationen für physische und Cyber-Sicherheitssysteme

5.3.2 ENTSTEHUNG VERSCHIEDENER DISRUPTIVER TECHNOLOGIEN WIE IOT UND KI FÜR VERSCHIEDENE BRANCHEN

5.3.3 Zunahme der Fälle von Daten- und Sicherheitsverletzungen in verschiedenen Organisationen

5.4 HERAUSFORDERUNGEN

5.4.1 Mangelnde Fachkompetenz für Cybersicherheitssysteme

5.4.2 Komplexität im Zusammenhang mit der Integration verschiedener physischer Sicherheitssysteme

6 ÄGYPTEN CYBER SECURITY MARKT, DURCH ANGEBOT

6.1 ÜBERBLICK

6.2 DIENSTLEISTUNGEN

6.3 LÖSUNGEN/SOFTWARE

7 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH KOMPONENTEN

7.1 ÜBERSICHT

7.2 HARDWARE

7.2.1 VIDEOÜBERWACHUNGSSYSTEM

7.2.1.1 KAMERAS

7.2.1.2 AUFZEICHNER

7.2.2 PHYSIKALISCHES ZUGANGSKONTROLLSYSTEM

7.2.2.1 BIOMETRIE

7.2.2.2 SCHLÖSSER

7.2.2.2.1 ELEKTRONISCHE SCHLÖSSER

7.3 DIENSTLEISTUNGEN

7.3.1 MANAGED SERVICES

7.3.2 PROFESSIONELLE DIENSTLEISTUNGEN

7.4 SOFTWARE

8 ÄGYPTEN PHYSIKALISCHER SICHERHEITSMARKT, DURCH AUTHENTIFIZIERUNG

8.1 ÜBERSICHT

8.2 EINFAKTOR-AUTHENTIFIZIERUNG

8.3 Zwei-Faktor-Authentisierung

8.4 Drei-Faktor-Authentisierung

9 ÄGYPTEN MARKT FÜR CYBER-SICHERHEIT, NACH ANWENDUNG

9.1 ÜBERSICHT

9.2 IDENTITÄTS- UND ZUGRIFFSMANAGEMENT

9.3 DATENSICHERHEIT UND DATENSCHUTZDIENSTANGEBOT

9.4 GOVERNANCE-RISIKO UND COMPLIANCE

9.5 Einheitliches Serviceangebot für Schwachstellenmanagement

9.6 SONSTIGES

10 ÄGYPTEN CYBER-SICHERHEITSMARKT, NACH SICHERHEITSART

10.1 ÜBERSICHT

10.2 INFRASTRUKTURSICHERHEIT

10.3 NETZWERKSICHERHEIT

10.4 ANWENDUNGSSICHERHEIT

10.5 CLOUD-SICHERHEIT

10.6 ENDPOINT-SICHERHEIT

10.7 SONSTIGES

11 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT NACH EINSATZMODELL

11.1 ÜBERSICHT

11.2 VOR ORT

11.3 CLOUD

12 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT NACH UNTERNEHMENSGRÖSSE

12.1 ÜBERSICHT

12.2 Große Unternehmen

12.3 KLEINE UND MITTLERE UNTERNEHMEN

13 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT, NACH ENDBENUTZER

13.1 ÜBERSICHT

13.2 GEWERBLICH

13.3 REGIERUNG

13.4 INDUSTRIE

13.5 WOHNGEBÄUDE

14 ÄGYPTEN CYBER-SICHERHEITSMARKT, UNTERNEHMENSLANDSCHAFT

14.1 UNTERNEHMENSAKTIENANALYSE: ÄGYPTEN

15 ÄGYPTEN PHYSIKALISCHER SICHERHEITSMARKT, UNTERNEHMENSLANDSCHAFT

15.1 UNTERNEHMENSAKTIENANALYSE: ÄGYPTEN

16 SWOT-ANALYSE

16.1 DBMR-ANALYSE

16.1.1 STÄRKE

16.1.2 SCHWÄCHE

16.1.3 Bedrohungen

16.1.4 GELEGENHEIT

17 FIRMENPROFIL

17.1 THALES-GRUPPE

17.1.1 UNTERNEHMENSÜBERSICHT

17.1.2 Umsatzanalyse

17.1.3 PRODUKTPORTFOLIO

17.1.4 JÜNGSTE ENTWICKLUNGEN

17.2 HANGZHOU HIKVISION DIGITAL TECHNOLOGY CO., LTD

17.2.1 UNTERNEHMENSÜBERSICHT

17.2.2 Umsatzanalyse

17.2.3 PRODUKTPORTFOLIO

17.2.4 JÜNGSTE ENTWICKLUNGEN

17.3 ACCENTURE

17.3.1 UNTERNEHMENSÜBERSICHT

17.3.2 Umsatzanalyse

17.3.3 LEISTUNGSPORTFOLIO

17.3.4 JÜNGSTE ENTWICKLUNGEN

17.4 IDEMIA

17.4.1 UNTERNEHMENSÜBERSICHT

17.4.2 PRODUKTPORTFOLIO

17.4.3 JÜNGSTE ENTWICKLUNGEN

17.5 BAE-SYSTEME

17.5.1 UNTERNEHMENSÜBERSICHT

17.5.2 Umsatzanalyse

17.5.3 SERVICEPORTFOLIO

17.5.4 JÜNGSTE ENTWICKLUNG

17.6 FORTINET, INC.

17.6.1 UNTERNEHMENSÜBERSICHT

17.6.2 Umsatzanalyse

17.6.3 SERVICEPORTFOLIO

17.6.4 JÜNGSTE ENTWICKLUNGEN

17.7 PALO ALTO NETWORKS

17.7.1 UNTERNEHMENSÜBERSICHT

17.7.2 Umsatzanalyse

17.7.3 PRODUKTPORTFOLIO

17.7.4 JÜNGSTE ENTWICKLUNG

17.8 AWARE, INC.

17.8.1 UNTERNEHMENSÜBERSICHT

17.8.2 Umsatzanalyse

17.8.3 PRODUKTPORTFOLIO

17.8.4 JÜNGSTE ENTWICKLUNGEN

17.9 AXIS COMMUNICATIONS AB

17.9.1 UNTERNEHMENSÜBERSICHT

17.9.2 Umsatzanalyse

17.9.3 PRODUKTPORTFOLIO

17.9.4 JÜNGSTE ENTWICKLUNG

17.1 BOSCH SICHERHEITSSYSTEME GMBH

17.10.1 UNTERNEHMENSÜBERSICHT

17.10.2 Umsatzanalyse

17.10.3 PRODUKTPORTFOLIO

17.10.4 NEUESTE ENTWICKLUNG

17.11 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

17.11.1 UNTERNEHMENSÜBERSICHT

17.11.2 Umsatzanalyse

17.11.3 PRODUKTPORTFOLIO

17.11.4 JÜNGSTE ENTWICKLUNGEN

17.12 CISCO SYSTEMS, INC.

17.12.1 UNTERNEHMENSÜBERSICHT

17.12.2 UMSATZANALYSE

17.12.3 PRODUKTPORTFOLIO

17.12.4 NEUESTE ENTWICKLUNGEN

17.13 HEXAGON AB

17.13.1 UNTERNEHMENSÜBERSICHT

17.13.2 Umsatzanalyse

17.13.3 ANGEBOTSPORTFOLIO

17.13.4 NEUE ENTWICKLUNG

17.14 HID GLOBAL CORPORATION

17.14.1 UNTERNEHMENSÜBERSICHT

17.14.2 PRODUKTPORTFOLIO

17.14.3 JÜNGSTE ENTWICKLUNG

17.15 IBM CORPORATION

17.15.1 UNTERNEHMENSÜBERSICHT

17.15.2 Umsatzanalyse

17.15.3 PRODUKTPORTFOLIO

17.15.4 NEUESTE ENTWICKLUNGEN

17.16 JOHNSON-STEUERUNG

17.16.1 UNTERNEHMENSÜBERSICHT

17.16.2 Umsatzanalyse

17.16.3 PRODUKTPORTFOLIO

17.16.4 NEUESTE ENTWICKLUNGEN

17.17 JUNIPER NETWORKS, INC.

17.17.1 UNTERNEHMENSÜBERSICHT

17.17.2 Umsatzanalyse

17.17.3 PRODUKTPORTFOLIO

17.17.4 NEUESTE ENTWICKLUNGEN

17.18 MCAFEE, LLC

17.18.1 UNTERNEHMENSÜBERSICHT

17.18.2 Umsatzanalyse

17.18.3 PRODUKTPORTFOLIO

17.18.4 RECENT DEVELOPMENTS

17.19 MICRO FOCUS

17.19.1 COMPANY SNAPSHOT

17.19.2 REVENUE ANALYSIS

17.19.3 PRODUCT PORTFOLIO

17.19.4 RECENT DEVELOPMENT

17.2 MICROSOFT

17.20.1 COMPANY SNAPSHOT

17.20.2 REVENUE ANALYSIS

17.20.3 PRODUCT PORTFOLIO

17.20.4 RECENT DEVELOPMENTS

17.21 ORACLE

17.21.1 COMPANY SNAPSHOT

17.21.2 REVENUE ANALYSIS

17.21.3 SERVICE CATEGORY

17.21.4 RECENT DEVELOPMENT

17.22 PELCO CORPORATIONS

17.22.1 COMPANY SNAPSHOT

17.22.2 REVENUE ANALYSIS

17.22.3 PRODUCTS PORTFOLIO

17.22.4 RECENT DEVELOPMENTS

17.23 RAPID7

17.23.1 COMPANY SNAPSHOT

17.23.2 REVENUE ANALYSIS

17.23.3 PRODUCT PORTFOLIO

17.23.4 RECENT DEVELOPMENTS

17.24 SPLUNK INC.

17.24.1 COMPANY SNAPSHOT

17.24.2 REVENUE ANALYSIS

17.24.3 PRODUCTS PORTFOLIO

17.24.4 RECENT DEVELOPMENT

17.25 TREND MICRO INCORPORATED

17.25.1 COMPANY SNAPSHOT

17.25.2 REVENUE ANALYSIS

17.25.3 PRODUCTS PORTFOLIO

17.25.4 RECENT DEVELOPMENTS

18 QUESTIONNAIRE

19 RELATED REPORTS

Tabellenverzeichnis

TABELLE 1 LISTE DER LOKALEN AKTEURE DER CYBER-SICHERHEIT

TABELLE 2 LISTE DER LOKALEN AKTEURE IM BEREICH DER PHYSIKALISCHEN SICHERHEIT

TABELLE 3 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH ANGEBOT, 2020–2029 (MILLIONEN USD)

TABELLE 4 ÄGYPTEN-DIENSTE AUF DEM MARKT FÜR CYBERSICHERHEIT, NACH ART, 2020–2029 (MILLIONEN USD)

TABELLE 5: ÄGYPTEN: LÖSUNGEN/SOFTWARE AUF DEM MARKT FÜR CYBERSICHERHEIT, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 6: ÄGYPTEN-MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH KOMPONENTEN, 2020–2029 (MIO. USD)

TABELLE 7: ÄGYPTEN: HARWARE AUF DEM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 8 ÄGYPTEN: VIDEOÜBERWACHUNGSSYSTEME IM MARKT FÜR PHYSIKALISCHE SICHERHEIT AUF HARDWRAE-BASIS, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 9: ÄGYPTEN: KAMERAS IM MARKT FÜR PHYSIKALISCHE SICHERHEIT VON VIDEOÜBERWACHUNGSSYSTEMEN, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 10: ÄGYPTEN-REKORDER IM MARKT FÜR PHYSIKALISCHE SICHERHEIT VON VIDEOÜBERWACHUNGSSYSTEMEN, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 11 ÄGYPTEN: PHYSIKALISCHE ZUGANGSKONTROLLSYSTEME AUF DEM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 12 ÄGYPTEN: BIOMETRIE IM PHYSIKALISCHEN ZUGANGSKONTROLLSYSTEM-MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MIO. USD)

TABELLE 13 ÄGYPTEN – SCHLÖSSER IM MARKT FÜR PHYSIKALISCHE ZUGANGSKONTROLLSYSTEME, NACH TYP, 2020–2029 (MIO. USD)

TABELLE 14 ÄGYPTEN: MARKT FÜR ELEKTRONISCHE SCHLÖSSER UND PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MIO. USD)

TABELLE 15 ÄGYPTEN – DIENSTLEISTUNGEN IM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH ART, 2020–2029 (MILLIONEN USD)

TABELLE 16 ÄGYPTEN: MANAGED SERVICES IM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MIO. USD)

TABELLE 17 ÄGYPTEN: PROFESSIONELLE DIENSTLEISTUNGEN IM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH ART, 2020–2029 (MIO. USD)

TABELLE 18 ÄGYPTENSOFTWARE AUF DEM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MILLIONEN USD)

TABELLE 19 ÄGYPTEN: MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH AUTHENTIFIZIERUNG, 2020–2029 (MIO. USD)

TABELLE 20 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH ANWENDUNG, 2020–2029 (MILLIONEN USD)

TABELLE 21 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH SICHERHEITSART, 2020–2029 (MILLIONEN USD)

TABELLE 22 ÄGYPTEN: MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MIO. USD)

TABELLE 23 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MILLIONEN USD)

TABELLE 24 ÄGYPTEN: MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH UNTERNEHMENSGRÖSSE, 2020–2029 (MILLIONEN USD)

TABELLE 25: ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH UNTERNEHMENSGRÖSSE, 2020–2029 (MILLIONEN USD)

TABELLE 26: ÄGYPTEN: GROSSUNTERNEHMEN AUF DEM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MIO. USD)

TABELLE 27: ÄGYPTEN: GROSSUNTERNEHMEN AUF DEM MARKT FÜR CYBERSICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MILLIONEN USD)

TABELLE 28 ÄGYPTEN: KLEINE UND MITTLERE UNTERNEHMEN AUF DEM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MILLIONEN USD)

TABELLE 29 ÄGYPTEN: KLEINE UND MITTLERE UNTERNEHMEN AUF DEM MARKT FÜR CYBERSICHERHEIT, NACH EINSATZMODELL, 2020–2029 (MILLIONEN USD)

TABELLE 30 ÄGYPTEN: PHYSIKALISCHER SICHERHEITSMARKT, NACH ENDBENUTZER, 2020–2029 (MILLIONEN USD)

TABELLE 31 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH ENDBENUTZER, 2020–2029 (MILLIONEN USD)

TABELLE 32 ÄGYPTEN: KOMMERZIELLE UNTERNEHMENSWEISE IM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP, 2020–2029 (MIO. USD)

TABELLE 33 ÄGYPTEN: KOMMERZIELLE CYBER-SICHERHEITSMARKT, NACH ART, 2020–2029 (MILLIONEN USD)

TABELLE 34 ÄGYPTEN: INDUSTRIEMARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP 2020–2029 (MILLIONEN USD)

TABELLE 35 ÄGYPTEN: INDUSTRIE IM MARKT FÜR CYBERSICHERHEIT, NACH TYP 2020–2029 (MILLIONEN USD)

TABELLE 36: WOHNGEBÄUDE IN ÄGYPTEN IM MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH TYP 2020–2029 (MIO. USD)

TABELLE 37: ÄGYPTEN – WOHNGEBÄUDE IM MARKT FÜR CYBERSICHERHEIT, NACH TYP 2020–2029 (MILLIONEN USD)

Abbildungsverzeichnis

ABBILDUNG 1: ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT: SEGMENTIERUNG

ABBILDUNG 2 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT: DATENTRIANGULATION

ABBILDUNG 3 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT: DROC-ANALYSE

ABBILDUNG 4 ÄGYPTEN: MARKT FÜR PHYSIKALISCHE SICHERHEIT: REGIONALE VS. LÄNDERANALYSE

ABBILDUNG 5 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT: REGIONALE VS. LÄNDERANALYSE

ABBILDUNG 6 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT: UNTERNEHMENSFORSCHUNGSANALYSE

ABBILDUNG 7 ÄGYPTEN: PHYSIKALISCHER UND CYBER-SICHERHEITSMARKT: DEMOGRAFISCHE INTERVIEWS

ABBILDUNG 8 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT: DBMR-MARKTPOSITIONSRASTER

ABBILDUNG 9 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT: DBMR-MARKTPOSITIONSRASTER

ABBILDUNG 10 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT: ANALYSE DER ANBIETERANTEILE

ABBILDUNG 11 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT: ANALYSE DER ANBIETERANTEILE

ABBILDUNG 12 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT: MARKT-ENDBENUTZERABDECKUNGSRASTER

ABBILDUNG 13 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT: MARKTABDECKUNG NACH ENDBENUTZERN

ABBILDUNG 14 ÄGYPTEN: CYBER-SICHERHEITSMARKT: SEGMENTIERUNG

ABBILDUNG 15 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT: SEGMENTIERUNG

ABBILDUNG 16 EIN ZUNAHME DER CLOUD-SERVICES, CYBER- UND PHYSIKALISCHEN SICHERHEITSLÖSUNGEN WIRD DEN ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT IM PROGNOSEZEITRAUM VON 2022 BIS 2029 VORAUSSICHTLICH ANTREIBEN

ABBILDUNG 17: DIE ENTWICKLUNG INTELLIGENTER VERNETZTER GEBÄUDE/HÄUSER WIRD DEN ÄGYPTEN MARKT FÜR CYBER-SICHERHEIT IM PROGNOSEZEITRAUM 2022 BIS 2029 VORAUSSICHTLICH ANTREIBEN

ABBILDUNG 18: DAS DIENSTLEISTUNGSSEGMENT WIRD IM PROGNOSEZEITRAUM 2022 UND 2029 VORAUSSICHTLICH DEN GRÖSSTEN ANTEIL AM ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT AUSMACHEN

ABBILDUNG 19: DAS HARDWARE-SEGMENT WIRD IM PROGNOSEZEITRAUM 2022 UND 2029 VORAUSSICHTLICH DEN GRÖSSTEN ANTEIL AM ÄGYPTEN-MARKT FÜR PHYSIKALISCHE SICHERHEIT AUSMACHEN

ABBILDUNG 20 WERTSCHÖPFUNGSKETTE FÜR DEN PHYSIKALISCHEN UND CYBER-SICHERHEITSMARKT

ABBILDUNG 21 PORTERS FIVE FORCE ANALYSE FÜR DEN PHYSIKALISCHEN UND CYBER-SICHERHEITSMARKT

ABBILDUNG 22 PESTLE-ANALYSE FÜR DEN PHYSIKALISCHEN UND CYBER-SICHERHEITSMARKT

ABBILDUNG 23 TREIBER, EINSCHRÄNKUNGEN, CHANCEN UND HERAUSFORDERUNGEN DES ÄGYPTENMARKTS FÜR PHYSIKALISCHE UND CYBER-SICHERHEIT

ABBILDUNG 24 WICHTIGE STATISTIKEN ZUR FERNARBEIT

ABBILDUNG 25 ZUNEHMENDE VERBREITUNG BIOMETRISCHER LÖSUNGEN UNTER VERBRAUCHERN

ABBILDUNG 26 TECHNOLOGIEVERBINDUNG IN SMART HOME/ BUILDINGS

ABBILDUNG 27 AUSWIRKUNGEN VON CYBER-SICHERHEITSBEDROHUNGEN

ABBILDUNG 28 GEMELDETE PHISHING-ANGRIFFE IN DEN JEWEILIGEN LÄNDERN IM 2. QUARTAL 2021

ABBILDUNG 29 ÄGYPTEN-MARKT FÜR CYBER-SICHERHEIT, NACH ANGEBOT, 2021

ABBILDUNG 30 ÄGYPTEN: MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH KOMPONENTEN, 2021

ABBILDUNG 31 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH AUTHENTIFIZIERUNG, 2021

ABBILDUNG 32 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT: NACH ANWENDUNG, 2021

ABBILDUNG 33 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT: NACH SICHERHEITSART, 2021

ABBILDUNG 34 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT, NACH EINSATZMODELL, 2021

ABBILDUNG 35 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT, NACH EINSATZMODELL, 2021

ABBILDUNG 36 ÄGYPTEN: PHYSIKALISCHER SICHERHEITSMARKT NACH UNTERNEHMENSGRÖSSE, 2021

ABBILDUNG 37 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT, NACH UNTERNEHMENSGRÖSSE, 2021

ABBILDUNG 38 ÄGYPTEN: PHYSIKALISCHER SICHERHEITSMARKT: NACH ENDBENUTZER, 2021

ABBILDUNG 39 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT: NACH ENDBENUTZER, 2021

ABBILDUNG 40 ÄGYPTEN-MARKT FÜR CYBERSICHERHEIT: UNTERNEHMENSANTEIL 2021 (%)

ABBILDUNG 41 ÄGYPTEN MARKT FÜR PHYSIKALISCHE SICHERHEIT: UNTERNEHMENSANTEIL 2021 (%)

Forschungsmethodik

Die Datenerfassung und Basisjahresanalyse werden mithilfe von Datenerfassungsmodulen mit großen Stichprobengrößen durchgeführt. Die Phase umfasst das Erhalten von Marktinformationen oder verwandten Daten aus verschiedenen Quellen und Strategien. Sie umfasst die Prüfung und Planung aller aus der Vergangenheit im Voraus erfassten Daten. Sie umfasst auch die Prüfung von Informationsinkonsistenzen, die in verschiedenen Informationsquellen auftreten. Die Marktdaten werden mithilfe von marktstatistischen und kohärenten Modellen analysiert und geschätzt. Darüber hinaus sind Marktanteilsanalyse und Schlüsseltrendanalyse die wichtigsten Erfolgsfaktoren im Marktbericht. Um mehr zu erfahren, fordern Sie bitte einen Analystenanruf an oder geben Sie Ihre Anfrage ein.

Die wichtigste Forschungsmethodik, die vom DBMR-Forschungsteam verwendet wird, ist die Datentriangulation, die Data Mining, die Analyse der Auswirkungen von Datenvariablen auf den Markt und die primäre (Branchenexperten-)Validierung umfasst. Zu den Datenmodellen gehören ein Lieferantenpositionierungsraster, eine Marktzeitlinienanalyse, ein Marktüberblick und -leitfaden, ein Firmenpositionierungsraster, eine Patentanalyse, eine Preisanalyse, eine Firmenmarktanteilsanalyse, Messstandards, eine globale versus eine regionale und Lieferantenanteilsanalyse. Um mehr über die Forschungsmethodik zu erfahren, senden Sie eine Anfrage an unsere Branchenexperten.

Anpassung möglich

Data Bridge Market Research ist ein führendes Unternehmen in der fortgeschrittenen formativen Forschung. Wir sind stolz darauf, unseren bestehenden und neuen Kunden Daten und Analysen zu bieten, die zu ihren Zielen passen. Der Bericht kann angepasst werden, um Preistrendanalysen von Zielmarken, Marktverständnis für zusätzliche Länder (fordern Sie die Länderliste an), Daten zu klinischen Studienergebnissen, Literaturübersicht, Analysen des Marktes für aufgearbeitete Produkte und Produktbasis einzuschließen. Marktanalysen von Zielkonkurrenten können von technologiebasierten Analysen bis hin zu Marktportfoliostrategien analysiert werden. Wir können so viele Wettbewerber hinzufügen, wie Sie Daten in dem von Ihnen gewünschten Format und Datenstil benötigen. Unser Analystenteam kann Ihnen auch Daten in groben Excel-Rohdateien und Pivot-Tabellen (Fact Book) bereitstellen oder Sie bei der Erstellung von Präsentationen aus den im Bericht verfügbaren Datensätzen unterstützen.