Global Military Cybersecurity Market

Tamaño del mercado en miles de millones de dólares

Tasa de crecimiento anual compuesta (CAGR) :

%

USD

10.51 Billion

USD

19.47 Billion

2022

2030

USD

10.51 Billion

USD

19.47 Billion

2022

2030

| 2023 –2030 | |

| USD 10.51 Billion | |

| USD 19.47 Billion | |

|

|

|

|

Mercado global de ciberseguridad militar, por plataforma (hardware, servicio, solución), tipo ( seguridad de red , inteligencia sobre amenazas cibernéticas, infraestructura de TI, seguridad logística y operativa, servicios de capacitación, seguridad de identidad y acceso, seguridad de datos, seguridad en la nube), solución (gestión de inteligencia y respuesta ante amenazas, gestión de identidad y acceso, gestión de prevención de pérdida de datos, gestión de seguridad y vulnerabilidades, gestión unificada de amenazas, riesgo y cumplimiento empresarial, seguridad gestionada, otros), modo de implementación (nube, local), aplicación (ejército, armada, fuerza aérea) – Tendencias de la industria y pronóstico hasta 2030.

Análisis y tamaño del mercado de ciberseguridad militar

Se prevé que la alta tasa de adopción de soluciones de almacenamiento en la nube tenga un impacto en la expansión del mercado de ciberseguridad militar. Este mercado también se beneficiará del aumento de las inversiones gubernamentales para combatir la amenaza de los ciberataques y garantizar mejores soluciones de seguridad. Además, debido a la mayor accesibilidad de los vehículos no tripulados gracias a los rápidos avances tecnológicos, se requieren mejores periféricos y servicios de seguridad para garantizar que estos productos sean menos vulnerables a la piratería informática.

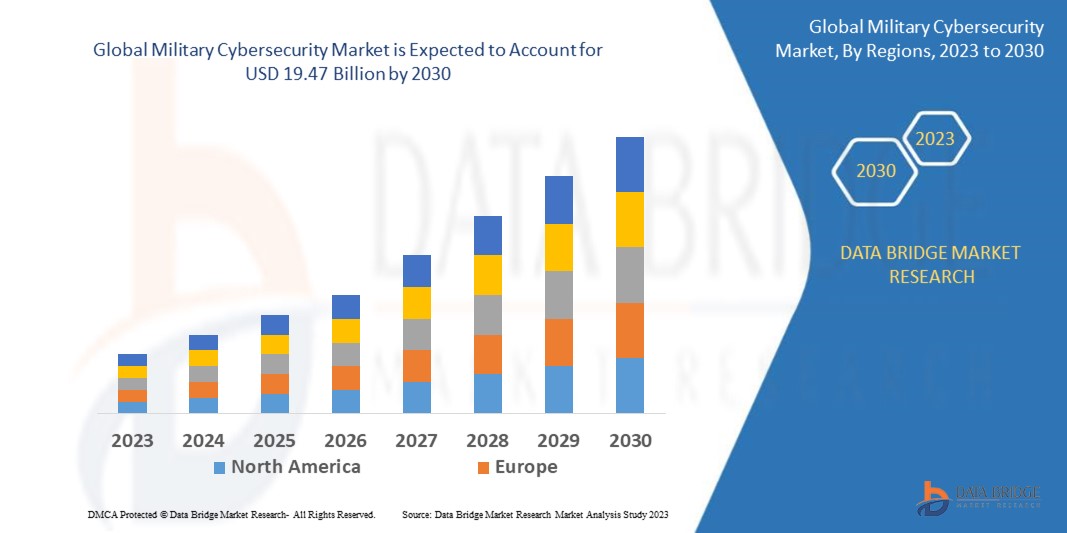

Según un análisis de Data Bridge Market Research, el mercado de ciberseguridad militar, valorado en 10.510 millones de dólares en 2022, alcanzará los 19.470 millones de dólares en 2030, con una tasa de crecimiento anual compuesta (TCAC) del 8,01 % durante el período de previsión de 2023 a 2030. Además de información clave sobre el mercado, como su valor, tasa de crecimiento, segmentos, cobertura geográfica, actores y panorama general, el informe de mercado elaborado por el equipo de Data Bridge Market Research incluye análisis exhaustivos de expertos, análisis de importaciones/exportaciones, análisis de precios, análisis de producción y consumo, y análisis PESTEL.

Alcance y segmentación del mercado de ciberseguridad militar

|

Métrica del informe |

Detalles |

|

Período de previsión |

2023 a 2030 |

|

Año base |

2022 |

|

Años históricos |

2021 (Personalizable para el período 2015-2020) |

|

Unidades cuantitativas |

Ingresos en miles de millones de USD, volúmenes en unidades, precios en USD |

|

Segmentos cubiertos |

Plataforma (Hardware, Servicio, Solución), Tipo (Seguridad de Red, Inteligencia sobre Amenazas Cibernéticas, Infraestructura de TI, Seguridad Logística y Operativa, Servicios de Capacitación, Seguridad de Identidad y Acceso, Seguridad de Datos, Seguridad en la Nube), Solución (Inteligencia y Gestión de Respuesta ante Amenazas, Gestión de Identidad y Acceso, Gestión de Prevención de Pérdida de Datos, Gestión de Seguridad y Vulnerabilidades, Gestión Unificada de Amenazas, Riesgo y Cumplimiento Empresarial, Seguridad Gestionada, Otros), Modo de Implementación (Nube, Local), Aplicación (Ejército, Armada, Fuerza Aérea) |

|

Países cubiertos |

Estados Unidos, Canadá y México en América del Norte, Alemania, Francia, Reino Unido, Países Bajos, Suiza, Bélgica, Rusia, Italia, España, Turquía, Resto de Europa en Europa, China, Japón, India, Corea del Sur, Singapur, Malasia, Australia, Tailandia, Indonesia, Filipinas, Resto de Asia-Pacífico (APAC) en Asia-Pacífico (APAC), Arabia Saudita, Emiratos Árabes Unidos, Sudáfrica, Egipto, Israel, Resto de Oriente Medio y África (MEA) como parte de Oriente Medio y África (MEA), Brasil, Argentina y Resto de Sudamérica como parte de Sudamérica. |

|

Participantes del mercado cubiertos |

Qualcomm Technologies, Inc. (EE. UU.), Microsoft (EE. UU.), Oracle (EE. UU.), Cisco Systems, Inc. (EE. UU.), Northrop Grumman (EE. UU.), Accenture (Irlanda), IBM (EE. UU.), Thales (Francia), Lockheed Martin Corporation (EE. UU.), General Dynamics Corporation (EE. UU.), BAE Systems (Reino Unido), Raytheon Technologies Corporation (EE. UU.), Airbus (Francia), Leonardo SpA (Italia), NETCENTRICS CORPORATION (EE. UU.), Fujitsu (Japón), CyberArk Software Ltd. (EE. UU.), Booz Allen Hamilton Inc. (EE. UU.), Check Point Software Technologies Ltd (Israel), Rapid7 (EE. UU.), Fortinet, Inc. (EE. UU.) |

|

Oportunidades de mercado |

|

Definición de mercado

La ciberseguridad militar se refiere a la práctica de proteger las organizaciones, los activos y las operaciones militares de las ciberamenazas y los ciberataques. Implica la implementación de estrategias, tecnologías y procesos para salvaguardar las redes, los sistemas y los datos militares contra el acceso no autorizado, la interrupción y la vulneración. La ciberseguridad militar tiene como objetivo garantizar la confidencialidad, la integridad y la disponibilidad de la información crítica, así como mantener la funcionalidad y la operatividad de los sistemas militares. Comprende medidas como la seguridad de la red , el cifrado, los controles de acceso, la respuesta a incidentes y la inteligencia sobre amenazas para mitigar los riesgos cibernéticos y mantener la seguridad nacional.

Dinámica del mercado de ciberseguridad militar

Conductores

- El aumento de las ciberamenazas puede impulsar el mercado.

Con el avance de la tecnología, las ciberamenazas contra las organizaciones militares se han vuelto más sofisticadas y generalizadas. Estos ataques pueden comprometer información confidencial, interrumpir operaciones y atacar infraestructuras críticas. En consecuencia, existe una creciente demanda de soluciones de ciberseguridad robustas para proteger las redes, los sistemas y los datos militares frente a estas amenazas en constante evolución. La urgencia de proteger los activos militares impulsa la necesidad de medidas de ciberseguridad sólidas ante el panorama de amenazas cada vez más complejo.

- La creciente adopción de la guerra centrada en redes puede impulsar el mercado.

La creciente adopción de la guerra centrada en redes por parte de las fuerzas militares subraya el papel fundamental de los sistemas de información y comunicación en la coordinación de operaciones. Sin embargo, esta dependencia de las redes interconectadas y el intercambio de datos introduce nuevas vulnerabilidades y posibles ciberamenazas. Es esencial contar con medidas de ciberseguridad robustas para proteger los activos militares, garantizar el éxito de las misiones y mantener la eficacia operativa. Al protegerse contra posibles ciberataques, las organizaciones militares pueden mitigar los riesgos y preservar la integridad de sus estrategias de guerra centrada en redes.

Oportunidades

- La colaboración con el sector privado crea oportunidades lucrativas para crecer

La colaboración con el sector privado representa una importante oportunidad para las organizaciones militares en el ámbito de la ciberseguridad. La alianza con empresas de ciberseguridad, instituciones de investigación y proveedores de tecnología permite a las organizaciones militares acceder a la experiencia y las soluciones innovadoras desarrolladas por estas entidades. Esta colaboración facilita la adopción de tecnologías avanzadas y mejores prácticas, mejorando la eficacia de las medidas de ciberseguridad militar y reforzando las defensas contra las ciberamenazas en constante evolución. Además, fomenta el intercambio de conocimientos, el acceso a soluciones de vanguardia y el potencial para desarrollar capacidades de ciberseguridad personalizadas que satisfagan las necesidades militares específicas.

- La concienciación pública y los ciberataques de gran repercusión crean oportunidades de mercado.

La creciente concienciación pública sobre los riesgos de la ciberseguridad, junto con los ciberataques de gran repercusión contra organizaciones militares, genera una demanda de mayores capacidades en este ámbito. Estos incidentes ponen de relieve las posibles consecuencias de los ciberataques para la seguridad nacional y la seguridad pública. En consecuencia, se reconoce cada vez más la necesidad de adoptar medidas proactivas de ciberseguridad para proteger los activos militares, la infraestructura crítica y la información sensible. El enfoque en la mejora de la ciberseguridad responde al imperativo de mitigar los riesgos y salvaguardar los recursos y las operaciones militares vitales.

Limitaciones/Desafíos

- Los problemas regulatorios y de cumplimiento pueden limitar el crecimiento del mercado.

Las organizaciones militares están sujetas a multitud de normas y estándares de ciberseguridad, que pueden variar según la jurisdicción. Cumplir con estos requisitos puede ser complejo, laborioso y requerir muchos recursos. La atención centrada en el cumplimiento normativo puede desviar la atención y los recursos de otras iniciativas críticas de ciberseguridad, lo que podría afectar a la eficacia general de las medidas de ciberseguridad militar. Equilibrar los esfuerzos de cumplimiento con estrategias proactivas de ciberseguridad es fundamental para garantizar una protección integral contra las ciberamenazas en constante evolución.

- Las limitaciones presupuestarias pueden limitar el crecimiento del mercado.

Las limitaciones presupuestarias representan un desafío importante para los esfuerzos de ciberseguridad militar. Los recursos limitados dificultan que las organizaciones militares asignen fondos suficientes para tecnologías, personal, capacitación y mantenimiento en ciberseguridad. Esto puede resultar en la incapacidad de implementar medidas integrales de ciberseguridad, dejando vulnerabilidades que los ciberatacantes pueden explotar. Equilibrar las prioridades contrapuestas y asegurar el apoyo presupuestario suficiente es crucial para garantizar una ciberseguridad eficaz y proteger los sistemas y datos militares de las ciberamenazas.

Este informe sobre el mercado de ciberseguridad militar ofrece detalles sobre los últimos avances, regulaciones comerciales, análisis de importación y exportación, análisis de producción, optimización de la cadena de valor, cuota de mercado, impacto de los actores del mercado nacionales y locales, análisis de oportunidades en términos de nuevos nichos de ingresos, cambios en las regulaciones del mercado, análisis estratégico del crecimiento del mercado, tamaño del mercado, crecimiento del mercado por categoría, nichos de aplicación y su dominio, aprobaciones y lanzamientos de productos, expansiones geográficas e innovaciones tecnológicas. Para obtener más información sobre el mercado de ciberseguridad militar, contacte con Data Bridge Market Research para solicitar un informe de análisis. Nuestro equipo le ayudará a tomar una decisión informada para impulsar el crecimiento de su negocio.

Desarrollos recientes

- En 2023, con el fin de reforzar la ciberseguridad de la organización, IBM Bélgica y King ICT Croacia firmaron contratos con la OTAN. Estos contratos, valorados en 31,7 millones de dólares estadounidenses, abarcan la integración de capacidades de ciberdefensa y servicios de configuración relacionados, desde febrero hasta 2025, con una opción de prórroga de dos años.

- En 2022, en el marco de la transformación de Estados Unidos en una potencia centrada en los datos, el Ejército estadounidense declaró su intención de implementar un marco de ciberseguridad de confianza cero. Asimismo, en el marco del Proyecto Convergencia del Ejército, Raytheon Intelligence and Space presentó su plataforma de Confianza Cero Operacional.

- En 2019, la Red de Información del Departamento de Defensa (DoDIN-A) recibirá apoyo para su misión de General Dynamics Corporation a través del programa de apoyo a la misión de ciberseguridad y operaciones de red del Ejército (ADCNOMS) en virtud de un contrato por valor de 118 millones de dólares firmado con el Ejército de los Estados Unidos.

Alcance del mercado global de ciberseguridad militar

El mercado de ciberseguridad militar se segmenta según la plataforma, el tipo, la solución, el tipo de implementación y la aplicación. El crecimiento en estos segmentos le permitirá analizar los segmentos de menor crecimiento en la industria y brindará a los usuarios una valiosa visión general del mercado e información clave para la toma de decisiones estratégicas en la identificación de las principales aplicaciones del mercado.

Plataforma

- Hardware

- Servicio

- Solución

Tipo

- Seguridad de la red

- Inteligencia sobre amenazas cibernéticas

- Infraestructura de TI

- Seguridad logística y operativa

- Servicios de capacitación

- Seguridad de identidad y acceso

- Seguridad de datos

- Seguridad en la nube

Solución

- Inteligencia de amenazas y gestión de respuesta

- Gestión de identidades y accesos

- Gestión de la prevención de pérdida de datos

- Gestión de seguridad y vulnerabilidades

- Gestión unificada de amenazas

- Riesgo empresarial y cumplimiento

- Seguridad gestionada

- Otros

Modo de despliegue

- Nube

- En las instalaciones

Solicitud

- Ejército

- Marina de guerra

- Fuerzas aéreas

Análisis/Perspectivas regionales del mercado de ciberseguridad militar

Se analiza el mercado de ciberseguridad militar y se proporcionan datos sobre el tamaño del mercado y las tendencias por plataforma, tipo, solución, tipo de implementación y aplicación, como se mencionó anteriormente.

Los países cubiertos en el informe de mercado de ciberseguridad militar son Estados Unidos, Canadá y México en América del Norte; Alemania, Francia, Reino Unido, Países Bajos, Suiza, Bélgica, Rusia, Italia, España, Turquía y el resto de Europa en Europa; China, Japón, India, Corea del Sur, Singapur, Malasia, Australia, Tailandia, Indonesia, Filipinas y el resto de Asia-Pacífico (APAC) en Asia-Pacífico (APAC); Arabia Saudita, Emiratos Árabes Unidos, Sudáfrica, Egipto, Israel y el resto de Oriente Medio y África (MEA) como parte de Oriente Medio y África (MEA); Brasil, Argentina y el resto de Sudamérica como parte de Sudamérica.

América del Norte lidera el mercado de la ciberseguridad militar debido al aumento en el número de ciberataques y a la alta inversión del gobierno estadounidense en investigación y desarrollo (I+D) de sistemas avanzados de ciberseguridad.

Se prevé que la región de Asia-Pacífico experimente un crecimiento significativo durante el período de pronóstico, debido a factores como el aumento en el número de proveedores de servicios que ofrecen diversas soluciones y las importantes inversiones realizadas por los gobiernos de la región. Estas inversiones tienen como objetivo mejorar la infraestructura tecnológica y promover la adopción de servicios avanzados, impulsando así la expansión del mercado en la región de Asia-Pacífico.

La sección del informe dedicada a cada país también proporciona información sobre los factores que influyen en el mercado y los cambios en la normativa nacional que afectan a las tendencias actuales y futuras. Para pronosticar el panorama del mercado en cada país, se utilizan datos como el análisis de la cadena de valor (tanto aguas arriba como aguas abajo), las tendencias tecnológicas, el análisis de las cinco fuerzas de Porter y estudios de caso. Asimismo, se consideran la presencia y disponibilidad de marcas globales y los retos a los que se enfrentan debido a la competencia (ya sea intensa o escasa) de marcas locales y nacionales, así como el impacto de los aranceles y las rutas comerciales nacionales.

Análisis del panorama competitivo y la cuota de mercado de la ciberseguridad militar

El análisis del panorama competitivo del mercado de ciberseguridad militar ofrece información detallada por competidor. Esta información incluye: descripción general de la empresa, datos financieros, ingresos generados, potencial de mercado, inversión en investigación y desarrollo, nuevas iniciativas de mercado, presencia global, plantas e instalaciones de producción, capacidad de producción, fortalezas y debilidades, lanzamientos de productos, amplitud y profundidad de la gama de productos y dominio de aplicaciones. Los datos presentados se refieren exclusivamente a la actividad de las empresas en el mercado de ciberseguridad militar.

Algunos de los principales actores que operan en el mercado de la ciberseguridad militar son:

- Qualcomm Technologies, Inc. (EE. UU.)

- Microsoft (EE. UU.)

- Oracle (EE. UU.)

- Cisco Systems, Inc. (EE. UU.)

- Northrop Grumman. (EE. UU.)

- Accenture (Irlanda)

- IBM (EE. UU.)

- Thales (Francia)

- Corporación Lockheed Martin. (EE. UU.)

- Corporación General Dynamics (EE. UU.)

- BAE Systems (Reino Unido)

- Corporación Raytheon Technologies (EE. UU.)

- Airbus (Francia)

- Leonardo SpA (Italia)

- CORPORACIÓN NETCENTRICS (EE. UU.)

- Fujitsu (Japón)

- CyberArk Software Ltd. (EE. UU.)

- Booz Allen Hamilton Inc. (EE. UU.)

- Check Point Software Technologies Ltd (Israel)

- Rapid7 (EE. UU.)

- Fortinet, Inc. (EE. UU.)

SKU-

Obtenga acceso en línea al informe sobre la primera nube de inteligencia de mercado del mundo

- Panel de análisis de datos interactivo

- Panel de análisis de empresas para oportunidades con alto potencial de crecimiento

- Acceso de analista de investigación para personalización y consultas

- Análisis de la competencia con panel interactivo

- Últimas noticias, actualizaciones y análisis de tendencias

- Aproveche el poder del análisis de referencia para un seguimiento integral de la competencia

Tabla de contenido

1 INTRODUCCIÓN

1.1 OBJETIVOS DEL ESTUDIO

1.2 DEFINICIÓN DE MERCADO

1.3 PANORAMA GENERAL DEL MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR

1.4 MONEDA Y PRECIOS

1.5 LIMITACIÓN

1.6 MERCADOS CUBIERTOS

2 SEGMENTACIÓN DE MERCADO

2.1 CONCLUSIONES CLAVE

2.2 LLEGADA AL MERCADO GLOBAL DE CIBERSEGURIDAD MILITAR

2.2.1 CUADRÍCULA DE POSICIONAMIENTO DE PROVEEDORES

2.2.2 CURVA DEL CICLO DE VIDA DE LA TECNOLOGÍA

2.2.3 GUÍA DE MERCADO

2.2.4 ANÁLISIS DE LA PARTICIPACIÓN DE MERCADO DE LA EMPRESA

2.2.5 MODELADO MULTIVARIADO

2.2.6 ANÁLISIS DE ARRIBA A ABAJO

2.2.7 NORMAS DE MEDICIÓN

2.2.8 ANÁLISIS DE LA PARTICIPACIÓN DE MERCADO DE LOS PROVEEDORES

2.2.9 DATOS CLAVE DE LAS ENTREVISTAS PRIMARIAS

2.2.10 PUNTOS DE DATOS DE BASES DE DATOS SECUNDARIAS CLAVE

2.3 MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR: RESUMEN DE LA INVESTIGACIÓN

2.4 SUPUESTOS

3. PANORAMA DEL MERCADO

3.1 CONDUCTORES

3.2 RESTRICCIONES

3.3 OPORTUNIDADES

3.4 DESAFÍOS

4 RESUMEN EJECUTIVO

5 INFORMACIÓN PREMIUM

5.1 LAS CINCO FUERZAS DE PORTER

5.2 NORMAS REGULATORIAS

5.3 TENDENCIAS TECNOLÓGICAS

5.4 ANÁLISIS DE LA CADENA DE VALOR

5.5 ANÁLISIS COMPARATIVO DE LA EMPRESA

5.6 INICIATIVAS ESTRATÉGICAS CLAVE

5.7 ESTUDIO DE CASO

6. MERCADO GLOBAL DE CIBERSEGURIDAD MILITAR, AL OFRECER

6.1 GENERALIDADES

6.2 SOLUCIÓN

6.2.1 CORTAFUEGOS

6.2.2 IAM

6.2.3 GESTIÓN DE REGISTROS Y SIEM

6.2.4 GESTIÓN DE RUTAS

6.2.5 GESTIÓN DE RIESGOS Y CUMPLIMIENTO

6.2.6 ANTIVIRUS/ANTIMALWARE

6.2.7 CIFRADO

6.2.8 SISTEMA DE DETECCIÓN DE INTRUSIONES

6.2.9 OTROS

6.3 SERVICIOS

6.3.1 DISEÑO E IMPLEMENTACIÓN

6.3.2 CONSULTORÍA

6.3.3 MANTENIMIENTO DE RIESGOS Y AMENAZAS

6.3.4 SOPORTE Y MANTENIMIENTO

6.3.5 OTROS

7. MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR, POR TIPO DE SEGURIDAD

7.1 GENERALIDADES

7.2 PROTECCIÓN DE DATOS

7.2.1 COPIA DE SEGURIDAD Y RECUPERACIÓN DE DATOS

7.2.2 ARCHIVO Y DESCUBRIMIENTO DE DATOS

7.2.3 RECUPERACIÓN TRAS UN DESASTRE

7.2.4 CIFRADO

7.2.5 TOKENIZACIÓN

7.2.6 PREVENCIÓN DE PÉRDIDA DE DATOS

7.2.7 GESTIÓN DE IDENTIDAD Y ACCESO

7.2.8 GESTIÓN DE QUEJAS

7.3 SEGURIDAD DE LA APLICACIÓN

7.3.1 HERRAMIENTAS DE PRUEBA DE SEGURIDAD

7.3.2 SEGURIDAD DEL CONTENEDOR

7.3.3 SEGURIDAD DE LA API

7.3.4 OTROS

7.4 ADMINISTRACIÓN DEL SISTEMA

7.5 SEGURIDAD DE LOS PUNTOS FINALES

7.5.1 POR SOLUCIONES

7.5.1.1. PLATAFORMA DE PROTECCIÓN DE PUNTOS FINALES (EPP)

7.5.1.2. DETECCIÓN Y RESPUESTA DEL PUNTO FINAL (EDR)

7.6 SEGURIDAD DE LA RED

7.6.1 CORTAFUEGOS

7.6.2 ANTIVIRUS/ANTIMALWARE

7.6.3 CONTROL DE ACCESO A LA RED

7.6.4 PREVENCIÓN DE PÉRDIDA DE DATOS

7.6.5 IDS/IPS

7.6.6 PASARELAS WEB SEGURAS

7.6.7 MITIGACIÓN DE ATAQUES DDoS

7.6.8 GESTIÓN UNIFICADA DE AMENAZAS

7.6.9 ANÁLISIS DE VULNERABILIDADES

7.6.10 ENTORNO DE PRUEBAS

7.6.11 OTROS

7.6.12 DDoS

8. MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR, POR APLICACIÓN

8.1 GENERALIDADES

8.2 SISTEMAS DE MANDO Y CONTROL

8.2.1 SOLUCIÓN

8.2.1.1. CORTAFUEGOS

8.2.1.2. YO SOY

8.2.1.3. GESTIÓN DE REGISTROS Y SIEM

8.2.1.4. GESTIÓN DE RUTAS

8.2.1.5. GESTIÓN DE RIESGOS Y CUMPLIMIENTO

8.2.1.6. ANTIVIRUS/ANTIMALWARE

8.2.1.7. CIFRADO

8.2.1.8. SISTEMA DE DETECCIÓN DE INTRUSIONES

8.2.1.9. OTROS

8.2.2 SERVICIOS

8.2.2.1. DISEÑO E IMPLEMENTACIÓN

8.2.2.2. CONSULTORÍA

8.2.2.3. MANTENIMIENTO DE RIESGOS Y AMENAZAS

8.2.2.4. SOPORTE Y MANTENIMIENTO

8.2.2.5. OTROS

8.3 RED DE COMUNICACIONES

8.3.1 SOLUCIÓN

8.3.1.1. CORTAFUEGOS

8.3.1.2. Yo soy

8.3.1.3. GESTIÓN DE REGISTROS Y SIEM

8.3.1.4. GESTIÓN DE RUTAS

8.3.1.5. GESTIÓN DE RIESGOS Y CUMPLIMIENTO

8.3.1.6. ANTIVIRUS/ANTIMALWARE

8.3.1.7. CIFRADO

8.3.1.8. SISTEMA DE DETECCIÓN DE INTRUSIONES

8.3.1.9. OTROS

8.3.2 SERVICIOS

8.3.2.1. DISEÑO E IMPLEMENTACIÓN

8.3.2.2. CONSULTORÍA

8.3.2.3. MANTENIMIENTO DE RIESGOS Y AMENAZAS

8.3.2.4. SOPORTE Y MANTENIMIENTO

8.3.2.5. OTROS

8.4 INTELIGENCIA Y VIGILANCIA

8.4.1 SOLUCIÓN

8.4.1.1. CORTAFUEGOS

8.4.1.2. Yo soy

8.4.1.3. GESTIÓN DE REGISTROS Y SIEM

8.4.1.4. GESTIÓN DE RUTAS

8.4.1.5. GESTIÓN DE RIESGOS Y CUMPLIMIENTO

8.4.1.6. ANTIVIRUS/ANTIMALWARE

8.4.1.7. CIFRADO

8.4.1.8. SISTEMA DE DETECCIÓN DE INTRUSIONES

8.4.1.9. OTROS

8.4.2 SERVICIOS

8.4.2.1. DISEÑO E IMPLEMENTACIÓN

8.4.2.2. CONSULTORÍA

8.4.2.3. MANTENIMIENTO DE RIESGOS Y AMENAZAS

8.4.2.4. SOPORTE Y MANTENIMIENTO

8.4.2.5. OTROS

8.5 SISTEMAS DE ARMAS Y PLATAFORMAS

8.5.1 SOLUCIÓN

8.5.1.1. CORTAFUEGOS

8.5.1.2. Yo soy

8.5.1.3. GESTIÓN DE REGISTROS Y SIEM

8.5.1.4. GESTIÓN DE RUTAS

8.5.1.5. GESTIÓN DE RIESGOS Y CUMPLIMIENTO

8.5.1.6. ANTIVIRUS/ANTIMALWARE

8.5.1.7. CIFRADO

8.5.1.8. SISTEMA DE DETECCIÓN DE INTRUSIONES

8.5.1.9. OTROS

8.5.2 SERVICIOS

8.5.2.1. DISEÑO E IMPLEMENTACIÓN

8.5.2.2. CONSULTORÍA

8.5.2.3. MANTENIMIENTO DE RIESGOS Y AMENAZAS

8.5.2.4. SOPORTE Y MANTENIMIENTO

8.5.2.5. OTROS

8.6 OTROS

9 MERCADO GLOBAL DE CIBERSEGURIDAD MILITAR, POR REGIÓN

9.1 MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR (TODA LA SEGMENTACIÓN PROPORCIONADA ANTERIORMENTE SE PRESENTA EN ESTE CAPÍTULO POR PAÍS)

9.1.1 NORTEAMÉRICA

9.1.1.1. EE. UU.

9.1.1.2. CANADÁ

9.1.1.3. MÉXICO

9.1.2 EUROPA

9.1.2.1. ALEMANIA

9.1.2.2. FRANCIA

9.1.2.3. Reino Unido

9.1.2.4. ITALIA

9.1.2.5. ESPAÑA

9.1.2.6. RUSIA

9.1.2.7. TURQUÍA

9.1.2.8. BÉLGICA

9.1.2.9. PAÍSES BAJOS

9.1.2.10. SUIZA

9.1.2.11. RESTO DE EUROPA

9.1.3 ASIA PACÍFICO

9.1.3.1. JAPÓN

9.1.3.2. CHINA

9.1.3.3. COREA DEL SUR

9.1.3.4. INDIA

9.1.3.5. AUSTRALIA

9.1.3.6. SINGAPUR

9.1.3.7. TAILANDIA

9.1.3.8. MALASIA

9.1.3.9. INDONESIA

9.1.3.10. FILIPINAS

9.1.3.11. RESTO DE ASIA PACÍFICO

9.1.4 SUDAMÉRICA

9.1.4.1. BRASIL

9.1.4.2. ARGENTINA

9.1.4.3. EL RESTO DE SUDAMÉRICA

9.1.5 ORIENTE MEDIO Y ÁFRICA

9.1.5.1. SUDÁFRICA

9.1.5.2. EGIPTO

9.1.5.3. ARABIA SAUDITA

9.1.5.4. Emiratos Árabes Unidos

9.1.5.5. ISRAEL

9.1.5.6. RESTO DE ORIENTE MEDIO Y ÁFRICA

9.2 PRINCIPALES CONCLUSIONES: POR PAÍSES PRINCIPALES

10. MERCADO MUNDIAL DE CIBERSEGURIDAD MILITAR: PANORAMA EMPRESARIAL

10.1 ANÁLISIS DE ACCIONES DE LA EMPRESA: GLOBAL

10.2 ANÁLISIS DE ACCIONES DE LA COMPAÑÍA: NORTEAMÉRICA

10.3 ANÁLISIS DE ACCIONES DE LA EMPRESA: EUROPA

10.4 ANÁLISIS DE ACCIONES DE LA COMPAÑÍA: ASIA PACÍFICO

10.5 FUSIONES Y ADQUISICIONES

10.6 DESARROLLO Y APROBACIÓN DE NUEVOS PRODUCTOS

10.7 EXPANSIONES

10.8 CAMBIOS REGULATORIOS

10.9 ALIANZAS Y OTROS DESARROLLOS ESTRATÉGICOS

11. MERCADO GLOBAL DE CIBERSEGURIDAD MILITAR: ANÁLISIS FODA Y DBMR

12. MERCADO GLOBAL DE CIBERSEGURIDAD MILITAR, PERFIL DE LA EMPRESA

12.1 PLC de BAE SYSTEMS

12.1.1 RESUMEN DE LA EMPRESA

12.1.2 ANÁLISIS DE INGRESOS

12.1.3 CARTERA DE PRODUCTOS

12.1.4 DESARROLLOS RECIENTES

12.2 TALES

12.2.1 RESUMEN DE LA EMPRESA

12.2.2 ANÁLISIS DE INGRESOS

12.2.3 CARTERA DE PRODUCTOS

12.2.4 DESARROLLOS RECIENTES

12.3 CORPORACIÓN LOCKHEAD MARTIN

12.3.1 RESUMEN DE LA EMPRESA

12.3.2 ANÁLISIS DE INGRESOS

12.3.3 CARTERA DE PRODUCTOS

12.3.4 DESARROLLOS RECIENTES

12.4 CORPORACIÓN GENERAL DE DINÁMICA

12.4.1 RESUMEN DE LA EMPRESA

12.4.2 ANÁLISIS DE INGRESOS

12.4.3 CARTERA DE PRODUCTOS

12.4.4 DESARROLLOS RECIENTES

12.5 CORPORACIÓN NORTHROP GRUMMAN

12.5.1 RESUMEN DE LA EMPRESA

12.5.2 ANÁLISIS DE INGRESOS

12.5.3 CARTERA DE PRODUCTOS

12.5.4 DESARROLLOS RECIENTES

12.6 CORPORACIÓN DE TECNOLOGÍAS RAYTHEON

12.6.1 PERFIL DE LA EMPRESA

12.6.2 ANÁLISIS DE INGRESOS

12.6.3 CARTERA DE PRODUCTOS

12.6.4 DESARROLLOS RECIENTES

12.7 AIRBUS

12.7.1 RESUMEN DE LA EMPRESA

12.7.2 ANÁLISIS DE INGRESOS

12.7.3 CARTERA DE PRODUCTOS

12.7.4 DESARROLLOS RECIENTES

12.8 IBM CORPORATION

12.8.1 RESUMEN DE LA EMPRESA

12.8.2 ANÁLISIS DE INGRESOS

12.8.3 CARTERA DE PRODUCTOS

12.8.4 DESARROLLOS RECIENTES

12.9 LA CORPORACIÓN CARYLE

12.9.1 RESUMEN DE LA EMPRESA

12.9.2 ANÁLISIS DE INGRESOS

12.9.3 CARTERA DE PRODUCTOS

12.9.4 DESARROLLOS RECIENTES

12.1 CRGT SALIENTE

12.10.1 RESUMEN DE LA EMPRESA

12.10.2 ANÁLISIS DE INGRESOS

12.10.3 CARTERA DE PRODUCTOS

12.10.4 DESARROLLOS RECIENTES

12.11 COMPAÑÍA RAYTHEON

12.11.1 RESUMEN DE LA EMPRESA

12.11.2 ANÁLISIS DE INGRESOS

12.11.3 CARTERA DE PRODUCTOS

12.11.4 DESARROLLOS RECIENTES

12.12 WEBSENSE INC.

12.12.1 RESUMEN DE LA EMPRESA

12.12.2 ANÁLISIS DE INGRESOS

12.12.3 CARTERA DE PRODUCTOS

12.12.4 DESARROLLOS RECIENTES

12.13 AT&T

12.13.1 RESUMEN DE LA EMPRESA

12.13.2 ANÁLISIS DE INGRESOS

12.13.3 CARTERA DE PRODUCTOS

12.13.4 DESARROLLOS RECIENTES

12.14 BOEING

12.14.1 RESUMEN DE LA EMPRESA

12.14.2 ANÁLISIS DE INGRESOS

12.14.3 CARTERA DE PRODUCTOS

12.14.4 DESARROLLOS RECIENTES

12.15 CISCO

12.15.1 RESUMEN DE LA EMPRESA

12.15.2 ANÁLISIS DE INGRESOS

12.15.3 CARTERA DE PRODUCTOS

12.15.4 DESARROLLOS RECIENTES

NOTA: LA LISTA DE EMPRESAS QUE SE MUESTRA NO ES EXHAUSTIVA Y SE AJUSTA A LOS REQUISITOS DE NUESTROS CLIENTES ANTERIORES. EN NUESTRO ESTUDIO ANALIZAMOS MÁS DE 100 EMPRESAS, POR LO QUE LA LISTA PUEDE MODIFICARSE O REEMPLAZARSE SI SE SOLICITA.

13 CONCLUSIÓN

14 CUESTIONARIO

15 INFORMES RELACIONADOS

16 ACERCA DE DATA BRIDGE MARKET RESEARCH

Metodología de investigación

La recopilación de datos y el análisis del año base se realizan utilizando módulos de recopilación de datos con muestras de gran tamaño. La etapa incluye la obtención de información de mercado o datos relacionados a través de varias fuentes y estrategias. Incluye el examen y la planificación de todos los datos adquiridos del pasado con antelación. Asimismo, abarca el examen de las inconsistencias de información observadas en diferentes fuentes de información. Los datos de mercado se analizan y estiman utilizando modelos estadísticos y coherentes de mercado. Además, el análisis de la participación de mercado y el análisis de tendencias clave son los principales factores de éxito en el informe de mercado. Para obtener más información, solicite una llamada de un analista o envíe su consulta.

La metodología de investigación clave utilizada por el equipo de investigación de DBMR es la triangulación de datos, que implica la extracción de datos, el análisis del impacto de las variables de datos en el mercado y la validación primaria (experto en la industria). Los modelos de datos incluyen cuadrícula de posicionamiento de proveedores, análisis de línea de tiempo de mercado, descripción general y guía del mercado, cuadrícula de posicionamiento de la empresa, análisis de patentes, análisis de precios, análisis de participación de mercado de la empresa, estándares de medición, análisis global versus regional y de participación de proveedores. Para obtener más información sobre la metodología de investigación, envíe una consulta para hablar con nuestros expertos de la industria.

Personalización disponible

Data Bridge Market Research es líder en investigación formativa avanzada. Nos enorgullecemos de brindar servicios a nuestros clientes existentes y nuevos con datos y análisis que coinciden y se adaptan a sus objetivos. El informe se puede personalizar para incluir análisis de tendencias de precios de marcas objetivo, comprensión del mercado de países adicionales (solicite la lista de países), datos de resultados de ensayos clínicos, revisión de literatura, análisis de mercado renovado y base de productos. El análisis de mercado de competidores objetivo se puede analizar desde análisis basados en tecnología hasta estrategias de cartera de mercado. Podemos agregar tantos competidores sobre los que necesite datos en el formato y estilo de datos que esté buscando. Nuestro equipo de analistas también puede proporcionarle datos en archivos de Excel sin procesar, tablas dinámicas (libro de datos) o puede ayudarlo a crear presentaciones a partir de los conjuntos de datos disponibles en el informe.