Global Product Security And It Security Assessment Study Market

Tamaño del mercado en miles de millones de dólares

Tasa de crecimiento anual compuesta (CAGR) :

%

USD

1,221.01 Billion

USD

2,322.69 Billion

2021

2029

USD

1,221.01 Billion

USD

2,322.69 Billion

2021

2029

| 2022 –2029 | |

| USD 1,221.01 Billion | |

| USD 2,322.69 Billion | |

|

|

|

Estudio de mercado de evaluación de seguridad de productos y TI global, por tipo de seguridad (seguridad de puntos finales, seguridad de red , seguridad de aplicaciones, seguridad en la nube y otros), tipo de evaluación (seguridad de puntos finales, seguridad de red, seguridad de aplicaciones, seguridad en la nube y otros), implementación (local, alojada), tamaño de la organización (pequeñas y medianas empresas, grandes empresas), usuario final (BFSI, TI y telecomunicaciones, gobierno y defensa, energía y servicios públicos, fabricación, atención médica, comercio minorista): tendencias de la industria y pronóstico hasta 2029.

Análisis y tamaño del mercado del estudio de evaluación de seguridad de productos y seguridad de TI

El cibercrimen es el delito de más rápido crecimiento a nivel mundial. Esto ha convertido la ciberseguridad en una necesidad esencial en organismos gubernamentales, empresas y el sector financiero. Su implementación se ha impulsado de forma remota desde todos los sistemas que utilizan datos, lo que contribuye considerablemente a la adopción de estudios de evaluación de seguridad de productos y TI. Diversos sectores están adoptando soluciones avanzadas de ciberseguridad, como la evaluación de redes y las certificaciones de seguridad de TI, para mejorar la protección contra el cibercrimen. La creciente necesidad de soluciones que abarcan desde firewalls de última generación, filtrado DNS, software antivirus, sistemas unificados de gestión de amenazas, inteligencia de amenazas y protección contra malware, impulsará la demanda de ciberseguridad e impulsará el crecimiento del mercado.

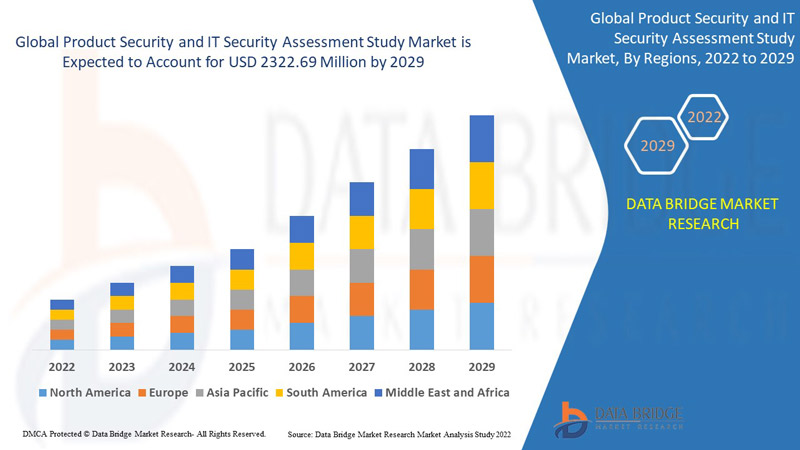

Data Bridge Market Research analiza que el mercado de estudios de evaluación de seguridad de productos y TI se valoró en USD 1221,01 millones en 2021 y se espera que alcance los USD 2322,69 millones para 2029, con una tasa de crecimiento anual compuesta (TCAC) del 8,37 % durante el período de pronóstico. Además de información sobre el mercado, como el valor de mercado, la tasa de crecimiento, los segmentos, la cobertura geográfica, los actores y el escenario del mercado, el informe de mercado elaborado por el equipo de Data Bridge Market Research incluye un análisis exhaustivo de expertos, análisis de importaciones y exportaciones, análisis de precios, análisis de producción y consumo, y análisis PESTLE.

Estudio de evaluación de seguridad de productos y seguridad de TI: alcance y segmentación del mercado

|

Métrica del informe |

Detalles |

|

Período de pronóstico |

2022 a 2029 |

|

Año base |

2021 |

|

Años históricos |

2020 (personalizable para 2014-2019) |

|

Unidades cuantitativas |

Ingresos en millones de USD, volúmenes en unidades, precios en USD |

|

Segmentos cubiertos |

Por tipo de seguridad (seguridad de endpoints, seguridad de red, seguridad de aplicaciones, seguridad en la nube, etc.), tipo de evaluación (seguridad de endpoints, seguridad de red, seguridad de aplicaciones, seguridad en la nube, etc.), implementación (local, alojada), tamaño de la organización (pequeñas y medianas empresas, grandes empresas), usuario final (BFSI, TI y telecomunicaciones, gobierno y defensa, energía y servicios públicos, fabricación, atención médica, comercio minorista). |

|

Países cubiertos |

EE. UU., Canadá y México en América del Norte, Alemania, Francia, Reino Unido, Países Bajos, Suiza, Bélgica, Rusia, Italia, España, Turquía, Resto de Europa en Europa, China, Japón, India, Corea del Sur, Singapur, Malasia, Australia, Tailandia, Indonesia, Filipinas, Resto de Asia-Pacífico (APAC) en Asia-Pacífico (APAC), Arabia Saudita, Emiratos Árabes Unidos, Israel, Egipto, Sudáfrica, Resto de Medio Oriente y África (MEA) como parte de Medio Oriente y África (MEA), Brasil, Argentina y Resto de Sudamérica como parte de Sudamérica |

|

Actores del mercado cubiertos |

IBM (EE. UU.), Microsoft (EE. UU.), Cisco System Inc. (EE. UU.), SolarWinds Worldwide, LLC. (EE. UU.), Symantec Corporation (EE. UU.), Avast Software sro (Chequia), Comodo Security Solutions, Inc. (EE. UU.), Tenable, Inc. (EE. UU.), Armor Defense Inc. (EE. UU.), Fujitsu (Japón), Fortinet, Inc. (EE. UU.), Zoho Corporation Pvt. Ltd. (India), Trend Micro Incorporated (EE. UU.), Hitachi (Japón), Juniper Networks, Inc. (EE. UU.), McAfee, LLC. (EE. UU.), NEC Corporation (Japón) |

|

Oportunidades de mercado |

|

Definición de mercado

Las evaluaciones de seguridad son ejercicios periódicos que evalúan principalmente el nivel de preparación de una organización en materia de seguridad. Estas evaluaciones generalmente implican la detección de debilidades en los procedimientos operativos y los sistemas de TI de la empresa, y la formulación de recomendaciones de acciones esenciales para reducir la probabilidad de futuros ataques de seguridad.

Estudio de mercado sobre seguridad de productos y evaluación de seguridad de TI a nivel mundial

Conductores

- Estudio sobre el uso creciente de la seguridad de productos y la evaluación de la seguridad de TI en el sector bancario, financiero y de seguros (BFSI)

Se analiza que el sector bancario, de servicios financieros y de seguros (BFSI) ostenta la mayor cuota de mercado, seguido del sector minorista en todas las industrias. La constante evolución de los modelos de almacenamiento en la nube para la organización de datos contribuye sin duda a su creciente adopción por parte de los bancos. El almacenamiento en la nube conllevaba preocupaciones adicionales de seguridad, por lo que los bancos confían en el modelo híbrido para la gestión de datos. Si bien este modelo se considera seguro, los bancos se enfrentan a numerosas amenazas y ciberataques debido al creciente uso de contraseñas de un solo uso y sistemas de inicio de sesión basados en huellas dactilares.

- Crecientes amenazas y ciberataques

Las crecientes amenazas y ciberataques están impactando la tasa de adopción de estas soluciones. Según cybint, empresa de educación cibernética, casi el 60% de las empresas han sufrido ciberataques como ingeniería social, DDoS y phishing. El creciente número de ciberataques que sufren varias empresas generará una gran necesidad de evaluación de la seguridad de sus productos y TI. Se prevé que este factor impulse el crecimiento del mercado.

Oportunidades

- Tendencia creciente de traer su propio dispositivo ( BYOD)

La tendencia BYOD (traiga su propio dispositivo) está en auge, debido al creciente interés de las pequeñas y medianas empresas por usar sus propios dispositivos para acceder a los datos. Se prevé que el mercado BYOD alcance aproximadamente los 367 000 millones de dólares para 2022, frente a los tan solo 30 000 millones de dólares de 2014. Por lo tanto, con la creciente adopción de esta tendencia, la vulnerabilidad a las ciberamenazas es alta, lo que impacta considerablemente la alta adopción de la seguridad de los productos y la evaluación de TI, y se espera que genere oportunidades lucrativas para el crecimiento del mercado.

- Creciente cambio hacia la digitalización

Con la sólida transición hacia la era digital, las vulnerabilidades no abordadas en las industrias de usuarios finales también están creciendo en paralelo. El aumento del ransomware es un factor importante que genera la necesidad de estudios de evaluación de la seguridad de los productos y de TI. Según una encuesta sobre ransomware realizada por Fortinet en 2021, alrededor del 94 % de los encuestados se mostraron preocupados por la amenaza de un ataque de ransomware, y el 76 % se mostró extremadamente preocupado. De ellos, el 85 % se preocupa más por los ataques de ransomware que por cualquier otra ciberamenaza. Por lo tanto, existe una creciente necesidad de evaluaciones de la seguridad de los productos y de TI que impulsen la expansión del mercado en el futuro.

Restricciones

- Falta de conciencia sobre las amenazas

Muchos empleados y empresas desconocen las ciberamenazas. El 43 % de los empleados cree que hacer clic en un correo electrónico o enlace adjunto sospechoso puede suponer una amenaza para la seguridad. Por lo tanto, los ataques están aumentando considerablemente, lo que frena el crecimiento del mercado. La creciente demanda de sistemas de seguridad avanzados debido a las amenazas del IIoT, la revolución de la cadena de bloques y la oleada de inteligencia artificial son algunos de los desafíos que enfrentan los proveedores del mercado de la ciberseguridad. Además, los ataques de ransomware están aumentando rápidamente, lo que también se está convirtiendo en un desafío importante para las empresas de ciberseguridad.

Este informe de mercado sobre seguridad de productos y evaluación de seguridad informática proporciona detalles sobre los últimos desarrollos, regulaciones comerciales, análisis de importación y exportación, análisis de producción, optimización de la cadena de valor, cuota de mercado, impacto de los actores del mercado nacional y local, análisis de oportunidades en términos de nuevas fuentes de ingresos, cambios en la regulación del mercado, análisis estratégico del crecimiento del mercado, tamaño del mercado, crecimiento de la categoría, nichos de aplicación y dominio, aprobaciones y lanzamientos de productos, expansiones geográficas e innovaciones tecnológicas en el mercado. Para obtener más información sobre el estudio de mercado sobre seguridad de productos y evaluación de seguridad informática, contacte con Data Bridge Market Research para obtener un informe analítico. Nuestro equipo le ayudará a tomar decisiones informadas para impulsar el crecimiento del mercado.

Desarrollo reciente

- En septiembre de 2019, HP adquirió Bromium, una startup que ofrece seguridad contra ciberataques, como ataques basados en navegador, correos electrónicos infectados, descargas comprometidas y otros, protegiendo los puntos finales de la red.

Alcance del mercado del estudio de evaluación de seguridad de productos y TI a nivel mundial

El mercado de estudios de evaluación de seguridad de productos y TI se segmenta según el tipo de seguridad, el tipo de evaluación, la implementación, el tamaño de la organización y el usuario final. El crecimiento de estos segmentos le permitirá analizar segmentos de crecimiento reducido en las industrias y brindar a los usuarios una valiosa visión general del mercado y perspectivas que les ayudarán a tomar decisiones estratégicas para identificar las principales aplicaciones del mercado.

Tipo de seguridad

- Seguridad de puntos finales

- Seguridad de la red

- Seguridad de aplicaciones

- Seguridad en la nube

- Otros

Tipo de evaluación

- Seguridad de puntos finales

- Seguridad de la red

- Seguridad de aplicaciones

- Seguridad en la nube

- Otros

Despliegue

- En las instalaciones

- Alojado

Tamaño de la organización

- Pequeñas y medianas empresas

- Grandes empresas

Usuario final

- BFSI

- TI y Telecomunicaciones

- Gobierno y Defensa, Energía y Servicios Públicos

- Fabricación

- Cuidado de la salud

- Minorista

Estudio de evaluación de seguridad de productos y seguridad de TI: análisis regional del mercado y perspectivas

Se analiza el mercado de estudios de evaluación de seguridad de productos y seguridad de TI y se proporcionan información y tendencias del tamaño del mercado por país, tipo de seguridad, tipo de evaluación, implementación, tamaño de la organización y usuario final como se menciona anteriormente.

Los países cubiertos en el informe de mercado del estudio de evaluación de seguridad de productos y seguridad de TI son EE. UU., Canadá y México en América del Norte, Alemania, Francia, Reino Unido, Países Bajos, Suiza, Bélgica, Rusia, Italia, España, Turquía, Resto de Europa en Europa, China, Japón, India, Corea del Sur, Singapur, Malasia, Australia, Tailandia, Indonesia, Filipinas, Resto de Asia-Pacífico (APAC) en Asia-Pacífico (APAC), Arabia Saudita, Emiratos Árabes Unidos, Israel, Egipto, Sudáfrica, Resto de Medio Oriente y África (MEA) como parte de Medio Oriente y África (MEA), Brasil, Argentina y Resto de América del Sur como parte de América del Sur.

Norteamérica domina el mercado de estudios de evaluación de seguridad de productos y TI. Esto se debe principalmente a la alta adopción de tecnologías avanzadas y de bajo costo en esta región para la evaluación de seguridad de productos y TI en la mayoría de las empresas.

Asia-Pacífico seguirá proyectando la tasa de crecimiento anual compuesta más alta durante el período de pronóstico de 2022 a 2029 debido a la creciente necesidad de implementar la seguridad del producto y la evaluación de la seguridad de TI en esta región.

La sección de países del informe también presenta los factores que impactan cada mercado y los cambios en la regulación del mercado que impactan las tendencias actuales y futuras. Datos como el análisis de la cadena de valor descendente y ascendente, las tendencias técnicas, el análisis de las cinco fuerzas de Porter y los estudios de caso son algunos de los indicadores utilizados para pronosticar el escenario del mercado en cada país. Además, se considera la presencia y disponibilidad de marcas globales y los desafíos que enfrentan debido a la alta o escasa competencia de marcas locales y nacionales, el impacto de los aranceles nacionales y las rutas comerciales, al proporcionar un análisis de pronóstico de los datos nacionales.

Panorama competitivo y evaluación de la seguridad de productos y TI: análisis de la cuota de mercado

El panorama competitivo del mercado del estudio de seguridad de productos y evaluación de seguridad informática proporciona detalles por competidor. Se incluye información general de la empresa, sus estados financieros, ingresos generados, potencial de mercado, inversión en investigación y desarrollo, nuevas iniciativas de mercado, presencia global, plantas de producción, capacidad de producción, fortalezas y debilidades de la empresa, lanzamiento de productos, alcance y variedad de productos, y dominio de las aplicaciones. Los datos anteriores se refieren únicamente al enfoque de las empresas en el mercado del estudio de seguridad de productos y evaluación de seguridad informática.

Algunos de los principales actores que operan en el mercado de estudios de evaluación de seguridad de productos y seguridad de TI son:

- IBM (EE.UU.)

- Microsoft (EE. UU.)

- Cisco System Inc, (EE. UU.)

- SolarWinds Worldwide, LLC. (EE. UU.)

- Symantec Corporation (EE. UU.)

- Avast Software sro, (Chequia)

- Comodo Security Solutions, Inc. (EE. UU.)

- Tenable, Inc. (EE. UU.)

- Armor Defense Inc. (EE. UU.)

- Fujitsu (Japón)

- Fortinet, Inc. (EE. UU.)

- Zoho Corporation Pvt. Ltd. (India)

- Trend Micro Incorporated (EE. UU.)

- Hitachi (Japón)

- Juniper Networks, Inc. (EE. UU.)

- McAfee, LLC.(EE.UU.)

- Corporación NEC (Japón)

SKU-

Obtenga acceso en línea al informe sobre la primera nube de inteligencia de mercado del mundo

- Panel de análisis de datos interactivo

- Panel de análisis de empresas para oportunidades con alto potencial de crecimiento

- Acceso de analista de investigación para personalización y consultas

- Análisis de la competencia con panel interactivo

- Últimas noticias, actualizaciones y análisis de tendencias

- Aproveche el poder del análisis de referencia para un seguimiento integral de la competencia

Tabla de contenido

1 INTRODUCCIÓN

1.1 OBJETIVOS DEL ESTUDIO

1.2 DEFINICIÓN DE MERCADO

1.3 DESCRIPCIÓN GENERAL DEL MERCADO DE ESTUDIO DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI GLOBAL

1.4 MONEDA Y PRECIOS

1.5 LIMITACIÓN

1.6 MERCADOS CUBIERTOS

2 SEGMENTACIÓN DEL MERCADO

2.1 CONCLUSIONES CLAVE

2.2 LLEGADA AL MERCADO GLOBAL DE ESTUDIOS DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI

2.2.1 CUADRÍCULA DE POSICIONAMIENTO DE PROVEEDORES

2.2.2 CURVA DE LÍNEA DE VIDA DE LA TECNOLOGÍA

2.2.3 GUÍA DE MERCADO

2.2.4 CUADRÍCULA DE POSICIONAMIENTO DE LA EMPRESA

2.2.5 MODELADO MULTIVARIADO

2.2.6 NORMAS DE MEDICIÓN

2.2.7 ANÁLISIS DE ARRIBA A ABAJO

2.2.8 ANÁLISIS DE PARTICIPACIÓN DE PROVEEDORES

2.2.9 PUNTOS DE DATOS DE ENTREVISTAS PRIMARIAS CLAVE

2.2.10 PUNTOS DE DATOS DE BASES DE DATOS SECUNDARIAS CLAVE

2.3 ESTUDIO DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI GLOBAL: INSTANTÁNEA DE LA INVESTIGACIÓN

2.4 SUPUESTOS

3 DESCRIPCIÓN GENERAL DEL MERCADO

3.1 CONDUCTORES

3.2 RESTRICCIONES

3.3 OPORTUNIDADES

3.4 DESAFÍOS

4 RESUMEN EJECUTIVO

5 INFORMACIÓN PREMIUM

5.1 IMPLICACIONES REGULATORIAS Y ESTÁNDARES DE LA INDUSTRIA

5.2 TENDENCIAS TECNOLÓGICAS

5.3 MODELO DE LAS CINCO FUERZAS DE PORTERS

6 ESTUDIO DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI GLOBAL DEL MERCADO, OFRECIENDO

6.1 DESCRIPCIÓN GENERAL

6.2 SOLUCIÓN

6.3 SERVICIOS

6.3.1 SERVICIOS PROFESIONALES

6.3.2 SERVICIOS ADMINISTRADOS

7 ESTUDIO DE EVALUACIÓN DEL MERCADO GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI, POR TIPO DE SEGURIDAD

7.1 DESCRIPCIÓN GENERAL

7.2 SEGURIDAD DE PUNTOS FINALES

7.3 SEGURIDAD DE LA RED

7.4 SEGURIDAD DE LA APLICACIÓN

7.4.1 PRUEBAS DE SEGURIDAD DE APLICACIONES ESTÁTICAS (SAST)

7.4.2 PRUEBAS DINÁMICAS DE SEGURIDAD DE APLICACIONES (DAST)

7.4.3 PRUEBAS DE SEGURIDAD DE APLICACIONES INTERACTIVAS (IAST)

7.4.4 AUTOPROTECCIÓN DE APLICACIONES EN TIEMPO DE EJECUCIÓN (RASP)

7.5 SEGURIDAD DEL DISPOSITIVO

7.6 SEGURIDAD DE LOS DATOS

7.7 SEGURIDAD EN LA NUBE

7.7.1 SEGURIDAD DEL CORREO ELECTRÓNICO EN LA NUBE

7.7.2 SEGURIDAD WEB EN LA NUBE

7.7.3 GESTIÓN DE IDENTIDAD Y ACCESO

7.7.4 IDENTIDAD COMO SERVICIO (IDAAS) Y AUTENTICACIÓN DE USUARIOS

7.7.5 EVALUACIÓN DE VULNERABILIDAD REMOTA

7.7.6 GESTIÓN DE INFORMACIÓN Y EVENTOS DE SEGURIDAD (SIEM)

7.7.7 PRUEBAS DE SEGURIDAD DE LA APLICACIÓN

7.7.8 OTROS TIPOS

7.8 OTROS

8 ESTUDIO DE EVALUACIÓN DEL MERCADO GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI, POR TIPO DE EVALUACIÓN

8.1 DESCRIPCIÓN GENERAL

8.2 EVALUACIÓN DE VULNERABILIDAD

8.3 EVALUACIÓN DE RIESGOS

8.4 EVALUACIÓN DE AMENAZAS

8.5 SERVICIO DE PRUEBAS DE PENETRACIÓN

8.6 EVALUACIÓN DEL PROGRAMA DE SEGURIDAD

8.7 OTROS

9 ESTUDIO DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI GLOBAL DEL MERCADO, POR MODO DE IMPLEMENTACIÓN

9.1 DESCRIPCIÓN GENERAL

9.2 EN LAS INSTALACIONES

9.3 NUBE

10 ESTUDIO DE EVALUACIÓN DEL MERCADO GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI, POR TAMAÑO DE LA ORGANIZACIÓN

10.1 DESCRIPCIÓN GENERAL

10.2 GRAN EMPRESA

10.3 PEQUEÑAS Y MEDIANAS EMPRESAS (PYMES)

11 ESTUDIO DE EVALUACIÓN DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI GLOBAL DEL MERCADO, POR VERTICAL

11.1 DESCRIPCIÓN GENERAL

11.2 BFSI

11.2.1 SOLUCIÓN

11.2.2 SERVICIOS

11.3 TI Y TELECOMUNICACIONES

11.3.1 SOLUCIÓN

11.3.2 SERVICIOS

11.4 GOBIERNO Y DEFENSA

11.4.1 SOLUCIÓN

11.4.2 SERVICIOS

11.5 ENERGÍA Y SERVICIOS PÚBLICOS

11.5.1 SOLUCIÓN

11.5.2 SERVICIOS

11.6 VENTA AL POR MENOR Y COMERCIO ELECTRÓNICO

11.6.1 SOLUCIÓN

11.6.2 SERVICIOS

11.7 FABRICACIÓN

11.7.1 SOLUCIÓN

11.7.2 SERVICIOS

11.8 ATENCIÓN SANITARIA

11.8.1 SOLUCIÓN

11.8.2 SERVICIOS

11.9 EDUCACIÓN

11.9.1 SOLUCIÓN

11.9.2 SERVICIOS

11.1 OTROS

12 ESTUDIO DE EVALUACIÓN DEL MERCADO GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI, POR REGIÓN

ESTUDIO DE EVALUACIÓN DEL MERCADO GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI (TODA LA SEGMENTACIÓN PROPORCIONADA ANTERIORMENTE SE REPRESENTA EN ESTE CAPÍTULO POR PAÍS)

12.1 AMÉRICA DEL NORTE

12.1.1 EE. UU.

12.1.2 CANADÁ

12.1.3 MÉXICO

12.2 EUROPA

12.2.1 ALEMANIA

12.2.2 FRANCIA

12.2.3 Reino Unido

12.2.4 ITALIA

12.2.5 ESPAÑA

12.2.6 RUSIA

12.2.7 TURQUÍA

12.2.8 BÉLGICA

12.2.9 PAÍSES BAJOS

12.2.10 SUIZA

12.2.11 RESTO DE EUROPA

12.3 ASIA PACÍFICO

12.3.1 JAPÓN

12.3.2 CHINA

12.3.3 COREA DEL SUR

12.3.4 INDIA

12.3.5 AUSTRALIA

12.3.6 SINGAPUR

12.3.7 TAILANDIA

12.3.8 MALASIA

12.3.9 INDONESIA

12.3.10 FILIPINAS

12.3.11 RESTO DE ASIA PACÍFICO

12.4 SUDAMÉRICA

12.4.1 BRASIL

12.4.2 ARGENTINA

12.4.3 RESTO DE SUDAMÉRICA

12.5 ORIENTE MEDIO Y ÁFRICA

12.5.1 SUDÁFRICA

12.5.2 EGIPTO

12.5.3 ARABIA SAUDITA

12.5.4 Emiratos Árabes Unidos

12.5.5 ISRAEL

12.5.6 RESTO DE ORIENTE MEDIO Y ÁFRICA

13 ESTUDIO DE EVALUACIÓN GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI PANORAMA DEL MERCADO Y DE LA EMPRESA

13.1 ANÁLISIS DE ACCIONES DE LA EMPRESA: GLOBAL

13.2 ANÁLISIS DE ACCIONES DE EMPRESAS: AMÉRICA DEL NORTE

13.3 ANÁLISIS DE ACCIONES DE EMPRESAS: EUROPA

13.4 ANÁLISIS DE ACCIONES DE LA EMPRESA: ASIA-PACÍFICO

13.5 FUSIONES Y ADQUISICIONES

13.6 DESARROLLO Y APROBACIONES DE NUEVOS PRODUCTOS

13.7 EXPANSIONES

13.8 CAMBIOS REGLAMENTARIOS

13.9 ASOCIACIÓN Y OTROS DESARROLLOS ESTRATÉGICOS

14 ESTUDIO DE EVALUACIÓN GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI ANÁLISIS DE MERCADO, FODA Y DBMR

15 ESTUDIO DE EVALUACIÓN GLOBAL DE SEGURIDAD DE PRODUCTOS Y SEGURIDAD DE TI MERCADO, PERFIL DE LA EMPRESA

15.1 IBM CORPORATION

15.1.1 INSTANTÁNEA DE LA EMPRESA

15.1.2 ANÁLISIS DE INGRESOS

15.1.3 PRESENCIA GEOGRÁFICA

15.1.4 PORTAFOLIO DE PRODUCTOS

15.1.5 DESARROLLOS RECIENTES

15.2 FIREEYE, INC.

15.2.1 INSTANTÁNEA DE LA EMPRESA

15.2.2 ANÁLISIS DE INGRESOS

15.2.3 PRESENCIA GEOGRÁFICA

15.2.4 PORTAFOLIO DE PRODUCTOS

15.2.5 DESARROLLOS RECIENTES

15.3 SISTEMAS CISCO

15.3.1 INSTANTÁNEA DE LA EMPRESA

15.3.2 ANÁLISIS DE INGRESOS

15.3.3 PRESENCIA GEOGRÁFICA

15.3.4 PORTAFOLIO DE PRODUCTOS

15.3.5 DESARROLLOS RECIENTES

15.4 SOLARWINDS EN TODO EL MUNDO

15.4.1 INSTANTÁNEA DE LA EMPRESA

15.4.2 ANÁLISIS DE INGRESOS

15.4.3 PRESENCIA GEOGRÁFICA

15.4.4 PORTAFOLIO DE PRODUCTOS

15.4.5 DESARROLLOS RECIENTES

15.5 MICRO INCORPORADO.

15.5.1 INSTANTÁNEA DE LA EMPRESA

15.5.2 ANÁLISIS DE INGRESOS

15.5.3 PRESENCIA GEOGRÁFICA

15.5.4 PORTAFOLIO DE PRODUCTOS

15.5.5 DESARROLLOS RECIENTES

15.6 CORPORACIÓN SYMANTEC

15.6.1 INSTANTÁNEA DE LA EMPRESA

15.6.2 ANÁLISIS DE INGRESOS

15.6.3 PRESENCIA GEOGRÁFICA

15.6.4 PORTAFOLIO DE PRODUCTOS

15.6.5 DESARROLLOS RECIENTES

15.7 AVAST SOFTWARE SRO

15.7.1 INSTANTÁNEA DE LA EMPRESA

15.7.2 ANÁLISIS DE INGRESOS

15.7.3 PRESENCIA GEOGRÁFICA

15.7.4 PORTAFOLIO DE PRODUCTOS

15.7.5 DESARROLLOS RECIENTES

15.8 SOLUCIONES DE SEGURIDAD COMODO, INC.

15.8.1 INSTANTÁNEA DE LA EMPRESA

15.8.2 ANÁLISIS DE INGRESOS

15.8.3 PRESENCIA GEOGRÁFICA

15.8.4 PORTAFOLIO DE PRODUCTOS

15.8.5 DESARROLLOS RECIENTES

15.9 TENABLE, INC.

15.9.1 INSTANTÁNEA DE LA EMPRESA

15.9.2 ANÁLISIS DE INGRESOS

15.9.3 PRESENCIA GEOGRÁFICA

15.9.4 PORTAFOLIO DE PRODUCTOS

15.9.5 DESARROLLOS RECIENTES

15.1 ARMOR DEFENSE INC.

15.10.1 INSTANTÁNEA DE LA EMPRESA

15.10.2 ANÁLISIS DE INGRESOS

15.10.3 PRESENCIA GEOGRÁFICA

15.10.4 PORTAFOLIO DE PRODUCTOS

15.10.5 DESARROLLOS RECIENTES

15.11 REDES TÓRRIDAS

15.11.1 INSTANTÁNEA DE LA EMPRESA

15.11.2 ANÁLISIS DE INGRESOS

15.11.3 PRESENCIA GEOGRÁFICA

15.11.4 PORTAFOLIO DE PRODUCTOS

15.11.5 DESARROLLOS RECIENTES

15.12 FORTINET

15.12.1 INSTANTÁNEA DE LA EMPRESA

15.12.2 ANÁLISIS DE INGRESOS

15.12.3 PRESENCIA GEOGRÁFICA

15.12.4 PORTAFOLIO DE PRODUCTOS

15.12.5 DESARROLLOS RECIENTES

15.13 TECNOLOGÍA CA

15.13.1 INSTANTÁNEA DE LA EMPRESA

15.13.2 ANÁLISIS DE INGRESOS

15.13.3 PRESENCIA GEOGRÁFICA

15.13.4 PORTAFOLIO DE PRODUCTOS

15.13.5 DESARROLLOS RECIENTES

15.14 ENGANCHE

15.14.1 INSTANTÁNEA DE LA EMPRESA

15.14.2 ANÁLISIS DE INGRESOS

15.14.3 PRESENCIA GEOGRÁFICA

15.14.4 PORTAFOLIO DE PRODUCTOS

15.14.5 DESARROLLOS RECIENTES

15.15 RED JUNIPER

15.15.1 INSTANTÁNEA DE LA EMPRESA

15.15.2 ANÁLISIS DE INGRESOS

15.15.3 PRESENCIA GEOGRÁFICA

15.15.4 PORTAFOLIO DE PRODUCTOS

15.15.5 DESARROLLOS RECIENTES

15.16 MCAFEE

15.16.1 INSTANTÁNEA DE LA EMPRESA

15.16.2 ANÁLISIS DE INGRESOS

15.16.3 PRESENCIA GEOGRÁFICA

15.16.4 PORTAFOLIO DE PRODUCTOS

15.16.5 DESARROLLOS RECIENTES

15.17 MICROSOFT

15.17.1 INSTANTÁNEA DE LA EMPRESA

15.17.2 ANÁLISIS DE INGRESOS

15.17.3 PRESENCIA GEOGRÁFICA

15.17.4 PORTAFOLIO DE PRODUCTOS

15.17.5 ACONTECIMIENTOS RECIENTES

15.18 NEC

15.18.1 INSTANTÁNEA DE LA EMPRESA

15.18.2 ANÁLISIS DE INGRESOS

15.18.3 PRESENCIA GEOGRÁFICA

15.18.4 PORTAFOLIO DE PRODUCTOS

15.18.5 ACONTECIMIENTOS RECIENTES

15.19 ABSOLUTE SOFTWARE CORP

15.19.1 INSTANTÁNEA DE LA EMPRESA

15.19.2 ANÁLISIS DE INGRESOS

15.19.3 PRESENCIA GEOGRÁFICA

15.19.4 PORTAFOLIO DE PRODUCTOS

15.19.5 ACONTECIMIENTOS RECIENTES

15.2 QUALYS INC

15.20.1 INSTANTÁNEA DE LA EMPRESA

15.20.2 ANÁLISIS DE INGRESOS

15.20.3 PRESENCIA GEOGRÁFICA

15.20.4 PORTAFOLIO DE PRODUCTOS

15.20.5 ACONTECIMIENTOS RECIENTES

15.21 OPTIV SECURITY INC

15.21.1 INSTANTÁNEA DE LA EMPRESA

15.21.2 ANÁLISIS DE INGRESOS

15.21.3 PRESENCIA GEOGRÁFICA

15.21.4 PORTAFOLIO DE PRODUCTOS

15.21.5 ACONTECIMIENTOS RECIENTES

15.22 SEGURIDAD DE HOLM

15.22.1 INSTANTÁNEA DE LA EMPRESA

15.22.2 ANÁLISIS DE INGRESOS

15.22.3 PRESENCIA GEOGRÁFICA

15.22.4 PORTAFOLIO DE PRODUCTOS

15.22.5 ACONTECIMIENTOS RECIENTES

15.23 RAPID7 INC

15.23.1 INSTANTÁNEA DE LA EMPRESA

15.23.2 ANÁLISIS DE INGRESOS

15.23.3 PRESENCIA GEOGRÁFICA

15.23.4 PORTAFOLIO DE PRODUCTOS

15.23.5 ACONTECIMIENTOS RECIENTES

15.24 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

15.24.1 INSTANTÁNEA DE LA EMPRESA

15.24.2 ANÁLISIS DE INGRESOS

15.24.3 PRESENCIA GEOGRÁFICA

15.24.4 PORTAFOLIO DE PRODUCTOS

15.24.5 DESARROLLOS RECIENTES

15.25 VERACODE

15.25.1 INSTANTÁNEA DE LA EMPRESA

15.25.2 ANÁLISIS DE INGRESOS

15.25.3 PRESENCIA GEOGRÁFICA

15.25.4 PORTAFOLIO DE PRODUCTOS

15.25.5 ACONTECIMIENTOS RECIENTES

*NOTA: LA LISTA DE EMPRESAS PRESENTADAS NO ES EXHAUSTIVA Y SE AJUSTA A LOS REQUISITOS DE NUESTROS CLIENTES ANTERIORES. NUESTROS ESTUDIOS HAN PERFILADO A MÁS DE 100 EMPRESAS, POR LO QUE ESTA LISTA PUEDE MODIFICARSE O SUSTITUIRSE A PETICIÓN.

16 CONCLUSIÓN

17 CUESTIONARIO

18 INFORMES RELACIONADOS

19 ACERCA DE LA INVESTIGACIÓN DE MERCADO DE DATA BRIDGE

Metodología de investigación

La recopilación de datos y el análisis del año base se realizan utilizando módulos de recopilación de datos con muestras de gran tamaño. La etapa incluye la obtención de información de mercado o datos relacionados a través de varias fuentes y estrategias. Incluye el examen y la planificación de todos los datos adquiridos del pasado con antelación. Asimismo, abarca el examen de las inconsistencias de información observadas en diferentes fuentes de información. Los datos de mercado se analizan y estiman utilizando modelos estadísticos y coherentes de mercado. Además, el análisis de la participación de mercado y el análisis de tendencias clave son los principales factores de éxito en el informe de mercado. Para obtener más información, solicite una llamada de un analista o envíe su consulta.

La metodología de investigación clave utilizada por el equipo de investigación de DBMR es la triangulación de datos, que implica la extracción de datos, el análisis del impacto de las variables de datos en el mercado y la validación primaria (experto en la industria). Los modelos de datos incluyen cuadrícula de posicionamiento de proveedores, análisis de línea de tiempo de mercado, descripción general y guía del mercado, cuadrícula de posicionamiento de la empresa, análisis de patentes, análisis de precios, análisis de participación de mercado de la empresa, estándares de medición, análisis global versus regional y de participación de proveedores. Para obtener más información sobre la metodología de investigación, envíe una consulta para hablar con nuestros expertos de la industria.

Personalización disponible

Data Bridge Market Research es líder en investigación formativa avanzada. Nos enorgullecemos de brindar servicios a nuestros clientes existentes y nuevos con datos y análisis que coinciden y se adaptan a sus objetivos. El informe se puede personalizar para incluir análisis de tendencias de precios de marcas objetivo, comprensión del mercado de países adicionales (solicite la lista de países), datos de resultados de ensayos clínicos, revisión de literatura, análisis de mercado renovado y base de productos. El análisis de mercado de competidores objetivo se puede analizar desde análisis basados en tecnología hasta estrategias de cartera de mercado. Podemos agregar tantos competidores sobre los que necesite datos en el formato y estilo de datos que esté buscando. Nuestro equipo de analistas también puede proporcionarle datos en archivos de Excel sin procesar, tablas dinámicas (libro de datos) o puede ayudarlo a crear presentaciones a partir de los conjuntos de datos disponibles en el informe.