Global Product Security And It Security Assessment Study Market

Taille du marché en milliards USD

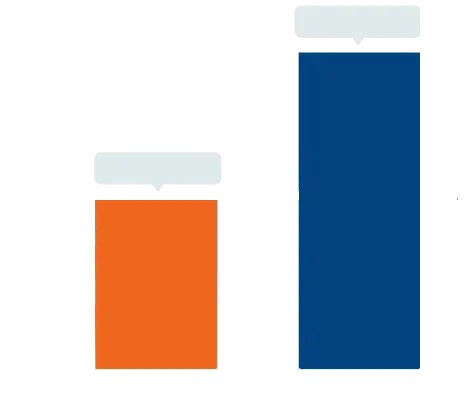

TCAC :

%

USD

1,221.01 Billion

USD

2,322.69 Billion

2021

2029

USD

1,221.01 Billion

USD

2,322.69 Billion

2021

2029

| 2022 –2029 | |

| USD 1,221.01 Billion | |

| USD 2,322.69 Billion | |

|

|

|

Étude du marché mondial de l'évaluation de la sécurité des produits et de la sécurité informatique, par type de sécurité (sécurité des terminaux, sécurité des réseaux , sécurité des applications, sécurité du cloud et autres), type d'évaluation (sécurité des terminaux, sécurité des réseaux, sécurité des applications, sécurité du cloud et autres), déploiement (sur site, hébergé), taille de l'organisation (petites et moyennes entreprises, grandes entreprises), utilisateur final (BFSI, informatique et télécommunications, gouvernement et défense, énergie et services publics, fabrication, santé, vente au détail) - Tendances et prévisions de l'industrie jusqu'en 2029.

Étude d'évaluation de la sécurité des produits et de la sécurité informatique, analyse du marché et taille

La cybercriminalité est le crime qui connaît la croissance la plus rapide au monde. De ce fait, la cybersécurité est devenue un besoin essentiel pour les organismes gouvernementaux, les entreprises et le secteur financier. Son déploiement est piloté à distance par tout ce qui utilise des données, contribuant ainsi considérablement à la sécurité des produits et à l'adoption d'études d'évaluation de la sécurité informatique. De nombreux secteurs adoptent des solutions de cybersécurité avancées, telles que l'évaluation des réseaux et les certifications de sécurité informatique, pour renforcer leur protection contre la cybercriminalité. Le besoin croissant de solutions telles que les pare-feu de nouvelle génération, le filtrage DNS, les logiciels antivirus, les systèmes de gestion unifiée des menaces, la veille sur les menaces et la protection contre les logiciels malveillants, stimulera la demande en cybersécurité et stimulera la croissance du marché.

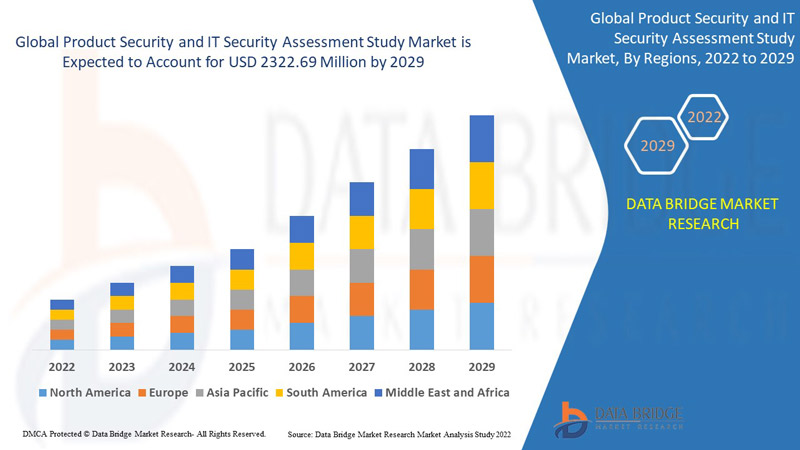

Data Bridge Market Research estime que le marché des études d'évaluation de la sécurité des produits et de la sécurité informatique était évalué à 1 221,01 millions de dollars US en 2021 et devrait atteindre 2 322,69 millions de dollars US d'ici 2029, avec un TCAC de 8,37 % sur la période de prévision. Outre des informations sur le marché telles que la valeur marchande, le taux de croissance, les segments de marché, la couverture géographique, les acteurs et le scénario de marché, le rapport de marché élaboré par l'équipe Data Bridge Market Research comprend des analyses approfondies d'experts, des analyses d'import/export, des analyses de prix, de consommation de production et des analyses de type « pilon ».

Étude d'évaluation de la sécurité des produits et de la sécurité informatique : portée et segmentation du marché

|

Rapport métrique |

Détails |

|

Période de prévision |

2022 à 2029 |

|

Année de base |

2021 |

|

Années historiques |

2020 (personnalisable de 2014 à 2019) |

|

Unités quantitatives |

Chiffre d'affaires en millions USD, volumes en unités, prix en USD |

|

Segments couverts |

Par type de sécurité (sécurité des terminaux, sécurité du réseau, sécurité des applications, sécurité du cloud et autres), type d'évaluation (sécurité des terminaux, sécurité du réseau, sécurité des applications, sécurité du cloud et autres), déploiement (sur site, hébergé), taille de l'organisation (petites et moyennes entreprises, grandes entreprises), utilisateur final (BFSI, informatique et télécommunications, gouvernement et défense, énergie et services publics, fabrication, santé, vente au détail) |

|

Pays couverts |

États-Unis, Canada et Mexique en Amérique du Nord, Allemagne, France, Royaume-Uni, Pays-Bas, Suisse, Belgique, Russie, Italie, Espagne, Turquie, Reste de l'Europe en Europe, Chine, Japon, Inde, Corée du Sud, Singapour, Malaisie, Australie, Thaïlande, Indonésie, Philippines, Reste de l'Asie-Pacifique (APAC) en Asie-Pacifique (APAC), Arabie saoudite, Émirats arabes unis, Israël, Égypte, Afrique du Sud, Reste du Moyen-Orient et de l'Afrique (MEA) en tant que partie du Moyen-Orient et de l'Afrique (MEA), Brésil, Argentine et Reste de l'Amérique du Sud en tant que partie de l'Amérique du Sud |

|

Acteurs du marché couverts |

IBM (États-Unis), Microsoft (États-Unis), Cisco System Inc. (États-Unis), SolarWinds Worldwide, LLC. (États-Unis), Symantec Corporation (États-Unis), Avast Software sro (République tchèque), Comodo Security Solutions, Inc. (États-Unis), Tenable, Inc. (États-Unis), Armor Defense Inc. (États-Unis), Fujitsu (Japon), Fortinet, Inc. (États-Unis), Zoho Corporation Pvt. Ltd. (Inde), Trend Micro Incorporated (États-Unis), Hitachi (Japon), Juniper Networks, Inc. (États-Unis), McAfee, LLC. (États-Unis), NEC Corporation (Japon) |

|

Opportunités de marché |

|

Définition du marché

Les évaluations de sécurité sont des exercices périodiques visant principalement à évaluer le niveau de préparation d'une organisation en matière de sécurité. Ces évaluations consistent généralement à identifier les faiblesses des procédures opérationnelles et des systèmes informatiques de l'entreprise, et à formuler des recommandations sur les mesures essentielles à prendre pour réduire le risque de futures attaques de sécurité.

Étude de marché mondiale sur l'évaluation de la sécurité des produits et de la sécurité informatique

Conducteurs

- Étude sur l'utilisation croissante de la sécurité des produits et l'évaluation de la sécurité informatique dans le secteur bancaire, des services financiers et des assurances (BFSI)

Le secteur des banques, des services financiers et des assurances (BFSI) détient la plus forte part de marché, suivi par le secteur de la vente au détail dans tous les secteurs. L'évolution constante des modèles cloud pour le stockage des données contribue certainement à l'adoption croissante de ces modèles par les banques. Le stockage cloud pose des problèmes de sécurité supplémentaires, ce qui incite les banques à privilégier le modèle hybride pour la gestion de leurs données. Ce modèle est jugé sûr, car les banques sont confrontées à de nombreuses menaces et cyberattaques liées à l'utilisation croissante de mots de passe à usage unique et de systèmes de connexion par empreinte digitale.

- Menaces et cyberattaques croissantes

La multiplication des menaces et des cyberattaques impacte le taux d'adoption de ces solutions. Selon Cybint, cabinet de formation en cybersécurité, près de 60 % des entreprises ont subi des cyberattaques telles que des attaques d'ingénierie sociale, des attaques DDoS et du phishing. La multiplication des cyberattaques auxquelles sont confrontées de nombreuses entreprises va engendrer un besoin important de sécurité des produits et d'évaluation des systèmes informatiques. Ce facteur devrait accélérer la croissance du marché.

Opportunités

- Tendance croissante du BYOD ( apportez votre propre appareil )

La tendance au BYOD (apportez votre propre appareil) prend de l'ampleur, les PME étant de plus en plus incitées à utiliser leurs propres appareils pour accéder aux données. Ce marché devrait atteindre environ 367 milliards de dollars d'ici 2022, contre seulement 30 milliards de dollars en 2014. L'adoption croissante de cette tendance accroît la vulnérabilité aux cybermenaces, impactant considérablement l'adoption de la sécurité des produits et l'évaluation des technologies de l'information, et devrait créer des opportunités lucratives pour la croissance du marché.

- L'évolution croissante vers la numérisation

Avec la transition radicale vers l'ère numérique, les vulnérabilités non prises en compte dans les secteurs d'activité des utilisateurs finaux augmentent également. La montée en puissance des ransomwares est un facteur majeur qui rend nécessaire une évaluation de la sécurité des produits et des systèmes d'information. Selon une enquête de Fortinet sur les ransomwares, en 2021, environ 94 % des personnes interrogées se sont déclarées préoccupées par la menace d'une attaque par ransomware, dont 76 % extrêmement inquiètes. Parmi elles, 85 % s'inquiètent davantage des attaques par ransomware que de toute autre cybermenace. Par conséquent, il existe un besoin croissant d'évaluation de la sécurité des produits et des systèmes d'information, ce qui favorisera la croissance future du marché.

Restrictions

- Manque de sensibilisation aux menaces

De nombreux employés et entreprises ignorent les cybermenaces. 43 % des employés estiment que cliquer sur un e-mail ou un lien suspect peut représenter une menace pour leur sécurité. Par conséquent, les attaques se multiplient considérablement, freinant la croissance du marché. La demande croissante de systèmes de sécurité avancés, liée aux menaces de l'IIoT, à la révolution de la blockchain et à la vague d'IA, constitue un défi majeur pour les fournisseurs de cybersécurité. De plus, les attaques par rançongiciel se multiplient rapidement, ce qui constitue un défi majeur pour les entreprises de cybersécurité.

Ce rapport d'étude de marché sur la sécurité des produits et la sécurité informatique détaille les développements récents, la réglementation commerciale, l'analyse des importations et exportations, l'analyse de la production, l'optimisation de la chaîne de valeur, la part de marché, l'impact des acteurs nationaux et locaux, l'analyse des opportunités de revenus émergents, l'évolution de la réglementation, l'analyse stratégique de la croissance du marché, la taille du marché, la croissance des catégories, les niches d'application et la domination du marché, les homologations et lancements de produits, les expansions géographiques et les innovations technologiques. Pour plus d'informations sur le marché de l'étude de marché sur la sécurité des produits et la sécurité informatique, contactez Data Bridge Market Research pour obtenir un briefing d'analyste. Notre équipe vous aidera à prendre une décision éclairée et à stimuler votre croissance.

Développement récent

- En septembre 2019, HP a acquis Bromium, une start-up qui offre une sécurité contre les cyberattaques telles que les attaques basées sur le navigateur, les e-mails infectés, les téléchargements compromis et autres en protégeant les points de terminaison du réseau.

Étude d'évaluation de la sécurité des produits et de la sécurité informatique à l'échelle mondiale

Le marché des études d'évaluation de la sécurité des produits et de la sécurité informatique est segmenté selon le type de sécurité, le type d'évaluation, le déploiement, la taille de l'organisation et l'utilisateur final. La croissance de ces segments vous permettra d'analyser les segments à faible croissance des secteurs et de fournir aux utilisateurs une vue d'ensemble et des informations précieuses sur le marché, facilitant ainsi la prise de décisions stratégiques pour identifier les applications clés du marché.

Type de sécurité

- Sécurité des terminaux

- Sécurité du réseau

- Sécurité des applications

- Sécurité du cloud

- Autres

Type d'évaluation

- Sécurité des terminaux

- Sécurité du réseau

- Sécurité des applications

- Sécurité du cloud

- Autres

Déploiement

- Sur site

- Hébergé

Taille de l'organisation

- Petites et moyennes entreprises

- Grandes entreprises

Utilisateur final

- BFSI

- Informatique et télécommunications

- Gouvernement et Défense, Énergie et Services publics

- Fabrication

- soins de santé

- Vente au détail

Étude d'évaluation de la sécurité des produits et de la sécurité informatique Analyse/perspectives régionales du marché

L’étude de marché sur l’évaluation de la sécurité des produits et de la sécurité informatique est analysée et des informations sur la taille et les tendances du marché sont fournies par pays, type de sécurité, type d’évaluation, déploiement, taille de l’organisation et utilisateur final, comme référencé ci-dessus.

Les pays couverts dans le rapport d'étude de marché sur l'évaluation de la sécurité des produits et de la sécurité informatique sont les États-Unis, le Canada et le Mexique en Amérique du Nord, l'Allemagne, la France, le Royaume-Uni, les Pays-Bas, la Suisse, la Belgique, la Russie, l'Italie, l'Espagne, la Turquie, le reste de l'Europe en Europe, la Chine, le Japon, l'Inde, la Corée du Sud, Singapour, la Malaisie, l'Australie, la Thaïlande, l'Indonésie, les Philippines, le reste de l'Asie-Pacifique (APAC) en Asie-Pacifique (APAC), l'Arabie saoudite, les Émirats arabes unis, Israël, l'Égypte, l'Afrique du Sud, le reste du Moyen-Orient et de l'Afrique (MEA) en tant que partie du Moyen-Orient et de l'Afrique (MEA), le Brésil, l'Argentine et le reste de l'Amérique du Sud en tant que partie de l'Amérique du Sud.

L'Amérique du Nord domine le marché des études d'évaluation de la sécurité des produits et de la sécurité informatique. Cela s'explique principalement par l'adoption massive de technologies avancées et peu coûteuses pour l'évaluation de la sécurité des produits et de la sécurité informatique dans cette région par la majorité des entreprises.

L'Asie-Pacifique continuera de projeter le taux de croissance annuel composé le plus élevé au cours de la période de prévision 2022-2029 en raison de la demande croissante de déploiement de la sécurité des produits et de l'évaluation de la sécurité informatique dans cette région.

La section nationale du rapport présente également les facteurs d'impact sur les marchés individuels et les évolutions de la réglementation qui influencent les tendances actuelles et futures. Des données telles que l'analyse des chaînes de valeur en aval et en amont, les tendances techniques, l'analyse des cinq forces de Porter et les études de cas constituent quelques-unes des indications utilisées pour prévoir le scénario de marché pour chaque pays. De plus, la présence et la disponibilité des marques mondiales, ainsi que les difficultés rencontrées face à la concurrence forte ou faible des marques locales et nationales, l'impact des tarifs douaniers nationaux et les routes commerciales, sont prises en compte lors de l'analyse prévisionnelle des données nationales.

Étude d'évaluation du paysage concurrentiel et de la sécurité des produits et de la sécurité informatique Analyse des parts de marché

L'étude sur le marché de l'évaluation de la sécurité des produits et de la sécurité informatique détaille le paysage concurrentiel par concurrent. Elle présente notamment la présentation de l'entreprise, ses données financières, son chiffre d'affaires, son potentiel de marché, ses investissements en recherche et développement, ses nouvelles initiatives, sa présence mondiale, ses sites et installations de production, ses capacités de production, ses forces et faiblesses, le lancement de nouveaux produits, leur ampleur et leur portée, ainsi que la prédominance de ses applications. Les données ci-dessus concernent uniquement les entreprises ciblées par l'étude sur le marché de l'évaluation de la sécurité des produits et de la sécurité informatique.

Certains des principaux acteurs opérant sur le marché des études d’évaluation de la sécurité des produits et de la sécurité informatique sont :

- IBM (États-Unis)

- Microsoft (États-Unis)

- Cisco System Inc, (États-Unis)

- SolarWinds Worldwide, LLC. (États-Unis)

- Symantec Corporation (États-Unis)

- Avast Software sro, (Tchéquie)

- Comodo Security Solutions, Inc. (États-Unis)

- Tenable, Inc (États-Unis)

- Armor Defense Inc. (États-Unis)

- Fujitsu (Japon)

- Fortinet, Inc. (États-Unis)

- Zoho Corporation Pvt. Ltd. (Inde)

- Trend Micro Incorporated (États-Unis)

- Hitachi (Japon)

- Juniper Networks, Inc. (États-Unis)

- McAfee, LLC.(États-Unis)

- NEC Corporation (Japon)

SKU-

Accédez en ligne au rapport sur le premier cloud mondial de veille économique

- Tableau de bord d'analyse de données interactif

- Tableau de bord d'analyse d'entreprise pour les opportunités à fort potentiel de croissance

- Accès d'analyste de recherche pour la personnalisation et les requêtes

- Analyse de la concurrence avec tableau de bord interactif

- Dernières actualités, mises à jour et analyse des tendances

- Exploitez la puissance de l'analyse comparative pour un suivi complet de la concurrence

Table des matières

1 INTRODUCTION

1.1 OBJECTIFS DE L'ÉTUDE

1.2 DÉFINITION DU MARCHÉ

1.3 APERÇU DU MARCHÉ MONDIAL DE L'ÉTUDE D'ÉVALUATION DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE

1.4 MONNAIE ET TARIFS

1.5 LIMITATION

1.6 MARCHÉS COUVERTS

2 SEGMENTATION DU MARCHÉ

2.1 POINTS CLÉS À RETENIR

2.2 ARRIVER SUR LE MARCHÉ MONDIAL DES ÉTUDES D'ÉVALUATION DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE

2.2.1 GRILLE DE POSITIONNEMENT DES FOURNISSEURS

2.2.2 COURBE DE LA LIGNE DE VIE TECHNOLOGIQUE

2.2.3 GUIDE DU MARCHÉ

2.2.4 GRILLE DE POSITIONNEMENT DE L'ENTREPRISE

2.2.5 MODÉLISATION MULTIVARIÉE

2.2.6 NORMES DE MESURE

2.2.7 ANALYSE DE HAUT EN BAS

2.2.8 ANALYSE DES PARTS DES FOURNISSEURS

2.2.9 POINTS DE DONNÉES DES PRINCIPAUX ENTRETIENS

2.2.10 POINTS DE DONNÉES PROVENANT DE BASES DE DONNÉES SECONDAIRES CLÉS

2.3 ÉTUDE DE MARCHÉ MONDIALE SUR LA SÉCURITÉ DES PRODUITS ET LA SÉCURITÉ INFORMATIQUE : APERÇU DE LA RECHERCHE

2.4 HYPOTHÈSES

3 APERÇU DU MARCHÉ

3.1 PILOTES

3.2 RESTRICTIONS

3.3 OPPORTUNITÉS

3.4 DÉFIS

4 RÉSUMÉ EXÉCUTIF

5 INFORMATIONS PREMIUM

5.1 IMPLICATIONS RÉGLEMENTAIRES ET NORMES INDUSTRIELLES

5.2 TENDANCES TECHNOLOGIQUES

5.3 MODÈLE DES CINQ FORCES DE PORTER

6 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR OFFRE

6.1 VUE D'ENSEMBLE

6.2 SOLUTION

6.3 SERVICES

6.3.1 SERVICES PROFESSIONNELS

6.3.2 SERVICES GÉRÉS

7 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR TYPE DE SÉCURITÉ

7.1 APERÇU

7.2 SÉCURITÉ DES POINTS DE TERMINALISATION

7.3 SÉCURITÉ DU RÉSEAU

7.4 SÉCURITÉ DES APPLICATIONS

7.4.1 TEST DE SÉCURITÉ STATIQUE DES APPLICATIONS (SAST)

7.4.2 TEST DE SÉCURITÉ DYNAMIQUE DES APPLICATIONS (DAST)

7.4.3 TEST DE SÉCURITÉ DES APPLICATIONS INTERACTIVES (IAST)

7.4.4 AUTOPROTECTION DES APPLICATIONS D'EXÉCUTION (RASP)

7.5 SÉCURITÉ DE L'APPAREIL

7.6 SÉCURITÉ DES DONNÉES

7.7 SÉCURITÉ DU CLOUD

7.7.1 SÉCURITÉ DES E-MAILS DANS LE CLOUD

7.7.2 SÉCURITÉ WEB CLOUD

7.7.3 GESTION DES IDENTITÉS ET DES ACCÈS

7.7.4 IDENTITÉ EN TANT QUE SERVICE (IDAAS) ET AUTHENTIFICATION DES UTILISATEURS

7.7.5 ÉVALUATION DE LA VULNÉRABILITÉ À DISTANCE

7.7.6 GESTION DES INFORMATIONS ET DES ÉVÉNEMENTS DE SÉCURITÉ (SIEM)

7.7.7 TEST DE SÉCURITÉ DES APPLICATIONS

7.7.8 AUTRES TYPES

7.8 AUTRES

8 ÉTUDE DE MARCHÉ MONDIALE DE L'ÉVALUATION DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR TYPE D'ÉVALUATION

8.1 VUE D'ENSEMBLE

8.2 ÉVALUATION DE LA VULNÉRABILITÉ

8.3 ÉVALUATION DES RISQUES

8.4 ÉVALUATION DES MENACES

8.5 SERVICE DE TEST DE PÉNÉTRATION

8.6 ÉVALUATION DU PROGRAMME DE SÉCURITÉ

8.7 AUTRES

9 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR MODE DE DÉPLOIEMENT

9.1 VUE D'ENSEMBLE

9.2 SUR SITE

9.3 NUAGE

10 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR TAILLE D'ORGANISATION

10.1 VUE D'ENSEMBLE

10.2 GRANDE ENTREPRISE

10.3 PETITES ET MOYENNES ENTREPRISES (PME)

11 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR SECTEUR VERTICAL

11.1 VUE D'ENSEMBLE

11.2 BFSI

11.2.1 SOLUTION

11.2.2 SERVICES

11.3 Informatique et télécommunications

11.3.1 SOLUTION

11.3.2 SERVICES

11.4 GOUVERNEMENT ET DÉFENSE

11.4.1 SOLUTION

11.4.2 SERVICES

11.5 ÉNERGIE ET SERVICES PUBLICS

11.5.1 SOLUTION

11.5.2 SERVICES

11.6 DÉTAIL ET COMMERCE ÉLECTRONIQUE

11.6.1 SOLUTION

11.6.2 SERVICES

11.7 FABRICATION

11.7.1 SOLUTION

11.7.2 SERVICES

11.8 SOINS DE SANTÉ

11.8.1 SOLUTION

11.8.2 SERVICES

11.9 ÉDUCATION

11.9.1 SOLUTION

11.9.2 SERVICES

11.1 AUTRES

12 ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAR RÉGION

ÉTUDE DE MARCHÉ MONDIALE DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE (TOUTE LA SEGMENTATION FOURNIE CI-DESSUS EST REPRÉSENTÉE DANS CE CHAPITRE PAR PAYS)

12.1 AMÉRIQUE DU NORD

12.1.1 États-Unis

12.1.2 CANADA

12.1.3 MEXIQUE

12.2 EUROPE

12.2.1 ALLEMAGNE

12.2.2 FRANCE

12.2.3 Royaume-Uni

12.2.4 ITALIE

12.2.5 ESPAGNE

12.2.6 RUSSIE

12.2.7 TURQUIE

12.2.8 BELGIQUE

12.2.9 PAYS-BAS

12.2.10 SUISSE

12.2.11 RESTE DE L'EUROPE

12.3 ASIE-PACIFIQUE

12.3.1 JAPON

12.3.2 CHINE

12.3.3 CORÉE DU SUD

12.3.4 INDE

12.3.5 AUSTRALIE

12.3.6 SINGAPOUR

12.3.7 THAÏLANDE

12.3.8 MALAISIE

12.3.9 INDONÉSIE

12.3.10 PHILIPPINES

12.3.11 RESTE DE L'ASIE-PACIFIQUE

12.4 AMÉRIQUE DU SUD

12.4.1 BRÉSIL

12.4.2 ARGENTINE

12.4.3 RESTE DE L'AMÉRIQUE DU SUD

12.5 MOYEN-ORIENT ET AFRIQUE

12.5.1 AFRIQUE DU SUD

12.5.2 ÉGYPTE

12.5.3 ARABIE SAOUDITE

12.5.4 Émirats arabes unis

12.5.5 ISRAËL

12.5.6 RESTE DU MOYEN-ORIENT ET DE L'AFRIQUE

13 ÉTUDE DE MARCHÉ ET D'ÉVALUATION DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PAYSAGE DES ENTREPRISES

13.1 ANALYSE DES ACTIONS DE L'ENTREPRISE : MONDIALE

13.2 ANALYSE DES ACTIONS DE L'ENTREPRISE : AMÉRIQUE DU NORD

13.3 ANALYSE DES ACTIONS DE L'ENTREPRISE : EUROPE

13.4 ANALYSE DES ACTIONS DE L'ENTREPRISE : ASIE-PACIFIQUE

13.5 FUSIONS ET ACQUISITIONS

13.6 DÉVELOPPEMENT ET APPROBATIONS DE NOUVEAUX PRODUITS

13.7 EXTENSION

13.8 MODIFICATIONS RÉGLEMENTAIRES

13.9 PARTENARIAT ET AUTRES DÉVELOPPEMENTS STRATÉGIQUES

14 ÉTUDE DE MARCHÉ, ANALYSE SWOT ET DBMR DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE À L'ÉCHELLE MONDIALE

15 ÉTUDE DE MARCHÉ D'ÉVALUATION DE LA SÉCURITÉ DES PRODUITS ET DE LA SÉCURITÉ INFORMATIQUE, PROFIL DE L'ENTREPRISE

15.1 IBM CORPORATION

15.1.1 INSTANTANÉ DE L'ENTREPRISE

15.1.2 ANALYSE DES REVENUS

15.1.3 PRÉSENCE GÉOGRAPHIQUE

15.1.4 PORTEFEUILLE DE PRODUITS

15.1.5 ÉVOLUTIONS RÉCENTES

15.2 FIREEYE, INC.

15.2.1 INSTANTANÉ DE L'ENTREPRISE

15.2.2 ANALYSE DES REVENUS

15.2.3 PRÉSENCE GÉOGRAPHIQUE

15.2.4 PORTEFEUILLE DE PRODUITS

15.2.5 ÉVOLUTIONS RÉCENTES

15.3 SYSTÈMES CISCO

15.3.1 INSTANTANÉ DE L'ENTREPRISE

15.3.2 ANALYSE DES REVENUS

15.3.3 PRÉSENCE GÉOGRAPHIQUE

15.3.4 PORTEFEUILLE DE PRODUITS

15.3.5 ÉVOLUTIONS RÉCENTES

15.4 SOLARWINDS DANS LE MONDE ENTIER

15.4.1 INSTANTANÉ DE L'ENTREPRISE

15.4.2 ANALYSE DES REVENUS

15.4.3 PRÉSENCE GÉOGRAPHIQUE

15.4.4 PORTEFEUILLE DE PRODUITS

15.4.5 ÉVOLUTIONS RÉCENTES

15,5 MICRO INCORPORÉE.

15.5.1 INSTANTANÉ DE L'ENTREPRISE

15.5.2 ANALYSE DES REVENUS

15.5.3 PRÉSENCE GÉOGRAPHIQUE

15.5.4 PORTEFEUILLE DE PRODUITS

15.5.5 ÉVOLUTIONS RÉCENTES

15.6 SYMANTEC CORPORATION

15.6.1 INSTANTANÉ DE L'ENTREPRISE

15.6.2 ANALYSE DES REVENUS

15.6.3 PRÉSENCE GÉOGRAPHIQUE

15.6.4 PORTEFEUILLE DE PRODUITS

15.6.5 ÉVOLUTIONS RÉCENTES

15.7 AVAST SOFTWARE SRO

15.7.1 INSTANTANÉ DE L'ENTREPRISE

15.7.2 ANALYSE DES REVENUS

15.7.3 PRÉSENCE GÉOGRAPHIQUE

15.7.4 PORTEFEUILLE DE PRODUITS

15.7.5 ÉVOLUTIONS RÉCENTES

15.8 COMODO SOLUTIONS DE SÉCURITÉ, INC.

15.8.1 INSTANTANÉ DE L'ENTREPRISE

15.8.2 ANALYSE DES REVENUS

15.8.3 PRÉSENCE GÉOGRAPHIQUE

15.8.4 PORTEFEUILLE DE PRODUITS

15.8.5 ÉVOLUTIONS RÉCENTES

15.9 TENABLE, INC.

15.9.1 INSTANTANÉ DE L'ENTREPRISE

15.9.2 ANALYSE DES REVENUS

15.9.3 PRÉSENCE GÉOGRAPHIQUE

15.9.4 PORTEFEUILLE DE PRODUITS

15.9.5 ÉVOLUTIONS RÉCENTES

15.1 ARMOR DÉFENSE INC.

15.10.1 INSTANTANÉ DE L'ENTREPRISE

15.10.2 ANALYSE DES REVENUS

15.10.3 PRÉSENCE GÉOGRAPHIQUE

15.10.4 PORTEFEUILLE DE PRODUITS

15.10.5 ÉVOLUTIONS RÉCENTES

15.11 RÉSEAUX TORRIDES

15.11.1 INSTANTANÉ DE L'ENTREPRISE

15.11.2 ANALYSE DES REVENUS

15.11.3 PRÉSENCE GÉOGRAPHIQUE

15.11.4 PORTEFEUILLE DE PRODUITS

15.11.5 ÉVOLUTIONS RÉCENTES

15.12 FORTINET

15.12.1 INSTANTANÉ DE L'ENTREPRISE

15.12.2 ANALYSE DES REVENUS

15.12.3 PRÉSENCE GÉOGRAPHIQUE

15.12.4 PORTEFEUILLE DE PRODUITS

15.12.5 ÉVOLUTIONS RÉCENTES

15.13 CA TECHNOLOGIE

15.13.1 INSTANTANÉ DE L'ENTREPRISE

15.13.2 ANALYSE DES REVENUS

15.13.3 PRÉSENCE GÉOGRAPHIQUE

15.13.4 PORTEFEUILLE DE PRODUITS

15.13.5 ÉVOLUTIONS RÉCENTES

15.14 HITACH

15.14.1 INSTANTANÉ DE L'ENTREPRISE

15.14.2 ANALYSE DES REVENUS

15.14.3 PRÉSENCE GÉOGRAPHIQUE

15.14.4 PORTEFEUILLE DE PRODUITS

15.14.5 ÉVOLUTIONS RÉCENTES

15h15 JUNIPER NETWOR

15.15.1 INSTANTANÉ DE L'ENTREPRISE

15.15.2 ANALYSE DES REVENUS

15.15.3 PRÉSENCE GÉOGRAPHIQUE

15.15.4 PORTEFEUILLE DE PRODUITS

15.15.5 ÉVOLUTIONS RÉCENTES

15.16 MCAFEE

15.16.1 INSTANTANÉ DE L'ENTREPRISE

15.16.2 ANALYSE DES REVENUS

15.16.3 PRÉSENCE GÉOGRAPHIQUE

15.16.4 PORTEFEUILLE DE PRODUITS

15.16.5 ÉVOLUTIONS RÉCENTES

15.17 MICROSOFT

15.17.1 INSTANTANÉ DE L'ENTREPRISE

15.17.2 ANALYSE DES REVENUS

15.17.3 PRÉSENCE GÉOGRAPHIQUE

15.17.4 PORTEFEUILLE DE PRODUITS

15.17.5 ÉVOLUTIONS RÉCENTES

15.18 NEC

15.18.1 INSTANTANÉ DE L'ENTREPRISE

15.18.2 ANALYSE DES REVENUS

15.18.3 PRÉSENCE GÉOGRAPHIQUE

15.18.4 PORTEFEUILLE DE PRODUITS

15.18.5 ÉVOLUTIONS RÉCENTES

15.19 ABSOLUTE SOFTWARE CORP

15.19.1 INSTANTANÉ DE L'ENTREPRISE

15.19.2 ANALYSE DES REVENUS

15.19.3 PRÉSENCE GÉOGRAPHIQUE

15.19.4 PORTEFEUILLE DE PRODUITS

15.19.5 ÉVOLUTIONS RÉCENTES

15.2 QUALYS INC

15.20.1 INSTANTANÉ DE L'ENTREPRISE

15.20.2 ANALYSE DES REVENUS

15.20.3 PRÉSENCE GÉOGRAPHIQUE

15.20.4 PORTEFEUILLE DE PRODUITS

15.20.5 ÉVOLUTIONS RÉCENTES

15.21 OPTIV SÉCURITÉ INC.

15.21.1 INSTANTANÉ DE L'ENTREPRISE

15.21.2 ANALYSE DES REVENUS

15.21.3 PRÉSENCE GÉOGRAPHIQUE

15.21.4 PORTEFEUILLE DE PRODUITS

15.21.5 ÉVOLUTIONS RÉCENTES

15.22 HOLM SÉCURITÉ

15.22.1 INSTANTANÉ DE L'ENTREPRISE

15.22.2 ANALYSE DES REVENUS

15.22.3 PRÉSENCE GÉOGRAPHIQUE

15.22.4 PORTEFEUILLE DE PRODUITS

15.22.5 ÉVOLUTIONS RÉCENTES

15.23 RAPID7 INC

15.23.1 INSTANTANÉ DE L'ENTREPRISE

15.23.2 ANALYSE DES REVENUS

15.23.3 PRÉSENCE GÉOGRAPHIQUE

15.23.4 PORTEFEUILLE DE PRODUITS

15.23.5 ÉVOLUTIONS RÉCENTES

15.24 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

15.24.1 INSTANTANÉ DE L'ENTREPRISE

15.24.2 ANALYSE DES REVENUS

15.24.3 PRÉSENCE GÉOGRAPHIQUE

15.24.4 PORTEFEUILLE DE PRODUITS

15.24.5 ÉVOLUTIONS RÉCENTES

15.25 VERACODE

15.25.1 INSTANTANÉ DE L'ENTREPRISE

15.25.2 ANALYSE DES REVENUS

15.25.3 PRÉSENCE GÉOGRAPHIQUE

15.25.4 PORTEFEUILLE DE PRODUITS

15.25.5 ÉVOLUTIONS RÉCENTES

*REMARQUE : LA LISTE DES ENTREPRISES PRÉSENTÉES N'EST PAS EXHAUSTIVE ET EST CONFORME AUX EXIGENCES DE NOS CLIENTS PRÉCÉDENTS. NOS ÉTUDES PORTENT SUR PLUS DE 100 ENTREPRISES ; PAR CONSÉQUENT, LA LISTE DES ENTREPRISES PEUT ÊTRE MODIFIÉE OU REMPLACÉE SUR DEMANDE.

16 CONCLUSION

17 QUESTIONNAIRE

18 RAPPORTS CONNEXES

19 À PROPOS DE DATA BRIDGE MARKET RESEARCH

Méthodologie de recherche

La collecte de données et l'analyse de l'année de base sont effectuées à l'aide de modules de collecte de données avec des échantillons de grande taille. L'étape consiste à obtenir des informations sur le marché ou des données connexes via diverses sources et stratégies. Elle comprend l'examen et la planification à l'avance de toutes les données acquises dans le passé. Elle englobe également l'examen des incohérences d'informations observées dans différentes sources d'informations. Les données de marché sont analysées et estimées à l'aide de modèles statistiques et cohérents de marché. De plus, l'analyse des parts de marché et l'analyse des tendances clés sont les principaux facteurs de succès du rapport de marché. Pour en savoir plus, veuillez demander un appel d'analyste ou déposer votre demande.

La méthodologie de recherche clé utilisée par l'équipe de recherche DBMR est la triangulation des données qui implique l'exploration de données, l'analyse de l'impact des variables de données sur le marché et la validation primaire (expert du secteur). Les modèles de données incluent la grille de positionnement des fournisseurs, l'analyse de la chronologie du marché, l'aperçu et le guide du marché, la grille de positionnement des entreprises, l'analyse des brevets, l'analyse des prix, l'analyse des parts de marché des entreprises, les normes de mesure, l'analyse globale par rapport à l'analyse régionale et des parts des fournisseurs. Pour en savoir plus sur la méthodologie de recherche, envoyez une demande pour parler à nos experts du secteur.

Personnalisation disponible

Data Bridge Market Research est un leader de la recherche formative avancée. Nous sommes fiers de fournir à nos clients existants et nouveaux des données et des analyses qui correspondent à leurs objectifs. Le rapport peut être personnalisé pour inclure une analyse des tendances des prix des marques cibles, une compréhension du marché pour d'autres pays (demandez la liste des pays), des données sur les résultats des essais cliniques, une revue de la littérature, une analyse du marché des produits remis à neuf et de la base de produits. L'analyse du marché des concurrents cibles peut être analysée à partir d'une analyse basée sur la technologie jusqu'à des stratégies de portefeuille de marché. Nous pouvons ajouter autant de concurrents que vous le souhaitez, dans le format et le style de données que vous recherchez. Notre équipe d'analystes peut également vous fournir des données sous forme de fichiers Excel bruts, de tableaux croisés dynamiques (Fact book) ou peut vous aider à créer des présentations à partir des ensembles de données disponibles dans le rapport.