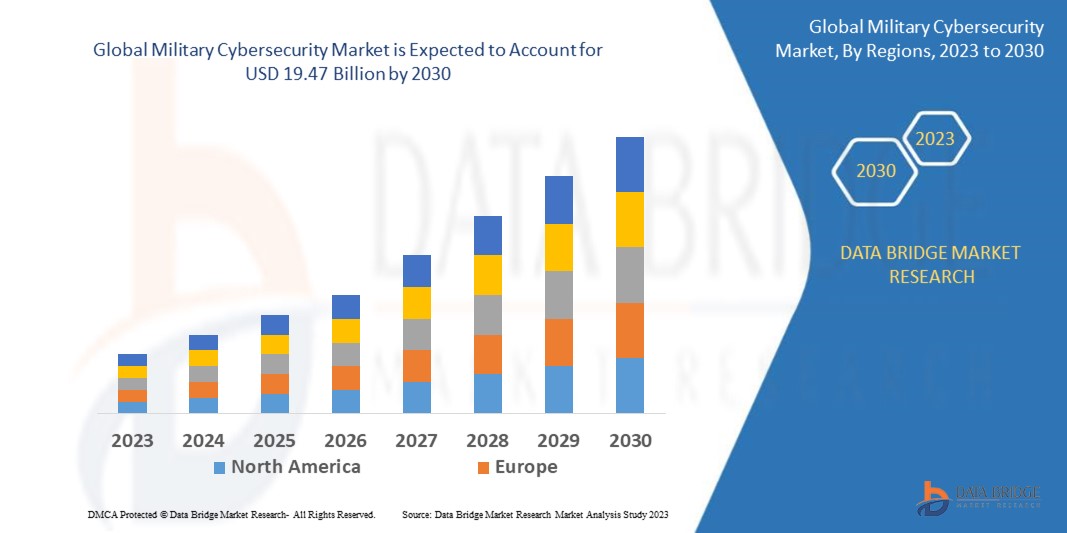

Global Military Cybersecurity Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

10.51 Billion

USD

19.47 Billion

2022

2030

USD

10.51 Billion

USD

19.47 Billion

2022

2030

| 2023 –2030 | |

| USD 10.51 Billion | |

| USD 19.47 Billion | |

|

|

|

|

Mercado global de cibersegurança militar, por plataforma (hardware, serviço, solução), tipo ( segurança de rede , inteligência de ameaças cibernéticas, infraestrutura de TI, segurança logística e operacional, serviços de treinamento, segurança de identidade e acesso, segurança de dados, segurança em nuvem), solução (inteligência e gerenciamento de resposta a ameaças, gerenciamento de identidade e acesso, gerenciamento de prevenção de perda de dados, gerenciamento de segurança e vulnerabilidades, gerenciamento unificado de ameaças, risco e conformidade corporativos, segurança gerenciada, outros), modo de implantação (nuvem, local), aplicação (exército, marinha, força aérea) – tendências e previsões do setor até 2030.

Análise e tamanho do mercado de cibersegurança militar

A alta taxa de adoção de soluções de armazenamento em nuvem deverá impactar a expansão do mercado de segurança cibernética militar. Espera-se também que esse mercado se beneficie do aumento dos investimentos realizados por diversos governos para combater a ameaça de ataques cibernéticos e garantir melhores níveis de segurança. Além disso, devido à maior acessibilidade de veículos não tripulados em função dos rápidos avanços tecnológicos, periféricos e serviços de segurança aprimorados são necessários para garantir que esses produtos sejam menos suscetíveis a ataques de hackers.

A Data Bridge Market Research analisa que o mercado de cibersegurança militar, avaliado em US$ 10,51 bilhões em 2022, atingirá US$ 19,47 bilhões até 2030, crescendo a uma taxa composta de crescimento anual (CAGR) de 8,01% durante o período de previsão de 2023 a 2030. Além das informações de mercado, como valor de mercado, taxa de crescimento, segmentos de mercado, cobertura geográfica, participantes do mercado e cenário de mercado, o relatório de mercado elaborado pela equipe da Data Bridge Market Research inclui análises aprofundadas de especialistas, análises de importação/exportação, análises de preços, análises de produção e consumo e análises PESTEL.

Escopo e segmentação do mercado de cibersegurança militar

|

Métrica do relatório |

Detalhes |

|

Período de previsão |

2023 a 2030 |

|

Ano Base |

2022 |

|

Anos históricos |

2021 (Personalizável para 2015 - 2020) |

|

Unidades Quantitativas |

Receita em bilhões de dólares, Volume em unidades, Preços em dólares |

|

Segmentos abrangidos |

Plataforma (Hardware, Serviço, Solução), Tipo (Segurança de Rede, Inteligência de Ameaças Cibernéticas, Infraestrutura de TI, Segurança Logística e Operacional, Serviços de Treinamento, Segurança de Identidade e Acesso, Segurança de Dados, Segurança na Nuvem), Solução (Inteligência e Gerenciamento de Resposta a Ameaças, Gerenciamento de Identidade e Acesso, Gerenciamento de Prevenção de Perda de Dados, Gerenciamento de Segurança e Vulnerabilidades, Gerenciamento Unificado de Ameaças, Risco e Conformidade Empresarial, Segurança Gerenciada, Outros), Modo de Implantação (Nuvem, Local), Aplicação (Exército, Marinha, Força Aérea) |

|

Países abrangidos |

Estados Unidos, Canadá e México na América do Norte; Alemanha, França, Reino Unido, Países Baixos, Suíça, Bélgica, Rússia, Itália, Espanha, Turquia e o restante da Europa na Europa; China, Japão, Índia, Coreia do Sul, Singapura, Malásia, Austrália, Tailândia, Indonésia, Filipinas e o restante da Ásia-Pacífico na Ásia-Pacífico; Arábia Saudita, Emirados Árabes Unidos, África do Sul, Egito, Israel e o restante do Oriente Médio e África no Oriente Médio e África; Brasil, Argentina e o restante da América do Sul na América do Sul. |

|

Participantes do mercado abrangidos |

Qualcomm Technologies, Inc. (EUA), Microsoft (EUA), Oracle (EUA), Cisco Systems, Inc. (EUA), Northrop Grumman (EUA), Accenture (Irlanda), IBM (EUA), Thales (França), Lockheed Martin Corporation (EUA), General Dynamics Corporation (EUA), BAE Systems (Reino Unido), Raytheon Technologies Corporation (EUA), Airbus (França), Leonardo SpA (Itália), NETCENTRICS CORPORATION (EUA), Fujitsu (Japão), CyberArk Software Ltd. (EUA), Booz Allen Hamilton Inc. (EUA), Check Point Software Technologies Ltd (Israel), Rapid7 (EUA), Fortinet, Inc. (EUA) |

|

Oportunidades de mercado |

|

Definição de mercado

A cibersegurança militar refere-se à prática de proteger organizações, ativos e operações militares contra ameaças e ataques cibernéticos. Envolve a implementação de estratégias, tecnologias e processos para salvaguardar redes, sistemas e dados militares contra acesso não autorizado, interrupção e comprometimento. A cibersegurança militar visa garantir a confidencialidade, integridade e disponibilidade de informações críticas, bem como manter a funcionalidade e a prontidão operacional dos sistemas militares. Inclui medidas como segurança de rede , criptografia, controles de acesso, resposta a incidentes e inteligência de ameaças para mitigar riscos cibernéticos e manter a segurança nacional.

Dinâmica do Mercado de Cibersegurança Militar

Motoristas

- O aumento das ameaças cibernéticas pode impulsionar o mercado.

Com o avanço da tecnologia, as ameaças cibernéticas contra organizações militares tornaram-se mais sofisticadas e disseminadas. Esses ataques podem comprometer informações sensíveis, interromper operações e atingir infraestruturas críticas. Consequentemente, há uma crescente demanda por soluções robustas de cibersegurança para proteger redes, sistemas e dados militares contra essas ameaças em constante evolução. A urgência em proteger os ativos militares impulsiona a necessidade de medidas robustas de cibersegurança diante do cenário de ameaças cada vez mais complexo.

- A crescente adoção da guerra centrada em redes pode impulsionar o mercado.

A crescente adoção da guerra centrada em redes pelas forças militares enfatiza o papel crucial dos sistemas de informação e comunicação na coordenação de operações. No entanto, essa dependência de redes interconectadas e do compartilhamento de dados introduz novas vulnerabilidades e potenciais ameaças cibernéticas. Medidas robustas de cibersegurança são essenciais para proteger os ativos militares, garantir o sucesso da missão e manter a eficácia operacional. Ao se protegerem contra potenciais ataques cibernéticos, as organizações militares podem mitigar riscos e manter a integridade de suas estratégias de guerra centradas em redes.

Oportunidades

- A colaboração com o setor privado cria oportunidades lucrativas de crescimento.

A colaboração com o setor privado representa uma oportunidade significativa para as organizações militares na área da cibersegurança. A parceria com empresas de cibersegurança, instituições de pesquisa e fornecedores de tecnologia permite que as organizações militares acessem a experiência e as soluções inovadoras desenvolvidas por essas entidades. Essa colaboração possibilita a adoção de tecnologias avançadas e melhores práticas, aprimorando a eficácia das medidas de cibersegurança militar e reforçando as defesas contra as ameaças cibernéticas em constante evolução. Ela fomenta a troca de conhecimento, o acesso a soluções de ponta e o potencial para recursos de cibersegurança personalizados para atender a requisitos militares específicos.

- A conscientização pública e os incidentes cibernéticos de grande repercussão criam oportunidades de mercado.

A crescente conscientização pública sobre os riscos de segurança cibernética, aliada a incidentes cibernéticos de grande repercussão que visam organizações militares, cria uma demanda por capacidades de segurança cibernética aprimoradas. Esses incidentes ressaltam as potenciais consequências dos ataques cibernéticos para a segurança nacional e a segurança pública. Como resultado, há um reconhecimento crescente da necessidade de medidas proativas de segurança cibernética para proteger ativos militares, infraestrutura crítica e informações sensíveis. O foco na melhoria da segurança cibernética é impulsionado pelo imperativo de mitigar riscos e salvaguardar recursos e operações militares vitais.

Restrições/Desafios

- Questões regulatórias e de conformidade podem limitar o crescimento do mercado.

As organizações militares estão sujeitas a uma infinidade de regulamentações e normas de cibersegurança, que podem variar entre diferentes jurisdições. A conformidade com esses requisitos pode ser desafiadora, demorada e exigir muitos recursos. O foco no cumprimento das obrigações regulatórias e de conformidade pode desviar a atenção e os recursos de outras iniciativas críticas de cibersegurança, afetando potencialmente a eficácia geral das medidas de cibersegurança militar. Equilibrar os esforços de conformidade com estratégias proativas de cibersegurança é essencial para garantir uma proteção abrangente contra as ameaças cibernéticas em constante evolução.

- Restrições orçamentárias podem limitar o crescimento do mercado.

As restrições orçamentárias representam um desafio significativo para os esforços de cibersegurança militar. Os recursos limitados dificultam que as organizações militares aloquem financiamento adequado para tecnologias, pessoal, treinamento e manutenção de cibersegurança. Isso pode resultar na incapacidade de implementar medidas abrangentes de cibersegurança, deixando vulnerabilidades que podem ser exploradas por cibercriminosos. Equilibrar prioridades concorrentes e garantir apoio orçamentário suficiente é crucial para assegurar uma cibersegurança eficaz e proteger os sistemas e dados militares contra ameaças cibernéticas.

Este relatório sobre o mercado de cibersegurança militar fornece detalhes sobre os desenvolvimentos recentes, regulamentações comerciais, análise de importação e exportação, análise de produção, otimização da cadeia de valor, participação de mercado, impacto de players de mercado nacionais e locais, análise de oportunidades em termos de novos nichos de receita, mudanças nas regulamentações de mercado, análise estratégica de crescimento de mercado, tamanho do mercado, crescimento de mercado por categoria, nichos de aplicação e dominância, aprovações de produtos, lançamentos de produtos, expansões geográficas e inovações tecnológicas no mercado. Para obter mais informações sobre o mercado de cibersegurança militar, entre em contato com a Data Bridge Market Research para uma análise detalhada. Nossa equipe ajudará você a tomar decisões de mercado informadas para alcançar o crescimento desejado.

Desenvolvimentos recentes

- Em 2023, com o objetivo de reforçar a cibersegurança da organização, a IBM Bélgica e a King ICT Croácia assinaram contratos com a OTAN. A integração de capacidades de ciberdefesa e os serviços de configuração relacionados serão abrangidos por esses contratos, no valor de USD 31,7 milhões, com vigência de fevereiro até 2025 e opção de prorrogação por mais dois anos.

- Em 2022, enquanto os Estados Unidos se transformam em uma força centrada em dados, o Exército dos Estados Unidos declarou sua intenção de implementar uma estrutura de cibersegurança de confiança zero. Além disso, o Projeto Convergência do Exército dos Estados Unidos contou com a participação da Raytheon Intelligence and Space, que apresentou sua plataforma operacional de Confiança Zero.

- Em 2019, a Rede de Informação do Departamento de Defesa (DoDIN-A) receberá suporte operacional da General Dynamics Corporation por meio do programa de Suporte Operacional de Segurança Cibernética e Operações de Rede do Exército (ADCNOMS), sob um contrato no valor de US$ 118 milhões assinado com o Exército dos EUA.

Escopo do Mercado Global de Cibersegurança Militar

O mercado de cibersegurança militar é segmentado com base em plataforma, tipo, solução, tipo de implantação e aplicação. O crescimento entre esses segmentos ajudará você a analisar os segmentos de crescimento mais lento do setor e fornecerá aos usuários uma visão geral valiosa do mercado e insights que os ajudarão a tomar decisões estratégicas para identificar as principais aplicações de mercado.

Plataforma

- Hardware

- Serviço

- Solução

Tipo

- Segurança de rede

- Inteligência de Ameaças Cibernéticas

- Infraestrutura de TI

- Segurança em Logística e Operações

- Serviços de Treinamento

- Segurança de identidade e acesso

- Segurança de dados

- Segurança na nuvem

Solução

- Inteligência de Ameaças e Gestão de Respostas

- Gestão de identidade e acesso

- Gestão de Prevenção de Perda de Dados

- Gestão de Segurança e Vulnerabilidades

- Gestão Unificada de Ameaças

- Gestão de Riscos e Conformidade Empresarial

- Segurança Gerenciada

- Outros

Modo de Implantação

- Nuvem

- Local

Aplicativo

- Exército

- Marinha

- Força Aérea

Análise/Perspectivas Regionais do Mercado de Cibersegurança Militar

O mercado de cibersegurança militar é analisado e são fornecidas informações sobre o tamanho e as tendências do mercado por plataforma, tipo, solução, tipo de implantação e aplicação, conforme mencionado acima.

Os países abrangidos no relatório de mercado de cibersegurança militar são: Estados Unidos, Canadá e México na América do Norte; Alemanha, França, Reino Unido, Holanda, Suíça, Bélgica, Rússia, Itália, Espanha, Turquia e o restante da Europa na Europa; China, Japão, Índia, Coreia do Sul, Singapura, Malásia, Austrália, Tailândia, Indonésia, Filipinas e o restante da região Ásia-Pacífico (APAC) na região Ásia-Pacífico (APAC); Arábia Saudita, Emirados Árabes Unidos, África do Sul, Egito, Israel e o restante do Oriente Médio e África (MEA) no Oriente Médio e África (MEA); Brasil, Argentina e o restante da América do Sul na América do Sul.

A América do Norte lidera o mercado de cibersegurança militar devido ao aumento do número de ciberataques e ao elevado investimento do governo dos EUA em pesquisa e desenvolvimento (P&D) de sistemas avançados de cibersegurança.

Prevê-se que a região Ásia-Pacífico apresente uma expansão com uma taxa de crescimento significativa durante o período de previsão, devido a fatores como o aumento do número de prestadores de serviços que oferecem diversos serviços e soluções, juntamente com investimentos substanciais realizados pelos governos da região. Esses investimentos visam aprimorar a infraestrutura tecnológica e promover a adoção de serviços avançados, impulsionando a expansão do mercado na região Ásia-Pacífico.

A seção do relatório dedicada a cada país também fornece informações sobre os fatores que impactam o mercado local e as mudanças na regulamentação que afetam as tendências atuais e futuras do mercado. Dados como análises da cadeia de valor a montante e a jusante, tendências tecnológicas, análise das cinco forças de Porter e estudos de caso são alguns dos indicadores utilizados para prever o cenário de mercado em cada país. Além disso, a presença e a disponibilidade de marcas globais e os desafios que enfrentam devido à concorrência, seja ela intensa ou escassa, de marcas locais e nacionais, bem como o impacto das tarifas e rotas comerciais internas, são considerados na análise das previsões para cada país.

Análise do cenário competitivo e da participação de mercado em cibersegurança militar

O panorama competitivo do mercado de cibersegurança militar fornece detalhes por concorrente. Os detalhes incluem visão geral da empresa, dados financeiros, receita gerada, potencial de mercado, investimento em pesquisa e desenvolvimento, iniciativas em novos mercados, presença global, locais e instalações de produção, capacidades de produção, pontos fortes e fracos da empresa, lançamento de produtos, amplitude e profundidade do portfólio de produtos e domínio de aplicações. Os dados acima referem-se apenas ao foco das empresas no mercado de cibersegurança militar.

Alguns dos principais participantes que atuam no mercado de cibersegurança militar são:

- Qualcomm Technologies, Inc. (EUA)

- Microsoft (EUA)

- Oracle (EUA)

- Cisco Systems, Inc. (EUA)

- Northrop Grumman. (EUA)

- Accenture (Irlanda)

- IBM (EUA)

- Thales (França)

- Corporação Lockheed Martin. (EUA)

- General Dynamics Corporation (EUA)

- BAE Systems (Reino Unido)

- Raytheon Technologies Corporation (EUA)

- Airbus (França)

- Leonardo SpA (Itália)

- NETCENTRICS CORPORATION (EUA)

- Fujitsu (Japão)

- CyberArk Software Ltda. (EUA)

- Booz Allen Hamilton Inc. (EUA)

- Check Point Software Technologies Ltd (Israel)

- Rapid7 (EUA)

- Fortinet, Inc. (EUA)

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Índice

1 INTRODUÇÃO

1.1 OBJETIVOS DO ESTUDO

1.2 DEFINIÇÃO DE MERCADO

1.3 VISÃO GERAL DO MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR

1.4 MOEDA E PREÇOS

1.5 LIMITAÇÃO

1.6 MERCADOS ABRANGIDOS

2. SEGMENTAÇÃO DE MERCADO

2.1 PRINCIPAIS CONCLUSÕES

2.2 CHEGANDO AO MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR

2.2.1 GRADE DE POSICIONAMENTO DE FORNECEDORES

2.2.2 CURVA DO CICLO DE VIDA DA TECNOLOGIA

2.2.3 GUIA DE MERCADO

2.2.4 ANÁLISE DA PARTICIPAÇÃO DE MERCADO DA EMPRESA

2.2.5 MODELAGEM MULTIVARIADA

2.2.6 ANÁLISE DE CIMA PARA BAIXO

2.2.7 NORMAS DE MEDIÇÃO

2.2.8 ANÁLISE DA PARTICIPAÇÃO DE MERCADO DOS FORNECEDORES

2.2.9 PONTOS DE DADOS DE ENTREVISTAS PRIMÁRIAS PRINCIPAIS

2.2.10 PONTOS DE DADOS DE PRINCIPAIS BASES DE DADOS SECUNDÁRIAS

2.3 MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR: PANORAMA DA PESQUISA

2.4 PRESSUPOSTOS

3. VISÃO GERAL DO MERCADO

3.1 MOTORISTAS

3.2 RESTRIÇÕES

3.3 OPORTUNIDADES

3.4 DESAFIOS

4 RESUMO EXECUTIVO

5 INFORMAÇÕES PREMIUM

5.1 AS CINCO FORÇAS DE PORTER

5.2 NORMAS REGULAMENTARES

5.3 TENDÊNCIAS TECNOLÓGICAS

5.4 ANÁLISE DA CADEIA DE VALOR

5.5 ANÁLISE COMPARATIVA DE EMPRESAS

5.6 PRINCIPAIS INICIATIVAS ESTRATÉGICAS

5.7 ESTUDO DE CASO

6. MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, OFERECENDO

6.1 VISÃO GERAL

6.2 SOLUÇÃO

6.2.1 FIREWALL

6.2.2 IAM

6.2.3 GERENCIAMENTO DE LOGS E SIEM

6.2.4 GERENCIAMENTO DE CAMINHOS

6.2.5 GESTÃO DE RISCOS E CONFORMIDADE

6.2.6 ANTIVÍRUS/ANTIMALSWARE

6.2.7 CRIPTOGRAFIA

6.2.8 SISTEMA DE DETECÇÃO DE INTRUSÃO

6.2.9 OUTROS

6.3 SERVIÇOS

6.3.1 PROJETO E IMPLEMENTAÇÃO

6.3.2 CONSULTORIA

6.3.3 MANUTENÇÃO DE RISCOS E AMEAÇAS

6.3.4 SUPORTE E MANUTENÇÃO

6.3.5 OUTROS

7. MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, POR TIPO DE SEGURANÇA

7.1 VISÃO GERAL

7.2 PROTEÇÃO DE DADOS

7.2.1 CÓPIA DE SEGURANÇA E RECUPERAÇÃO DE DADOS

7.2.2 ARQUIVAMENTO E DESCOBERTA DE DADOS

7.2.3 RECUPERAÇÃO DE DESASTRES

7.2.4 CRIPTOGRAFIA

7.2.5 TOKENIZAÇÃO

7.2.6 PREVENÇÃO DE PERDA DE DADOS

7.2.7 GESTÃO DE IDENTIDADE E ACESSO

7.2.8 GESTÃO DE RECLAMAÇÕES

7.3 SEGURANÇA DE APLICAÇÕES

7.3.1 FERRAMENTAS DE TESTE DE SEGURANÇA

7.3.2 SEGURANÇA DO CONTÊINER

7.3.3 SEGURANÇA DA API

7.3.4 OUTROS

7.4 ADMINISTRAÇÃO DE SISTEMAS

7.5 SEGURANÇA DE PONTO DE EXTREMIDADE

7.5.1 POR SOLUÇÕES

7.5.1.1. PLATAFORMA DE PROTEÇÃO DE PONTO DE EXTREMIDADE (EPP)

7.5.1.2. DETECÇÃO E RESPOSTA DE PONTO FINAL (EDR)

7.6 SEGURANÇA DE REDE

7.6.1 FIREWALLS

7.6.2 ANTIVÍRUS/ANTIMALSWARE

7.6.3 CONTROLE DE ACESSO À REDE

7.6.4 PREVENÇÃO DE PERDA DE DADOS

7.6.5 IDS/IPS

7.6.6 PORTAS WEB SEGURAS

7.6.7 MITIGAÇÃO DE DDoS

7.6.8 GESTÃO UNIFICADA DE AMEAÇAS

7.6.9 VERIFICAÇÃO DE VULNERABILIDADES

7.6.10 SANDBOXING

7.6.11 OUTROS

7.6.12 DDoS

8. MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, POR APLICAÇÃO

8.1 VISÃO GERAL

8.2 SISTEMAS DE COMANDO E CONTROLE

8.2.1 SOLUÇÃO

8.2.1.1. FIREWALL

8.2.1.2. EU SOU

8.2.1.3. GERENCIAMENTO DE LOG E SIEM

8.2.1.4. GESTÃO DE CAMINHOS

8.2.1.5. GESTÃO DE RISCOS E CONFORMIDADE

8.2.1.6. ANTIVÍRUS/ANTIMALSWARE

8.2.1.7. CRIPTOGRAFIA

8.2.1.8. SISTEMA DE DETECÇÃO DE INTRUSÃO

8.2.1.9. OUTROS

8.2.2 SERVIÇOS

8.2.2.1. PROJETO E IMPLEMENTAÇÃO

8.2.2.2. CONSULTORIA

8.2.2.3. MANUTENÇÃO DE RISCOS E AMEAÇAS

8.2.2.4. SUPORTE E MANUTENÇÃO

8.2.2.5. OUTROS

8.3 REDE DE COMUNICAÇÃO

8.3.1 SOLUÇÃO

8.3.1.1. FIREWALL

8.3.1.2. EU SOU

8.3.1.3. GERENCIAMENTO DE LOG E SIEM

8.3.1.4. GESTÃO DE CAMINHOS

8.3.1.5. GESTÃO DE RISCOS E CONFORMIDADE

8.3.1.6. ANTIVÍRUS/ANTIMALSWARE

8.3.1.7. CRIPTOGRAFIA

8.3.1.8. SISTEMA DE DETECÇÃO DE INTRUSÃO

8.3.1.9. OUTROS

8.3.2 SERVIÇOS

8.3.2.1. PROJETO E IMPLEMENTAÇÃO

8.3.2.2. CONSULTORIA

8.3.2.3. MANUTENÇÃO DE RISCOS E AMEAÇAS

8.3.2.4. SUPORTE E MANUTENÇÃO

8.3.2.5. OUTROS

8.4 INTELIGÊNCIA E VIGILÂNCIA

8.4.1 SOLUÇÃO

8.4.1.1. FIREWALL

8.4.1.2. EU SOU

8.4.1.3. GERENCIAMENTO DE LOG E SIEM

8.4.1.4. GESTÃO DE CAMINHOS

8.4.1.5. GESTÃO DE RISCOS E CONFORMIDADE

8.4.1.6. ANTIVÍRUS/ANTIMALSWARE

8.4.1.7. CRIPTOGRAFIA

8.4.1.8. SISTEMA DE DETECÇÃO DE INTRUSÃO

8.4.1.9. OUTROS

8.4.2 SERVIÇOS

8.4.2.1. PROJETO E IMPLEMENTAÇÃO

8.4.2.2. CONSULTORIA

8.4.2.3. MANUTENÇÃO DE RISCOS E AMEAÇAS

8.4.2.4. SUPORTE E MANUTENÇÃO

8.4.2.5. OUTROS

8.5 SISTEMAS E PLATAFORMAS DE ARMAS

8.5.1 SOLUÇÃO

8.5.1.1. FIREWALL

8.5.1.2. EU SOU

8.5.1.3. GERENCIAMENTO DE LOG E SIEM

8.5.1.4. GESTÃO DE CAMINHOS

8.5.1.5. GESTÃO DE RISCOS E CONFORMIDADE

8.5.1.6. ANTIVÍRUS/ANTIMALSWARE

8.5.1.7. CRIPTOGRAFIA

8.5.1.8. SISTEMA DE DETECÇÃO DE INTRUSÃO

8.5.1.9. OUTROS

8.5.2 SERVIÇOS

8.5.2.1. PROJETO E IMPLEMENTAÇÃO

8.5.2.2. CONSULTORIA

8.5.2.3. MANUTENÇÃO DE RISCOS E AMEAÇAS

8.5.2.4. SUPORTE E MANUTENÇÃO

8.5.2.5. OUTROS

8.6 OUTROS

9. MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, POR REGIÃO

9.1 MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR (TODA A SEGMENTAÇÃO ACIMA ESTÁ REPRESENTADA NESTE CAPÍTULO POR PAÍS)

9.1.1 AMÉRICA DO NORTE

9.1.1.1. EUA

9.1.1.2. CANADÁ

9.1.1.3. MÉXICO

9.1.2 EUROPA

9.1.2.1. ALEMANHA

9.1.2.2. FRANÇA

9.1.2.3. Reino Unido

9.1.2.4. ITÁLIA

9.1.2.5. ESPANHA

9.1.2.6. RÚSSIA

9.1.2.7. TURQUIA

9.1.2.8. BÉLGICA

9.1.2.9. PAÍSES BAIXOS

9.1.2.10. SUÍÇA

9.1.2.11. RESTO DA EUROPA

9.1.3 ÁSIA-PACÍFICO

9.1.3.1. JAPÃO

9.1.3.2. CHINA

9.1.3.3. COREIA DO SUL

9.1.3.4. ÍNDIA

9.1.3.5. AUSTRÁLIA

9.1.3.6. CINGAPURA

9.1.3.7. TAILÂNDIA

9.1.3.8. MALÁSIA

9.1.3.9. INDONÉSIA

9.1.3.10. FILIPINAS

9.1.3.11. RESTO DA ÁSIA-PACÍFICO

9.1.4 AMÉRICA DO SUL

9.1.4.1. BRASIL

9.1.4.2. ARGENTINA

9.1.4.3. RESTO DA AMÉRICA DO SUL

9.1.5 ORIENTE MÉDIO E ÁFRICA

9.1.5.1. ÁFRICA DO SUL

9.1.5.2. EGITO

9.1.5.3. ARÁBIA SAUDITA

9.1.5.4. Emirados Árabes Unidos

9.1.5.5. ISRAEL

9.1.5.6. RESTO DO ORIENTE MÉDIO E DA ÁFRICA

9.2 PRINCIPAIS CONCLUSÕES: POR PRINCIPAIS PAÍSES

10 MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, PANORAMA DAS EMPRESAS

10.1 ANÁLISE DAS AÇÕES DA EMPRESA: GLOBAL

10.2 ANÁLISE DAS AÇÕES DA EMPRESA: AMÉRICA DO NORTE

10.3 ANÁLISE DAS AÇÕES DA EMPRESA: EUROPA

10.4 ANÁLISE DAS AÇÕES DA EMPRESA: ÁSIA-PACÍFICO

10.5 FUSÕES E AQUISIÇÕES

10.6 DESENVOLVIMENTO E APROVAÇÕES DE NOVOS PRODUTOS

10.7 EXPANSÕES

10.8 ALTERAÇÕES REGULAMENTARES

10.9 PARCERIAS E OUTROS DESENVOLVIMENTOS ESTRATÉGICOS

11 MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, ANÁLISE SWOT E DBMR

12. MERCADO GLOBAL DE CIBERSEGURANÇA MILITAR, PERFIL DA EMPRESA

12.1 CLP da BAE SYSTEMS

12.1.1 PERFIL DA EMPRESA

12.1.2 ANÁLISE DE RECEITAS

12.1.3 PORTFÓLIO DE PRODUTOS

12.1.4 DESENVOLVIMENTOS RECENTES

12.2 THALES

12.2.1 PERFIL DA EMPRESA

12.2.2 ANÁLISE DE RECEITAS

12.2.3 PORTFÓLIO DE PRODUTOS

12.2.4 DESENVOLVIMENTOS RECENTES

12.3 LOCKHEAD MARTIN CORPORATION

12.3.1 PERFIL DA EMPRESA

12.3.2 ANÁLISE DE RECEITAS

12.3.3 PORTFÓLIO DE PRODUTOS

12.3.4 DESENVOLVIMENTOS RECENTES

12.4 GENERAL DYNAMICS CORPORATION

12.4.1 PERFIL DA EMPRESA

12.4.2 ANÁLISE DE RECEITAS

12.4.3 PORTFÓLIO DE PRODUTOS

12.4.4 DESENVOLVIMENTOS RECENTES

12.5 NORTHROP GRUMMAN CORPORATION

12.5.1 PERFIL DA EMPRESA

12.5.2 ANÁLISE DE RECEITAS

12.5.3 PORTFÓLIO DE PRODUTOS

12.5.4 DESENVOLVIMENTOS RECENTES

12.6 RAYTHEON TECHNOLOGIES CORPORATION

12.6.1 PERFIL DA EMPRESA

12.6.2 ANÁLISE DE RECEITAS

12.6.3 PORTFÓLIO DE PRODUTOS

12.6.4 DESENVOLVIMENTOS RECENTES

12.7 AIRBUS

12.7.1 PERFIL DA EMPRESA

12.7.2 ANÁLISE DE RECEITAS

12.7.3 PORTFÓLIO DE PRODUTOS

12.7.4 DESENVOLVIMENTOS RECENTES

12.8 IBM CORPORATION

12.8.1 PERFIL DA EMPRESA

12.8.2 ANÁLISE DE RECEITAS

12.8.3 PORTFÓLIO DE PRODUTOS

12.8.4 DESENVOLVIMENTOS RECENTES

12.9 A CORPORAÇÃO CARYLE

12.9.1 PERFIL DA EMPRESA

12.9.2 ANÁLISE DE RECEITAS

12.9.3 PORTFÓLIO DE PRODUTOS

12.9.4 DESENVOLVIMENTOS RECENTES

12.1 PRINCIPAL PONTO DE VISTA

12.10.1 PERFIL DA EMPRESA

12.10.2 ANÁLISE DE RECEITAS

12.10.3 PORTFÓLIO DE PRODUTOS

12.10.4 DESENVOLVIMENTOS RECENTES

12.11 RAYTHEON COMPANY

12.11.1 PERFIL DA EMPRESA

12.11.2 ANÁLISE DE RECEITAS

12.11.3 PORTFÓLIO DE PRODUTOS

12.11.4 DESENVOLVIMENTOS RECENTES

12.12 WEBSENSE INC.

12.12.1 PERFIL DA EMPRESA

12.12.2 ANÁLISE DE RECEITAS

12.12.3 PORTFÓLIO DE PRODUTOS

12.12.4 DESENVOLVIMENTOS RECENTES

12.13 AT&T

12.13.1 PERFIL DA EMPRESA

12.13.2 ANÁLISE DE RECEITAS

12.13.3 PORTFÓLIO DE PRODUTOS

12.13.4 DESENVOLVIMENTOS RECENTES

12.14 BOEING

12.14.1 PERFIL DA EMPRESA

12.14.2 ANÁLISE DE RECEITAS

12.14.3 PORTFÓLIO DE PRODUTOS

12.14.4 DESENVOLVIMENTOS RECENTES

12.15 CISCO

12.15.1 PERFIL DA EMPRESA

12.15.2 ANÁLISE DE RECEITAS

12.15.3 PORTFÓLIO DE PRODUTOS

12.15.4 DESENVOLVIMENTOS RECENTES

NOTA: A LISTA DE EMPRESAS APRESENTADA NÃO É EXAUSTIVA E RESULTA DE ACORDO COM AS SOLICITAÇÕES DE NOSSOS CLIENTES ANTERIORES. AVALIAMOS MAIS DE 100 EMPRESAS EM NOSSO ESTUDO, PORTANTO, A LISTA PODE SER MODIFICADA OU SUBSTITUÍDA MEDIANTE SOLICITAÇÃO.

13 CONCLUSÃO

14 QUESTIONÁRIO

15 RELATÓRIOS RELACIONADOS

16 SOBRE A DATA BRIDGE MARKET RESEARCH

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.