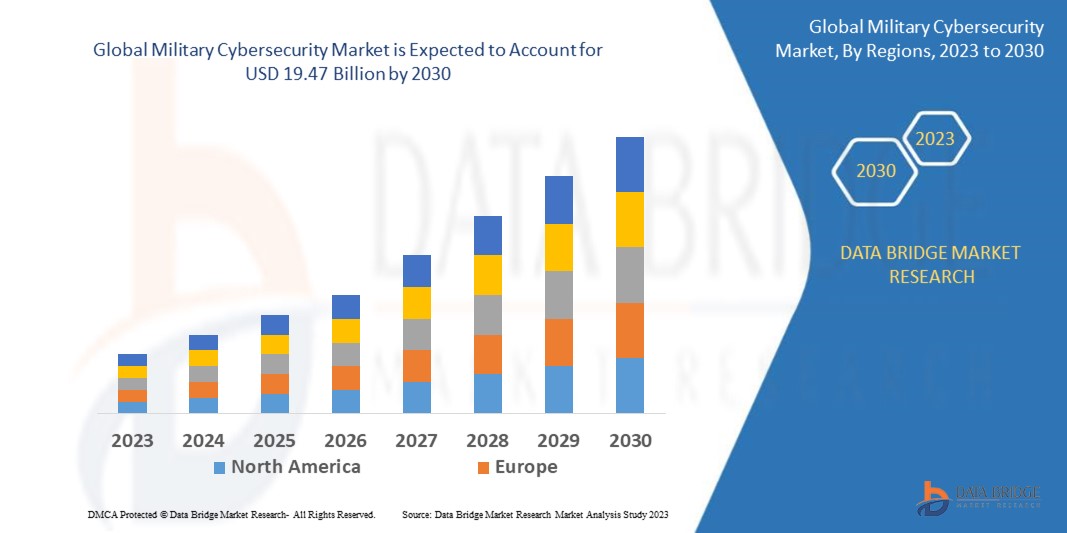

Global Military Cybersecurity Market

市场规模(十亿美元)

CAGR :

%

USD

10.51 Billion

USD

19.47 Billion

2022

2030

USD

10.51 Billion

USD

19.47 Billion

2022

2030

| 2023 –2030 | |

| USD 10.51 Billion | |

| USD 19.47 Billion | |

|

|

|

|

全球軍事網路安全市場,按平台(硬體、服務、解決方案)、類型(網路安全、網路威脅情報、IT基礎設施、後勤和營運安全、培訓服務、身分和存取安全、資料安全、雲端安全)、解決方案(威脅情報和回應管理、身分和存取管理、資料遺失防護管理、安全和漏洞管理、統一威脅管理、企業風險和合規性、託管安全、其他)、部署模式(雲端、本地)、應用程式(陸軍、海軍、空軍)劃分-產業趨勢和預測至2030年。

軍事網路安全市場分析及規模

雲端儲存解決方案的高普及率預計將對軍事網路安全市場的擴張產生影響。各國政府為因應網路攻擊威脅、確保更高水準的安全解決方案而加大投資,預計也將推動軍事網路安全市場的發展。此外,由於技術的快速進步使得無人駕駛車輛的普及,因此需要更完善的外圍設備和安全服務,以確保這些產品不易受到駭客攻擊。

Data Bridge Market Research 分析顯示,2022 年軍事網路安全市場規模為 105.1 億美元,預計到 2030 年將達到 194.7 億美元,在 2023 年至 2030 年的預測期內,複合年增長率 (CAGR) 為 8.01%。除了市場價值、成長率、市場區隔、地理覆蓋範圍、市場參與者和市場現狀等市場洞察外,Data Bridge Market Research 團隊精心編制的這份市場報告還包括深入的專家分析、進出口分析、定價分析、生產消費分析和 PESTLE 分析。

軍事網路安全市場範圍和細分

|

報告指標 |

細節 |

|

預測期 |

2023年至2030年 |

|

基準年 |

2022 |

|

歷史年代 |

2021年(可自訂為2015-2020年) |

|

定量單位 |

營收單位為十億美元,銷售單位為台,價格單位為美元 |

|

涵蓋的領域 |

平台(硬體、服務、解決方案)、類型(網路安全、網路威脅情報、IT基礎設施、物流和營運安全、訓練服務、身分和存取安全、資料安全、雲端安全)、解決方案(威脅情報和回應管理、身分和存取管理、資料遺失防護管理、安全和漏洞管理、統一威脅管理、企業風險和合規性、託管安全、其他 |

|

覆蓋國家/地區 |

北美洲的美國、加拿大和墨西哥;歐洲的德國、法國、英國、荷蘭、瑞士、比利時、俄羅斯、義大利、西班牙、土耳其和歐洲其他地區;亞太地區的中國、日本、印度、韓國、新加坡、馬來西亞、澳洲、泰國、印尼、菲律賓和亞太其他地區;中東和非洲地區的沙烏地阿拉伯、阿聯酋、南非、埃及、以色列和中東其他地區; |

|

涵蓋的市場參與者 |

高通科技公司(美國)、微軟公司(美國)、甲骨文公司(美國)、思科系統公司(美國)、諾斯羅普·格魯曼公司(美國)、埃森哲公司(愛爾蘭)、IBM公司(美國)、泰雷茲公司(法國)、洛克希德·馬丁公司(美國)、通用動力公司(美國)、英國航太系統公司(英國)、雷神科技公司(美國)、空中巴士(法國)、李奧納多(義大利)、NETCENTRICS(美國)、富士通(日本)、CyberArk軟體有限公司(美國)、博思艾倫顧問公司(美國)、Check Point軟體技術有限公司(以色列)、Rapid7公司(美國)、Fortinet公司(美國) |

|

市場機遇 |

|

市場定義

軍事網路安全是指保護軍事組織、資產和行動免受網路威脅和攻擊的實踐。它涉及實施各種戰略、技術和流程,以保護軍事網路、系統和資料免受未經授權的存取、破壞和入侵。軍事網路安全旨在確保關鍵資訊的機密性、完整性和可用性,並維護軍事系統的功能和作戰準備。它包括網路安全、加密、存取控制、事件回應和威脅情報等措施,以降低網路風險並維護國家安全。

軍事網路安全市場動態

司機

- 網路威脅日益加劇可能會推動市場發展。

隨著科技進步,針對軍事組織的網路威脅日益複雜且蔓延。這些攻擊可能洩漏敏感資訊、擾亂作戰行動,並攻擊關鍵基礎設施。因此,保護軍事網路、系統和資料免受這些不斷演變的威脅的需求日益增長,亟需強大的網路安全解決方案。面對日益嚴峻的威脅情勢,保護軍事資產的迫切性促使人們需要採取強而有力的網路安全措施。

- 網路中心戰的日益普及可以推動市場發展。

軍事力量日益廣泛地採用網路中心戰,凸顯了資訊通訊系統在協調作戰中的關鍵角色。然而,這種對互聯網絡和資料共享的依賴也帶來了新的漏洞和潛在的網路威脅。強而有力的網路安全措施對於保護軍事資產、確保任務成功和維持作戰效能至關重要。透過防範潛在的網路攻擊,軍事組織可以降低風險並維護其網路中心戰戰略的完整性。

機會

- 與私營部門合作能創造有利可圖的成長機會。

與私營部門的合作為軍事組織在網路安全領域提供了重要機會。透過與網路安全公司、研究機構和技術供應商建立夥伴關係,軍事組織能夠利用這些機構的專業知識和創新解決方案。這種合作有助於採用先進技術和最佳實踐,從而提高軍事網路安全措施的有效性,並加強對不斷演變的網路威脅的防禦。它促進了知識交流,使軍事組織能夠獲得尖端解決方案,並有可能根據特定的軍事需求客製化網路安全能力。

- 公眾意識的提高和備受矚目的網路安全事件創造了市場機會

民眾對網路安全風險的日益關注,以及針對軍事機構的高調網路安全事件,促使人們對提升網路安全能力的需求不斷增長。這些事件凸顯了網路攻擊對國家安全和公共安全的潛在危害。因此,人們越來越認識到需要採取積極主動的網路安全措施來保護軍事資產、關鍵基礎設施和敏感資訊。加強網路安全的動力源自於降低風險、保障重要軍事資源和行動的迫切需求。

限制/挑戰

- 監管和合規問題可能會限制市場成長。

軍事組織須遵守眾多網路安全法規和標準,這些法規和標準在不同司法管轄區可能有所不同。要完全符合這些要求,可能充滿挑戰、耗時耗力。專注於履行監管和合規義務可能會分散對其他關鍵網路安全措施的注意力和資源,從而影響軍事網路安全措施的整體有效性。平衡合規工作與積極主動的網路安全策略,對於確保全面抵禦不斷演變的網路威脅至關重要。

- 預算限制可能會限制市場成長

預算限制對軍事網路安全工作構成重大挑戰。資源有限使得軍事機構難以撥出足夠的資金用於網路安全技術、人員配備、訓練和維護。這可能導致無法實施全面的網路安全措施,從而留下可被網路攻擊者利用的漏洞。平衡各項優先事項並確保充足的預算支持,對於確保有效的網路安全以及保護軍事系統和資料免受網路威脅至關重要。

這份軍事網路安全市場報告詳細介紹了近期最新發展動態、貿易法規、進出口分析、生產分析、價值鏈優化、市場份額、國內外市場參與者的影響、新興收入來源的機遇分析、市場法規變化、戰略市場增長分析、市場規模、各細分市場增長、應用領域及主導地位、產品認證、產品發布、地域擴展以及市場技術創新。如需了解更多關於軍事網路安全市場的信息,請聯繫 Data Bridge Market Research 以獲取分析師簡報,我們的團隊將協助您做出明智的市場決策,實現市場成長。

最新進展

- 2023年,為了支持北約的網路安全,IBM比利時公司和King ICT克羅埃西亞公司與北約簽署了合約。這些合約價值3,170萬美元,涵蓋網路防禦能力的整合及相關配置服務,合約期限從2023年2月至2025年,並包含兩年的續約選項。

- 2022年,隨著美國向數據驅動型軍隊轉型,美國陸軍宣布計畫實施零信任網路安全框架。此外,在美國陸軍的「融合計畫」(Project Convergence)實驗中,雷神情報與太空公司展示了其「零信任作戰平台」。

- 2019 年,美國國防部資訊網路 (DoDIN-A) 將透過陸軍網路安全和網路作戰任務支援計畫 (ADCNOMS) 從通用動力公司獲得任務支持,該合約價值 1.18 億美元,由美國陸軍簽署。

全球軍事網路安全市場範圍

軍事網路安全市場按平台、類型、解決方案、部署方式和應用進行細分。這些細分市場的成長將有助於您分析行業中成長緩慢的領域,並為用戶提供有價值的市場概覽和市場洞察,以幫助他們制定策略決策,從而確定核心市場應用。

平台

- 硬體

- 服務

- 解決方案

類型

- 網路安全

- 網路威脅情報

- IT基礎架構

- 物流和營運安全

- 培訓服務

- 身份和存取安全

- 資料安全

- 雲端安全

解決方案

- 威脅情報與回應管理

- 身分和存取管理

- 資料遺失預防管理

- 安全和漏洞管理

- 統一威脅管理

- 企業風險與合規

- 託管安全

- 其他的

部署 模式

- 雲

- 本地部署

應用

- 軍隊

- 海軍

- 空軍

軍事網路安全市場區域分析/洞察

對軍事網路安全市場進行分析,並按平台、類型、解決方案、部署類型、應用等提供市場規模洞察和趨勢,如上所述。

軍事網路安全市場報告涵蓋的國家包括:北美洲的美國、加拿大和墨西哥;歐洲的德國、法國、英國、荷蘭、瑞士、比利時、俄羅斯、義大利、西班牙、土耳其和歐洲其他地區;亞太地區的中國、日本、印度、韓國、新加坡、馬來西亞、澳洲、泰國、印尼、菲律賓和亞太地區其他地區;中東和非洲地區的沙烏地阿拉伯、阿聯酋其他地區和其他地區的歐洲美洲地區。

由於網路攻擊數量的增加以及美國政府對先進網路安全系統研發的大量投資,北美在軍事網路安全市場佔據領先地位。

由於服務提供者數量不斷增加,提供各種服務和解決方案,以及亞太地區各國政府的大量投資,預計亞太地區在預測期內將維持顯著的成長率。這些投資旨在提昇技術基礎設施,促進先進服務的應用,進而推動亞太地區市場的擴張。

報告的國別部分還提供了影響各個市場的因素以及國內市場監管變化,這些因素和變化會影響市場的當前和未來趨勢。下游和上游價值鏈分析、技術趨勢和波特五力分析、案例研究等數據點是預測各國市場前景的基礎。此外,在進行國別數據預測分析時,還會考慮全球品牌的市場佔有率和可用性,以及它們因本地品牌競爭激烈或稀缺而面臨的挑戰,以及國內關稅和貿易路線的影響。

競爭格局及軍事網路安全市場佔有率分析

軍事網路安全市場競爭格局分析按競爭對手提供詳細信息,包括公司概況、財務狀況、收入、市場潛力、研發投入、新市場拓展計劃、全球佈局、生產基地和設施、產能、公司優勢和劣勢、產品發布、產品線寬度和廣度以及應用領域優勢。以上數據僅與各公司在軍事網路安全市場的業務相關。

軍事網路安全市場的主要參與者包括:

- 高通科技公司(美國)

- 微軟(美國)

- 甲骨文(美國)

- 思科系統公司(美國)

- 諾斯羅普·格魯曼公司(美國)

- 埃森哲(愛爾蘭)

- IBM(美國)

- 泰雷茲(法國)

- 洛克希德馬丁公司(美國)

- 通用動力公司(美國)

- 英國航空航天系統公司(BAE Systems (UK))

- 雷神科技公司(美國)

- 空中巴士(法國)

- 萊昂納多股份公司(義大利)

- NETCENTRICS CORPORATION(美國)

- 富士通(日本)

- CyberArk 軟體有限公司(美國)

- 博思艾倫諮詢公司(美國)

- Check Point 軟體技術有限公司(以色列)

- Rapid7(美國)

- Fortinet公司(美國)

SKU-

目录

1 引言

1.1 研究目標

1.2 市場定義

1.3 全球軍事網路安全市場概述

1.4 貨幣與定價

1.5 局限性

1.6 覆蓋市場

2 市場區隔

2.1 主要結論

2.2 進軍全球軍事網路安全市場

2.2.1 供應商定位網格

2.2.2 技術生命週期曲線

2.2.3 市場指南

2.2.4 公司市佔率分析

2.2.5 多元建模

2.2.6 自上而下的分析

2.2.7 測量標準

2.2.8 供應商份額分析

2.2.9 關鍵一手訪談的資料點

2.2.10 來自關鍵二級資料庫的資料點

2.3 全球軍事網路安全市場:研究概覽

2.4 假設

3 市場概覽

3.1 驅動因素

3.2 約束

3.3 機會

3.4 挑戰

4 執行摘要

5條高級見解

5.1 波特五力模型

5.2 監管標準

5.3 技術趨勢

5.4 價值鏈分析

5.5 公司比較分析

5.6 關鍵策略舉措

5.7 案例研究

6 全球軍事網路安全市場,依產品/服務劃分

6.1 概述

6.2 解決方案

6.2.1 防火牆

6.2.2 IAM

6.2.3 日誌管理與安全資訊與事件管理

6.2.4 路徑管理

6.2.5 風險與合規管理

6.2.6 防毒/反惡意軟體

6.2.7 加密

6.2.8 入侵偵測系統

6.2.9 其他

6.3 服務

6.3.1 設計與實施

6.3.2 諮詢

6.3.3 風險與威脅維護

6.3.4 支援與維護

6.3.5 其他

7. 全球軍事網路安全市場(依安全類型劃分)

7.1 概述

7.2 資料保護

7.2.1 資料備份與恢復

7.2.2 資料歸檔與發現

7.2.3 災難復原

7.2.4 加密

7.2.5 代幣化

7.2.6 資料遺失防護

7.2.7 身分與存取管理

7.2.8 投訴管理

7.3 應用安全

7.3.1 安全測試工具

7.3.2 容器安全

7.3.3 API 安全性

7.3.4 其他

7.4 系統管理

7.5 端點安全

7.5.1 透過解決方案

7.5.1.1. 端點保護平台 (EPP)

7.5.1.2. 端點偵測與反應 (EDR)

7.6 網路安全

7.6.1 防火牆

7.6.2 防毒/反惡意軟體

7.6.3 網路存取控制

7.6.4 資料遺失預防

7.6.5 IDS/IPS

7.6.6 安全網路網關

7.6.7 DDoS攻擊緩解

7.6.8 統一威脅管理

7.6.9 漏洞掃描

7.6.10 沙盒

7.6.11 其他

7.6.12 DDoS攻擊

8 全球軍事網路安全市場(按應用領域劃分)

8.1 概述

8.2 指揮控制系統

8.2.1 解決方案

8.2.1.1. 防火牆

8.2.1.2. IAM

8.2.1.3. 日誌管理與安全資訊與事件管理

8.2.1.4. 路徑管理

8.2.1.5. 風險與合規管理

8.2.1.6. 防毒/反惡意軟體

8.2.1.7. 加密

8.2.1.8. 入侵偵測系統

8.2.1.9. 其他

8.2.2 服務

8.2.2.1. 設計與實施

8.2.2.2. 諮詢

8.2.2.3. 風險與威脅維護

8.2.2.4. 支援與維護

8.2.2.5. 其他

8.3 通訊網絡

8.3.1 解決方案

8.3.1.1. 防火牆

8.3.1.2. IAM

8.3.1.3. 日誌管理與安全資訊與事件管理

8.3.1.4. 路徑管理

8.3.1.5. 風險與合規管理

8.3.1.6. 防毒/反惡意軟體

8.3.1.7. 加密

8.3.1.8. 入侵偵測系統

8.3.1.9. 其他

8.3.2 服務

8.3.2.1. 設計與實施

8.3.2.2. 諮詢

8.3.2.3. 風險與威脅維護

8.3.2.4. 支援與維護

8.3.2.5. 其他

8.4 情報與監視

8.4.1 解決方案

8.4.1.1. 防火牆

8.4.1.2. IAM

8.4.1.3. 日誌管理與安全資訊與事件管理

8.4.1.4. 路徑管理

8.4.1.5. 風險與合規管理

8.4.1.6. 防毒/反惡意軟體

8.4.1.7. 加密

8.4.1.8. 入侵偵測系統

8.4.1.9. 其他

8.4.2 服務

8.4.2.1. 設計與實施

8.4.2.2. 諮詢

8.4.2.3. 風險與威脅維護

8.4.2.4. 支援與維護

8.4.2.5. 其他

8.5 武器系統和平台

8.5.1 解決方案

8.5.1.1. 防火牆

8.5.1.2. IAM

8.5.1.3. 日誌管理與安全資訊與事件管理

8.5.1.4. 路徑管理

8.5.1.5. 風險與合規管理

8.5.1.6. 防毒/反惡意軟體

8.5.1.7. 加密

8.5.1.8. 入侵偵測系統

8.5.1.9. 其他

8.5.2 服務

8.5.2.1. 設計與實施

8.5.2.2. 諮詢

8.5.2.3. 風險與威脅維護

8.5.2.4. 支援與維護

8.5.2.5. 其他

8.6 其他

9. 全球軍事網路安全市場(按地區劃分)

9.1 全球軍事網路安全市場(以上所有細分市場均按國家/地區在本章中列出)

9.1.1 北美

9.1.1.1. 美國

9.1.1.2. 加拿大

9.1.1.3. 墨西哥

9.1.2 歐洲

9.1.2.1. 德國

9.1.2.2. 法國

9.1.2.3. 英國

9.1.2.4. 義大利

9.1.2.5. 西班牙

9.1.2.6. 俄羅斯

9.1.2.7. 土耳其

9.1.2.8. 比利時

9.1.2.9. 荷蘭

9.1.2.10. 瑞士

9.1.2.11. 歐洲其他地區

9.1.3 亞太地區

9.1.3.1. 日本

9.1.3.2. 中國

9.1.3.3. 韓國

9.1.3.4. 印度

9.1.3.5. 澳大利亞

9.1.3.6. 新加坡

9.1.3.7. 泰國

9.1.3.8. 馬來西亞

9.1.3.9. 印度尼西亞

9.1.3.10. 菲律賓

9.1.3.11. 亞太其他地區

9.1.4 南美洲

9.1.4.1. 巴西

9.1.4.2. 阿根廷

9.1.4.3. 南美洲其他地區

9.1.5 中東和非洲

9.1.5.1. 南非

9.1.5.2. 埃及

9.1.5.3. 沙烏地阿拉伯

9.1.5.4. 阿聯酋

9.1.5.5. 以色列

9.1.5.6. 中東和非洲其他地區

9.2 主要國家的主要洞察

10 全球軍事網路安全市場及公司概況

10.1 公司股票分析:全球

10.2 公司股票分析:北美

10.3 公司股票分析:歐洲

10.4 公司股票分析:亞太地區

10.5 併購

10.6 新產品開發與審批

10.7 擴展

10.8 監管變化

10.9 夥伴關係及其他策略發展

11 全球軍事網路安全市場:SWOT 分析及 DBMR 分析

12 全球軍事網路安全市場,公司簡介

12.1 英國航空航天系統公司

12.1.1 公司概況

12.1.2 收入分析

12.1.3 產品組合

12.1.4 最新進展

12.2 泰雷茲

12.2.1 公司概況

12.2.2 收入分析

12.2.3 產品組合

12.2.4 最新進展

12.3 洛克希德馬丁公司

12.3.1 公司概況

12.3.2 收入分析

12.3.3 產品組合

12.3.4 近期進展

12.4 通用動力公司

12.4.1 公司概況

12.4.2 收入分析

12.4.3 產品組合

12.4.4 最新進展

12.5 諾斯羅普格魯曼公司

12.5.1 公司概況

12.5.2 收入分析

12.5.3 產品組合

12.5.4 最新進展

12.6 雷神技術公司

12.6.1 公司概況

12.6.2 收入分析

12.6.3 產品組合

12.6.4 最新進展

12.7 空客

12.7.1 公司概況

12.7.2 收入分析

12.7.3 產品組合

12.7.4 最新進展

12.8 IBM公司

12.8.1 公司概況

12.8.2 收入分析

12.8.3 產品組合

12.8.4 最新進展

12.9 凱雷集團

12.9.1 公司概況

12.9.2 收入分析

12.9.3 產品組合

12.9.4 最新進展

12.1 重要 CRGT

12.10.1 公司概況

12.10.2 收入分析

12.10.3 產品組合

12.10.4 最新進展

12.11 雷神公司

12.11.1 公司概況

12.11.2 收入分析

12.11.3 產品組合

12.11.4 最新進展

12.12 WEBSENSE 公司

12.12.1 公司概況

12.12.2 收入分析

12.12.3 產品組合

12.12.4 最新進展

12.13 AT&T

12.13.1 公司概況

12.13.2 收入分析

12.13.3 產品組合

12.13.4 最新進展

12.14 波音

12.14.1 公司概況

12.14.2 收入分析

12.14.3 產品組合

12.14.4 最新進展

12.15 思科

12.15.1 公司概況

12.15.2 收入分析

12.15.3 產品組合

12.15.4 最新進展

註:所列公司並非完整名單,而是根據我們先前的客戶要求提供的。我們的研究中分析了超過100家公司,因此,如有需要,公司名單可以修改或替換。

13 結論

14 問卷

15 份相關報告

16 關於數據橋市場研究

研究方法

数据收集和基准年分析是使用具有大样本量的数据收集模块完成的。该阶段包括通过各种来源和策略获取市场信息或相关数据。它包括提前检查和规划从过去获得的所有数据。它同样包括检查不同信息源中出现的信息不一致。使用市场统计和连贯模型分析和估计市场数据。此外,市场份额分析和关键趋势分析是市场报告中的主要成功因素。要了解更多信息,请请求分析师致电或下拉您的询问。

DBMR 研究团队使用的关键研究方法是数据三角测量,其中包括数据挖掘、数据变量对市场影响的分析和主要(行业专家)验证。数据模型包括供应商定位网格、市场时间线分析、市场概览和指南、公司定位网格、专利分析、定价分析、公司市场份额分析、测量标准、全球与区域和供应商份额分析。要了解有关研究方法的更多信息,请向我们的行业专家咨询。

可定制

Data Bridge Market Research 是高级形成性研究领域的领导者。我们为向现有和新客户提供符合其目标的数据和分析而感到自豪。报告可定制,包括目标品牌的价格趋势分析、了解其他国家的市场(索取国家列表)、临床试验结果数据、文献综述、翻新市场和产品基础分析。目标竞争对手的市场分析可以从基于技术的分析到市场组合策略进行分析。我们可以按照您所需的格式和数据样式添加您需要的任意数量的竞争对手数据。我们的分析师团队还可以为您提供原始 Excel 文件数据透视表(事实手册)中的数据,或者可以帮助您根据报告中的数据集创建演示文稿。