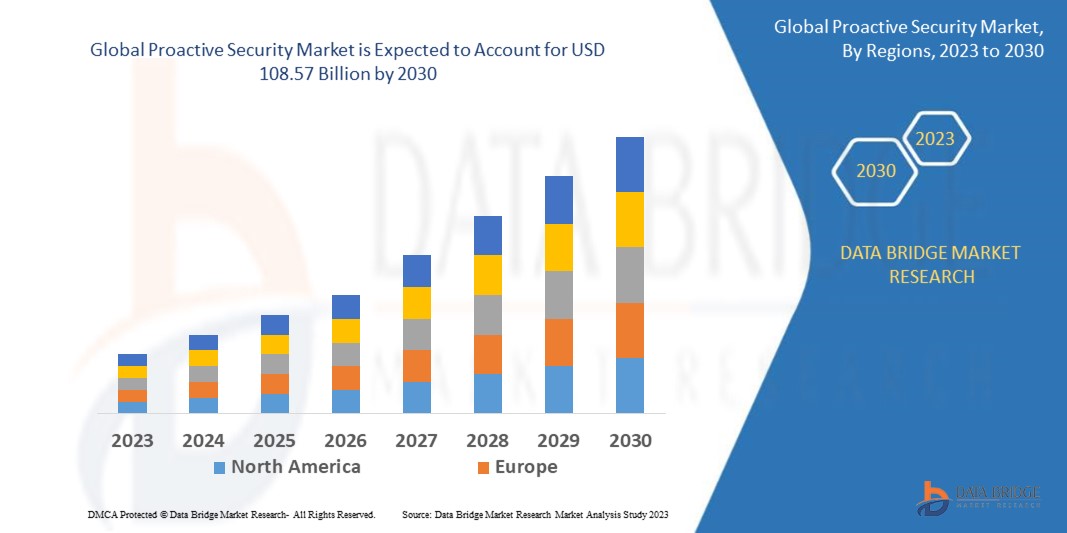

Global Proactive Security Market

حجم السوق بالمليار دولار أمريكي

CAGR :

%

USD

32.55 Billion

USD

108.57 Billion

2022

2030

USD

32.55 Billion

USD

108.57 Billion

2022

2030

| 2023 –2030 | |

| USD 32.55 Billion | |

| USD 108.57 Billion | |

|

|

|

|

السوق العالمية للأمن الاستباقي، حسب المكونات (الحلول والخدمات)، حجم المنظمة (الشركات الكبيرة، الشركات الصغيرة والمتوسطة)، القطاع الصناعي (الخدمات المصرفية، والخدمات المالية، والتأمين؛ الحكومة والدفاع، تجارة التجزئة والتجارة الإلكترونية، تكنولوجيا المعلومات والاتصالات، الرعاية الصحية وعلوم الحياة، الطاقة والمرافق، التصنيع، وغيرها) - اتجاهات الصناعة والتوقعات حتى عام 2030.

تحليل حجم سوق الأوراق المالية الاستباقية

يُعدّ تزايد خروقات البيانات والهجمات الإلكترونية من العوامل الرئيسية التي تؤثر إيجابًا على سوق الأمن الاستباقي. ومع تحول الشركات إلى الرقمية، ازدادت الحاجة إلى تدابير أمنية استباقية. وقد أدى ذلك إلى زيادة الطلب على حلول الأمن الاستباقي، مثل تحليلات الأمن، واستخبارات التهديدات ، والاستجابة للحوادث. علاوة على ذلك، تستثمر الشركات في حلول الأمن الاستباقي، مثل مراقبة وتحليلات الأمن، وتقييم المخاطر والثغرات، والحماية المتقدمة من البرامج الضارة، لمنع أي مخاطر قبل وقوعها، مما يُرجّح أن يُعزز سوق الأمن الاستباقي.

تشير تحليلات شركة داتا بريدج لأبحاث السوق إلى أنه من المتوقع أن يصل سوق الأمن الاستباقي إلى 108.57 مليار دولار أمريكي بحلول عام 2030، مقارنةً بـ 32.55 مليار دولار أمريكي في عام 2022، بمعدل نمو سنوي مركب قدره 16.25% خلال فترة التوقعات. بالإضافة إلى رؤى السوق، مثل القيمة السوقية، ومعدل النمو، وقطاعات السوق، والتغطية الجغرافية، والجهات الفاعلة في السوق، وسيناريو السوق، يتضمن تقرير السوق الذي أعده فريق داتا بريدج لأبحاث السوق تحليلًا متعمقًا من الخبراء، وتحليلًا للواردات والصادرات، وتحليلًا للتسعير، وتحليلًا لاستهلاك الإنتاج، وتحليلًا لنتائج التحليل.

نطاق وتجزئة سوق الأمن الاستباقي

|

مقياس التقرير |

تفاصيل |

|

فترة التنبؤ |

من 2023 إلى 2030 |

|

سنة الأساس |

2022 |

|

السنوات التاريخية |

2021 (قابلة للتخصيص حتى 2015 - 2020) |

|

الوحدات الكمية |

الإيرادات بالمليارات من الدولارات الأمريكية، والحجم بالوحدات، والتسعير بالدولار الأمريكي |

|

القطاعات المغطاة |

المكون (الحلول والخدمات)، حجم المنظمة (الشركات الكبيرة، الشركات الصغيرة والمتوسطة)، القطاع الصناعي (الخدمات المصرفية، والخدمات المالية، والتأمين؛ الحكومة والدفاع، تجارة التجزئة والتجارة الإلكترونية، تكنولوجيا المعلومات والاتصالات، الرعاية الصحية وعلوم الحياة، الطاقة والمرافق، التصنيع، وغيرها) |

|

الدول المغطاة |

الولايات المتحدة وكندا والمكسيك في أمريكا الشمالية، ألمانيا، فرنسا، المملكة المتحدة، هولندا، سويسرا، بلجيكا، روسيا، إيطاليا، إسبانيا، تركيا، بقية دول أوروبا في أوروبا، الصين، اليابان، الهند، كوريا الجنوبية، سنغافورة، ماليزيا، أستراليا، تايلاند، إندونيسيا، الفلبين، بقية دول آسيا والمحيط الهادئ (APAC) في منطقة آسيا والمحيط الهادئ (APAC)، المملكة العربية السعودية، الإمارات العربية المتحدة، إسرائيل، مصر، جنوب أفريقيا، بقية دول الشرق الأوسط وأفريقيا (MEA) كجزء من الشرق الأوسط وأفريقيا (MEA)، البرازيل والأرجنتين وبقية دول أمريكا الجنوبية كجزء من أمريكا الجنوبية |

|

الجهات الفاعلة في السوق المغطاة |

IBM (الولايات المتحدة)، Capgemini (فرنسا)، Cisco Systems Inc. (الولايات المتحدة)، Palo Alto Networks (الولايات المتحدة)، Securonix (الولايات المتحدة)، LogRhythm, Inc. (المملكة المتحدة)، Rapid7 (الولايات المتحدة)، Broadcom (الولايات المتحدة)، Imperva (الولايات المتحدة)، FireEye, Inc. (الولايات المتحدة)، McAfee, LLC (الولايات المتحدة)، Oracle (الولايات المتحدة)، AT&T Intellectual Property. (الولايات المتحدة)، Fujitsu (اليابان)، Trustwave Holdings, Inc. (الولايات المتحدة)، RSA Security LLC (الولايات المتحدة)، BlackBerry Limited (كندا) |

|

فرص السوق |

|

تعريف السوق

يُستخدم الأمن الاستباقي للوقاية من حوادث الأمن السيبراني الخطيرة قبل وقوعها. تستطيع المؤسسات تأمين معلوماتها المهمة بكفاءة من خروقات البيانات باستخدام حلول الأمن الاستباقي. يُساعد الأمن الاستباقي المؤسسات على إدارة الثغرات الأمنية بسهولة، وتحسين بنيتها التحتية الأمنية، والتحكم في جميع منتجاتها الأمنية من منصة واحدة.

السوق العالمية للأمن الاستباقي

السائقين

- العدد المتزايد من الهجمات الإلكترونية يوسع نطاق السوق

من المرجح أن يُعزز العدد المتزايد من الهجمات الإلكترونية والاختراقات الأمنية وغيرها من التهديدات الإلكترونية الطلب على الأمن الاستباقي. وقد شجعت اختراقات البيانات المتزايدة، التي تُسبب تكاليف استرداد عالية وتزايدًا في عدد الأجهزة المتصلة عبر المؤسسات نتيجةً لتطبيق إنترنت الأشياء، الشركات على التحول نحو حلول الأمن الاستباقي.

- تزايد الطلب على الأمن الاستباقي في قطاع الخدمات المصرفية والمالية والتأمين

يُعد قطاع الخدمات المالية والمصرفية والتأمين (BFSI) من أسرع القطاعات نموًا في سوق الأمن الاستباقي، نظرًا لامتثال شركاته الصارم للأنظمة والقوانين المتعلقة بأمن المعلومات. ووفقًا لبيانات هيئة السلوك المالي (FCA)، فقد ارتفع عدد الهجمات الإلكترونية ضد شركات الخدمات المالية بأكثر من 80% في عام 2018. ونظرًا لتأثير هذه الهجمات الإلكترونية المباشر على نمو السوق، فمن المرجح أن يُعزز مقدمو الخدمات المالية حلولهم الأمنية باستخدام الأمن الاستباقي. ومن المرجح أن يُعزز هذا العامل نمو السوق.

فرص

- الانتشار المتزايد لتكنولوجيا الحوسبة السحابية

سيؤدي الاستخدام المتزايد لتكنولوجيا الحوسبة السحابية إلى زيادة الطلب على الأمن الاستباقي، مما يُتيح فرصًا واعدة لنمو السوق خلال فترة التوقعات. تُمكّن حلول التحقق من الهوية السحابية المؤسسات من خفض التكاليف مع تحسين يقظة الأعمال. مع تطور تكنولوجيا الحوسبة السحابية، تتجه الشركات نحو الرقمنة، وتُطبّق لوائح صارمة مثل PCI DSS وGDPR وغيرها لحماية أنظمة تكنولوجيا المعلومات من هجمات القرصنة واختراق البيانات. ونتيجةً لهذه الامتثالات واللوائح، تُطبّق الشركات حلولًا أمنية فعّالة، وسيشهد سوق الأمن الاستباقي نموًا سريعًا في السنوات القادمة.

- تزايد الطلب على حلول إدارة المخاطر والثغرات

من المتوقع أن يُسهم حل إدارة المخاطر والثغرات الأمنية في خلق فرص نمو مربحة في السوق. وتساعد إدارة المخاطر والثغرات الأمنية الشركات على تحديد وضع الأمن السيبراني الحالي لبنيتها التحتية وأنظمتها المعلوماتية. وقد شهدت حلول إدارة المخاطر والثغرات الأمنية، مثل حلول الأمن الاستباقية، نموًا هائلًا بفضل ميزاتها التي تُتيح توجيهًا لتقييم المخاطر المرتبطة بالتهديدات المتطورة ونقاط الضعف الأمنية. وبالتالي، فإن الطلب المتزايد على حلول إدارة المخاطر والثغرات الأمنية يُعزز نمو السوق.

القيود

- التعقيدات المرتبطة بتنفيذ الأمن الاستباقي

تُعدّ التعقيدات المرتبطة بتطبيق الأمن الاستباقي عوامل رئيسية تُعيق نمو سوق الأمن الاستباقي. وتتمثل هذه التعقيدات الرئيسية في ضمان وضوح جميع أصولك، وربط حلول الأمن بدقة، وغيرها الكثير. وقد تُعيق هذه العوامل نمو السوق خلال فترة التوقعات.

- عدم كفاية الوعي فيما يتعلق بفوائد أنظمة الأمن الاستباقية

قد يُعيق نقص الوعي بفوائد أنظمة الأمن الاستباقية تبني هذه الأنظمة والحلول خلال فترة التنبؤ. تُمكّن مزايا نظام الأمن الاستباقي فرق العمل من تنظيم المهام بكفاءة أكبر، مما يُسهم في تقليل المخاطر بشكل أسرع. ونتيجةً لذلك، يُتوقع أن تُشكّل هذه العوامل القيود الرئيسية على نمو سوق الأمن الاستباقي.

يقدم هذا التقرير الاستباقي لسوق الأمن تفاصيل عن أحدث التطورات، واللوائح التجارية، وتحليل الاستيراد والتصدير، وتحليل الإنتاج، وتحسين سلسلة القيمة، وحصة السوق، وتأثير الجهات الفاعلة في السوق المحلية والمحلية، ويحلل الفرص من حيث مصادر الإيرادات الناشئة، والتغيرات في لوائح السوق، وتحليل النمو الاستراتيجي للسوق، وحجم السوق، ونمو فئات السوق، ومجالات التطبيق والهيمنة، وموافقات المنتجات، وإطلاق المنتجات، والتوسعات الجغرافية، والابتكارات التكنولوجية في السوق. لمزيد من المعلومات حول سوق الأمن الاستباقي، تواصلوا مع شركة داتا بريدج لأبحاث السوق للحصول على موجز محلل، وسيساعدكم فريقنا في اتخاذ قرار سوقي مدروس لتحقيق نمو السوق.

التطورات الأخيرة

- في عام ٢٠١٩، أعلنت شركة سيجيلانت عن اندماجها مع برنامج شركاء الأمن السيبراني لشركة AT&T لدعم عملاء AlienVault USM Anywhere بخدمات الأمن المُدارة. وفي إطار برنامج AT&T للأمن السيبراني، تُعيّن سيجيلانت مستشارين أمنيين متحمسين على دراية تامة بأنظمة العملاء ومتطلبات الامتثال والعمليات وأهدافهم الأمنية.

- في عام ٢٠١٩، كشفت شركة RSA عن أحدث إصدار من منصتها الرائدة في السوق لإدارة معلومات الأحداث (SIEM)، وهي منصة RSA NetWitness، والتي تتميز بنماذج تعلّم آلي (ML) قائمة على ملاحظات معمقة لنقاط النهاية للكشف السريع عن أي شذوذ في سلوك المستخدم. يُساعد هذا الإعلان العملاء على اتباع نهج موحد لإدارة المخاطر الرقمية.

نطاق سوق الأمن الاستباقي العالمي

يُقسّم سوق الأمن الاستباقي بناءً على المكونات وحجم المؤسسة والقطاع. سيساعدك نمو هذه القطاعات على تحليل قطاعات النمو المتواضعة في هذه الصناعات، ويزود المستخدمين بنظرة عامة قيّمة على السوق ورؤى ثاقبة لمساعدتهم على اتخاذ قرارات استراتيجية لتحديد تطبيقات السوق الأساسية.

عنصر

- الحلول

- إدارة المخاطر والثغرات

- الحماية المتقدمة من البرامج الضارة

- تحليلات الأمان

- مراقبة الأمن

- تنسيق الأمن

- محاكاة الهجوم.

- خدمات

- الخدمات المهنية

- خدمات التدريب والتعليم

- خدمات الدعم والصيانة

- خدمات استشارية

- خدمات التصميم والتكامل

- الخدمات المُدارة

حجم المنظمة

- الشركات الكبيرة

- الشركات الصغيرة والمتوسطة الحجم

الصناعة العمودية

- الخدمات المصرفية والمالية والتأمين

- الحكومة والدفاع

- تجارة التجزئة والتجارة الإلكترونية

- تكنولوجيا المعلومات والاتصالات

- الرعاية الصحية وعلوم الحياة

- الطاقة والمرافق

- تصنيع

- آحرون

- السفر والضيافة

- الإعلام والترفيه

- تعليم

تحليل/رؤى إقليمية لسوق الأوراق المالية الاستباقية

يتم تحليل سوق الأمن الاستباقي وتوفير رؤى حجم السوق والاتجاهات حسب البلد والمكون وحجم المنظمة والقطاع الصناعي كما هو مذكور أعلاه.

الدول التي يغطيها تقرير سوق الأمن الاستباقي هي الولايات المتحدة وكندا والمكسيك في أمريكا الشمالية وألمانيا وفرنسا والمملكة المتحدة وهولندا وسويسرا وبلجيكا وروسيا وإيطاليا وإسبانيا وتركيا وبقية أوروبا في أوروبا والصين واليابان والهند وكوريا الجنوبية وسنغافورة وماليزيا وأستراليا وتايلاند وإندونيسيا والفلبين وبقية دول آسيا والمحيط الهادئ (APAC) في منطقة آسيا والمحيط الهادئ (APAC) والمملكة العربية السعودية والإمارات العربية المتحدة وإسرائيل ومصر وجنوب إفريقيا وبقية دول الشرق الأوسط وأفريقيا (MEA) كجزء من الشرق الأوسط وأفريقيا (MEA) والبرازيل والأرجنتين وبقية دول أمريكا الجنوبية كجزء من أمريكا الجنوبية.

تُهيمن أمريكا الشمالية على سوق الأمن الاستباقي نظرًا لتزايد حالات الهجمات الإلكترونية في هذه المنطقة. علاوة على ذلك، سيعزز الاعتماد المتزايد على التقنيات المتقدمة وحلول الأمن السيبراني نمو السوق في هذه المنطقة.

ستواصل منطقة آسيا والمحيط الهادئ تحقيق أعلى معدل نمو سنوي مركب خلال الفترة المتوقعة 2023-2030، وذلك بفضل تزايد اعتماد الخدمات المتقدمة في العديد من المؤسسات في هذه المنطقة. علاوة على ذلك، سيعزز الطلب المتزايد على الحلول السحابية نمو السوق في هذه المنطقة.

يقدم قسم البلدان في التقرير أيضًا العوامل المؤثرة على السوق الفردية والتغيرات في لوائح السوق التي تؤثر على اتجاهات السوق الحالية والمستقبلية. وتُستخدم بيانات مثل تحليل سلسلة القيمة النهائية والنهائية، والاتجاهات الفنية، وتحليل قوى بورتر الخمس، ودراسات الحالة، كمؤشرات للتنبؤ بسيناريو السوق لكل دولة على حدة. كما يُؤخذ في الاعتبار وجود العلامات التجارية العالمية وتوافرها والتحديات التي تواجهها بسبب المنافسة الكبيرة أو النادرة من العلامات التجارية المحلية والمحلية، وتأثير التعريفات الجمركية المحلية وطرق التجارة، عند تقديم تحليل تنبؤي لبيانات الدولة.

تحليل المشهد التنافسي وحصة سوق الأمن الاستباقي

يقدم المشهد التنافسي لسوق الأمن الاستباقي تفاصيل لكل منافس. تشمل هذه التفاصيل لمحة عامة عن الشركة، وبياناتها المالية، وإيراداتها المحققة، وإمكانياتها السوقية، والاستثمار في البحث والتطوير، ومبادرات السوق الجديدة، والحضور العالمي، ومواقع ومرافق الإنتاج، وقدراتها الإنتاجية، ونقاط قوة الشركة وضعفها، وإطلاق المنتجات، ونطاقها، وهيمنة التطبيقات. تتعلق نقاط البيانات المذكورة أعلاه فقط بتركيز الشركات على سوق الأمن الاستباقي.

بعض اللاعبين الرئيسيين العاملين في سوق الأمن الاستباقي هم:

- آي بي إم (الولايات المتحدة)

- كابجيميني (فرنسا)

- شركة سيسكو سيستمز (الولايات المتحدة)

- شبكات بالو ألتو (الولايات المتحدة)

- سيكورونيكس (الولايات المتحدة)

- شركة لوجريثم (المملكة المتحدة)

- رابيد7 (الولايات المتحدة)

- برودكوم (الولايات المتحدة)

- إمبيرفا (الولايات المتحدة)

- شركة فاير آي، الولايات المتحدة الأمريكية

- شركة ماكافي، ذ.م.م (الولايات المتحدة)

- أوراكل (الولايات المتحدة)

- الملكية الفكرية لشركة AT&T. (الولايات المتحدة)

- فوجيتسو (اليابان)

- شركة تراست ويف القابضة (الولايات المتحدة)

- شركة RSA للأمن ذات المسؤولية المحدودة (الولايات المتحدة)

- بلاك بيري المحدودة (كندا)

SKU-

احصل على إمكانية الوصول عبر الإنترنت إلى التقرير الخاص بأول سحابة استخبارات سوقية في العالم

- لوحة معلومات تحليل البيانات التفاعلية

- لوحة معلومات تحليل الشركة للفرص ذات إمكانات النمو العالية

- إمكانية وصول محلل الأبحاث للتخصيص والاستعلامات

- تحليل المنافسين باستخدام لوحة معلومات تفاعلية

- آخر الأخبار والتحديثات وتحليل الاتجاهات

- استغل قوة تحليل المعايير لتتبع المنافسين بشكل شامل

Table of Content

1. المقدمة

1.1 أهداف الدراسة

1.2 تعريف السوق

1.3 نظرة عامة على سوق الأوراق المالية الاستباقية العالمية

1.4 العملة والتسعير

1.5 القيود

1.6 الأسواق المغطاة

2. تقسيم السوق

2.1 أهم النقاط المستفادة

2.2 الوصول إلى سوق الأمن الاستباقي العالمي

2.3 شبكة تحديد مواقع البائعين

2.4 منحنى خط حياة التكنولوجيا

2.5 دليل السوق

2.6 النمذجة متعددة المتغيرات

2.7 التحليل من الأعلى إلى الأسفل

2.8 معايير القياس

2.9 تحليل حصة البائع

2.10 نقاط البيانات من المقابلات الأولية الرئيسية

2.11 نقاط البيانات من قواعد البيانات الثانوية الرئيسية

2.12 سوق الأوراق المالية الاستباقية العالمية: لمحة بحثية

2.13 الافتراضات

3. نظرة عامة على السوق

3.1 السائقين

3.2 القيود

3.3 الفرص

3.4 التحديات

4. الملخص التنفيذي

5. رؤى مميزة

5.1 القوى الخمس لحمالين

5.2 المعايير التنظيمية

5.3 المشهد التكنولوجي

5.4 تحليل سلسلة القيمة

5.5 تحليل مقارن للشركة

5.6 المبادرات الاستراتيجية الرئيسية

5.7 تحليل براءات الاختراع

6. سوق الأوراق المالية الاستباقية العالمية، من خلال تقديم

6.1 نظرة عامة

6.2 الحل

6.2.1 مراقبة الأمن

6.2.2 تحليلات الأمان

6.2.3 إدارة المخاطر والثغرات

6.2.4 محاكاة الهجوم

6.2.5 تنسيق الأمن

6.2.6 الحماية المتقدمة من البرامج الضارة (AMP)

6.2.7 نظام إدارة الفيديو

6.2.7.1. حسب التكنولوجيا

6.2.7.1.1. نظام إدارة الفيديو التناظري

6.2.7.1.2. نظام إدارة الفيديو (VMS) القائم على IP

6.3 الخدمات

6.3.1 الخدمات المُدارة

6.3.2 الخدمات المهنية

6.3.2.1. الاستشارات

6.3.2.2. التصميم

6.3.2.3. التدريب والتعليم

6.3.2.4. التكامل والتنفيذ

6.3.2.5. الدعم والصيانة

7. سوق الأمن الاستباقي العالمي، حسب نموذج النشر

7.1 نظرة عامة

7.2 السحابة

7.3 في الموقع

8. سوق الأوراق المالية الاستباقية العالمية، حسب حجم المنظمة

8.1 نظرة عامة

8.2 الشركات الكبيرة

8.2.1 حسب نموذج النشر

8.2.1.1. السحابة

8.2.1.2. في الموقع

8.3 الشركات الصغيرة والمتوسطة الحجم

8.3.1 حسب نموذج النشر

8.3.1.1. السحابة

8.3.1.2. في الموقع

9. سوق الأمن الاستباقي العالمي، حسب المستخدم النهائي

9.1 نظرة عامة

9.2 الحكومة والدفاع

9.2.1 عن طريق العرض

9.2.1.1. الحل

9.2.1.1.1. مراقبة الأمن

9.2.1.1.2. تحليلات الأمن

9.2.1.1.3. إدارة المخاطر والثغرات

9.2.1.1.4. محاكاة الهجوم

9.2.1.1.5. تنسيق الأمن

9.2.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.2.1.1.7. نظام إدارة الفيديو

9.2.1.2. الخدمات

9.2.1.2.1. الخدمات المُدارة

9.2.1.2.2. الخدمات المهنية

9.3 الخدمات المصرفية والمالية والتأمين (BFSI)

9.3.1 عن طريق العرض

9.3.1.1. الحل

9.3.1.1.1. مراقبة الأمن

9.3.1.1.2. تحليلات الأمن

9.3.1.1.3. إدارة المخاطر والثغرات

9.3.1.1.4. محاكاة الهجوم

9.3.1.1.5. تنسيق الأمن

9.3.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.3.1.1.7. نظام إدارة الفيديو

9.3.1.2. الخدمات

9.3.1.2.1. الخدمات المُدارة

9.3.1.2.2. الخدمات المهنية

9.4 تكنولوجيا المعلومات والاتصالات

9.4.1 عن طريق العرض

9.4.1.1. الحل

9.4.1.1.1. مراقبة الأمن

9.4.1.1.2. تحليلات الأمان

9.4.1.1.3. إدارة المخاطر والثغرات

9.4.1.1.4. محاكاة الهجوم

9.4.1.1.5. تنسيق الأمن

9.4.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.4.1.1.7. نظام إدارة الفيديو

9.4.1.2. الخدمات

9.4.1.2.1. الخدمات المُدارة

9.4.1.2.2. الخدمات المهنية

9.5 التصنيع

9.5.1 عن طريق العرض

9.5.1.1. الحل

9.5.1.1.1. مراقبة الأمن

9.5.1.1.2. تحليلات الأمان

9.5.1.1.3. إدارة المخاطر والثغرات

9.5.1.1.4. محاكاة الهجوم

9.5.1.1.5. تنسيق الأمن

9.5.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.5.1.1.7. نظام إدارة الفيديو

9.5.1.2. الخدمات

9.5.1.2.1. الخدمات المُدارة

9.5.1.2.2. الخدمات المهنية

9.6 الرعاية الصحية وعلوم الحياة

9.6.1 عن طريق العرض

9.6.1.1. الحل

9.6.1.1.1. مراقبة الأمن

9.6.1.1.2. تحليلات الأمان

9.6.1.1.3. إدارة المخاطر والثغرات

9.6.1.1.4. محاكاة الهجوم

9.6.1.1.5. تنسيق الأمن

9.6.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.6.1.1.7. نظام إدارة الفيديو

9.6.1.2. الخدمات

9.6.1.2.1. الخدمات المُدارة

9.6.1.2.2. الخدمات المهنية

9.7 تجارة التجزئة والتجارة الإلكترونية

9.7.1 عن طريق العرض

9.7.1.1. الحل

9.7.1.1.1. مراقبة الأمن

9.7.1.1.2. تحليلات الأمان

9.7.1.1.3. إدارة المخاطر والثغرات

9.7.1.1.4. محاكاة الهجوم

9.7.1.1.5. تنسيق الأمن

9.7.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.7.1.1.7. نظام إدارة الفيديو

9.7.1.2. الخدمات

9.7.1.2.1. الخدمات المُدارة

9.7.1.2.2. الخدمات المهنية

9.8 وسائل الإعلام والترفيه

9.8.1 عن طريق العرض

9.8.1.1. الحل

9.8.1.1.1. مراقبة الأمن

9.8.1.1.2. تحليلات الأمان

9.8.1.1.3. إدارة المخاطر والثغرات

9.8.1.1.4. محاكاة الهجوم

9.8.1.1.5. تنسيق الأمن

9.8.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.8.1.1.7. نظام إدارة الفيديو

9.8.1.2. الخدمات

9.8.1.2.1. الخدمات المُدارة

9.8.1.2.2. الخدمات المهنية

9.9 الطاقة والمرافق

9.9.1 عن طريق العرض

9.9.1.1. الحل

9.9.1.1.1. مراقبة الأمن

9.9.1.1.2. تحليلات الأمان

9.9.1.1.3. إدارة المخاطر والثغرات

9.9.1.1.4. محاكاة الهجوم

9.9.1.1.5. تنسيق الأمن

9.9.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.9.1.1.7. نظام إدارة الفيديو

9.9.1.2. الخدمات

9.9.1.2.1. الخدمات المُدارة

9.9.1.2.2. الخدمات المهنية

9.10 السفر والضيافة

9.10.1 عن طريق العرض

9.10.1.1. الحل

9.10.1.1.1. مراقبة الأمن

9.10.1.1.2. تحليلات الأمان

9.10.1.1.3. إدارة المخاطر والثغرات

9.10.1.1.4. محاكاة الهجوم

9.10.1.1.5. تنسيق الأمن

9.10.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.10.1.1.7. نظام إدارة الفيديو

9.10.1.2. الخدمات

9.10.1.2.1. الخدمات المُدارة

9.10.1.2.2. الخدمات المهنية

9.11 التعليم

9.11.1 عن طريق العرض

9.11.1.1. الحل

9.11.1.1.1. مراقبة الأمن

9.11.1.1.2. تحليلات الأمن

9.11.1.1.3. إدارة المخاطر والثغرات

9.11.1.1.4. محاكاة الهجوم

9.11.1.1.5. تنسيق الأمن

9.11.1.1.6. الحماية المتقدمة من البرامج الضارة (AMP)

9.11.1.1.7. نظام إدارة الفيديو

9.11.1.2. الخدمات

9.11.1.2.1. الخدمات المُدارة

9.11.1.2.2. الخدمات المهنية

9.12 آخرون

10. سوق الأوراق المالية الاستباقية العالمية، حسب المنطقة

10.1 سوق الأوراق المالية الاستباقية العالمية، (جميع التقسيمات المذكورة أعلاه مُمثلة في هذا الفصل حسب البلد)

10.1.1 أمريكا الشمالية

10.1.1.1. الولايات المتحدة

10.1.1.2. كندا (بما في ذلك أونتاريو)

10.1.1.3. المكسيك

10.1.2 أوروبا

10.1.2.1. ألمانيا

10.1.2.2. فرنسا

10.1.2.3. المملكة المتحدة

10.1.2.4. إيطاليا

10.1.2.5. إسبانيا

10.1.2.6. روسيا

10.1.2.7. تركيا

10.1.2.8. بلجيكا

10.1.2.9. هولندا

10.1.2.10. سويسرا

10.1.2.11. السويد

10.1.2.12. الدنمارك

10.1.2.13. بولندا

10.1.2.14. بقية أوروبا

10.1.3 منطقة آسيا والمحيط الهادئ

10.1.3.1. اليابان

10.1.3.2. الصين

10.1.3.3. كوريا الجنوبية

10.1.3.4. الهند

10.1.3.5. أستراليا ونيوزيلندا

10.1.3.6. سنغافورة

10.1.3.7. تايلاند

10.1.3.8. ماليزيا

10.1.3.9. إندونيسيا

10.1.3.10. الفلبين

10.1.3.11. تايوان

10.1.3.12. فيتنام

10.1.3.13. بقية دول آسيا والمحيط الهادئ

10.1.4 أمريكا الجنوبية

10.1.4.1. البرازيل

10.1.4.2. الأرجنتين

10.1.4.3. بقية أمريكا الجنوبية

10.1.5 الشرق الأوسط وأفريقيا

10.1.5.1. جنوب أفريقيا

10.1.5.2. المملكة العربية السعودية

10.1.5.3. مصر

10.1.5.4. إسرائيل

10.1.5.5. الكويت

10.1.5.6. قطر

10.1.5.7. بقية دول الشرق الأوسط وأفريقيا

10.2 الرؤى الأولية الرئيسية: حسب البلدان الرئيسية

11. سوق الأوراق المالية الاستباقية العالمية، مشهد الشركات

11.1 تحليل أسهم الشركة: عالميًا

11.2 تحليل أسهم الشركة: أمريكا الشمالية

11.3 تحليل أسهم الشركة: أوروبا

11.4 تحليل أسهم الشركة: منطقة آسيا والمحيط الهادئ

11.5 عمليات الدمج والاستحواذ

11.6 تطوير المنتجات الجديدة والموافقات عليها

11.7 التوسعات

11.8 التغييرات التنظيمية

11.9 الشراكة والتطورات الاستراتيجية الأخرى

12. سوق الأوراق المالية العالمية الاستباقية، تحليل SWOT

13. سوق الأوراق المالية الاستباقية العالمية، نبذة عن الشركة

13.1 آي بي إم

13.1.1 لمحة عامة عن الشركة

13.1.2 تحليل الإيرادات

13.1.3 محفظة المنتجات

13.1.4 التطورات الأخيرة

13.2 سيسكو

13.2.1 لمحة عامة عن الشركة

13.2.2 تحليل الإيرادات

13.2.3 محفظة المنتجات

13.2.4 التطورات الأخيرة

13.3 شركة ماكافي، ذ.م.م

13.3.1 لمحة عامة عن الشركة؛

13.3.2 تحليل الإيرادات

13.3.3 محفظة المنتجات

13.3.4 التطورات الأخيرة

13.4 شبكات بالو ألتو

13.4.1 لمحة عامة عن الشركة

13.4.2 تحليل الإيرادات

13.4.3 محفظة المنتجات

13.4.4 التطورات الأخيرة

13.5 سيكورونيكس

13.5.1 لمحة عن الشركة

13.5.2 تحليل الإيرادات

13.5.3 محفظة المنتجات

13.5.4 التطورات الأخيرة

13.6 شركة لوغريثم

13.6.1 لمحة عامة عن الشركة

13.6.2 تحليل الإيرادات

13.6.3 محفظة المنتجات

13.6.4 التطورات الأخيرة

13.7 رابيد 7

13.7.1 لمحة عامة عن الشركة

13.7.2 تحليل الإيرادات

13.7.3 محفظة المنتجات

13.7.4 التطورات الأخيرة

13.8 فاير آي، المحدودة

13.8.1 لمحة عامة عن الشركة

13.8.2 تحليل الإيرادات

13.8.3 محفظة المنتجات

13.8.4 التطورات الأخيرة

13.9 أوراكل

13.9.1 لمحة عامة عن الشركة

13.9.2 تحليل الإيرادات

13.9.3 محفظة المنتجات

13.9.4 التطورات الأخيرة

13.10 شركة ديل

13.10.1 لمحة عامة عن الشركة

13.10.2 تحليل الإيرادات

13.10.3 محفظة المنتجات

13.10.4 التطورات الأخيرة

13.11 شركة كواليس

13.11.1 لمحة عامة عن الشركة

13.11.2 تحليل الإيرادات

13.11.3 محفظة المنتجات

13.11.4 التطورات الأخيرة

13.12 ثريت كونيكت

13.12.1 لمحة عامة عن الشركة

13.12.2 تحليل الإيرادات

13.12.3 محفظة المنتجات

13.12.4 التطورات الأخيرة

13.13 شركة تراست ويف القابضة المحدودة

13.13.1 لمحة عامة عن الشركة

13.13.2 تحليل الإيرادات

13.13.3 محفظة المنتجات

13.13.4 التطورات الأخيرة

13.14 شركة ALIENVAULT (شركة AT&T للأمن السيبراني)

13.14.1 لمحة عامة عن الشركة

13.14.2 تحليل الإيرادات

13.14.3 محفظة المنتجات

13.14.4 التطورات الأخيرة

13.15 فايرمون، ذ.م.م.

13.15.1 لمحة عامة عن الشركة

13.15.2 تحليل الإيرادات

13.15.3 محفظة المنتجات

13.15.4 التطورات الأخيرة

13.16 فوجيتسو

13.16.1 لمحة عامة عن الشركة

13.16.2 تحليل الإيرادات

13.16.3 محفظة المنتجات

13.16.4 التطورات الأخيرة

13.17 ديلينيا

13.17.1 لمحة عامة عن الشركة

13.17.2 تحليل الإيرادات

13.17.3 محفظة المنتجات

13.17.4 التطورات الأخيرة

13.18 شركة سويملين

13.18.1 لمحة عامة عن الشركة

13.18.2 تحليل الإيرادات

13.18.3 محفظة المنتجات

13.18.4 التطورات الأخيرة

13.19 شركة سكاي بوكس للأمن

13.19.1 لمحة عامة عن الشركة

13.19.2 تحليل الإيرادات

13.19.3 محفظة المنتجات

13.19.4 التطورات الأخيرة

13.20 استضافة سوفتسيس

13.20.1 لمحة عامة عن الشركة

13.20.2 تحليل الإيرادات

13.20.3 محفظة المنتجات

13.20.4 التطورات الأخيرة

ملاحظة: قائمة الشركات المذكورة ليست شاملة، بل هي بناءً على متطلبات عملائنا السابقين. لقد أعددنا أكثر من 100 شركة في دراستنا، وبالتالي، يمكن تعديل قائمة الشركات أو استبدالها عند الطلب.

14. التقارير ذات الصلة

15. الاستبيان

16. حول أبحاث سوق Data Bridge

منهجية البحث

يتم جمع البيانات وتحليل سنة الأساس باستخدام وحدات جمع البيانات ذات أحجام العينات الكبيرة. تتضمن المرحلة الحصول على معلومات السوق أو البيانات ذات الصلة من خلال مصادر واستراتيجيات مختلفة. تتضمن فحص وتخطيط جميع البيانات المكتسبة من الماضي مسبقًا. كما تتضمن فحص التناقضات في المعلومات التي شوهدت عبر مصادر المعلومات المختلفة. يتم تحليل بيانات السوق وتقديرها باستخدام نماذج إحصائية ومتماسكة للسوق. كما أن تحليل حصة السوق وتحليل الاتجاهات الرئيسية هي عوامل النجاح الرئيسية في تقرير السوق. لمعرفة المزيد، يرجى طلب مكالمة محلل أو إرسال استفسارك.

منهجية البحث الرئيسية التي يستخدمها فريق بحث DBMR هي التثليث البيانات والتي تتضمن استخراج البيانات وتحليل تأثير متغيرات البيانات على السوق والتحقق الأولي (من قبل خبراء الصناعة). تتضمن نماذج البيانات شبكة تحديد موقف البائعين، وتحليل خط زمني للسوق، ونظرة عامة على السوق ودليل، وشبكة تحديد موقف الشركة، وتحليل براءات الاختراع، وتحليل التسعير، وتحليل حصة الشركة في السوق، ومعايير القياس، وتحليل حصة البائعين على المستوى العالمي مقابل الإقليمي. لمعرفة المزيد عن منهجية البحث، أرسل استفسارًا للتحدث إلى خبراء الصناعة لدينا.

التخصيص متاح

تعد Data Bridge Market Research رائدة في مجال البحوث التكوينية المتقدمة. ونحن نفخر بخدمة عملائنا الحاليين والجدد بالبيانات والتحليلات التي تتطابق مع هدفهم. ويمكن تخصيص التقرير ليشمل تحليل اتجاه الأسعار للعلامات التجارية المستهدفة وفهم السوق في بلدان إضافية (اطلب قائمة البلدان)، وبيانات نتائج التجارب السريرية، ومراجعة الأدبيات، وتحليل السوق المجدد وقاعدة المنتج. ويمكن تحليل تحليل السوق للمنافسين المستهدفين من التحليل القائم على التكنولوجيا إلى استراتيجيات محفظة السوق. ويمكننا إضافة عدد كبير من المنافسين الذين تحتاج إلى بيانات عنهم بالتنسيق وأسلوب البيانات الذي تبحث عنه. ويمكن لفريق المحللين لدينا أيضًا تزويدك بالبيانات في ملفات Excel الخام أو جداول البيانات المحورية (كتاب الحقائق) أو مساعدتك في إنشاء عروض تقديمية من مجموعات البيانات المتوفرة في التقرير.