Global Security Policy Management Market

حجم السوق بالمليار دولار أمريكي

CAGR :

%

USD

2.45 Billion

USD

7.98 Billion

2024

2032

USD

2.45 Billion

USD

7.98 Billion

2024

2032

| 2025 –2032 | |

| USD 2.45 Billion | |

| USD 7.98 Billion | |

|

|

|

|

سوق إدارة سياسات الأمن العالمية، حسب المكونات (الحلول، الخدمات)، وطريقة النشر (محليًا، سحابيًا)، وحجم المؤسسة (الشركات الكبيرة، والصغيرة والمتوسطة)، والمستخدم النهائي (قطاعات الخدمات المصرفية والمالية والتأمين، وتكنولوجيا المعلومات والاتصالات، والرعاية الصحية، وتجارة التجزئة والتجارة الإلكترونية، والحكومة والدفاع، والطاقة والمرافق، وغيرها) - اتجاهات الصناعة وتوقعاتها حتى عام 2032

حجم سوق إدارة السياسات الأمنية

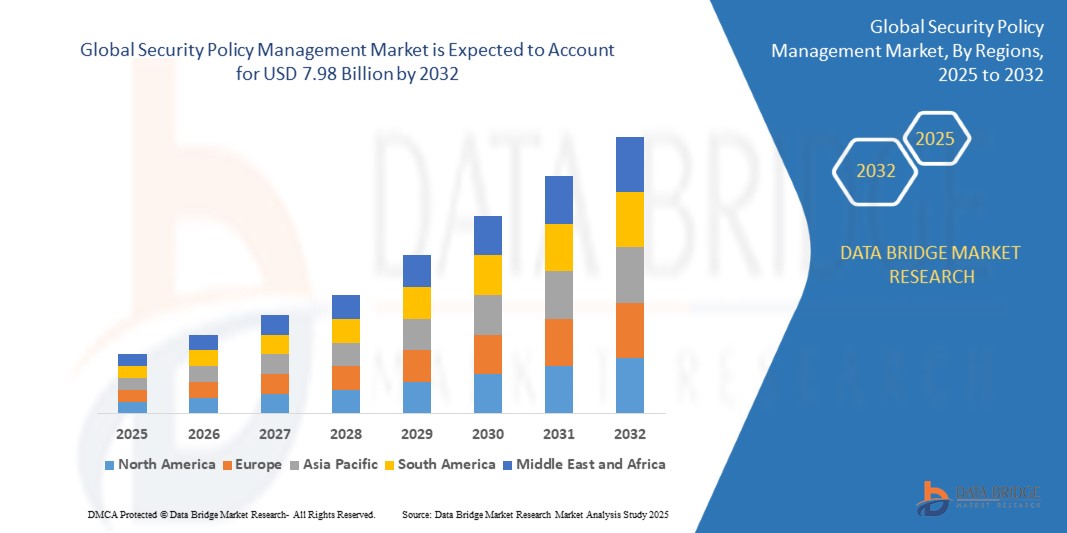

- تم تقييم سوق إدارة سياسة الأمن العالمية بـ 2.45 مليار دولار أمريكي في عام 2024 ومن المتوقع أن يصل إلى 7.98 مليار دولار أمريكي بحلول عام 2032 ، بمعدل نمو سنوي مركب قدره 18.38٪ خلال الفترة المتوقعة.

- وينشأ النمو نتيجة للتعقيدات المتزايدة في البنية التحتية للشبكات، والتهديدات السيبرانية المتزايدة، والاعتماد المتزايد على بيئات تكنولوجيا المعلومات الهجينة ومتعددة السحابة، مما يستلزم فرض سياسات أمنية مركزية وآلية.

تحليل سوق إدارة السياسات الأمنية

- تشير إدارة سياسة الأمان إلى المنصات والأدوات التي تعمل على أتمتة وتوحيد وتطبيق قواعد الأمان وسياسات جدار الحماية وضوابط الوصول عبر بيئة تكنولوجيا المعلومات المتنوعة والموزعة.

- إن الحاجة إلى تحديثات السياسات في الوقت الفعلي والامتثال التنظيمي والتخفيف من المخاطر تدفع المؤسسات إلى اعتماد منصات تنسيق السياسات المتكاملة مع جدران الحماية ووسطاء أمان الوصول إلى السحابة (CASBs) وشبكات SD-WAN.

- مع تحول المؤسسات نحو بنيات الثقة الصفرية والتطبيقات السحابية الأصلية، أصبحت إدارة سياسة الأمان أمرًا بالغ الأهمية للحفاظ على وضع أمني متسق وتبسيط عمليات التدقيق.

- يتيح دمج خوارزميات الذكاء الاصطناعي والتعلم الآلي في محركات السياسات اتخاذ قرارات ديناميكية واعية بالمخاطر للتحكم في الوصول والاستجابة للتهديدات، وتحسين دقة السياسات وأتمتتها.

- تعطي قطاعات الصناعة مثل البنوك والاتصالات والرعاية الصحية الأولوية لأتمتة سياسات الأمن للتعامل مع انتشار نقاط النهاية وأجهزة إنترنت الأشياء ونقاط الوصول التابعة لجهات خارجية.

تجزئة سوق إدارة نطاق التقارير وسياسة الأمان

|

صفات |

رؤى رئيسية حول سوق إدارة السياسات الأمنية |

|

القطاعات المغطاة |

|

|

الدول المغطاة |

أمريكا الشمالية

أوروبا

آسيا والمحيط الهادئ

الشرق الأوسط وأفريقيا

أمريكا الجنوبية

|

|

اللاعبون الرئيسيون في السوق |

|

|

فرص السوق |

|

|

مجموعات معلومات البيانات ذات القيمة المضافة |

بالإضافة إلى الرؤى حول سيناريوهات السوق مثل القيمة السوقية ومعدل النمو والتجزئة والتغطية الجغرافية واللاعبين الرئيسيين، فإن تقارير السوق التي تم إعدادها بواسطة Data Bridge Market Research تشمل أيضًا تحليل الاستيراد والتصدير، ونظرة عامة على القدرة الإنتاجية، وتحليل استهلاك الإنتاج، وتحليل اتجاه الأسعار، وسيناريو تغير المناخ، وتحليل سلسلة التوريد، وتحليل سلسلة القيمة، ونظرة عامة على المواد الخام / المواد الاستهلاكية، ومعايير اختيار البائعين، وتحليل PESTLE، وتحليل بورتر، والإطار التنظيمي. |

اتجاهات سوق إدارة سياسات الأمان

الأتمتة وحوكمة السحابة وتكامل الثقة الصفرية تدفع تطور إدارة السياسات

- صعود تنسيق السياسات الآلي: تتبنى المؤسسات محركات التنسيق المدعومة بالذكاء الاصطناعي لأتمتة إنشاء القواعد، وفرض الامتثال، والقضاء على الأخطاء اليدوية في البيئات المعقدة ومتعددة البائعين.

- السياسة ككود في خطوط أنابيب DevSecOps: يقوم المطورون وفرق الأمان بتضمين سياسات الأمان مباشرة في سير عمل CI/CD، مما يتيح اكتشاف المخاطر في وقت مبكر وإنفاذ الأمان إلى اليسار.

- اعتماد منصات الأمان الموحدة: تنتقل المؤسسات إلى أطر أمان موحدة تعمل على توحيد جدار الحماية والوصول ونقطة النهاية وسياسات السحابة من خلال وحدة تحكم إدارة مركزية.

- تعديلات السياسة القائمة على التهديدات في الوقت الفعلي: يسمح دمج منصات SIEM وSOAR مع مديري السياسات بتحديثات السياسة الديناميكية استنادًا إلى معلومات التهديد والتحليل السلوكي.

- تسريع الوصول إلى شبكة الثقة الصفرية (ZTNA): أصبحت إدارة سياسة الأمان حجر الزاوية لاستراتيجيات ZTNA، مما يضمن الوصول بأقل قدر من الامتيازات، والتحقق من الهوية، وتقييم الثقة المستمر.

ديناميكيات سوق إدارة السياسات الأمنية

سائق

تتطلب بيئة التهديدات المعقدة وبيئات تكنولوجيا المعلومات الموزعة حوكمة مركزية للسياسات

- مع ارتفاع معدلات برامج الفدية والتهديدات الداخلية والهجمات المتقدمة المستمرة، تحتاج الشركات إلى تطبيق سياسات الأمان في الوقت الفعلي عبر البنى التحتية الموزعة والهجينة.

- تواجه المنظمات أعباء الامتثال للمعايير التنظيمية المتطورة (GDPR وHIPAA وISO 27001)، مما يزيد من الحاجة الملحة إلى مسارات التدقيق الآلية ومحركات القواعد المركزية.

- لقد أدى التبني الواسع النطاق للمنصات السحابية المتعددة والعمل عن بعد وسياسات إحضار الأجهزة الشخصية إلى جعل فرض مواقف أمنية متسقة أمرًا صعبًا - مما أدى إلى اعتماد إدارة السياسات السحابية الأصلية.

- لقد أدت مبادرات التحول الرقمي في قطاعات الخدمات المصرفية والمالية والتأمين والاتصالات والرعاية الصحية إلى زيادة التعرض للتهديدات الخارجية والداخلية، مما يسلط الضوء على الحاجة إلى هياكل أمنية مركزية وقابلة للتطوير وواعية بالسياسات.

ضبط النفس/التحدي

تعقيد التكامل ونقص المتخصصين المهرة في سياسات الأمن

- تعمل العديد من المؤسسات باستخدام أدوات أمان متباينة عبر نقاط النهاية وجدران الحماية والسحابة وأنظمة الهوية - مما يؤدي إلى إنشاء تحديات التكامل وصوامع السياسات .

- إن الافتقار إلى الموظفين المهرة القادرين على تفسير أطر الامتثال ، وتحسين منطق السياسات ، وإدارة إنفاذ القوانين عبر بيئات متعددة يؤدي إلى إبطاء تبني المنصات المتقدمة.

- إن ضمان التوافق بين الأنظمة القديمة وأدوات التنسيق الحديثة قد يؤدي إلى حدوث أخطاء في التكوين أو انقطاعات في الشبكة.

- إن الضبط المستمر للسياسات لتجنب الإيجابيات الخاطئة أو القواعد المكررة أو الاستثناءات المتضاربة يتطلب الكثير من الموارد ويتطلب محاذاة مستمرة للحوكمة .

نطاق سوق إدارة سياسة الأمان

يتم تقسيم السوق بناءً على المكون ووضع النشر وحجم المؤسسة والمستخدم النهائي، مما يعكس مشهد التهديدات المتطور واحتياجات الأمان عبر الصناعات.

- حسب المكون

مُقسَّم إلى حلول وخدمات. ستُهيمن الحلول على السوق بحلول عام ٢٠٢٥، مدفوعةً بالطلب على منصات أتمتة السياسات، وأدوات إدارة جدران الحماية، وبرامج التحكم في الوصول إلى الشبكات. من المتوقع أن ينمو قطاع الخدمات بسرعة نظرًا للحاجة المتزايدة إلى استشارات السياسات، وتقييمات المخاطر، وخدمات الأمن المُدارة (MSS).

- حسب وضع النشر

مُقسَّمة إلى محلية وسحابية. سيهيمن النشر السحابي في عام ٢٠٢٥، مدعومًا بظهور نماذج البرمجيات كخدمة (SaaS)، وبيئات السحابة المتعددة، وقوى العمل عن بُعد. يظل النشر المحلي ذا أهمية في القطاعات الخاضعة للتنظيم التي تتطلب تحكمًا أكبر في البيانات والبنية التحتية.

- حسب حجم المؤسسة

يشمل الشركات الكبيرة والصغيرة والمتوسطة. تهيمن الشركات الكبيرة على السوق نظرًا لتعقيد بيئات تكنولوجيا المعلومات ومتطلبات الامتثال العالية. ومع ذلك، تشهد الشركات الصغيرة والمتوسطة نموًا قويًا في تبني الحلول السحابية مع تزايد توفر أدوات السياسات السحابية بأسعار معقولة.

- حسب المستخدم النهائي

تشمل القطاعات الرئيسية قطاعات الخدمات المصرفية والمالية والتأمين، وتكنولوجيا المعلومات والاتصالات، والرعاية الصحية، وتجارة التجزئة والتجارة الإلكترونية، والحكومة والدفاع، والطاقة والمرافق، وغيرها. سيتصدر قطاع الخدمات المصرفية والمالية والتأمين قائمة القطاعات الأكثر نموًا في عام 2025 بفضل لوائح الامتثال الصارمة والطبيعة الحرجة للبيانات المالية. يليه قطاع تكنولوجيا المعلومات والاتصالات بفارق كبير، مدفوعًا بإطلاق تقنية الجيل الخامس، ومحاكاة الشبكات، وتكامل الحوسبة السحابية.

تحليل إقليمي لسوق إدارة السياسات الأمنية

- ستُهيمن أمريكا الشمالية على هذا القطاع في عام ٢٠٢٥، مدفوعةً بطلب قوي من قطاعات الخدمات المصرفية والمالية والتأمين، والحكومة، وتكنولوجيا المعلومات. وتتصدر الولايات المتحدة هذا القطاع من حيث اعتمادها الواسع على بنى الثقة الصفرية، والهجرة السحابية، وتطبيقها للوائح السيبرانية.

- تشهد أوروبا نموًا مطردًا، مدعومةً باللائحة العامة لحماية البيانات (GDPR) واعتمادها القوي في قطاعات الخدمات المصرفية والدفاع والبنية التحتية الحيوية. تُولي دولٌ مثل ألمانيا والمملكة المتحدة وفرنسا أولويةً للامتثال للسياسات، وتنسيق أمن السحابة، وإنفاذ خصوصية البيانات.

- تُعدّ منطقة آسيا والمحيط الهادئ أسرع المناطق نموًا بفضل الرقمنة السريعة، وتحديث الأمن السيبراني، واللوائح التنظيمية في الهند والصين وكوريا الجنوبية وأستراليا. وتستثمر الشركات في منصات سياسات قابلة للتطوير وفعالة من حيث التكلفة في ظل تزايد التهديدات السيبرانية.

- تشهد منطقة الشرق الأوسط وأفريقيا طلبًا متزايدًا على حلول إدارة السياسات في قطاعي الحكومة والطاقة، وخاصة في الإمارات العربية المتحدة والمملكة العربية السعودية وجنوب أفريقيا، حيث تعمل هذه الحلول على تعزيز قدرات الأمن السيبراني الوطنية.

- وتعمل أميركا الجنوبية، وخاصة البرازيل والمكسيك، على نشر أدوات إدارة السياسات في القطاعات المالية والاتصالات والقطاع العام، بدعم من لوائح حماية البيانات وتحديث البنية الأساسية لأمن تكنولوجيا المعلومات.

الولايات المتحدة

تتصدر الولايات المتحدة الأمريكية قائمة الدول الرائدة في تبني هذه التقنية بفضل الطلب القوي عليها من قِبل الوكالات الفيدرالية والشركات الكبرى والمؤسسات المالية. وينصبّ التركيز على أطر سياسات الثقة الصفرية، وضوابط الوصول إلى السحابة، وأدوات التدقيق الآلي.

ألمانيا

تتولى ألمانيا قيادة تطبيق السياسات في قطاعات السيارات والتصنيع والخدمات المصرفية، مع التركيز القوي على الامتثال لقانون حماية البيانات العامة (GDPR) وسيادة البيانات وحوكمة أمن السحابة المتعددة.

الهند

تتبنى الهند بسرعة أدوات السياسة السحابية المدمجة مع الذكاء الاصطناعي في تكنولوجيا المعلومات والتجارة الإلكترونية والبنية الأساسية العامة، بمساعدة الهند الرقمية وقواعد توطين البيانات والوعي المتزايد بالهجمات الإلكترونية.

الصين

وتعمل الصين على توسيع نطاق تطبيق السياسات عبر الشركات المملوكة للدولة وشركات الاتصالات والبنية التحتية للمدن الذكية، بما يتماشى مع متطلبات الامتثال للأمن السيبراني الوطني وإطلاق تقنية الجيل الخامس.

البرازيل

تركز البرازيل على توحيد سياسة الأمن في مختلف القطاعات المالية والاتصالات والرعاية الصحية، وخاصة بعد تنفيذ قانون حماية البيانات العامة (LGPD)، مما يعزز رؤية السياسة وأتمتة التغيير.

حصة سوق إدارة السياسات الأمنية

إن صناعة إدارة السياسات الأمنية يقودها في المقام الأول شركات راسخة، بما في ذلك:

- شركة سيسكو سيستمز (الولايات المتحدة)

- شركة ماكافي، ذ.م.م (الولايات المتحدة)

- شركة بالو ألتو نتوركس (الولايات المتحدة)

- شركة تشيك بوينت لتقنيات البرمجيات المحدودة (إسرائيل)

- شركة فورتينيت (الولايات المتحدة)

- شركة فايرمون ذات المسؤولية المحدودة (الولايات المتحدة)

- شركة ألغو سيك (الولايات المتحدة)

- شركة جونيبر نتوركس (الولايات المتحدة)

- شركة توفين لتقنيات البرمجيات المحدودة (إسرائيل)

- مجموعة سوفوس بي إل سي (المملكة المتحدة)

- شركة آي بي إم (الولايات المتحدة)

أحدث التطورات في سوق إدارة السياسات الأمنية العالمية

- في أبريل 2025، قدمت Palo Alto Networks محرك أتمتة السياسات المعزز بالذكاء الاصطناعي ضمن مجموعة Prisma Cloud الخاصة بها، مما يتيح فرض سياسات الأمان في الوقت الفعلي عبر البيئات الهجينة ومتعددة السحابة مع تتبع الامتثال المدمج.

- في مارس 2025، أطلقت شركة Cisco Systems مجموعة أدوات إدارة سياسة الثقة الصفرية المتكاملة مع Cisco SecureX، والمصممة لتبسيط التجزئة الدقيقة وتحديثات سياسة الوصول والاستجابة للحوادث ضمن أطر الثقة الصفرية.

- في فبراير 2025، أصدرت AlgoSec نسخة مطورة من حل FireFlow الخاص بها مع دعم متقدم للسياسة كرمز، مما يسمح لفرق DevSecOps بتضمين سياسات الأمان مباشرة في خطوط أنابيب CI/CD.

- في يناير 2025، أعلنت شركة FireMon LLC عن مركز عمليات أمان السحابة (CloudSOC)، وهو عبارة عن لوحة معلومات موحدة لتصور السياسات والحوكمة لإدارة السياسات عبر AWS وAzure وGCP في وقت واحد.

- في ديسمبر 2024، قامت شركة Fortinet بدمج سياسات الأمان التكيفية في نظامها الأساسي FortiOS 8.0، مما يتيح فرض السياسات القائمة على السياق استنادًا إلى سلوك المستخدم ووضع الجهاز وذكاء التهديدات في الوقت الفعلي.

SKU-

احصل على إمكانية الوصول عبر الإنترنت إلى التقرير الخاص بأول سحابة استخبارات سوقية في العالم

- لوحة معلومات تحليل البيانات التفاعلية

- لوحة معلومات تحليل الشركة للفرص ذات إمكانات النمو العالية

- إمكانية وصول محلل الأبحاث للتخصيص والاستعلامات

- تحليل المنافسين باستخدام لوحة معلومات تفاعلية

- آخر الأخبار والتحديثات وتحليل الاتجاهات

- استغل قوة تحليل المعايير لتتبع المنافسين بشكل شامل

Table of Content

1 المقدمة

1.1 أهداف الدراسة

1.2 تعريف السوق

1.3 نظرة عامة على سوق إدارة السياسات الأمنية العالمية

1.4 العملة والتسعير

1.5 القيود

1.6 الأسواق المغطاة

2 تقسيم السوق

2.1 أهم النقاط المستفادة

2.2 الوصول إلى سوق إدارة السياسات الأمنية العالمية

2.2.1 شبكة تحديد مواقع البائعين

2.2.2 منحنى خط حياة التكنولوجيا

2.2.3 دليل السوق

2.2.4 شبكة تحديد موقع الشركة

2.2.5 النمذجة متعددة المتغيرات

2.2.6 معايير القياس

2.2.7 التحليل من الأعلى إلى الأسفل

2.2.8 تحليل حصة البائعين

2.2.9 نقاط البيانات من المقابلات الأولية الرئيسية

2.2.10 نقاط البيانات من قواعد البيانات الثانوية الرئيسية

2.3 سوق إدارة السياسات الأمنية العالمية: لمحة بحثية

2.4 الافتراضات

3 نظرة عامة على السوق

3.1 السائقين

3.2 القيود

3.3 الفرص

3.4 التحديات

4 الملخص التنفيذي

5 رؤى مميزة

5.1 دراسات الحالة

5.2 الإطار التنظيمي

5.3 الاتجاهات التكنولوجية

5.4 تحليل التسعير

5.5 تحليل سلسلة القيمة

6 سوق إدارة السياسات الأمنية العالمية، حسب نوع المنتج

6.1 نظرة عامة

6.2 إدارة سياسة الشبكة

6.3 إدارة التغيير

6.4 الامتثال والتدقيق

6.5 تقييم الضعف

7 سوق إدارة السياسات الأمنية العالمية، من خلال العرض

7.1 نظرة عامة

7.2 الحلول

7.3 الخدمات

7.3.1 الخدمات المهنية

7.3.1.1. الاستشارات

7.3.1.2. التنفيذ والتكامل

7.3.1.3. الدعم والصيانة

7.3.2 الخدمات المُدارة

8 سوق إدارة السياسات الأمنية العالمية، حسب حجم المنظمة

8.1 نظرة عامة

8.2 المنظمات الصغيرة

8.3 المنظمات متوسطة الحجم

8.4 المنظمات واسعة النطاق

9 سوق إدارة السياسات الأمنية العالمية، حسب وضع النشر

9.1 نظرة عامة

9.2 في الموقع

9.3 السحابة

10 سوق إدارة السياسات الأمنية العالمية، حسب المستخدم النهائي

10.1 نظرة عامة

10.2 الخدمات المصرفية والمالية والتأمين

10.2.1 حسب نوع المنتج

10.2.1.1. إدارة سياسات الشبكة

10.2.1.2. إدارة التغيير

10.2.1.3. الامتثال والتدقيق

10.2.1.4. تقييم نقاط الضعف

10.3 تكنولوجيا المعلومات والاتصالات

10.3.1 حسب نوع المنتج

10.3.1.1. إدارة سياسات الشبكة

10.3.1.2. إدارة التغيير

10.3.1.3. الامتثال والتدقيق

10.3.1.4. تقييم نقاط الضعف

10.4 الرعاية الصحية

10.4.1 حسب نوع المنتج

10.4.1.1. إدارة سياسات الشبكة

10.4.1.2. إدارة التغيير

10.4.1.3. الامتثال والتدقيق

10.4.1.4. تقييم نقاط الضعف

10.5 التصنيع

10.5.1 حسب نوع المنتج

10.5.1.1. إدارة سياسات الشبكة

10.5.1.2. إدارة التغيير

10.5.1.3. الامتثال والتدقيق

10.5.1.4. تقييم نقاط الضعف

10.6 الطاقة والمرافق

10.6.1 حسب نوع المنتج

10.6.1.1. إدارة سياسات الشبكة

10.6.1.2. إدارة التغيير

10.6.1.3. الامتثال والتدقيق

10.6.1.4. تقييم نقاط الضعف

10.7 الحكومة

10.7.1 حسب نوع المنتج

10.7.1.1. إدارة سياسات الشبكة

10.7.1.2. إدارة التغيير

10.7.1.3. الامتثال والتدقيق

10.7.1.4. تقييم نقاط الضعف

10.8 التصنيع

10.8.1 حسب نوع المنتج

10.8.1.1. إدارة سياسات الشبكة

10.8.1.2. إدارة التغيير

10.8.1.3. الامتثال والتدقيق

10.8.1.4. تقييم نقاط الضعف

10.9 التجزئة

10.9.1 حسب نوع المنتج

10.9.1.1. إدارة سياسات الشبكة

10.9.1.2. إدارة التغيير

10.9.1.3. الامتثال والتدقيق

10.9.1.4. تقييم نقاط الضعف

10.1 آخرون

10.10.1 حسب نوع المنتج

10.10.1.1. إدارة سياسات الشبكة

10.10.1.2. إدارة التغيير

10.10.1.3. الامتثال والتدقيق

10.10.1.4. تقييم نقاط الضعف

11 سوق إدارة السياسات الأمنية العالمية، حسب المنطقة

11.1 سوق إدارة السياسات الأمنية العالمية، (جميع التقسيمات المذكورة أعلاه مُمثلة في هذا الفصل حسب البلد)

11.2 أمريكا الشمالية

11.2.1 الولايات المتحدة

11.2.2 كندا

11.2.3 المكسيك

11.3 أوروبا

11.3.1 ألمانيا

11.3.2 فرنسا

11.3.3 المملكة المتحدة

11.3.4 إيطاليا

11.3.5 إسبانيا

11.3.6 روسيا

11.3.7 تركيا

11.3.8 بلجيكا

11.3.9 هولندا

11.3.10 سويسرا

11.3.11 بقية أوروبا

11.4 منطقة آسيا والمحيط الهادئ

11.4.1 اليابان

11.4.2 الصين

11.4.3 كوريا الجنوبية

11.4.4 الهند

11.4.5 أستراليا

11.4.6 سنغافورة

11.4.7 تايلاند

11.4.8 ماليزيا

11.4.9 إندونيسيا

11.4.10 الفلبين

11.4.11 بقية منطقة آسيا والمحيط الهادئ

11.5 أمريكا الجنوبية

11.5.1 البرازيل

11.5.2 الأرجنتين

11.5.3 بقية أمريكا الجنوبية

11.6 الشرق الأوسط وأفريقيا

11.6.1 جنوب أفريقيا

11.6.2 مصر

11.6.3 المملكة العربية السعودية

11.6.4 الإمارات العربية المتحدة

11.6.5 إسرائيل

11.6.6 بقية دول الشرق الأوسط وأفريقيا

12 سوق إدارة السياسات الأمنية العالمية، مشهد الشركة

12.1 تحليل أسهم الشركة: عالميًا

12.2 تحليل أسهم الشركة: أمريكا الشمالية

12.3 تحليل أسهم الشركة: أوروبا

12.4 تحليل أسهم الشركة: منطقة آسيا والمحيط الهادئ

12.5 عمليات الدمج والاستحواذ

12.6 تطوير المنتجات الجديدة والموافقات عليها

12.7 التوسعات

12.8 التغييرات التنظيمية

12.9 الشراكة والتطورات الاستراتيجية الأخرى

13 إدارة سياسة الأمن العالمية وتحليل السوق ونقاط القوة والضعف والفرص والتهديدات وبيانات السوق

14 سوق إدارة السياسات الأمنية العالمية، نبذة عن الشركة

14.1 شبكات جونيبر

14.1.1 لمحة عامة عن الشركة

14.1.2 تحليل الإيرادات

14.1.3 التواجد الجغرافي

14.1.4 محفظة المنتجات

14.1.5 التطورات الأخيرة

14.2 ساب

14.2.1 لمحة عن الشركة

14.2.2 تحليل الإيرادات

14.2.3 التواجد الجغرافي

14.2.4 محفظة المنتجات

14.2.5 التطورات الأخيرة

14.3 شبكات بالو ألتو

14.3.1 لمحة عامة عن الشركة

14.3.2 تحليل الإيرادات

14.3.3 التواجد الجغرافي

14.3.4 محفظة المنتجات

14.3.5 التطورات الأخيرة

14.4 تكنولوجيا برامج نقاط التفتيش

14.4.1 لمحة عامة عن الشركة

14.4.2 تحليل الإيرادات

14.4.3 التواجد الجغرافي

14.4.4 محفظة المنتجات

14.4.5 التطورات الأخيرة

14.5 شركة مايكرو فوكس

14.5.1 لمحة عامة عن الشركة

14.5.2 تحليل الإيرادات

14.5.3 التواجد الجغرافي

14.5.4 محفظة المنتجات

14.5.5 التطورات الأخيرة

14.6 شركة سيسكو

14.6.1 لمحة عن الشركة

14.6.2 تحليل الإيرادات

14.6.3 التواجد الجغرافي

14.6.4 محفظة المنتجات

14.6.5 التطورات الأخيرة

14.7 شركة آي بي إم

14.7.1 لمحة عامة عن الشركة

14.7.2 تحليل الإيرادات

14.7.3 التواجد الجغرافي

14.7.4 محفظة المنتجات

14.7.5 التطورات الأخيرة

14.8 سكاي بوكس للأمن

14.8.1 لمحة عامة عن الشركة

14.8.2 تحليل الإيرادات

14.8.3 التواجد الجغرافي

14.8.4 محفظة المنتجات

14.8.5 التطورات الأخيرة

14.9 شبكات OPAQ

14.9.1 لمحة عامة عن الشركة

14.9.2 تحليل الإيرادات

14.9.3 التواجد الجغرافي

14.9.4 محفظة المنتجات

14.9.5 التطورات الأخيرة

14.1 تكامل المؤسسة

14.10.1 لمحة عامة عن الشركة

14.10.2 تحليل الإيرادات

14.10.3 التواجد الجغرافي

14.10.4 محفظة المنتجات

14.10.5 التطورات الأخيرة

14.11 كونتريكس

14.11.1 لمحة عن الشركة

14.11.2 تحليل الإيرادات

14.11.3 التواجد الجغرافي

14.11.4 محفظة المنتجات

14.11.5 التطورات الأخيرة

14.12 مستشارو أوديسي

14.12.1 لمحة عامة عن الشركة

14.12.2 تحليل الإيرادات

14.12.3 التواجد الجغرافي

14.12.4 محفظة المنتجات

14.12.5 التطورات الأخيرة

14.13 إدارة

14.13.1 لمحة عامة عن الشركة

14.13.2 تحليل الإيرادات

14.13.3 التواجد الجغرافي

14.13.4 محفظة المنتجات

14.13.5 التطورات الأخيرة

14.14 شركة توفين

14.14.1 لمحة عامة عن الشركة

14.14.2 تحليل الإيرادات

14.14.3 التواجد الجغرافي

14.14.4 محفظة المنتجات

14.14.5 التطورات الأخيرة

14.15 شركة ماكافي

14.15.1 لمحة عن الشركة

14.15.2 تحليل الإيرادات

14.15.3 التواجد الجغرافي

14.15.4 محفظة المنتجات

14.15.5 التطورات الأخيرة

14.16 ألغوسيك

14.16.1 لمحة عامة عن الشركة

14.16.2 تحليل الإيرادات

14.16.3 التواجد الجغرافي

14.16.4 محفظة المنتجات

14.16.5 التطورات الأخيرة

14.17 فايرمون، ذ.م.م

14.17.1 لمحة عامة عن الشركة

14.17.2 تحليل الإيرادات

14.17.3 التواجد الجغرافي

14.17.4 محفظة المنتجات

14.17.5 التطورات الأخيرة

14.18 استشارات آي تي إن إس

14.18.1 لمحة عن الشركة

14.18.2 تحليل الإيرادات

14.18.3 التواجد الجغرافي

14.18.4 محفظة المنتجات

14.18.5 التطورات الأخيرة

14.19 أنظمة المساعدة

14.19.1 لمحة عامة عن الشركة

14.19.2 تحليل الإيرادات

14.19.3 التواجد الجغرافي

14.19.4 محفظة المنتجات

14.19.5 التطورات الأخيرة

14.2 مجموعة AWS

14.20.1 لمحة عامة عن الشركة

14.20.2 تحليل الإيرادات

14.20.3 التواجد الجغرافي

14.20.4 محفظة المنتجات

14.20.5 التطورات الأخيرة

ملاحظة: قائمة الشركات المذكورة ليست شاملة، بل هي بناءً على متطلبات عملائنا السابقين. قمنا بإعداد ملفات تعريف لأكثر من 100 شركة في دراساتنا، وبالتالي، يمكن تعديل قائمة الشركات أو استبدالها عند الطلب.

15 الخاتمة

16 استبيان

17 تقارير ذات صلة

18 حول أبحاث سوق جسر البيانات

منهجية البحث

يتم جمع البيانات وتحليل سنة الأساس باستخدام وحدات جمع البيانات ذات أحجام العينات الكبيرة. تتضمن المرحلة الحصول على معلومات السوق أو البيانات ذات الصلة من خلال مصادر واستراتيجيات مختلفة. تتضمن فحص وتخطيط جميع البيانات المكتسبة من الماضي مسبقًا. كما تتضمن فحص التناقضات في المعلومات التي شوهدت عبر مصادر المعلومات المختلفة. يتم تحليل بيانات السوق وتقديرها باستخدام نماذج إحصائية ومتماسكة للسوق. كما أن تحليل حصة السوق وتحليل الاتجاهات الرئيسية هي عوامل النجاح الرئيسية في تقرير السوق. لمعرفة المزيد، يرجى طلب مكالمة محلل أو إرسال استفسارك.

منهجية البحث الرئيسية التي يستخدمها فريق بحث DBMR هي التثليث البيانات والتي تتضمن استخراج البيانات وتحليل تأثير متغيرات البيانات على السوق والتحقق الأولي (من قبل خبراء الصناعة). تتضمن نماذج البيانات شبكة تحديد موقف البائعين، وتحليل خط زمني للسوق، ونظرة عامة على السوق ودليل، وشبكة تحديد موقف الشركة، وتحليل براءات الاختراع، وتحليل التسعير، وتحليل حصة الشركة في السوق، ومعايير القياس، وتحليل حصة البائعين على المستوى العالمي مقابل الإقليمي. لمعرفة المزيد عن منهجية البحث، أرسل استفسارًا للتحدث إلى خبراء الصناعة لدينا.

التخصيص متاح

تعد Data Bridge Market Research رائدة في مجال البحوث التكوينية المتقدمة. ونحن نفخر بخدمة عملائنا الحاليين والجدد بالبيانات والتحليلات التي تتطابق مع هدفهم. ويمكن تخصيص التقرير ليشمل تحليل اتجاه الأسعار للعلامات التجارية المستهدفة وفهم السوق في بلدان إضافية (اطلب قائمة البلدان)، وبيانات نتائج التجارب السريرية، ومراجعة الأدبيات، وتحليل السوق المجدد وقاعدة المنتج. ويمكن تحليل تحليل السوق للمنافسين المستهدفين من التحليل القائم على التكنولوجيا إلى استراتيجيات محفظة السوق. ويمكننا إضافة عدد كبير من المنافسين الذين تحتاج إلى بيانات عنهم بالتنسيق وأسلوب البيانات الذي تبحث عنه. ويمكن لفريق المحللين لدينا أيضًا تزويدك بالبيانات في ملفات Excel الخام أو جداول البيانات المحورية (كتاب الحقائق) أو مساعدتك في إنشاء عروض تقديمية من مجموعات البيانات المتوفرة في التقرير.