Global Proactive Security Market

Taille du marché en milliards USD

TCAC :

%

USD

32.55 Billion

USD

108.57 Billion

2022

2030

USD

32.55 Billion

USD

108.57 Billion

2022

2030

| 2023 –2030 | |

| USD 32.55 Billion | |

| USD 108.57 Billion | |

|

|

|

|

Marché mondial de la sécurité proactive, par composant (solutions, services), taille de l'organisation (grandes entreprises, petites et moyennes entreprises), secteur vertical (banque, services financiers et assurances ; gouvernement et défense, vente au détail et commerce électronique, informatique et télécommunications, santé et sciences de la vie, énergie et services publics, fabrication, autres) - Tendances et prévisions du secteur jusqu'en 2030.

Analyse proactive du marché de la sécurité et de sa taille

La multiplication des violations de données et des cyberattaques est un facteur majeur qui influence positivement le marché de la sécurité proactive. Avec la digitalisation des opérations des entreprises, le besoin de mesures de sécurité proactives est devenu crucial. Cela a accru la demande de solutions de sécurité proactives telles que l'analyse de sécurité, la veille sur les menaces et la réponse aux incidents. De plus, les entreprises investissent dans des solutions de sécurité proactives telles que la surveillance et l'analyse de sécurité, l'évaluation des risques et des vulnérabilités, et la protection avancée contre les logiciels malveillants afin de prévenir les dangers avant qu'ils ne surviennent, ce qui devrait dynamiser le marché de la sécurité proactive.

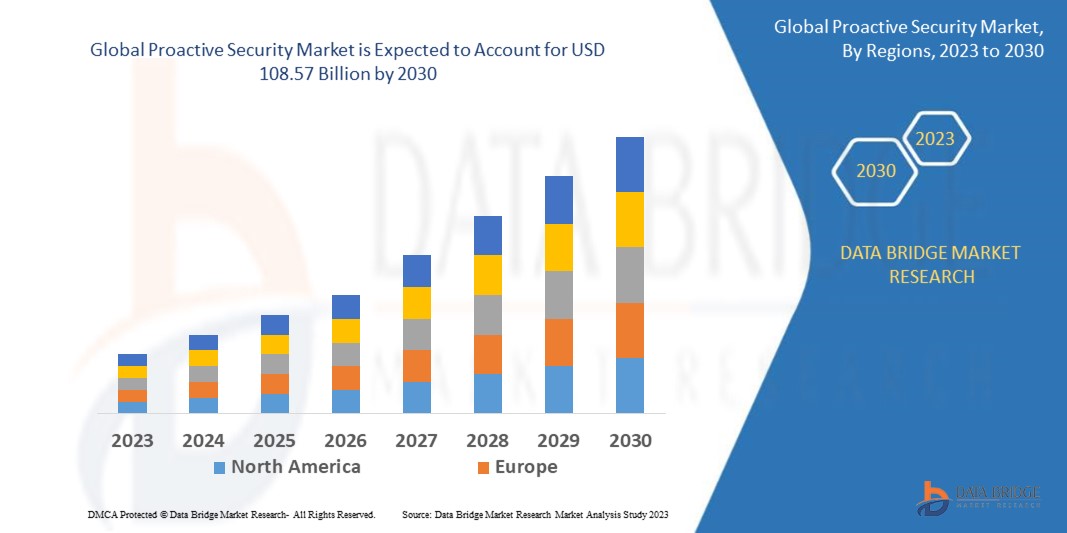

Data Bridge Market Research estime que le marché de la sécurité proactive devrait atteindre 108,57 milliards de dollars d'ici 2030, contre 32,55 milliards de dollars en 2022, soit un TCAC de 16,25 % sur la période de prévision. Outre des informations sur le marché telles que la valeur marchande, le taux de croissance, les segments de marché, la couverture géographique, les acteurs et le scénario de marché, le rapport de marché élaboré par l'équipe Data Bridge Market Research comprend des analyses approfondies d'experts, des analyses import/export, des analyses de prix, des analyses de consommation de production et des analyses de type « pilon ».

Portée et segmentation du marché de la sécurité proactive

|

Rapport métrique |

Détails |

|

Période de prévision |

2023 à 2030 |

|

Année de base |

2022 |

|

Années historiques |

2021 (personnalisable de 2015 à 2020) |

|

Unités quantitatives |

Chiffre d'affaires en milliards USD, volumes en unités, prix en USD |

|

Segments couverts |

Composante (Solutions, Services), Taille de l'organisation (Grandes entreprises, PME), Secteur d'activité (Banque, Services financiers et Assurances ; Gouvernement et Défense, Commerce de détail et E-commerce, Informatique et Télécommunications, Santé et Sciences de la vie, Énergie et Services publics, Fabrication, Autres) |

|

Pays couverts |

États-Unis, Canada et Mexique en Amérique du Nord, Allemagne, France, Royaume-Uni, Pays-Bas, Suisse, Belgique, Russie, Italie, Espagne, Turquie, Reste de l'Europe en Europe, Chine, Japon, Inde, Corée du Sud, Singapour, Malaisie, Australie, Thaïlande, Indonésie, Philippines, Reste de l'Asie-Pacifique (APAC) en Asie-Pacifique (APAC), Arabie saoudite, Émirats arabes unis, Israël, Égypte, Afrique du Sud, Reste du Moyen-Orient et de l'Afrique (MEA) en tant que partie du Moyen-Orient et de l'Afrique (MEA), Brésil, Argentine et Reste de l'Amérique du Sud en tant que partie de l'Amérique du Sud |

|

Acteurs du marché couverts |

IBM (États-Unis), Capgemini (France), Cisco Systems Inc. (États-Unis), Palo Alto Networks (États-Unis), Securonix (États-Unis), LogRhythm, Inc. (Royaume-Uni), Rapid7 (États-Unis), Broadcom (États-Unis), Imperva (États-Unis), FireEye, Inc. (États-Unis), McAfee, LLC (États-Unis), Oracle (États-Unis), AT&T Intellectual Property (États-Unis), Fujitsu (Japon), Trustwave Holdings, Inc. (États-Unis), RSA Security LLC (États-Unis), BlackBerry Limited (Canada) |

|

Opportunités de marché |

|

Définition du marché

La sécurité proactive permet de prévenir les cyberattaques majeures avant qu'elles ne surviennent. Les organisations peuvent protéger efficacement leurs informations importantes contre les violations de données grâce à des solutions de sécurité proactives. La sécurité proactive permet aux organisations de gérer facilement les vulnérabilités, d'optimiser leur infrastructure de sécurité et de contrôler tous leurs produits de sécurité depuis une plateforme unique.

Marché mondial de la sécurité proactive

Conducteurs

- Un nombre croissant de cyberattaques élargit le champ d'application du marché

La multiplication des cyberattaques, des failles de sécurité et autres cybermenaces va probablement accroître la demande de sécurité proactive. La multiplication des violations de données, qui entraînent des coûts de récupération élevés, et l'augmentation du nombre d'appareils connectés dans les entreprises grâce à l'IoT ont incité les entreprises à adopter des solutions de sécurité proactives.

- Demande croissante de sécurité proactive dans le secteur BFSI

Le secteur des services financiers et de la finance (BFSI) est l'un des secteurs à la croissance la plus rapide sur le marché de la sécurité proactive, car les entreprises de BFSI sont soumises à des normes réglementaires et juridiques strictes en matière de sécurité de l'information. Selon les données de la Financial Conduct Authority (FCA), le nombre de cyberattaques contre les sociétés de services financiers a augmenté de plus de 80 % en 2018. L'impact direct des cyberattaques sur la croissance du marché incite les prestataires de services financiers à renforcer leurs solutions de sécurité en adoptant une sécurité proactive. Ce facteur devrait stimuler la croissance du marché.

Opportunités

- Pénétration croissante de la technologie cloud

L'utilisation croissante du cloud va accroître la demande de sécurité proactive et créer de nombreuses opportunités de croissance sur le marché au cours de la période de prévision. Les solutions de vérification d'identité basées sur le cloud permettent aux organisations de réduire leurs coûts tout en améliorant leur vigilance. Avec les progrès du cloud, les entreprises se digitalisent et des réglementations strictes, telles que PCI DSS et RGPD, sont appliquées pour protéger les systèmes informatiques contre les attaques informatiques et les violations de données. Grâce à ces conformités et réglementations, les entreprises mettent en œuvre des solutions de sécurité efficaces, et le marché de la sécurité proactive connaîtra une croissance rapide dans les années à venir.

- Demande croissante de solutions de gestion des risques et des vulnérabilités

Les solutions de gestion des risques et des vulnérabilités devraient générer des opportunités de croissance lucratives sur le marché. Elles aident les entreprises à identifier la situation actuelle en matière de cybersécurité de leurs infrastructures et systèmes d'information. Les solutions de gestion des risques et des vulnérabilités, telles que les solutions de sécurité proactive, connaissent une croissance fulgurante grâce à leurs fonctionnalités permettant d'évaluer les risques liés à l'évolution des menaces et des failles de sécurité. Par conséquent, la demande croissante de solutions de gestion des risques et des vulnérabilités stimule la croissance du marché.

Restrictions

- Complexités liées à la mise en œuvre de la sécurité proactive

La complexité de la mise en œuvre d'une sécurité proactive est un frein majeur à la croissance du marché de la sécurité proactive. Les principales difficultés concernent la visibilité de tous les actifs, la connexion précise des solutions de sécurité, et bien d'autres aspects. Ces facteurs pourraient freiner la croissance du marché durant la période de prévision.

- Manque de sensibilisation aux avantages des systèmes de sécurité proactifs

La méconnaissance des avantages des systèmes de sécurité proactifs pourrait freiner leur adoption durant la période de prévision. Ces avantages permettent aux équipes d'organiser leurs tâches avec plus de compétence, réduisant ainsi considérablement les risques. Par conséquent, ces facteurs devraient constituer les principaux freins à la croissance du marché de la sécurité proactive.

Ce rapport sur le marché de la sécurité proactive détaille les évolutions récentes, la réglementation commerciale, l'analyse des importations et exportations, l'analyse de la production, l'optimisation de la chaîne de valeur, la part de marché, l'impact des acteurs nationaux et locaux, l'analyse des opportunités de revenus émergents, l'évolution de la réglementation, l'analyse stratégique de la croissance du marché, la taille du marché, la croissance des catégories de marché, les niches d'application et la domination du marché, les homologations et lancements de produits, les expansions géographiques et les innovations technologiques. Pour plus d'informations sur le marché de la sécurité proactive, contactez Data Bridge Market Research pour un briefing d'analyste. Notre équipe vous aidera à prendre une décision éclairée et à stimuler votre croissance.

Développement récent

- En 2019, Cygilant a annoncé une fusion avec le programme de partenariat en cybersécurité d'AT&T afin d'accompagner les clients d'AlienVault USM Anywhere dans leurs services de sécurité managés. Dans le cadre de ce programme, Cygilant désigne des conseillers en cybersécurité passionnés qui maîtrisent parfaitement les systèmes, les exigences de conformité, les processus et les objectifs de sécurité de ses clients.

- En 2019, RSA a dévoilé la nouvelle version de sa plateforme SIEM leader du marché, RSA NetWitness Platform. Celle-ci intègre des modèles d'apprentissage automatique (ML) basés sur des observations approfondies des points de terminaison pour détecter rapidement les anomalies comportementales des utilisateurs. Cette annonce permet aux clients d'adopter une approche unifiée de la gestion des risques numériques.

Portée du marché mondial de la sécurité proactive

Le marché de la sécurité proactive est segmenté en fonction des composants, de la taille de l'entreprise et du secteur d'activité. La croissance de ces segments vous permettra d'analyser les segments à faible croissance des secteurs et de fournir aux utilisateurs une vue d'ensemble et des informations précieuses sur le marché, facilitant ainsi la prise de décisions stratégiques pour identifier les applications clés du marché.

Composant

- Solutions

- Gestion des risques et de la vulnérabilité

- Protection avancée contre les logiciels malveillants

- Analyse de sécurité

- Surveillance de la sécurité

- Orchestration de la sécurité

- Simulation d'attaque.

- Services

- Services professionnels

- Services de formation et d'éducation

- Services de soutien et de maintenance

- Services de consultation

- Services de conception et d'intégration

- Services gérés

Taille de l'organisation

- Grandes entreprises

- Petites et moyennes entreprises

Secteur d'activité vertical

- Banque, services financiers et assurances

- Gouvernement et défense

- Commerce de détail et commerce électronique

- Informatique et télécommunications

- Santé et sciences de la vie

- Énergie et services publics

- Fabrication

- Autres

- Voyages et hospitalité

- Médias et divertissement

- Éducation

Analyse/perspectives régionales du marché de la sécurité proactive

Le marché de la sécurité proactive est analysé et des informations sur la taille du marché et les tendances sont fournies par pays, composant, taille de l'organisation et secteur vertical, comme indiqué ci-dessus.

Les pays couverts dans le rapport sur le marché de la sécurité proactive sont les États-Unis, le Canada et le Mexique en Amérique du Nord, l'Allemagne, la France, le Royaume-Uni, les Pays-Bas, la Suisse, la Belgique, la Russie, l'Italie, l'Espagne, la Turquie, le reste de l'Europe en Europe, la Chine, le Japon, l'Inde, la Corée du Sud, Singapour, la Malaisie, l'Australie, la Thaïlande, l'Indonésie, les Philippines, le reste de l'Asie-Pacifique (APAC) en Asie-Pacifique (APAC), l'Arabie saoudite, les Émirats arabes unis, Israël, l'Égypte, l'Afrique du Sud, le reste du Moyen-Orient et de l'Afrique (MEA) en tant que partie du Moyen-Orient et de l'Afrique (MEA), le Brésil, l'Argentine et le reste de l'Amérique du Sud en tant que partie de l'Amérique du Sud.

L'Amérique du Nord domine le marché de la sécurité proactive en raison de la multiplication des cyberattaques dans cette région. De plus, l'adoption croissante de technologies et de solutions de cybersécurité avancées stimulera encore la croissance du marché dans cette région.

L'Asie-Pacifique continuera d'afficher le taux de croissance annuel composé le plus élevé sur la période de prévision 2023-2030, grâce à l'adoption croissante de services avancés par de nombreuses organisations de cette région. De plus, la demande croissante de solutions cloud stimulera davantage la croissance du marché dans cette région.

La section pays du rapport présente également les facteurs d'impact sur les marchés individuels et les évolutions de la réglementation qui influencent les tendances actuelles et futures du marché. Des données telles que l'analyse des chaînes de valeur en aval et en amont, les tendances techniques, l'analyse des cinq forces de Porter et les études de cas sont quelques-uns des indicateurs utilisés pour prévoir le scénario de marché pour chaque pays. De plus, la présence et la disponibilité des marques mondiales et les défis auxquels elles sont confrontées en raison de la forte ou de la faible concurrence des marques locales et nationales, de l'impact des tarifs douaniers nationaux et des routes commerciales sont pris en compte lors de l'analyse prévisionnelle des données nationales.

Analyse du paysage concurrentiel et des parts de marché de la sécurité proactive

Le paysage concurrentiel du marché de la sécurité proactive fournit des informations détaillées par concurrent. Il comprend la présentation de l'entreprise, ses données financières, son chiffre d'affaires, son potentiel de marché, ses investissements en recherche et développement, ses nouvelles initiatives, sa présence mondiale, ses sites et installations de production, ses capacités de production, ses forces et faiblesses, le lancement de nouveaux produits, leur ampleur et leur portée, ainsi que la prédominance de ses applications. Les données ci-dessus concernent uniquement les entreprises axées sur le marché de la sécurité proactive.

Certains des principaux acteurs opérant sur le marché de la sécurité proactive sont :

- IBM (États-Unis)

- Capgemini (France)

- Cisco Systems Inc. (États-Unis)

- Palo Alto Networks (États-Unis)

- Securonix (États-Unis)

- LogRhythm, Inc. (Royaume-Uni)

- Rapid7 (États-Unis)

- Broadcom (États-Unis)

- Imperva (États-Unis)

- FireEye, Inc. États-Unis)

- McAfee, LLC (États-Unis)

- Oracle (États-Unis)

- Propriété intellectuelle d'AT&T. (États-Unis)

- Fujitsu (Japon)

- Trustwave Holdings, Inc. (États-Unis)

- RSA Security LLC (États-Unis)

- BlackBerry Limitée (Canada)

SKU-

Accédez en ligne au rapport sur le premier cloud mondial de veille économique

- Tableau de bord d'analyse de données interactif

- Tableau de bord d'analyse d'entreprise pour les opportunités à fort potentiel de croissance

- Accès d'analyste de recherche pour la personnalisation et les requêtes

- Analyse de la concurrence avec tableau de bord interactif

- Dernières actualités, mises à jour et analyse des tendances

- Exploitez la puissance de l'analyse comparative pour un suivi complet de la concurrence

Table des matières

1. INTRODUCTION

1.1 OBJECTIFS DE L'ÉTUDE

1.2 DÉFINITION DU MARCHÉ

1.3 APERÇU DU MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE

1.4 MONNAIE ET TARIFS

1.5 LIMITATION

1.6 MARCHÉS COUVERTS

2. SEGMENTATION DU MARCHÉ

2.1 POINTS CLÉS À RETENIR

2.2 ARRIVER SUR LE MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE

2.3 GRILLE DE POSITIONNEMENT DES FOURNISSEURS

2.4 COURBE DE LA LIGNE DE VIE TECHNOLOGIQUE

2.5 GUIDE DU MARCHÉ

2.6 MODÉLISATION MULTIVARIÉE

2.7 ANALYSE DE HAUT EN BAS

2.8 NORMES DE MESURE

2.9 ANALYSE DES PARTS DES FOURNISSEURS

2.10 POINTS DE DONNÉES DES PRINCIPAUX ENTRETIENS

2.11 POINTS DE DONNÉES PROVENANT DE BASES DE DONNÉES SECONDAIRES CLÉS

2.12 MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE : APERÇU DE LA RECHERCHE

2.13 HYPOTHÈSES

3. APERÇU DU MARCHÉ

3.1 PILOTES

3.2 RESTRICTIONS

3.3 OPPORTUNITÉS

3.4 DÉFIS

4. RÉSUMÉ EXÉCUTIF

5. INFORMATIONS PREMIUM

5.1 LES CINQ FORCES DE PORTER

5.2 NORMES RÉGLEMENTAIRES

5.3 PAYSAGE TECHNOLOGIQUE

5.4 ANALYSE DE LA CHAÎNE DE VALEUR

5.5 ANALYSE COMPARATIVE DES ENTREPRISES

5.6 INITIATIVES STRATÉGIQUES CLÉS

5.7 ANALYSE DES BREVETS

6. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, EN OFFRANT

6.1 APERÇU

6.2 SOLUTION

6.2.1 SURVEILLANCE DE SÉCURITÉ

6.2.2 ANALYSE DE SÉCURITÉ

6.2.3 GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

6.2.4 SIMULATION D'ATTAQUE

6.2.5 ORCHESTRATION DE SÉCURITÉ

6.2.6 PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

6.2.7 SYSTÈME DE GESTION VIDÉO

6.2.7.1. PAR TECHNOLOGIE

6.2.7.1.1. VMS ANALOGIQUE

6.2.7.1.2. VMS IP

6.3 SERVICES

6.3.1 SERVICES GÉRÉS

6.3.2 SERVICES PROFESSIONNELS

6.3.2.1. CONSEIL

6.3.2.2. CONCEPTION

6.3.2.3. FORMATION ET ÉDUCATION

6.3.2.4. INTÉGRATION ET MISE EN ŒUVRE

6.3.2.5. SUPPORT ET MAINTENANCE

7. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PAR MODÈLE DE DÉPLOIEMENT

7.1 APERÇU

7.2 NUAGE

7.3 SUR PLACE

8. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PAR TAILLE D'ORGANISATION

8.1 APERÇU

8.2 GRANDES ENTREPRISES

8.2.1 PAR MODÈLE DE DÉPLOIEMENT

8.2.1.1. NUAGE

8.2.1.2. SUR PLACE

8.3 PETITES ET MOYENNES ENTREPRISES (PME)

8.3.1 PAR MODÈLE DE DÉPLOIEMENT

8.3.1.1. NUAGE

8.3.1.2. SUR PLACE

9. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PAR UTILISATEUR FINAL

9.1 APERÇU

9.2 GOUVERNEMENT ET DÉFENSE

9.2.1 EN OFFRANT

9.2.1.1. SOLUTION

9.2.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.2.1.1.2. ANALYSE DE SÉCURITÉ

9.2.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.2.1.1.4. SIMULATION D'ATTAQUE

9.2.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.2.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.2.1.1.7. SYSTÈME DE GESTION VIDÉO

9.2.1.2. SERVICES

9.2.1.2.1. SERVICES GÉRÉS

9.2.1.2.2. SERVICES PROFESSIONNELS

9.3 BANQUE, SERVICES FINANCIERS ET ASSURANCES (BFSI)

9.3.1 EN OFFRANT

9.3.1.1. SOLUTION

9.3.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.3.1.1.2. ANALYSE DE SÉCURITÉ

9.3.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.3.1.1.4. SIMULATION D'ATTAQUE

9.3.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.3.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.3.1.1.7. SYSTÈME DE GESTION VIDÉO

9.3.1.2. SERVICES

9.3.1.2.1. SERVICES GÉRÉS

9.3.1.2.2. SERVICES PROFESSIONNELS

9.4 INFORMATIQUE ET TÉLÉCOMMUNICATIONS

9.4.1 EN OFFRANT

9.4.1.1. SOLUTION

9.4.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.4.1.1.2. ANALYSE DE SÉCURITÉ

9.4.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.4.1.1.4. SIMULATION D'ATTAQUE

9.4.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.4.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.4.1.1.7. SYSTÈME DE GESTION VIDÉO

9.4.1.2. SERVICES

9.4.1.2.1. SERVICES GÉRÉS

9.4.1.2.2. SERVICES PROFESSIONNELS

9.5 FABRICATION

9.5.1 EN OFFRANT

9.5.1.1. SOLUTION

9.5.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.5.1.1.2. ANALYSE DE SÉCURITÉ

9.5.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.5.1.1.4. SIMULATION D'ATTAQUE

9.5.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.5.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.5.1.1.7. SYSTÈME DE GESTION VIDÉO

9.5.1.2. SERVICES

9.5.1.2.1. SERVICES GÉRÉS

9.5.1.2.2. SERVICES PROFESSIONNELS

9.6 SANTÉ ET SCIENCES DE LA VIE

9.6.1 EN OFFRANT

9.6.1.1. SOLUTION

9.6.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.6.1.1.2. ANALYSE DE SÉCURITÉ

9.6.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.6.1.1.4. SIMULATION D'ATTAQUE

9.6.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.6.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.6.1.1.7. SYSTÈME DE GESTION VIDÉO

9.6.1.2. SERVICES

9.6.1.2.1. SERVICES GÉRÉS

9.6.1.2.2. SERVICES PROFESSIONNELS

9.7 COMMERCE DE DÉTAIL ET E-COMMERCE

9.7.1 EN OFFRANT

9.7.1.1. SOLUTION

9.7.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.7.1.1.2. ANALYSE DE SÉCURITÉ

9.7.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.7.1.1.4. SIMULATION D'ATTAQUE

9.7.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.7.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.7.1.1.7. SYSTÈME DE GESTION VIDÉO

9.7.1.2. SERVICES

9.7.1.2.1. SERVICES GÉRÉS

9.7.1.2.2. SERVICES PROFESSIONNELS

9.8 MÉDIAS ET DIVERTISSEMENT

9.8.1 EN OFFRANT

9.8.1.1. SOLUTION

9.8.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.8.1.1.2. ANALYSE DE SÉCURITÉ

9.8.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.8.1.1.4. SIMULATION D'ATTAQUE

9.8.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.8.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.8.1.1.7. SYSTÈME DE GESTION VIDÉO

9.8.1.2. SERVICES

9.8.1.2.1. SERVICES GÉRÉS

9.8.1.2.2. SERVICES PROFESSIONNELS

9.9 ÉNERGIE ET SERVICES PUBLICS

9.9.1 EN OFFRANT

9.9.1.1. SOLUTION

9.9.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.9.1.1.2. ANALYSE DE SÉCURITÉ

9.9.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.9.1.1.4. SIMULATION D'ATTAQUE

9.9.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.9.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.9.1.1.7. SYSTÈME DE GESTION VIDÉO

9.9.1.2. SERVICES

9.9.1.2.1. SERVICES GÉRÉS

9.9.1.2.2. SERVICES PROFESSIONNELS

9.10 VOYAGES ET HOSPITALITÉ

9.10.1 EN OFFRANT

9.10.1.1. SOLUTION

9.10.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.10.1.1.2. ANALYSE DE SÉCURITÉ

9.10.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.10.1.1.4. SIMULATION D'ATTAQUE

9.10.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.10.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.10.1.1.7. SYSTÈME DE GESTION VIDÉO

9.10.1.2. SERVICES

9.10.1.2.1. SERVICES GÉRÉS

9.10.1.2.2. SERVICES PROFESSIONNELS

9.11 ÉDUCATION

9.11.1 EN OFFRANT

9.11.1.1. SOLUTION

9.11.1.1.1. SURVEILLANCE DE SÉCURITÉ

9.11.1.1.2. ANALYSE DE SÉCURITÉ

9.11.1.1.3. GESTION DES RISQUES ET DE LA VULNÉRABILITÉ

9.11.1.1.4. SIMULATION D'ATTAQUE

9.11.1.1.5. ORCHESTRATION DE SÉCURITÉ

9.11.1.1.6. PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS (AMP)

9.11.1.1.7. SYSTÈME DE GESTION VIDÉO

9.11.1.2. SERVICES

9.11.1.2.1. SERVICES GÉRÉS

9.11.1.2.2. SERVICES PROFESSIONNELS

9.12 AUTRES

10. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PAR RÉGION

10.1 MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE (TOUTES LES SEGMENTATIONS FOURNIES CI-DESSUS SONT REPRÉSENTÉES DANS CE CHAPITRE PAR PAYS)

10.1.1 AMÉRIQUE DU NORD

10.1.1.1. États-Unis

10.1.1.2. CANADA (Y COMPRIS L'ONTARIO)

10.1.1.3. MEXIQUE

10.1.2 EUROPE

10.1.2.1. ALLEMAGNE

10.1.2.2. FRANCE

10.1.2.3. Royaume-Uni

10.1.2.4. ITALIE

10.1.2.5. ESPAGNE

10.1.2.6. RUSSIE

10.1.2.7. TURQUIE

10.1.2.8. BELGIQUE

10.1.2.9. PAYS-BAS

10.1.2.10. SUISSE

10.1.2.11. SUÈDE

10.1.2.12. DANEMARK

10.1.2.13. POLOGNE

10.1.2.14. RESTE DE L'EUROPE

10.1.3 ASIE-PACIFIQUE

10.1.3.1. JAPON

10.1.3.2. CHINE

10.1.3.3. CORÉE DU SUD

10.1.3.4. INDE

10.1.3.5. AUSTRALIE ET NOUVELLE-ZÉLANDE

10.1.3.6. SINGAPOUR

10.1.3.7. THAÏLANDE

10.1.3.8. MALAISIE

10.1.3.9. INDONÉSIE

10.1.3.10. PHILIPPINES

10.1.3.11. TAÏWAN

10.1.3.12. VIETNAM

10.1.3.13. RESTE DE L'ASIE-PACIFIQUE

10.1.4 AMÉRIQUE DU SUD

10.1.4.1. BRÉSIL

10.1.4.2. ARGENTINE

10.1.4.3. RESTE DE L'AMÉRIQUE DU SUD

10.1.5 MOYEN-ORIENT ET AFRIQUE

10.1.5.1. AFRIQUE DU SUD

10.1.5.2. ARABIE SAOUDITE

10.1.5.3. ÉGYPTE

10.1.5.4. ISRAËL

10.1.5.5. KOWEÏT

10.1.5.6. QATAR

10.1.5.7. RESTE DU MOYEN-ORIENT ET DE L'AFRIQUE

10.2 PRINCIPALES INFORMATIONS : PAR PRINCIPAUX PAYS

11. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PAYSAGE DES ENTREPRISES

11.1 ANALYSE DES ACTIONS DE L'ENTREPRISE : MONDIALE

11.2 ANALYSE DES ACTIONS DE L'ENTREPRISE : AMÉRIQUE DU NORD

11.3 ANALYSE DES ACTIONS DE L'ENTREPRISE : EUROPE

11.4 ANALYSE DES ACTIONS DE L'ENTREPRISE : ASIE-PACIFIQUE

11.5 FUSIONS ET ACQUISITIONS

11.6 DÉVELOPPEMENT ET APPROBATIONS DE NOUVEAUX PRODUITS

11.7 EXTENSIONS

11.8 MODIFICATIONS RÉGLEMENTAIRES

11.9 PARTENARIAT ET AUTRES DÉVELOPPEMENTS STRATÉGIQUES

12. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, ANALYSE SWOT

13. MARCHÉ MONDIAL DE LA SÉCURITÉ PROACTIVE, PROFIL DE L'ENTREPRISE

13.1 IBM

13.1.1 INSTANTANÉ DE L'ENTREPRISE

13.1.2 ANALYSE DES REVENUS

13.1.3 PORTEFEUILLE DE PRODUITS

13.1.4 ÉVOLUTIONS RÉCENTES

13.2 CISCO

13.2.1 INSTANTANÉ DE L'ENTREPRISE

13.2.2 ANALYSE DES REVENUS

13.2.3 PORTEFEUILLE DE PRODUITS

13.2.4 ÉVOLUTIONS RÉCENTES

13.3 MCAFEE, LLC

13.3.1 INSTANTANÉ DE L'ENTREPRISE;IA;

13.3.2 ANALYSE DES REVENUS

13.3.3 PORTEFEUILLE DE PRODUITS

13.3.4 ÉVOLUTIONS RÉCENTES

13.4 RÉSEAUX DE PALO ALTO

13.4.1 INSTANTANÉ DE L'ENTREPRISE

13.4.2 ANALYSE DES REVENUS

13.4.3 PORTEFEUILLE DE PRODUITS

13.4.4 ÉVOLUTIONS RÉCENTES

13.5 SECURONIX

13.5.1 INSTANTANÉ DE L'ENTREPRISE

13.5.2 ANALYSE DES REVENUS

13.5.3 PORTEFEUILLE DE PRODUITS

13.5.4 ÉVOLUTIONS RÉCENTES

13.6 LOGRHYTHM, INC.

13.6.1 INSTANTANÉ DE L'ENTREPRISE

13.6.2 ANALYSE DES REVENUS

13.6.3 PORTEFEUILLE DE PRODUITS

13.6.4 ÉVOLUTIONS RÉCENTES

13.7 RAPID7

13.7.1 INSTANTANÉ DE L'ENTREPRISE

13.7.2 ANALYSE DES REVENUS

13.7.3 PORTEFEUILLE DE PRODUITS

13.7.4 ÉVOLUTIONS RÉCENTES

13.8 FIREEYE, INC

13.8.1 INSTANTANÉ DE L'ENTREPRISE

13.8.2 ANALYSE DES REVENUS

13.8.3 PORTEFEUILLE DE PRODUITS

13.8.4 ÉVOLUTIONS RÉCENTES

13.9 ORACLE

13.9.1 INSTANTANÉ DE L'ENTREPRISE

13.9.2 ANALYSE DES REVENUS

13.9.3 PORTEFEUILLE DE PRODUITS

13.9.4 ÉVOLUTIONS RÉCENTES

13.10 DELL, INC.

13.10.1 INSTANTANÉ DE L'ENTREPRISE

13.10.2 ANALYSE DES REVENUS

13.10.3 PORTEFEUILLE DE PRODUITS

13.10.4 ÉVOLUTIONS RÉCENTES

13.11 QUALYS, INC.

13.11.1 INSTANTANÉ DE L'ENTREPRISE

13.11.2 ANALYSE DES REVENUS

13.11.3 PORTEFEUILLE DE PRODUITS

13.11.4 ÉVOLUTIONS RÉCENTES

13.12 THREATCONNECT

13.12.1 INSTANTANÉ DE L'ENTREPRISE

13.12.2 ANALYSE DES REVENUS

13.12.3 PORTEFEUILLE DE PRODUITS

13.12.4 ÉVOLUTIONS RÉCENTES

13.13 TRUSTWAVE HOLDINGS, INC.

13.13.1 INSTANTANÉ DE L'ENTREPRISE

13.13.2 ANALYSE DES REVENUS

13.13.3 PORTEFEUILLE DE PRODUITS

13.13.4 ÉVOLUTIONS RÉCENTES

13.14 ALIENVAULT, INC. (AT&T CYBERSÉCURITÉ)

13.14.1 INSTANTANÉ DE L'ENTREPRISE

13.14.2 ANALYSE DES REVENUS

13.14.3 PORTEFEUILLE DE PRODUITS

13.14.4 ÉVOLUTIONS RÉCENTES

13.15 FIREMON, LLC.

13.15.1 INSTANTANÉ DE L'ENTREPRISE

13.15.2 ANALYSE DES REVENUS

13.15.3 PORTEFEUILLE DE PRODUITS

13.15.4 ÉVOLUTIONS RÉCENTES

13.16 FUJITSU

13.16.1 INSTANTANÉ DE L'ENTREPRISE

13.16.2 ANALYSE DES REVENUS

13.16.3 PORTEFEUILLE DE PRODUITS

13.16.4 ÉVOLUTIONS RÉCENTES

13.17 DÉLIMITATION

13.17.1 INSTANTANÉ DE L'ENTREPRISE

13.17.2 ANALYSE DES REVENUS

13.17.3 PORTEFEUILLE DE PRODUITS

13.17.4 ÉVOLUTIONS RÉCENTES

13.18 SWIMLANE INC.

13.18.1 INSTANTANÉ DE L'ENTREPRISE

13.18.2 ANALYSE DES REVENUS

13.18.3 PORTEFEUILLE DE PRODUITS

13.18.4 ÉVOLUTIONS RÉCENTES

13.19 SKYBOX SÉCURITÉ, INC.

13.19.1 INSTANTANÉ DE L'ENTREPRISE

13.19.2 ANALYSE DES REVENUS

13.19.3 PORTEFEUILLE DE PRODUITS

13.19.4 ÉVOLUTIONS RÉCENTES

13.20 HÉBERGEMENT SOFTSYS

13.20.1 INSTANTANÉ DE L'ENTREPRISE

13.20.2 ANALYSE DES REVENUS

13.20.3 PORTEFEUILLE DE PRODUITS

13.20.4 ÉVOLUTIONS RÉCENTES

REMARQUE : LA LISTE DES ENTREPRISES PRÉSENTÉES N'EST PAS EXHAUSTIVE ET EST CONFORME AUX EXIGENCES DE NOS CLIENTS PRÉCÉDENTS. NOTRE ÉTUDE COMPREND PLUS DE 100 ENTREPRISES. LA LISTE PEUT ÊTRE MODIFIÉE OU REMPLACÉE SUR DEMANDE.

14. RAPPORTS CONNEXES

15. QUESTIONNAIRE

16. À PROPOS DE DATA BRIDGE MARKET RESEARCH

Méthodologie de recherche

La collecte de données et l'analyse de l'année de base sont effectuées à l'aide de modules de collecte de données avec des échantillons de grande taille. L'étape consiste à obtenir des informations sur le marché ou des données connexes via diverses sources et stratégies. Elle comprend l'examen et la planification à l'avance de toutes les données acquises dans le passé. Elle englobe également l'examen des incohérences d'informations observées dans différentes sources d'informations. Les données de marché sont analysées et estimées à l'aide de modèles statistiques et cohérents de marché. De plus, l'analyse des parts de marché et l'analyse des tendances clés sont les principaux facteurs de succès du rapport de marché. Pour en savoir plus, veuillez demander un appel d'analyste ou déposer votre demande.

La méthodologie de recherche clé utilisée par l'équipe de recherche DBMR est la triangulation des données qui implique l'exploration de données, l'analyse de l'impact des variables de données sur le marché et la validation primaire (expert du secteur). Les modèles de données incluent la grille de positionnement des fournisseurs, l'analyse de la chronologie du marché, l'aperçu et le guide du marché, la grille de positionnement des entreprises, l'analyse des brevets, l'analyse des prix, l'analyse des parts de marché des entreprises, les normes de mesure, l'analyse globale par rapport à l'analyse régionale et des parts des fournisseurs. Pour en savoir plus sur la méthodologie de recherche, envoyez une demande pour parler à nos experts du secteur.

Personnalisation disponible

Data Bridge Market Research est un leader de la recherche formative avancée. Nous sommes fiers de fournir à nos clients existants et nouveaux des données et des analyses qui correspondent à leurs objectifs. Le rapport peut être personnalisé pour inclure une analyse des tendances des prix des marques cibles, une compréhension du marché pour d'autres pays (demandez la liste des pays), des données sur les résultats des essais cliniques, une revue de la littérature, une analyse du marché des produits remis à neuf et de la base de produits. L'analyse du marché des concurrents cibles peut être analysée à partir d'une analyse basée sur la technologie jusqu'à des stratégies de portefeuille de marché. Nous pouvons ajouter autant de concurrents que vous le souhaitez, dans le format et le style de données que vous recherchez. Notre équipe d'analystes peut également vous fournir des données sous forme de fichiers Excel bruts, de tableaux croisés dynamiques (Fact book) ou peut vous aider à créer des présentations à partir des ensembles de données disponibles dans le rapport.