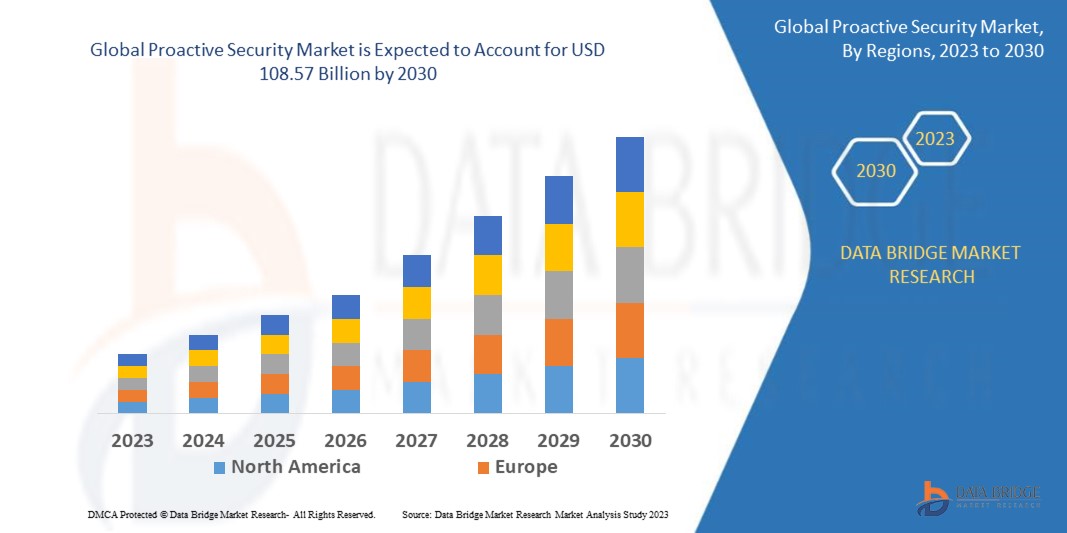

グローバルプロアクティブセキュリティ市場

Market Size in USD Billion

CAGR :

%

USD

32.55 Billion

USD

108.57 Billion

2022

2030

USD

32.55 Billion

USD

108.57 Billion

2022

2030

| 2023 –2030 | |

| USD 32.55 Billion | |

| USD 108.57 Billion | |

|

|

|

|

グローバルプロアクティブセキュリティ市場、コンポーネント別(ソリューション、サービス)、組織規模別(大企業、中小企業)、業種別(銀行、金融サービス、保険、政府および防衛、小売および電子商取引、ITおよび通信、ヘルスケアおよびライフサイエンス、エネルギーおよび公益事業、製造、その他) - 2030年までの業界動向および予測。

プロアクティブセキュリティ市場分析と規模

データ侵害とサイバー攻撃の増加は、プロアクティブセキュリティ市場にプラスの影響を与える主要な要因です。企業が業務をデジタル化するにつれ、プロアクティブセキュリティ対策の必要性が高まっています。これにより、セキュリティ分析、脅威インテリジェンス、インシデント対応といったプロアクティブセキュリティソリューションの需要が高まっています。さらに、企業はセキュリティ監視・分析、リスク・脆弱性評価、高度なマルウェア対策といったプロアクティブセキュリティソリューションへの投資を拡大し、危険の発生を未然に防ぐことで、プロアクティブセキュリティ市場の拡大が期待されます。

Data Bridge Market Researchは、プロアクティブセキュリティ市場は2030年までに1,085.7億米ドルに達すると予測しています。これは2022年の325.5億米ドルから増加し、予測期間中に年平均成長率(CAGR)16.25%で成長すると予測されています。市場価値、成長率、市場セグメント、地理的範囲、市場プレーヤー、市場シナリオといった市場洞察に加え、Data Bridge Market Researchチームがまとめた市場レポートには、専門家による詳細な分析、輸出入分析、価格分析、生産消費分析、ペストル分析が含まれています。

プロアクティブセキュリティ市場の範囲とセグメンテーション

|

レポートメトリック |

詳細 |

|

予測期間 |

2023年から2030年 |

|

基準年 |

2022 |

|

歴史的な年 |

2021年(2015年~2020年にカスタマイズ可能) |

|

定量単位 |

売上高(10億米ドル)、販売数量(個数)、価格(米ドル) |

|

対象セグメント |

コンポーネント(ソリューション、サービス)、組織規模(大企業、中小企業)、業種(銀行、金融サービス、保険、政府および防衛、小売および電子商取引、ITおよび通信、ヘルスケアおよびライフサイエンス、エネルギーおよび公益事業、製造、その他) |

|

対象国 |

北米では米国、カナダ、メキシコ、ヨーロッパではドイツ、フランス、英国、オランダ、スイス、ベルギー、ロシア、イタリア、スペイン、トルコ、ヨーロッパではその他のヨーロッパ、中国、日本、インド、韓国、シンガポール、マレーシア、オーストラリア、タイ、インドネシア、フィリピン、アジア太平洋地域 (APAC) ではその他のアジア太平洋地域、サウジアラビア、UAE、イスラエル、エジプト、南アフリカ、中東およびアフリカ (MEA) の一部としてその他の中東およびアフリカ (MEA)、南米の一部としてブラジル、アルゼンチン、その他の南米 |

|

対象となる市場プレーヤー |

IBM(米国)、Capgemini(フランス)、Cisco Systems Inc.(米国)、Palo Alto Networks(米国)、Securonix(米国)、LogRhythm, Inc.(英国)、Rapid7(米国)、Broadcom(米国)、Imperva(米国)、FireEye, Inc.(米国)、McAfee, LLC(米国)、Oracle(米国)、AT&T Intellectual Property(米国)、富士通(日本)、Trustwave Holdings, Inc.(米国)、RSA Security LLC(米国)、BlackBerry Limited(カナダ) |

|

市場機会 |

|

市場定義

プロアクティブセキュリティは、重大なサイバーセキュリティインシデントの発生を未然に防ぐために活用されます。組織は、プロアクティブセキュリティソリューションを活用することで、重要な情報をデータ侵害から効率的に保護できます。プロアクティブセキュリティは、組織がセキュリティの脆弱性を容易に管理し、セキュリティインフラストラクチャを最適化し、すべてのセキュリティ製品を単一のプラットフォームから制御できるよう支援します。

グローバルプロアクティブセキュリティ市場

ドライバー

- サイバー攻撃の増加により市場の範囲が拡大

サイバー攻撃、セキュリティ侵害、その他のサイバー脅威の増加は、プロアクティブなセキュリティの需要を高めると予想されます。データ侵害の蔓延による高額な復旧コストの増加や、IoTの導入による企業全体の接続デバイス数の増加は、企業がプロアクティブなセキュリティソリューションへの移行を促しています。

- BFSIセクターにおけるプロアクティブなセキュリティの需要増加

BFSI(金融サービス業界)は、情報セキュリティに関する厳格な規制および法令遵守を遵守しているため、プロアクティブセキュリティ市場において最も急成長しているセクターの一つです。金融行動監視機構(FCA)のデータによると、2018年には金融サービス企業に対するサイバー攻撃の件数が80%以上増加しました。サイバー攻撃は市場の成長に直接的な影響を与えるため、金融サービスプロバイダーはプロアクティブセキュリティの活用を通じてセキュリティソリューションを強化する可能性が高いでしょう。この要因は、市場の成長を後押しすると考えられます。

機会

- クラウド技術の普及拡大

クラウド技術の利用拡大は、プロアクティブセキュリティの需要を急増させ、予測期間中に豊富な市場成長機会を生み出すでしょう。クラウドベースの本人確認ソリューションは、組織がコストを削減しながらビジネスの警戒度を向上させることを可能にします。クラウド技術の進歩に伴い、企業のデジタル化が進み、PCI DSS、GDPRなどの厳格な規制が施行され、ITシステムをハッキング攻撃やデータ侵害から保護しています。これらのコンプライアンスと規制の結果として、企業は効率的なセキュリティソリューションを導入しており、プロアクティブセキュリティ市場は今後数年間で急速に拡大するでしょう。

- リスクおよび脆弱性管理ソリューションの需要増加

リスクおよび脆弱性管理ソリューションは、市場の成長機会を創出すると予測されています。リスクおよび脆弱性管理は、企業が情報インフラおよびシステムの既存のサイバーセキュリティ体制を把握するのに役立ちます。プロアクティブ・セキュリティ・ソリューションなどのリスクおよび脆弱性管理ソリューションは、進化する脅威やセキュリティ上の弱点に関連するリスクを評価するための指針を提供する機能により、飛躍的な成長を遂げています。したがって、リスクおよび脆弱性管理ソリューションに対する需要の高まりは、市場の成長を後押しするでしょう。

拘束具

- プロアクティブセキュリティの実装に伴う複雑さ

プロアクティブセキュリティの実装に伴う複雑さは、プロアクティブセキュリティ市場の成長を阻害する主な要因です。主な複雑さとしては、すべての資産を適切に可視化すること、セキュリティソリューションを正確に接続することなどが挙げられます。これらの要因は、予測期間中の市場成長を阻害する可能性があります。

- 予防的セキュリティシステムの利点に関する認識不足

プロアクティブ・セキュリティシステムの利点に関する認識不足は、予測期間中のプロアクティブ・セキュリティシステムおよびソリューションの導入を阻害する可能性があります。プロアクティブ・セキュリティシステムの利点は、チームがより効率的にタスクを編成し、リスクの軽減を大幅に迅速化できることです。結果として、これらの要因がプロアクティブ・セキュリティ市場の成長を阻害する主な要因となることが予想されます。

このプロアクティブセキュリティ市場レポートは、最近の新たな動向、貿易規制、輸出入分析、生産分析、バリューチェーンの最適化、市場シェア、国内および現地の市場プレーヤーの影響、新たな収益源の観点から見た機会分析、市場規制の変更、戦略的市場成長分析、市場規模、カテゴリー市場の成長、アプリケーションのニッチと優位性、製品承認、製品発売、地理的拡大、市場における技術革新など、詳細な情報を提供しています。プロアクティブセキュリティ市場に関する詳細については、Data Bridge Market Researchまでアナリストブリーフをご請求ください。当社のチームが、市場成長を実現するための情報に基づいた意思決定をお手伝いいたします。

最近の開発

- 2019年、CygilantはAT&T Cybersecurity Partner Programとの合併を発表し、AlienVault USM Anywhereのお客様にマネージドセキュリティサービスを提供します。AT&T Cybersecurityのプログラムの一環として、Cygilantは顧客のシステム、コンプライアンス要件、プロセス、セキュリティ目標を熟知した熱心なサイバーセキュリティアドバイザーを配置しています。

- RSAは2019年、市場をリードするSIEMの最新バージョンであるRSA NetWitness Platformを発表しました。このプラットフォームは、エンドポイントの詳細な観察に基づく機械学習(ML)モデルを搭載し、ユーザー行動の異常を迅速に検知します。この発表は、お客様がデジタルリスク管理に統合的なアプローチを採用する上で役立ちます。

グローバルプロアクティブセキュリティ市場の展望

プロアクティブセキュリティ市場は、コンポーネント、組織規模、業界に基づいてセグメント化されています。これらのセグメント間の成長は、業界における成長の少ないセグメントの分析に役立ち、ユーザーに貴重な市場概要と市場インサイトを提供し、コア市場アプリケーションを特定するための戦略的意思決定を支援します。

成分

- ソリューション

- リスクと脆弱性管理

- 高度なマルウェア対策

- セキュリティ分析

- セキュリティ監視

- セキュリティオーケストレーション

- 攻撃シミュレーション。

- サービス

- 専門サービス

- 研修・教育サービス

- サポートおよびメンテナンスサービス

- コンサルティングサービス

- 設計および統合サービス

- マネージドサービス

組織規模

- 大企業

- 中小企業

業界

- 銀行、金融サービス、保険

- 政府と防衛

- 小売業と電子商取引

- ITおよび通信

- ヘルスケアとライフサイエンス

- エネルギーと公益事業

- 製造業

- その他

- 旅行とホスピタリティ

- メディアとエンターテイメント

- 教育

プロアクティブセキュリティ市場の地域分析/洞察

プロアクティブ セキュリティ市場が分析され、市場規模の洞察と傾向が、上記のように国、コンポーネント、組織規模、業界別に提供されます。

プロアクティブ セキュリティ市場レポートで取り上げられている国は、北米では米国、カナダ、メキシコ、ヨーロッパではドイツ、フランス、英国、オランダ、スイス、ベルギー、ロシア、イタリア、スペイン、トルコ、ヨーロッパではその他のヨーロッパ、中国、日本、インド、韓国、シンガポール、マレーシア、オーストラリア、タイ、インドネシア、フィリピン、アジア太平洋地域 (APAC) ではその他のアジア太平洋地域、サウジアラビア、UAE、イスラエル、エジプト、南アフリカ、中東およびアフリカ (MEA) の一部としてその他の中東およびアフリカ (MEA)、南米の一部としてブラジル、アルゼンチン、その他の南米です。

北米は、サイバー攻撃件数の増加により、プロアクティブセキュリティ市場において大きなシェアを占めています。さらに、先進技術とサイバーセキュリティソリューションの導入拡大が、この地域の市場成長をさらに加速させると予想されます。

アジア太平洋地域は、多くの組織における高度なサービスの導入拡大により、2023年から2030年の予測期間を通じて、引き続き最も高い年間複合成長率(CAGR)を維持すると予測されています。さらに、クラウドベースのソリューションに対する需要の高まりも、この地域の市場成長をさらに加速させるでしょう。

本レポートの国別セクションでは、市場の現在および将来の動向に影響を与える個々の市場要因と市場規制の変更についても解説しています。下流および上流のバリューチェーン分析、技術トレンド、ポーターのファイブフォース分析、ケーススタディといったデータポイントは、各国の市場シナリオを予測するための指標として活用されています。また、グローバルブランドの存在と入手可能性、そして現地および国内ブランドとの競争の激しさまたは不足によって直面する課題、国内関税や貿易ルートの影響についても、国別データの予測分析において考慮されています。

競争環境とプロアクティブセキュリティ市場シェア分析

プロアクティブセキュリティ市場の競争環境は、競合他社ごとに詳細な情報を提供しています。企業概要、財務状況、収益、市場ポテンシャル、研究開発投資、新規市場への取り組み、グローバル展開、生産拠点・設備、生産能力、強みと弱み、製品投入、製品群の幅広さ、アプリケーションの優位性などの詳細が含まれています。上記のデータは、プロアクティブセキュリティ市場における各社の注力分野にのみ関連しています。

プロアクティブ セキュリティ市場で活動している主要企業は次のとおりです。

- IBM(米国)

- キャップジェミニ(フランス)

- シスコシステムズ社(米国)

- パロアルトネットワークス(米国)

- セキュロニクス(米国)

- LogRhythm, Inc.(英国)

- Rapid7(米国)

- ブロードコム(米国)

- インパーバ(米国)

- FireEye, Inc.(米国)

- マカフィーLLC(米国)

- オラクル(米国)

- AT&T知的財産権(米国)

- 富士通(日本)

- Trustwave Holdings, Inc.(米国)

- RSAセキュリティLLC(米国)

- BlackBerry Limited(カナダ)

SKU-

世界初のマーケットインテリジェンスクラウドに関するレポートにオンラインでアクセスする

- インタラクティブなデータ分析ダッシュボード

- 成長の可能性が高い機会のための企業分析ダッシュボード

- カスタマイズとクエリのためのリサーチアナリストアクセス

- インタラクティブなダッシュボードによる競合分析

- 最新ニュース、更新情報、トレンド分析

- 包括的な競合追跡のためのベンチマーク分析のパワーを活用

目次

1. はじめに

1.1 研究の目的

1.2 市場の定義

1.3 グローバルプロアクティブセキュリティ市場の概要

1.4 通貨と価格

1.5 制限

1.6 対象市場

2. 市場セグメンテーション

2.1 重要なポイント

2.2 グローバルなプロアクティブセキュリティ市場への参入

2.3 ベンダーポジショニンググリッド

2.4 テクノロジーライフライン曲線

2.5 マーケットガイド

2.6 多変量モデリング

2.7 トップツーボトム分析

2.8 測定基準

2.9 ベンダーシェア分析

2.10 主要な一次面接からのデータポイント

2.11 主要な二次データベースからのデータポイント

2.12 グローバルプロアクティブセキュリティ市場:調査スナップショット

2.13 仮定

3. 市場概要

3.1 ドライバー

3.2 拘束

3.3 機会

3.4 課題

4. 概要

5. プレミアムインサイト

5.1 ポーターの5つの力

5.2 規制基準

5.3 技術的展望

5.4 バリューチェーン分析

5.5 企業比較分析

5.6 主要な戦略的取り組み

5.7 特許分析

6. グローバルなプロアクティブセキュリティ市場、提供による

6.1 概要

6.2 解決策

6.2.1 セキュリティ監視

6.2.2 セキュリティ分析

6.2.3 リスクと脆弱性の管理

6.2.4 攻撃シミュレーション

6.2.5 セキュリティオーケストレーション

6.2.6 高度なマルウェア防御(AMP)

6.2.7 ビデオ管理システム

6.2.7.1. テクノロジーによる

6.2.7.1.1. アナログベースのVM

6.2.7.1.2. IPベースのVM

6.3 サービス

6.3.1 マネージドサービス

6.3.2 専門サービス

6.3.2.1. コンサルティング

6.3.2.2. 設計

6.3.2.3. 研修と教育

6.3.2.4. 統合と実装

6.3.2.5. サポートとメンテナンス

7. グローバルプロアクティブセキュリティ市場(導入モデル別)

7.1 概要

7.2 クラウド

7.3 オンプレミス

8. 組織規模別グローバルプロアクティブセキュリティ市場

8.1 概要

8.2 大企業

8.2.1 デプロイメントモデル別

8.2.1.1. クラウド

8.2.1.2. オンプレミス

8.3 中小企業(SMES)

8.3.1 デプロイメントモデル別

8.3.1.1. クラウド

8.3.1.2. オンプレミス

9. エンドユーザー別グローバルプロアクティブセキュリティ市場

9.1 概要

9.2 政府と防衛

9.2.1 提供により

9.2.1.1. 解決策

9.2.1.1.1. セキュリティ監視

9.2.1.1.2. セキュリティ分析

9.2.1.1.3. リスクと脆弱性の管理

9.2.1.1.4. 攻撃シミュレーション

9.2.1.1.5. セキュリティオーケストレーション

9.2.1.1.6. 高度なマルウェア防御(AMP)

9.2.1.1.7. ビデオ管理システム

9.2.1.2. サービス

9.2.1.2.1. マネージドサービス

9.2.1.2.2. 専門サービス

9.3 銀行、金融サービス、保険(BFSI)

9.3.1 提供により

9.3.1.1. 解決策

9.3.1.1.1. セキュリティ監視

9.3.1.1.2. セキュリティ分析

9.3.1.1.3. リスクと脆弱性の管理

9.3.1.1.4. 攻撃シミュレーション

9.3.1.1.5. セキュリティオーケストレーション

9.3.1.1.6. 高度なマルウェア防御(AMP)

9.3.1.1.7. ビデオ管理システム

9.3.1.2. サービス

9.3.1.2.1. マネージドサービス

9.3.1.2.2. 専門サービス

9.4 ITと通信

9.4.1 提供により

9.4.1.1. 解決策

9.4.1.1.1. セキュリティ監視

9.4.1.1.2. セキュリティ分析

9.4.1.1.3. リスクと脆弱性の管理

9.4.1.1.4. 攻撃シミュレーション

9.4.1.1.5. セキュリティオーケストレーション

9.4.1.1.6. 高度なマルウェア防御(AMP)

9.4.1.1.7. ビデオ管理システム

9.4.1.2. サービス

9.4.1.2.1. マネージドサービス

9.4.1.2.2. 専門サービス

9.5 製造

9.5.1 提供により

9.5.1.1. 解決策

9.5.1.1.1. セキュリティ監視

9.5.1.1.2. セキュリティ分析

9.5.1.1.3. リスクと脆弱性の管理

9.5.1.1.4. 攻撃シミュレーション

9.5.1.1.5. セキュリティオーケストレーション

9.5.1.1.6. 高度なマルウェア防御(AMP)

9.5.1.1.7. ビデオ管理システム

9.5.1.2. サービス

9.5.1.2.1. マネージドサービス

9.5.1.2.2. 専門サービス

9.6 ヘルスケアとライフサイエンス

9.6.1 提供により

9.6.1.1. 解決策

9.6.1.1.1. セキュリティ監視

9.6.1.1.2. セキュリティ分析

9.6.1.1.3. リスクと脆弱性の管理

9.6.1.1.4. 攻撃シミュレーション

9.6.1.1.5. セキュリティオーケストレーション

9.6.1.1.6. 高度なマルウェア防御(AMP)

9.6.1.1.7. ビデオ管理システム

9.6.1.2. サービス

9.6.1.2.1. マネージドサービス

9.6.1.2.2. 専門サービス

9.7 小売および電子商取引

9.7.1 提供により

9.7.1.1. 解決策

9.7.1.1.1. セキュリティ監視

9.7.1.1.2. セキュリティ分析

9.7.1.1.3. リスクと脆弱性の管理

9.7.1.1.4. 攻撃シミュレーション

9.7.1.1.5. セキュリティオーケストレーション

9.7.1.1.6. 高度なマルウェア防御(AMP)

9.7.1.1.7. ビデオ管理システム

9.7.1.2. サービス

9.7.1.2.1. マネージドサービス

9.7.1.2.2. 専門サービス

9.8 メディアとエンターテイメント

9.8.1 提供により

9.8.1.1. 解決策

9.8.1.1.1. セキュリティ監視

9.8.1.1.2. セキュリティ分析

9.8.1.1.3. リスクと脆弱性の管理

9.8.1.1.4. 攻撃シミュレーション

9.8.1.1.5. セキュリティオーケストレーション

9.8.1.1.6. 高度なマルウェア防御(AMP)

9.8.1.1.7. ビデオ管理システム

9.8.1.2. サービス

9.8.1.2.1. マネージドサービス

9.8.1.2.2. 専門サービス

9.9 エネルギーと公益事業

9.9.1 提供により

9.9.1.1. 解決策

9.9.1.1.1. セキュリティ監視

9.9.1.1.2. セキュリティ分析

9.9.1.1.3. リスクと脆弱性の管理

9.9.1.1.4. 攻撃シミュレーション

9.9.1.1.5. セキュリティオーケストレーション

9.9.1.1.6. 高度なマルウェア防御(AMP)

9.9.1.1.7. ビデオ管理システム

9.9.1.2. サービス

9.9.1.2.1. マネージドサービス

9.9.1.2.2. 専門サービス

9.10 旅行と接客

9.10.1 提供により

9.10.1.1. 解決策

9.10.1.1.1. セキュリティ監視

9.10.1.1.2. セキュリティ分析

9.10.1.1.3. リスクと脆弱性の管理

9.10.1.1.4. 攻撃シミュレーション

9.10.1.1.5. セキュリティオーケストレーション

9.10.1.1.6. 高度なマルウェア防御(AMP)

9.10.1.1.7. ビデオ管理システム

9.10.1.2. サービス

9.10.1.2.1. マネージドサービス

9.10.1.2.2. 専門サービス

9.11教育

9.11.1 提供により

9.11.1.1. 解決策

9.11.1.1.1. セキュリティ監視

9.11.1.1.2. セキュリティ分析

9.11.1.1.3. リスクと脆弱性の管理

9.11.1.1.4. 攻撃シミュレーション

9.11.1.1.5. セキュリティオーケストレーション

9.11.1.1.6. 高度なマルウェア防御(AMP)

9.11.1.1.7. ビデオ管理システム

9.11.1.2. サービス

9.11.1.2.1. マネージドサービス

9.11.1.2.2. 専門サービス

9.12 その他

10. 地域別グローバルプロアクティブセキュリティ市場

10.1 グローバルプロアクティブセキュリティ市場(上記のすべてのセグメンテーションは、この章では国別に表されています)

10.1.1 北米

10.1.1.1. 米国

10.1.1.2. カナダ(オンタリオ州を含む)

10.1.1.3. メキシコ

10.1.2 ヨーロッパ

10.1.2.1. ドイツ

10.1.2.2. フランス

10.1.2.3. 英国

10.1.2.4. イタリア

10.1.2.5. スペイン

10.1.2.6. ロシア

10.1.2.7. トルコ

10.1.2.8. ベルギー

10.1.2.9. オランダ

10.1.2.10. スイス

10.1.2.11. スウェーデン

10.1.2.12. デンマーク

10.1.2.13. ポーランド

10.1.2.14. その他のヨーロッパ諸国

10.1.3 アジア太平洋地域

10.1.3.1. 日本

10.1.3.2. 中国

10.1.3.3. 韓国

10.1.3.4. インド

10.1.3.5. オーストラリアとニュージーランド

10.1.3.6. シンガポール

10.1.3.7. タイ

10.1.3.8. マレーシア

10.1.3.9. インドネシア

10.1.3.10. フィリピン

10.1.3.11. 台湾

10.1.3.12. ベトナム

10.1.3.13. その他のアジア太平洋地域

10.1.4 南アメリカ

10.1.4.1. ブラジル

10.1.4.2. アルゼンチン

10.1.4.3. 南米のその他の地域

10.1.5 中東およびアフリカ

10.1.5.1. 南アフリカ

10.1.5.2. サウジアラビア

10.1.5.3. エジプト

10.1.5.4. イスラエル

10.1.5.5. クウェート

10.1.5.6. カタール

10.1.5.7. その他の中東およびアフリカ

10.2 主要国別の主な洞察

11. グローバルなプロアクティブセキュリティ市場と企業の状況

11.1 企業株式分析:グローバル

11.2 企業シェア分析:北米

11.3 企業株式分析:ヨーロッパ

11.4 企業シェア分析:アジア太平洋地域

11.5 合併と買収

11.6 新製品の開発と承認

11.7 拡張

11.8 規制の変更

11.9 パートナーシップおよびその他の戦略的展開

12. グローバルプロアクティブセキュリティ市場、SWOT分析

13. グローバルプロアクティブセキュリティ市場、会社概要

13.1 IBM

13.1.1 会社概要

13.1.2 収益分析

13.1.3 製品ポートフォリオ

13.1.4 最近の動向

13.2 シスコ

13.2.1 会社概要

13.2.2 収益分析

13.2.3 製品ポートフォリオ

13.2.4 最近の開発

13.3 マカフィーLLC

13.3.1 会社概要;IA;

13.3.2 収益分析

13.3.3 製品ポートフォリオ

13.3.4 最近の開発

13.4 パロアルトネットワークス

13.4.1 会社のスナップショット

13.4.2 収益分析

13.4.3 製品ポートフォリオ

13.4.4 最近の開発

13.5 セキュロニクス

13.5.1 会社のスナップショット

13.5.2 収益分析

13.5.3 製品ポートフォリオ

13.5.4 最近の開発

13.6 株式会社ログリズム

13.6.1 会社のスナップショット

13.6.2 収益分析

13.6.3 製品ポートフォリオ

13.6.4 最近の開発

13.7 ラピッド7

13.7.1 会社のスナップショット

13.7.2 収益分析

13.7.3 製品ポートフォリオ

13.7.4 最近の開発

13.8 ファイアアイ株式会社

13.8.1 会社のスナップショット

13.8.2 収益分析

13.8.3 製品ポートフォリオ

13.8.4 最近の開発

13.9 オラクル

13.9.1 会社のスナップショット

13.9.2 収益分析

13.9.3 製品ポートフォリオ

13.9.4 最近の開発

13.10 デル株式会社

13.10.1 会社のスナップショット

13.10.2 収益分析

13.10.3 製品ポートフォリオ

13.10.4 最近の開発

13.11 クアリス株式会社

13.11.1 会社のスナップショット

13.11.2 収益分析

13.11.3 製品ポートフォリオ

13.11.4 最近の開発

13.12 脅威コネクト

13.12.1 会社のスナップショット

13.12.2 収益分析

13.12.3 製品ポートフォリオ

13.12.4 最近の開発

13.13 トラストウェーブホールディングス株式会社

13.13.1 会社概要

13.13.2 収益分析

13.13.3 製品ポートフォリオ

13.13.4 最近の開発

13.14 ALIENVAULT, INC.(AT&Tサイバーセキュリティ)

13.14.1 会社概要

13.14.2 収益分析

13.14.3 製品ポートフォリオ

13.14.4 最近の開発

13.15 ファイアモン合同会社

13.15.1 会社概要

13.15.2 収益分析

13.15.3 製品ポートフォリオ

13.15.4 最近の開発

13.16 富士通

13.16.1 会社概要

13.16.2 収益分析

13.16.3 製品ポートフォリオ

13.16.4 最近の開発

13.17 デリネア

13.17.1 会社概要

13.17.2 収益分析

13.17.3 製品ポートフォリオ

13.17.4 最近の開発

13.18 スイムレーン株式会社

13.18.1 会社概要

13.18.2 収益分析

13.18.3 製品ポートフォリオ

13.18.4 最近の開発

13.19 スカイボックスセキュリティ株式会社

13.19.1 会社概要

13.19.2 収益分析

13.19.3 製品ポートフォリオ

13.19.4 最近の開発

13.20 ソフトシスホスティング

13.20.1 会社概要

13.20.2 収益分析

13.20.3 製品ポートフォリオ

13.20.4 最近の開発

注:紹介されている企業は網羅的なリストではなく、以前のクライアントの要件に従っています。調査では100社以上の企業を紹介しており、リクエストに応じて企業リストを変更または差し替える場合があります。

14. 関連レポート

15. アンケート

16. データブリッジマーケットリサーチについて

調査方法

データ収集と基準年分析は、大規模なサンプル サイズのデータ収集モジュールを使用して行われます。この段階では、さまざまなソースと戦略を通じて市場情報または関連データを取得します。過去に取得したすべてのデータを事前に調査および計画することも含まれます。また、さまざまな情報ソース間で見られる情報の不一致の調査も含まれます。市場データは、市場統計モデルと一貫性モデルを使用して分析および推定されます。また、市場シェア分析と主要トレンド分析は、市場レポートの主要な成功要因です。詳細については、アナリストへの電話をリクエストするか、お問い合わせをドロップダウンしてください。

DBMR 調査チームが使用する主要な調査方法は、データ マイニング、データ変数が市場に与える影響の分析、および一次 (業界の専門家) 検証を含むデータ三角測量です。データ モデルには、ベンダー ポジショニング グリッド、市場タイムライン分析、市場概要とガイド、企業ポジショニング グリッド、特許分析、価格分析、企業市場シェア分析、測定基準、グローバルと地域、ベンダー シェア分析が含まれます。調査方法について詳しくは、お問い合わせフォームから当社の業界専門家にご相談ください。

カスタマイズ可能

Data Bridge Market Research は、高度な形成的調査のリーダーです。当社は、既存および新規のお客様に、お客様の目標に合致し、それに適したデータと分析を提供することに誇りを持っています。レポートは、対象ブランドの価格動向分析、追加国の市場理解 (国のリストをお問い合わせください)、臨床試験結果データ、文献レビュー、リファービッシュ市場および製品ベース分析を含めるようにカスタマイズできます。対象競合他社の市場分析は、技術ベースの分析から市場ポートフォリオ戦略まで分析できます。必要な競合他社のデータを、必要な形式とデータ スタイルでいくつでも追加できます。当社のアナリスト チームは、粗い生の Excel ファイル ピボット テーブル (ファクト ブック) でデータを提供したり、レポートで利用可能なデータ セットからプレゼンテーションを作成するお手伝いをしたりすることもできます。