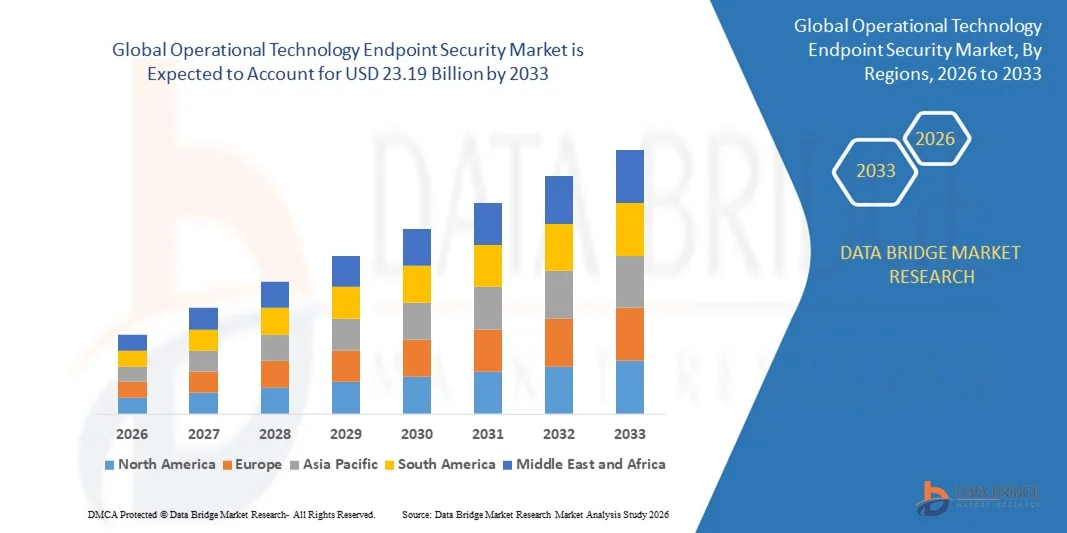

Global Operational Technology Endpoint Security Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

1.56 Billion

USD

23.19 Billion

2025

2033

USD

1.56 Billion

USD

23.19 Billion

2025

2033

| 2026 –2033 | |

| USD 1.56 Billion | |

| USD 23.19 Billion | |

|

|

|

|

Segmentação do mercado global de segurança de endpoints em tecnologia operacional, por implantação (local, híbrida e em nuvem), usuário final (comercial e consumidor), porte da empresa (grandes empresas e pequenas e médias empresas), setor (serviços financeiros, telecomunicações e TI, varejo, saúde, governo e setor público, educação e transporte) e solução (plataforma de proteção de endpoints e detecção e resposta de endpoints) - Tendências e previsões do setor até 2033.

Qual é o tamanho e a taxa de crescimento do mercado global de segurança de endpoints para tecnologia operacional?

- O mercado global de segurança de endpoints para tecnologia operacional foi avaliado em US$ 1,56 bilhão em 2025 e deverá atingir US$ 23,19 bilhões até 2033 , com uma taxa de crescimento anual composta (CAGR) de 40,10% durante o período de previsão.

- O aumento dos ataques e violações de endpoints é um fator crucial que acelera o crescimento do mercado. Além disso, o aumento dos custos decorrentes desses ataques, a crescente demanda por alternativas econômicas para implantação de segurança local, a mitigação cada vez maior de riscos de TI, a necessidade crescente de gerenciar e mitigar riscos de segurança de TI, a popularidade crescente da tendência BYOD (Bring Your Own Device) e a penetração crescente de dispositivos móveis são alguns dos principais fatores que impulsionam o mercado de segurança de endpoints para tecnologia operacional.

Quais são os principais pontos a serem considerados no mercado de segurança de endpoints para tecnologia operacional?

- A crescente demanda por segurança da infraestrutura de TI no setor de mídia e entretenimento, juntamente com o aumento da procura por infraestrutura e software de segurança de endpoints integrados, criará novas oportunidades para o mercado de segurança de endpoints em tecnologia operacional.

- No entanto, o crescente uso de soluções gratuitas ou pirateadas de proteção de endpoints e o crescente ceticismo em relação à segurança de endpoints baseada em nuvem são os principais fatores, entre outros, que restringem o crescimento do mercado. Ao mesmo tempo, a crescente dinâmica da infraestrutura de TI e do cenário de ameaças cibernéticas, o aumento do custo da inovação e as restrições orçamentárias, bem como a crescente complexidade das ameaças avançadas, representarão desafios adicionais para o mercado de segurança de endpoints em tecnologia operacional.

- A América do Norte dominou o mercado de segurança de endpoints de tecnologia operacional com uma participação de 43,65% da receita em 2025, impulsionada por fortes avanços em automação industrial, proteção de infraestrutura crítica e modernização da cibersegurança nos EUA e no Canadá.

- Prevê-se que a região Ásia-Pacífico registre a taxa de crescimento anual composta (CAGR) mais rápida, de 7,6%, entre 2026 e 2033, impulsionada pela rápida industrialização, pela forte expansão da manufatura inteligente e pela crescente conscientização sobre segurança cibernética na China, Japão, Índia, Coreia do Sul e Sudeste Asiático.

- O segmento On-Premise dominou o mercado com uma participação de 52,6% em 2025, impulsionado pela sua forte preferência em setores de infraestrutura crítica, energia e manufatura, onde a soberania dos dados, o controle de baixa latência e os rigorosos requisitos de conformidade permanecem essenciais.

Escopo do relatório e segmentação do mercado de segurança de endpoints de tecnologia operacional

|

Atributos |

Principais insights de mercado sobre segurança de endpoints em tecnologia operacional |

|

Segmentos abrangidos |

|

|

Países abrangidos |

América do Norte

Europa

Ásia-Pacífico

Oriente Médio e África

Ámérica do Sul

|

|

Principais participantes do mercado |

|

|

Oportunidades de mercado |

|

|

Conjuntos de informações de dados de valor agregado |

Além das informações sobre cenários de mercado, como valor de mercado, taxa de crescimento, segmentação, cobertura geográfica e principais participantes, os relatórios de mercado elaborados pela Data Bridge Market Research também incluem análises aprofundadas de especialistas, análises de preços, análises de participação de marcas, pesquisas com consumidores, análises demográficas, análises da cadeia de suprimentos, análises da cadeia de valor, visão geral de matérias-primas/insumos, critérios de seleção de fornecedores, análise PESTLE, análise de Porter e estrutura regulatória. |

Qual é a principal tendência no mercado de segurança de endpoints de tecnologia operacional?

Integração crescente da detecção de ameaças em tempo real, impulsionada por IA, em ambientes de Tecnologia Operacional (OT).

- O mercado está testemunhando uma forte mudança em direção a plataformas de monitoramento em tempo real com inteligência artificial integrada, capazes de detectar anomalias, ameaças internas e intrusões cibernéticas avançadas em redes industriais.

- Os fabricantes estão lançando soluções de segurança de endpoints OT leves, escaláveis e prontas para a borda, projetadas para proteger PLCs, dispositivos SCADA, IHMs, unidades DCS e ativos industriais remotos.

- A crescente necessidade de estruturas de confiança zero, visibilidade contínua de dispositivos e inspeção profunda de pacotes (DPI) está acelerando a adoção nos setores de serviços públicos, manufatura, petróleo e gás e transporte.

- Por exemplo, empresas líderes como Claroty, Nozomi Networks, Fortinet e Cisco aprimoraram seus portfólios de endpoints de OT com identificação de dispositivos aprimorada, análise comportamental e recursos unificados de inteligência de ameaças de TI e OT.

- O aumento dos ataques cibernéticos direcionados a infraestruturas críticas, sistemas de automação industrial e ativos operacionais conectados está impulsionando a demanda por defesas de endpoint de última geração.

- À medida que as organizações expandem as implantações de IIoT e fábricas inteligentes, a segurança dos endpoints de OT continuará sendo vital para proteger operações críticas, minimizar o tempo de inatividade e garantir a conformidade regulatória.

Quais são os principais fatores que impulsionam o mercado de segurança de endpoints em tecnologia operacional?

- A crescente demanda por automação industrial segura, impulsionada pela integração de dispositivos IIoT, sensores conectados e sistemas de produção inteligentes nos setores de manufatura e serviços públicos, impulsiona o crescimento do setor.

- Por exemplo, em 2025, empresas como Palo Alto Networks, Trellix e Check Point aprimoraram seus recursos de segurança de endpoints específicos para Tecnologia Operacional (OT), incluindo análise de ameaças, microsegmentação e proteção reforçada para dispositivos industriais.

- Aumento da frequência de ataques de ransomware, vulnerabilidades na cadeia de suprimentos e intrusões direcionadas em setores críticos como energia, petróleo e gás e transporte nos EUA, Europa e região Ásia-Pacífico.

- Os avanços na detecção de malware baseada em IA, no monitoramento do comportamento da rede, na identificação de ativos e na resposta automatizada a incidentes fortaleceram as capacidades de cibersegurança de tecnologia operacional (OT).

- A crescente implantação de dispositivos OT conectados à nuvem, operações remotas e plataformas de manutenção preditiva está criando a necessidade de proteção robusta e em tempo real dos endpoints.

- Apoiado por investimentos significativos em estruturas de cibersegurança industrial, modernização de infraestrutura e regulamentações globais de conformidade, o mercado de segurança de endpoints de tecnologia operacional (OT) está posicionado para uma forte expansão a longo prazo.

Qual fator está desafiando o crescimento do mercado de segurança de endpoints de tecnologia operacional?

- Os elevados custos de implementação e manutenção associados a ferramentas especializadas de cibersegurança para tecnologia operacional limitam a sua adoção em pequenas fábricas, estações de tratamento de água e zonas industriais emergentes.

- Por exemplo, durante o período de 2024 a 2025, a crescente escassez de profissionais de cibersegurança, o aumento dos custos dos componentes e as complexidades de integração elevaram os gastos operacionais de diversos usuários finais globais.

- A complexidade na gestão de ambientes mistos de TI e TO, sistemas industriais legados e protocolos de comunicação proprietários exige conhecimento especializado e monitoramento dedicado.

- O conhecimento limitado sobre vulnerabilidades específicas de OT (Tecnologia Operacional), técnicas de proteção de endpoints e a adoção de Zero Trust (confiança zero) retarda as implantações em regiões em desenvolvimento.

- A concorrência de ferramentas tradicionais de segurança de endpoints de TI, firewalls de rede e soluções básicas de monitoramento industrial cria pressão sobre os preços e retarda a diferenciação.

- Para superar esses desafios, as empresas estão se concentrando em soluções de OT com boa relação custo-benefício, treinamento da força de trabalho, modelos de implantação simplificados e integração mais profunda com plataformas SOC para acelerar a adoção global da segurança de endpoints de OT.

Como está segmentado o mercado de segurança de endpoints de tecnologia operacional?

O mercado está segmentado com base em implantação, usuário final, empresa, setor e solução .

- Por meio de implantação

O mercado de segurança de endpoints de tecnologia operacional é segmentado em modelos de implantação On-Premise, Híbrido e em Nuvem. O segmento On-Premise dominou o mercado com uma participação de 52,6% em 2025, impulsionado por sua forte preferência em setores de infraestrutura crítica, energia e manufatura, onde a soberania dos dados, o controle de baixa latência e os rigorosos requisitos de conformidade permanecem essenciais. Organizações que operam sistemas OT legados continuam a depender de modelos On-Premise devido à exposição limitada à internet, aos altos riscos de segurança cibernética e aos rígidos padrões de segurança operacional.

O segmento de nuvem deverá apresentar o crescimento anual composto mais rápido entre 2026 e 2033, impulsionado pela crescente adoção de monitoramento remoto, dispositivos IIoT, ativos industriais conectados e análises de ameaças baseadas em IA. A crescente tendência em direção à manutenção preditiva, visibilidade centralizada e arquiteturas de cibersegurança escaláveis está levando as indústrias a adotarem plataformas de segurança nativas da nuvem que oferecem inteligência de ameaças em tempo real, implantação com custo-benefício e atualizações simplificadas em ambientes operacionais distribuídos.

- Por usuário final

O mercado é segmentado em usuários finais comerciais e consumidores. O segmento comercial dominou o mercado com uma participação de 68,4% em 2025, visto que a segurança de endpoints de tecnologia operacional (OT) está amplamente implementada em fábricas, concessionárias de serviços públicos, redes de transporte e instalações de automação industrial. O crescente número de ataques cibernéticos direcionados a PLCs, sistemas SCADA e ativos operacionais conectados está impulsionando uma maior adoção entre as empresas industriais. O aumento da conformidade regulatória, a necessidade de visibilidade dos ativos e a modernização da infraestrutura crítica reforçam ainda mais a dominância do segmento.

Prevê-se que o segmento de Consumo apresente o crescimento mais rápido em termos de CAGR (Taxa de Crescimento Anual Composta) entre 2026 e 2033, impulsionado pela rápida expansão de dispositivos domésticos conectados, eletrodomésticos inteligentes e ecossistemas de IoT (Internet das Coisas) voltados para o consumidor. A crescente preocupação com violações de privacidade, sequestro de dispositivos e invasões em redes domésticas está aumentando a demanda por proteção de endpoints leve para hubs, roteadores e eletrônicos conectados de casas inteligentes. O crescimento de casas inteligentes, estilos de vida digitais e automação residencial acelerará ainda mais a implementação em nível de consumidor.

- Por porte da empresa

O mercado está segmentado em Grandes Empresas e Pequenas e Médias Empresas (PMEs). As Grandes Empresas dominaram o mercado com uma participação de 57,3% em 2025, impulsionadas pela alta capacidade de investimento, redes de dispositivos em larga escala e requisitos rigorosos de cibersegurança em instalações de produção industrial, usinas de energia e operações de transporte. Sua necessidade de detecção avançada de ameaças, arquiteturas de confiança zero e integração complexa de OT-TI fortalece ainda mais a adoção.

Prevê-se que as PMEs apresentem o crescimento mais rápido em termos de CAGR (Taxa de Crescimento Anual Composta) entre 2026 e 2033, impulsionadas pela crescente digitalização de pequenas unidades fabris, pela adoção de soluções de segurança OT (Tecnologia Operacional) baseadas na nuvem e pelo aumento dos riscos cibernéticos que afetam instalações industriais de menor porte. Plataformas de segurança econômicas, leves e fáceis de implementar estão ganhando força à medida que as PMEs modernizam suas operações e expandem sua dependência de automação, robótica e equipamentos conectados. Programas governamentais de conscientização sobre segurança cibernética também aceleram o crescimento nesse segmento.

- Por setor

O mercado está segmentado em vários setores. O segmento de Governo e Setor Público dominou o mercado com uma participação de 32,1% em 2025, impulsionado pela necessidade crítica de proteger a infraestrutura de cidades inteligentes, ativos de defesa, serviços públicos, sistemas de água e redes operacionais em nível nacional. O aumento dos ataques cibernéticos contra infraestrutura pública e as crescentes exigências regulatórias continuam a fortalecer a adoção por esse segmento.

O segmento de Saúde deverá apresentar o maior crescimento anual composto (CAGR) entre 2026 e 2033, impulsionado pelo aumento das ameaças cibernéticas direcionadas a dispositivos médicos, ambientes de tecnologia operacional (TO) hospitalares, equipamentos de diagnóstico e sistemas conectados de suporte à vida. A crescente digitalização das operações de saúde, as ferramentas de monitoramento remoto e os sistemas de Internet das Coisas Médicas (IoMT) impulsionam a demanda por segurança especializada para endpoints de TO. Os crescentes requisitos de conformidade para dados de pacientes e sistemas clínicos aceleram ainda mais a adoção em instalações de saúde em todo o mundo.

- Por solução

O mercado está segmentado em Plataforma de Proteção de Endpoint (EPP) e Detecção e Resposta de Endpoint (EDR). O segmento de Plataforma de Proteção de Endpoint dominou o mercado com uma participação de 54,7% em 2025, visto que as indústrias dependem fortemente da prevenção de malware, controle de dispositivos, visibilidade de ativos e proteção básica para garantir a segurança de endpoints de Tecnologia Operacional (TO) críticos. As soluções de EPP continuam sendo amplamente adotadas devido à sua acessibilidade, facilidade de integração e adequação a dispositivos de TO legados com capacidade de processamento limitada.

Prevê-se que o segmento de Detecção e Resposta de Endpoint (EDR) apresente o crescimento mais rápido em taxa composta de crescimento anual (CAGR) entre 2026 e 2033, impulsionado pela crescente demanda por monitoramento em tempo real, análise comportamental, resposta automatizada a incidentes e busca avançada de ameaças. A sofisticação cada vez maior dos ciberataques industriais, incluindo ransomware, violações da cadeia de suprimentos e exploits de dia zero, está levando as organizações a adotarem soluções de EDR que oferecem investigação mais aprofundada, recursos forenses e monitoramento contínuo em redes operacionais.

Qual região detém a maior participação no mercado de segurança de endpoints de tecnologia operacional?

- A América do Norte dominou o mercado de segurança de endpoints de tecnologia operacional com uma participação de 43,65% da receita em 2025, impulsionada por fortes avanços em automação industrial, proteção de infraestrutura crítica e modernização da cibersegurança nos EUA e Canadá. A alta implantação de ferramentas de cibersegurança de OT para proteger redes SCADA, sistemas de controle industrial (ICS) e ativos operacionais conectados continua a sustentar a liderança regional.

- A rápida expansão da manufatura habilitada por IoT, das operações digitais de petróleo e gás, da automação de transportes e dos serviços públicos inteligentes está aumentando a demanda por sistemas de proteção e detecção de endpoints em ambientes industriais.

- Estruturas regulatórias robustas, financiamento substancial para cibersegurança e a crescente adoção de ferramentas de segurança baseadas em IA fortalecem ainda mais o domínio da região.

Análise do Mercado de Segurança de Endpoint de Tecnologia Operacional nos EUA

Os EUA são o maior contribuinte na América do Norte, impulsionados por uma forte regulamentação de cibersegurança industrial, rápida transformação digital e alta exposição a riscos nos setores de energia, serviços públicos, aeroespacial, defesa e transporte. A crescente implantação de ferramentas de monitoramento de OT (Tecnologia Operacional), as atualizações cada vez maiores de ICS (Sistemas de Controle Industrial) e o aumento de ataques cibernéticos direcionados a infraestruturas críticas intensificam a demanda por proteção avançada de endpoints e detecção de ameaças em tempo real. A presença de grandes empresas de cibersegurança, fortes iniciativas governamentais e programas de modernização de OT em larga escala aceleram ainda mais o crescimento do mercado.

Análise do Mercado de Segurança de Endpoint de Tecnologia Operacional no Canadá

O Canadá contribui significativamente para a expansão regional, impulsionado pelo crescente investimento em proteção de infraestrutura crítica, desenvolvimento de redes inteligentes e automação industrial. O aumento de incidentes cibernéticos direcionados a concessionárias de serviços públicos, unidades fabris e redes de transporte está impulsionando uma maior adoção de ferramentas de detecção, monitoramento e gerenciamento de vulnerabilidades em endpoints. Programas de cibersegurança apoiados pelo governo, fortes capacidades de P&D e a crescente ênfase na segurança de ambientes ICS e SCADA reforçam a adoção de longo prazo pelo mercado em todo o país.

Mercado de segurança de endpoints de tecnologia operacional na região Ásia-Pacífico

Prevê-se que a região Ásia-Pacífico registre a taxa de crescimento anual composta (CAGR) mais rápida, de 7,6%, entre 2026 e 2033, impulsionada pela rápida industrialização, pela forte expansão da manufatura inteligente e pela crescente conscientização sobre cibersegurança na China, Japão, Índia, Coreia do Sul e Sudeste Asiático. A ampla implantação de dispositivos IoT, equipamentos de automação industrial, robôs industriais e redes de comunicação de alta velocidade aumenta a necessidade de uma segurança robusta de endpoints em ambientes de tecnologia operacional (TO). O crescimento acelerado na produção de semicondutores, na fabricação de veículos elétricos e em projetos de infraestrutura inteligente continua a impulsionar a adoção de soluções avançadas de cibersegurança para TO em toda a região.

Análise do Mercado de Segurança de Endpoint de Tecnologia Operacional na China

A China lidera o mercado da Ásia-Pacífico devido à automação industrial em larga escala, à significativa modernização da Tecnologia Operacional (TO) e aos elevados investimentos governamentais em segurança de infraestruturas críticas. O aumento das ameaças cibernéticas direcionadas a redes elétricas, redes de telecomunicações e instalações de produção está a impulsionar a procura por monitorização em tempo real e proteção de endpoints. Um ecossistema de cibersegurança local robusto e a expansão das implementações de 5G e da Internet das Coisas Industrial (IoT) contribuem ainda mais para a rápida adoção no mercado.

Análise do Mercado de Segurança de Endpoint de Tecnologia Operacional no Japão

O Japão apresenta um crescimento constante impulsionado por ecossistemas de manufatura maduros, forte integração de robótica e modernização de sistemas de controle industrial. Altos padrões de cibersegurança, crescente adoção de fábricas digitais e forte foco na confiabilidade do sistema contribuem para o aumento da demanda por ferramentas avançadas de proteção de endpoints de tecnologia operacional (OT). A expansão nos setores de eletrônica automotiva, manufatura de precisão e infraestrutura inteligente fortalece ainda mais o crescimento do mercado a longo prazo.

Análise do Mercado de Segurança de Endpoint de Tecnologia Operacional na Índia

A Índia está emergindo como um mercado de rápido crescimento, impulsionado pela rápida digitalização industrial, expansão de instalações de manufatura inteligente e crescentes investimentos em cibersegurança nos setores de energia, transporte e telecomunicações. Programas governamentais que promovem a automação industrial, cidades inteligentes e infraestrutura digital aceleram a implementação de ferramentas de segurança de tecnologia operacional (OT). O aumento dos ataques cibernéticos contra infraestruturas críticas também impulsiona a adoção generalizada dessas ferramentas.

Análise do Mercado de Segurança de Endpoint em Tecnologia Operacional na Coreia do Sul

A Coreia do Sul contribui significativamente devido à forte demanda por segurança de tecnologia operacional (OT) nos setores de fabricação de semicondutores, eletrônica automotiva, telecomunicações e automação industrial. A ampla implantação de redes 5G, sistemas baseados em inteligência artificial e fábricas conectadas intensifica a demanda por proteção robusta de endpoints. Com recursos tecnológicos avançados e forte conscientização sobre segurança cibernética industrial, a Coreia do Sul continua a apresentar um sólido crescimento de mercado.

Quais são as principais empresas no mercado de segurança de endpoints para tecnologia operacional?

O setor de segurança de endpoints em tecnologia operacional é liderado principalmente por empresas consolidadas, incluindo:

- Microsoft (EUA)

- CrowdStrike (EUA)

- Symantec Corporation (EUA)

- Trend Micro Incorporated (Japão)

- Sophos Ltd (Reino Unido)

- McAfee, LLC (EUA)

- AO Kaspersky Lab (Rússia)

- VMware, Inc. (EUA)

- SentinelOne (EUA)

- ESET (Eslováquia)

- Cylance Inc (EUA)

- Bitdefender (Romênia)

- Cisco Systems (EUA)

- FireEye, Inc. (EUA)

- Panda Security (Espanha)

- F-Secure (Finlândia)

- Palo Alto Networks (EUA)

- Check Point Software Technologies Ltd. (Israel)

- Fortinet, Inc. (EUA)

- Malwarebytes (EUA)

- Comodo Security Solutions, Inc. (EUA)

Quais são os desenvolvimentos recentes no mercado global de segurança de endpoints para tecnologia operacional?

- Em fevereiro de 2025, a Check Point firmou uma parceria estratégica com a empresa de segurança em nuvem Wiz para aprimorar a proteção corporativa em ambientes de nuvem híbrida. Essa colaboração integra a segurança de rede em nuvem com a Proteção de Aplicativos Nativos da Nuvem (CNAPP) para fornecer uma estrutura de segurança unificada e abrangente. Essa iniciativa fortalece a posição de ambas as empresas no fornecimento de segurança de ponta a ponta em nuvem.

- Em janeiro de 2025, a Tenable finalizou um acordo para adquirir a Vulcan Cyber, uma provedora líder em gerenciamento de exposições, permitindo a integração perfeita dos recursos da Vulcan à plataforma da Tenable. Essa melhoria ajuda as organizações a consolidar vulnerabilidades, priorizar riscos de segurança cibernética e acelerar os esforços de remediação em toda a superfície de ataque. Essa aquisição representa uma expansão estratégica dos recursos de gerenciamento de exposições da Tenable.

- Em julho de 2024, a CyberKnight firmou uma parceria com a Forescout para fornecer inteligência e controle abrangentes de ativos, abrangendo sistemas de TI, TO e IoT na região META. Essa colaboração apoia empresas em transição para ambientes de nuvem, proporcionando maior visibilidade de sua infraestrutura digital. Essa parceria reforça o portfólio da CyberKnight em inteligência de segurança multidomínio.

- Em março de 2024, o C-DOT colaborou com o PRL para integrar tecnologia de segurança OT baseada em fibra com sistemas de segurança OT em espaço livre, estabelecendo o primeiro link de comunicação quântica híbrido da Índia. Essa conquista combina canais de fibra e de espaço livre para aprimorar as capacidades de comunicação segura. Essa colaboração representa um importante marco tecnológico para o ecossistema de comunicação quântica da Índia.

- Em abril de 2023, a Trellix lançou o Trellix Endpoint Security Suite, projetado para fornecer às equipes de SOC maior visibilidade dos endpoints e controle centralizado. O pacote oferece recursos avançados de monitoramento e defesa proativa por meio de uma interface unificada. Esse lançamento fortalece a posição da Trellix em soluções de segurança de endpoints de última geração.

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.