Global Security Policy Management Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

2.45 Billion

USD

7.98 Billion

2024

2032

USD

2.45 Billion

USD

7.98 Billion

2024

2032

| 2025 –2032 | |

| USD 2.45 Billion | |

| USD 7.98 Billion | |

|

|

|

|

Mercado global de gestão de políticas de segurança, por componente (soluções, serviços), modo de implantação (local, baseado em nuvem), porte da empresa (grandes empresas, pequenas e médias empresas) e usuário final (serviços financeiros, TI e telecomunicações, saúde, varejo e comércio eletrônico, governo e defesa, energia e serviços públicos, outros) -- Tendências e previsões do setor até 2032

Tamanho do mercado de gerenciamento de políticas de segurança

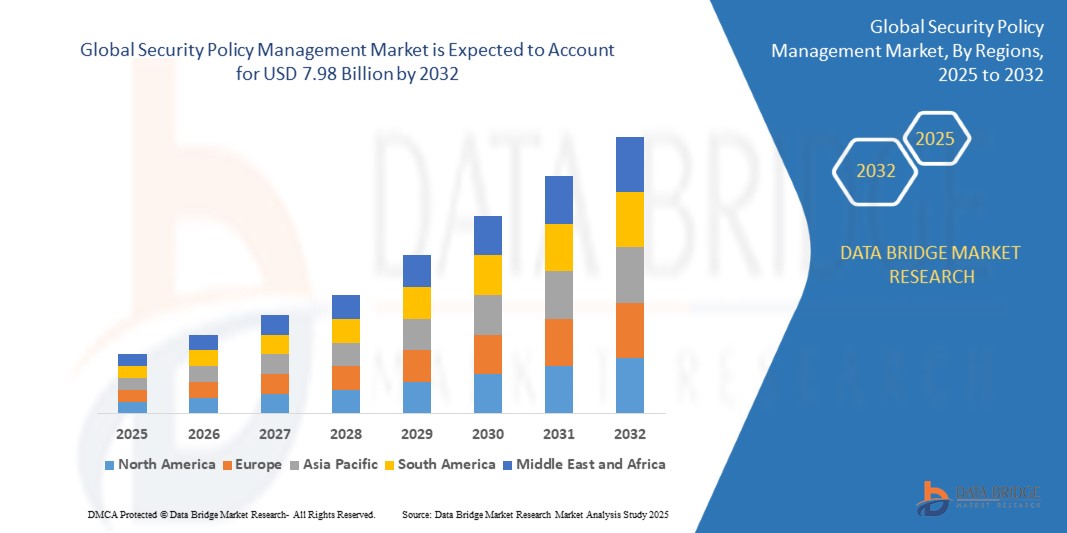

- O mercado global de gestão de políticas de segurança foi avaliado em US$ 2,45 bilhões em 2024 e projeta-se que alcance US$ 7,98 bilhões até 2032 , crescendo a uma taxa composta de crescimento anual (CAGR) de 18,38% durante o período de previsão.

- O crescimento é impulsionado pela crescente complexidade da infraestrutura de rede, pelo aumento das ameaças cibernéticas e pela adoção cada vez maior de ambientes de TI híbridos e multicloud, o que exige a aplicação centralizada e automatizada de políticas de segurança.

Análise de mercado de gestão de políticas de segurança

- O gerenciamento de políticas de segurança refere-se a plataformas e ferramentas que automatizam, padronizam e aplicam regras de segurança, políticas de firewall e controles de acesso em um ambiente de TI diversificado e distribuído.

- A necessidade de atualizações de políticas em tempo real, conformidade regulatória e mitigação de riscos está impulsionando as empresas a adotarem plataformas de orquestração de políticas integradas a firewalls, agentes de segurança de acesso à nuvem (CASBs) e SD-WANs.

- À medida que as organizações migram para arquiteturas de confiança zero e aplicações nativas da nuvem, o gerenciamento de políticas de segurança torna-se crucial para manter uma postura de segurança consistente e agilizar as auditorias.

- A integração de algoritmos de IA e ML em mecanismos de políticas está possibilitando a tomada de decisões dinâmicas e conscientes dos riscos para o controle de acesso e a resposta a ameaças, melhorando a precisão e a automação das políticas.

- Setores industriais como o bancário, o de telecomunicações e o de saúde estão priorizando a automação das políticas de segurança para lidar com a proliferação de endpoints, dispositivos IoT e pontos de acesso de terceiros.

Escopo do relatório e segmentação do mercado de gerenciamento de políticas de segurança

|

Atributos |

Principais insights do mercado de gerenciamento de políticas de segurança |

|

Segmentos abrangidos |

|

|

Países abrangidos |

América do Norte

Europa

Ásia-Pacífico

Oriente Médio e África

Ámérica do Sul

|

|

Principais participantes do mercado |

|

|

Oportunidades de mercado |

|

|

Conjuntos de informações de dados de valor agregado |

Além das informações sobre cenários de mercado, como valor de mercado, taxa de crescimento, segmentação, cobertura geográfica e principais participantes, os relatórios de mercado elaborados pela Data Bridge Market Research também incluem análise de importação e exportação, visão geral da capacidade de produção, análise de produção e consumo, análise de tendências de preços, cenário de mudanças climáticas, análise da cadeia de suprimentos, análise da cadeia de valor, visão geral de matérias-primas/insumos, critérios de seleção de fornecedores, análise PESTLE, análise de Porter e estrutura regulatória. |

Tendências do mercado de gestão de políticas de segurança

Automação, governança em nuvem e integração de Zero Trust impulsionam a evolução da gestão de políticas.

- Ascensão da orquestração automatizada de políticas: as organizações estão adotando mecanismos de orquestração baseados em IA para automatizar a criação de regras, garantir a conformidade e eliminar erros manuais em ambientes complexos com múltiplos fornecedores.

- Políticas como código em pipelines DevSecOps: desenvolvedores e equipes de segurança estão incorporando políticas de segurança diretamente nos fluxos de trabalho de CI/CD, permitindo a detecção precoce de riscos e a aplicação de medidas de segurança antecipadamente.

- Adoção de plataformas de segurança unificadas: as empresas estão migrando para estruturas de segurança consolidadas que unificam políticas de firewall, acesso, endpoint e nuvem por meio de um console de gerenciamento centralizado.

- Ajustes de políticas em tempo real orientados por ameaças: A integração de plataformas SIEM e SOAR com gerenciadores de políticas permite atualizações dinâmicas de políticas com base em inteligência de ameaças e análise comportamental.

- Aceleração do Acesso à Rede de Confiança Zero (ZTNA): O gerenciamento de políticas de segurança está se tornando um pilar fundamental para as estratégias de ZTNA, garantindo o acesso com privilégios mínimos, a verificação de identidade e a avaliação contínua da confiança.

Dinâmica do mercado de gestão de políticas de segurança

Motorista

Cenários complexos de ameaças e ambientes de TI distribuídos exigem governança de políticas centralizada.

- Com o aumento de ransomware, ameaças internas e APTs (Ameaças Persistentes Avançadas), as empresas precisam de aplicação em tempo real de políticas de segurança em infraestruturas distribuídas e híbridas.

- As organizações enfrentam dificuldades de conformidade com as normas regulamentares em constante evolução (GDPR, HIPAA, ISO 27001), o que aumenta a urgência de trilhas de auditoria automatizadas e mecanismos de regras centralizados.

- A adoção generalizada de plataformas multicloud, trabalho remoto e políticas BYOD (Bring Your Own Device - Traga Seu Próprio Dispositivo) dificultou a aplicação de posturas de segurança consistentes, impulsionando a adoção do gerenciamento de políticas nativo da nuvem.

- As iniciativas de transformação digital nos setores de serviços financeiros, telecomunicações e saúde aumentaram a exposição a ameaças externas e internas, destacando a necessidade de arquiteturas de segurança centralizadas, escaláveis e orientadas a políticas.

Restrição/Desafio

Complexidade da integração e falta de profissionais qualificados em políticas de segurança.

- Muitas organizações operam com ferramentas de segurança distintas em endpoints, firewalls, nuvem e sistemas de identidade, o que cria desafios de integração e silos de políticas .

- A falta de pessoal qualificado que possa interpretar estruturas de conformidade , otimizar a lógica das políticas e gerenciar a aplicação em múltiplos ambientes retarda a adoção de plataformas avançadas.

- Garantir a compatibilidade entre sistemas legados e ferramentas de orquestração modernas pode levar a configurações incorretas ou interrupções na rede.

- O ajuste contínuo de políticas para evitar falsos positivos, regras redundantes ou exceções conflitantes consome muitos recursos e exige alinhamento constante da governança .

Escopo do mercado de gerenciamento de políticas de segurança

O mercado é segmentado com base em componentes, modo de implantação, porte da empresa e usuário final, refletindo o cenário de ameaças em constante evolução e as necessidades de segurança em todos os setores.

- Por componente

Segmentado em Soluções e Serviços. As Soluções liderarão o mercado em 2025, impulsionadas pela demanda por plataformas de automação de políticas, ferramentas de gerenciamento de firewall e software de controle de acesso à rede. O segmento de Serviços deverá crescer rapidamente devido à crescente necessidade de consultoria em políticas, avaliações de risco e serviços gerenciados de segurança (MSS).

- Por Modo de Implantação

Segmentado em soluções locais (On-Premise) e em nuvem (Cloud-Based). A implantação em nuvem dominará em 2025, impulsionada pela ascensão dos modelos SaaS, ambientes multicloud e equipes remotas. As soluções locais (On-Premise) permanecem relevantes em setores regulamentados que exigem maior controle sobre dados e infraestrutura.

- Por porte da empresa

Inclui grandes empresas e pequenas e médias empresas (PMEs). As grandes empresas dominam devido à complexidade de seus ambientes de TI e às altas exigências de conformidade. No entanto, as PMEs estão demonstrando um forte crescimento na adoção, à medida que ferramentas de políticas nativas da nuvem e acessíveis se tornam mais disponíveis.

- Por usuário final

Os principais setores incluem Serviços Financeiros, Bancários e de Seguros (BFSI), TI e Telecomunicações, Saúde, Varejo e Comércio Eletrônico, Governo e Defesa, Energia e Serviços Públicos, e Outros. O setor BFSI lidera em 2025 devido às rigorosas regulamentações de conformidade e à natureza crítica dos dados financeiros. O segmento de TI e Telecomunicações vem logo em seguida, impulsionado pela implementação do 5G, virtualização de redes e integração com a nuvem.

Análise Regional do Mercado de Gestão de Políticas de Segurança

- A América do Norte dominará o mercado em 2025, impulsionada pela forte demanda dos setores de serviços financeiros, governamentais e de TI. Os EUA lideram com alta adoção de arquiteturas de confiança zero, migração para a nuvem e aplicação rigorosa de regulamentações cibernéticas.

- A Europa está crescendo de forma constante, impulsionada pelo GDPR e pela forte adoção nos setores bancário, de defesa e de infraestrutura crítica. Países como Alemanha, Reino Unido e França priorizam a conformidade com as políticas, a orquestração da segurança na nuvem e a aplicação da privacidade de dados.

- A região Ásia-Pacífico é a que apresenta o crescimento mais rápido devido à rápida digitalização, à modernização da cibersegurança e às exigências regulatórias na Índia, China, Coreia do Sul e Austrália. Em meio às crescentes ameaças cibernéticas, as empresas estão investindo em plataformas de políticas escaláveis e com boa relação custo-benefício.

- O Oriente Médio e a África (MEA) registram uma demanda crescente por soluções de gestão de políticas nos setores governamental e de energia, particularmente nos Emirados Árabes Unidos, Arábia Saudita e África do Sul, à medida que esses países aprimoram suas capacidades nacionais de segurança cibernética.

- A América do Sul, especialmente o Brasil e o México, está implementando ferramentas de gestão de políticas nos setores financeiro, de telecomunicações e público, apoiadas por regulamentações de proteção de dados e pela modernização da infraestrutura de segurança de TI.

Estados Unidos

Os EUA lideram a adoção devido à forte demanda em agências federais, grandes empresas e instituições financeiras. O foco está em estruturas de políticas de confiança zero, controles de acesso à nuvem e ferramentas de auditoria automatizadas.

Alemanha

A Alemanha lidera a aplicação de políticas nos setores automotivo, industrial e bancário, com forte ênfase na conformidade com o GDPR, soberania de dados e governança de segurança em múltiplas nuvens.

Índia

A Índia está adotando rapidamente ferramentas de políticas nativas da nuvem e integradas à IA em TI, comércio eletrônico e infraestrutura pública, com o auxílio da iniciativa Digital India, das regras de localização de dados e da crescente conscientização sobre ataques cibernéticos.

China

A China está ampliando a aplicação de políticas em empresas estatais, operadoras de telecomunicações e infraestrutura de cidades inteligentes, alinhando-se aos mandatos nacionais de conformidade com a segurança cibernética e à implementação do 5G.

Brasil

O Brasil está priorizando a unificação das políticas de segurança nos setores financeiro, de telecomunicações e de saúde, especialmente após a implementação da LGPD (Lei Geral de Proteção de Dados), impulsionando a visibilidade das políticas e a automatização das mudanças.

Participação de mercado em gestão de políticas de segurança

O setor de Gestão de Políticas de Segurança é liderado principalmente por empresas consolidadas, incluindo:

- Cisco Systems, Inc. (EUA)

- McAfee, LLC (EUA)

- Palo Alto Networks, Inc. (EUA)

- Check Point Software Technologies Ltd. (Israel)

- Fortinet, Inc. (EUA)

- FireMon LLC (EUA)

- AlgoSec Inc. (EUA)

- Juniper Networks, Inc. (EUA)

- Tufin Software Technologies Ltda. (Israel)

- Sophos Group plc (Reino Unido)

- IBM Corporation (EUA)

Últimos desenvolvimentos no mercado global de gestão de políticas de segurança

- Em abril de 2025, a Palo Alto Networks lançou seu mecanismo de automação de políticas aprimorado por IA em seu pacote Prisma Cloud, permitindo a aplicação em tempo real de políticas de segurança em ambientes híbridos e multicloud com rastreamento de conformidade integrado.

- Em março de 2025, a Cisco Systems lançou um Kit de Ferramentas de Gerenciamento de Políticas de Confiança Zero integrado ao Cisco SecureX, projetado para simplificar a microsegmentação, as atualizações de políticas de acesso e a resposta a incidentes em estruturas de confiança zero.

- Em fevereiro de 2025, a AlgoSec lançou uma versão atualizada de sua solução FireFlow com suporte avançado para política como código, permitindo que as equipes de DevSecOps incorporem políticas de segurança diretamente nos pipelines de CI/CD.

- Em janeiro de 2025, a FireMon LLC anunciou seu Cloud Security Operations Center (CloudSOC), um painel unificado de visualização e governança de políticas para gerenciar políticas simultaneamente na AWS, Azure e GCP.

- Em dezembro de 2024, a Fortinet integrou políticas de segurança adaptáveis à sua plataforma FortiOS 8.0, permitindo a aplicação de políticas contextuais com base no comportamento do usuário, na postura do dispositivo e em informações sobre ameaças em tempo real.

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Índice

1 INTRODUÇÃO

1.1 OBJETIVOS DO ESTUDO

1.2 DEFINIÇÃO DE MERCADO

1.3 VISÃO GERAL DO MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA

1.4 MOEDA E PREÇOS

1.5 LIMITAÇÃO

1.6 MERCADOS ABRANGIDOS

2. SEGMENTAÇÃO DE MERCADO

2.1 PRINCIPAIS CONCLUSÕES

2.2 CHEGANDO AO MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA

2.2.1 GRADE DE POSICIONAMENTO DE FORNECEDORES

2.2.2 CURVA DO CICLO DE VIDA DA TECNOLOGIA

2.2.3 GUIA DE MERCADO

2.2.4 MATRIZ DE POSICIONAMENTO DA EMPRESA

2.2.5 MODELAGEM MULTIVARIADA

2.2.6 NORMAS DE MEDIÇÃO

2.2.7 ANÁLISE DE CIMA PARA BAIXO

2.2.8 ANÁLISE DA PARTICIPAÇÃO DE MERCADO DOS FORNECEDORES

2.2.9 PONTOS DE DADOS DE ENTREVISTAS PRIMÁRIAS PRINCIPAIS

2.2.10 PONTOS DE DADOS DE PRINCIPAIS BASES DE DADOS SECUNDÁRIAS

2.3 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA: PANORAMA DA PESQUISA

2.4 PRESSUPOSTOS

3. VISÃO GERAL DO MERCADO

3.1 MOTORISTAS

3.2 RESTRIÇÕES

3.3 OPORTUNIDADES

3.4 DESAFIOS

4 RESUMO EXECUTIVO

5 INFORMAÇÕES PREMIUM

5.1 ESTUDOS DE CASO

5.2 QUADRO REGULATÓRIO

5.3 TENDÊNCIAS TECNOLÓGICAS

5.4 ANÁLISE DE PREÇOS

5.5 ANÁLISE DA CADEIA DE VALOR

6. MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, POR TIPO DE PRODUTO

6.1 VISÃO GERAL

6.2 GESTÃO DE POLÍTICAS DE REDE

6.3 GESTÃO DE MUDANÇAS

6.4 CONFORMIDADE E AUDITORIA

6.5 AVALIAÇÃO DE VULNERABILIDADE

7 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, OFERECENDO

7.1 VISÃO GERAL

7.2 SOLUÇÕES

7.3 SERVIÇOS

7.3.1 SERVIÇOS PROFISSIONAIS

7.3.1.1. CONSULTORIA

7.3.1.2. IMPLEMENTAÇÃO E INTEGRAÇÃO

7.3.1.3. SUPORTE E MANUTENÇÃO

7.3.2 SERVIÇOS GERENCIADOS

8. MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, POR TAMANHO DA ORGANIZAÇÃO

8.1 VISÃO GERAL

8.2 ORGANIZAÇÕES DE PEQUENA ESCALA

8.3 ORGANIZAÇÕES DE MÉDIO PORTE

8.4 ORGANIZAÇÕES DE GRANDE PORTE

9. MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, POR MODO DE IMPLANTAÇÃO

9.1 VISÃO GERAL

9.2 NO LOCAL

9.3 NUVEM

10. MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, POR USUÁRIO FINAL

10.1 VISÃO GERAL

10.2 BFSI

10.2.1 POR TIPO DE PRODUTO

10.2.1.1. GESTÃO DE POLÍTICAS DE REDE

10.2.1.2. GESTÃO DE MUDANÇAS

10.2.1.3. CONFORMIDADE E AUDITORIA

10.2.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.3 TI E TELECOMUNICAÇÕES

10.3.1 POR TIPO DE PRODUTO

10.3.1.1. GESTÃO DE POLÍTICAS DE REDE

10.3.1.2. GESTÃO DE MUDANÇAS

10.3.1.3. CONFORMIDADE E AUDITORIA

10.3.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.4 SAÚDE

10.4.1 POR TIPO DE PRODUTO

10.4.1.1. GESTÃO DE POLÍTICAS DE REDE

10.4.1.2. GESTÃO DE MUDANÇAS

10.4.1.3. CONFORMIDADE E AUDITORIA

10.4.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.5 FABRICAÇÃO

10.5.1 POR TIPO DE PRODUTO

10.5.1.1. GESTÃO DE POLÍTICAS DE REDE

10.5.1.2. GESTÃO DE MUDANÇAS

10.5.1.3. CONFORMIDADE E AUDITORIA

10.5.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.6 ENERGIA E SERVIÇOS PÚBLICOS

10.6.1 POR TIPO DE PRODUTO

10.6.1.1. GESTÃO DE POLÍTICAS DE REDE

10.6.1.2. GESTÃO DE MUDANÇAS

10.6.1.3. CONFORMIDADE E AUDITORIA

10.6.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.7 GOVERNO

10.7.1 POR TIPO DE PRODUTO

10.7.1.1. GESTÃO DE POLÍTICAS DE REDE

10.7.1.2. GESTÃO DE MUDANÇAS

10.7.1.3. CONFORMIDADE E AUDITORIA

10.7.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.8 FABRICAÇÃO

10.8.1 POR TIPO DE PRODUTO

10.8.1.1. GESTÃO DE POLÍTICAS DE REDE

10.8.1.2. GESTÃO DE MUDANÇAS

10.8.1.3. CONFORMIDADE E AUDITORIA

10.8.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.9 VAREJO

10.9.1 POR TIPO DE PRODUTO

10.9.1.1. GESTÃO DE POLÍTICAS DE REDE

10.9.1.2. GESTÃO DE MUDANÇAS

10.9.1.3. CONFORMIDADE E AUDITORIA

10.9.1.4. AVALIAÇÃO DE VULNERABILIDADE

10.1 OUTROS

10.10.1 POR TIPO DE PRODUTO

10.10.1.1. GESTÃO DE POLÍTICAS DE REDE

10.10.1.2. GESTÃO DE MUDANÇAS

10.10.1.3. CONFORMIDADE E AUDITORIA

10.10.1.4. AVALIAÇÃO DE VULNERABILIDADE

11 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, POR REGIÃO

11.1 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA (TODA A SEGMENTAÇÃO ACIMA É REPRESENTADA NESTE CAPÍTULO POR PAÍS)

11.2 AMÉRICA DO NORTE

11.2.1 EUA

11.2.2 CANADÁ

11.2.3 MÉXICO

11.3 EUROPA

11.3.1 ALEMANHA

11.3.2 FRANÇA

11.3.3 Reino Unido

11.3.4 ITÁLIA

11.3.5 ESPANHA

11.3.6 RÚSSIA

11.3.7 TURQUIA

11.3.8 BÉLGICA

11.3.9 PAÍSES BAIXOS

11.3.10 SUÍÇA

11.3.11 RESTO DA EUROPA

11.4 ÁSIA-PACÍFICO

11.4.1 JAPÃO

11.4.2 CHINA

11.4.3 COREIA DO SUL

11.4.4 ÍNDIA

11.4.5 AUSTRÁLIA

11.4.6 CINGAPURA

11.4.7 TAILÂNDIA

11.4.8 MALÁSIA

11.4.9 INDONÉSIA

11.4.10 FILIPINAS

11.4.11 RESTO DA ÁSIA-PACÍFICO

11.5 AMÉRICA DO SUL

11.5.1 BRASIL

11.5.2 ARGENTINA

11.5.3 RESTO DA AMÉRICA DO SUL

11.6 ORIENTE MÉDIO E ÁFRICA

11.6.1 ÁFRICA DO SUL

11.6.2 EGITO

11.6.3 ARÁBIA SAUDITA

11.6.4 Emirados Árabes Unidos

11.6.5 ISRAEL

11.6.6 RESTO DO ORIENTE MÉDIO E DA ÁFRICA

12 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, PANORAMA DAS EMPRESAS

12.1 ANÁLISE DAS AÇÕES DA EMPRESA: GLOBAL

12.2 ANÁLISE DAS AÇÕES DA EMPRESA: AMÉRICA DO NORTE

12.3 ANÁLISE DAS AÇÕES DA EMPRESA: EUROPA

12.4 ANÁLISE DAS AÇÕES DA EMPRESA: ÁSIA-PACÍFICO

12.5 FUSÕES E AQUISIÇÕES

12.6 DESENVOLVIMENTO E APROVAÇÕES DE NOVOS PRODUTOS

12.7 EXPANSÕES

12.8 ALTERAÇÕES REGULAMENTARES

12.9 PARCERIAS E OUTROS DESENVOLVIMENTOS ESTRATÉGICOS

13. MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, ANÁLISE SWOT E DBMR

14 MERCADO GLOBAL DE GESTÃO DE POLÍTICAS DE SEGURANÇA, PERFIL DA EMPRESA

14.1 JUNIPER NETWORKS

14.1.1 PERFIL DA EMPRESA

14.1.2 ANÁLISE DE RECEITAS

14.1.3 PRESENÇA GEOGRÁFICA

14.1.4 PORTFÓLIO DE PRODUTOS

14.1.5 DESENVOLVIMENTOS RECENTES

14.2 SAP

14.2.1 PERFIL DA EMPRESA

14.2.2 ANÁLISE DE RECEITAS

14.2.3 PRESENÇA GEOGRÁFICA

14.2.4 PORTFÓLIO DE PRODUTOS

14.2.5 DESENVOLVIMENTOS RECENTES

14.3 PALO ALTO NETWORKS

14.3.1 PERFIL DA EMPRESA

14.3.2 ANÁLISE DE RECEITAS

14.3.3 PRESENÇA GEOGRÁFICA

14.3.4 PORTFÓLIO DE PRODUTOS

14.3.5 DESENVOLVIMENTOS RECENTES

14.4 TECNOLOGIA DE SOFTWARE CHECK POINT

14.4.1 PERFIL DA EMPRESA

14.4.2 ANÁLISE DE RECEITAS

14.4.3 PRESENÇA GEOGRÁFICA

14.4.4 PORTFÓLIO DE PRODUTOS

14.4.5 DESENVOLVIMENTOS RECENTES

14.5 MICRO FOCUS CORPORATION

14.5.1 PERFIL DA EMPRESA

14.5.2 ANÁLISE DE RECEITAS

14.5.3 PRESENÇA GEOGRÁFICA

14.5.4 PORTFÓLIO DE PRODUTOS

14.5.5 DESENVOLVIMENTOS RECENTES

14.6 CISCO, INC

14.6.1 PERFIL DA EMPRESA

14.6.2 ANÁLISE DE RECEITAS

14.6.3 PRESENÇA GEOGRÁFICA

14.6.4 PORTFÓLIO DE PRODUTOS

14.6.5 DESENVOLVIMENTOS RECENTES

14.7 IBM CORPORATION

14.7.1 PERFIL DA EMPRESA

14.7.2 ANÁLISE DE RECEITAS

14.7.3 PRESENÇA GEOGRÁFICA

14.7.4 PORTFÓLIO DE PRODUTOS

14.7.5 DESENVOLVIMENTOS RECENTES

14.8 SEGURANÇA SKYBOX

14.8.1 PERFIL DA EMPRESA

14.8.2 ANÁLISE DE RECEITAS

14.8.3 PRESENÇA GEOGRÁFICA

14.8.4 PORTFÓLIO DE PRODUTOS

14.8.5 DESENVOLVIMENTOS RECENTES

14.9 REDES OPAQ

14.9.1 PERFIL DA EMPRESA

14.9.2 ANÁLISE DE RECEITAS

14.9.3 PRESENÇA GEOGRÁFICA

14.9.4 PORTFÓLIO DE PRODUTOS

14.9.5 DESENVOLVIMENTOS RECENTES

14.1 INTEGRAÇÃO EMPRESARIAL

14.10.1 PERFIL DA EMPRESA

14.10.2 ANÁLISE DE RECEITAS

14.10.3 PRESENÇA GEOGRÁFICA

14.10.4 PORTFÓLIO DE PRODUTOS

14.10.5 DESENVOLVIMENTOS RECENTES

14.11 CONETRIX

14.11.1 PERFIL DA EMPRESA

14.11.2 ANÁLISE DE RECEITAS

14.11.3 PRESENÇA GEOGRÁFICA

14.11.4 PORTFÓLIO DE PRODUTOS

14.11.5 DESENVOLVIMENTOS RECENTES

14.12 CONSULTORES ODYSSEY

14.12.1 PERFIL DA EMPRESA

14.12.2 ANÁLISE DE RECEITAS

14.12.3 PRESENÇA GEOGRÁFICA

14.12.4 PORTFÓLIO DE PRODUTOS

14.12.5 DESENVOLVIMENTOS RECENTES

14.13 IMANAGE

14.13.1 PERFIL DA EMPRESA

14.13.2 ANÁLISE DE RECEITAS

14.13.3 PRESENÇA GEOGRÁFICA

14.13.4 PORTFÓLIO DE PRODUTOS

14.13.5 DESENVOLVIMENTOS RECENTES

14.14 TUFIN CORPORATION

14.14.1 PERFIL DA EMPRESA

14.14.2 ANÁLISE DE RECEITAS

14.14.3 PRESENÇA GEOGRÁFICA

14.14.4 PORTFÓLIO DE PRODUTOS

14.14.5 DESENVOLVIMENTOS RECENTES

14.15 MCAFEE CORPORATION

14.15.1 PERFIL DA EMPRESA

14.15.2 ANÁLISE DE RECEITAS

14.15.3 PRESENÇA GEOGRÁFICA

14.15.4 PORTFÓLIO DE PRODUTOS

14.15.5 DESENVOLVIMENTOS RECENTES

14.16 ALGOSEC

14.16.1 PERFIL DA EMPRESA

14.16.2 ANÁLISE DE RECEITAS

14.16.3 PRESENÇA GEOGRÁFICA

14.16.4 PORTFÓLIO DE PRODUTOS

14.16.5 DESENVOLVIMENTOS RECENTES

14.17 FIREMON, LLC

14.17.1 PERFIL DA EMPRESA

14.17.2 ANÁLISE DE RECEITAS

14.17.3 PRESENÇA GEOGRÁFICA

14.17.4 PORTFÓLIO DE PRODUTOS

14.17.5 DESENVOLVIMENTOS RECENTES

14.18 ITNS CONSULTORIA

14.18.1 PERFIL DA EMPRESA

14.18.2 ANÁLISE DE RECEITAS

14.18.3 PRESENÇA GEOGRÁFICA

14.18.4 PORTFÓLIO DE PRODUTOS

14.18.5 DESENVOLVIMENTOS RECENTES

14.19 SISTEMAS DE AJUDA

14.19.1 PERFIL DA EMPRESA

14.19.2 ANÁLISE DE RECEITAS

14.19.3 PRESENÇA GEOGRÁFICA

14.19.4 PORTFÓLIO DE PRODUTOS

14.19.5 DESENVOLVIMENTOS RECENTES

14.2 GRUPO AWS

14.20.1 PERFIL DA EMPRESA

14.20.2 ANÁLISE DE RECEITAS

14.20.3 PRESENÇA GEOGRÁFICA

14.20.4 PORTFÓLIO DE PRODUTOS

14.20.5 DESENVOLVIMENTOS RECENTES

NOTA: A LISTA DE EMPRESAS APRESENTADA NÃO É EXAUSTIVA E RESULTA DE ACORDO COM AS SOLICITAÇÕES DE NOSSOS CLIENTES ANTERIORES. AVALIAMOS MAIS DE 100 EMPRESAS EM NOSSOS ESTUDOS, PORTANTO, A LISTA PODE SER MODIFICADA OU SUBSTITUÍDA SOB ENCOMENDA.

15 CONCLUSÃO

16 QUESTIONÁRIO

17 RELATÓRIOS RELACIONADOS

18 SOBRE A DATA BRIDGE MARKET RESEARCH

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.