Рынок физической безопасности GCC по компонентам (оборудование, услуги и программное обеспечение), аутентификация (однофакторная аутентификация, двухфакторная аутентификация и трехфакторная аутентификация), модель развертывания (локальная и облачная), размер предприятия (крупные предприятия, малые и средние предприятия), конечный пользователь (коммерческие, государственные, промышленные и жилые) — отраслевые тенденции и прогноз до 2029 года.

Анализ и размер рынка физической безопасности стран Персидского залива

Физические меры безопасности защищают здания и оборудование внутри. Другими словами, они преграждают путь нарушителям и позволяют это делать уполномоченным лицам. Хотя сетевая и кибербезопасность имеют решающее значение, защита от упущений и угроз физической безопасности — единственный способ обеспечить безопасность технологий, данных и любого персонала или факультета, имеющего доступ к объекту. Она обеспечивает защиту от терроризма, пожара, грабежа, вандализма и стихийных бедствий.

Data Bridge Market Research анализирует, что рынок физической безопасности, как ожидается, достигнет 9 259,27 млн долларов США к 2029 году, при среднегодовом темпе роста 9,3% в течение прогнозируемого периода. Отчет о рынке физической безопасности также всесторонне охватывает ценообразование, патенты и технологические достижения.

|

Отчет Метрика |

Подробности |

|

Прогнозируемый период |

2022-2029 |

|

Базовый год |

2021 |

|

Исторические годы |

2020 (Можно настроить на 2019-2014) |

|

Количественные единицы |

Доход в млн. долл. США, цены в долл. США |

|

Охваченные сегменты |

По компоненту (оборудование, услуги и программное обеспечение), аутентификации (однофакторная аутентификация, двухфакторная аутентификация и трехфакторная аутентификация), модели развертывания (локальная и облачная), размеру предприятия (крупные предприятия, малые и средние предприятия), конечному пользователю (коммерческие, государственные, промышленные и жилые) |

|

Страны, охваченные |

Саудовская Аравия, ОАЭ, Катар, Оман, Кувейт и Бахрейн |

|

Охваченные участники рынка |

Thales, HID Global Corporation, Bosch Sicherheitssysteme GmbH, Hangzhou Hikvision Digital Technology Co., Ltd., Pelco (компания Motorolla Solutions), Cisco Systems, Inc., Axis Communications AB, Johnson Controls, Aware, Inc., IDEMIA |

Определение рынка

Физическая безопасность — это служба безопасности, которая направлена на защиту персонала, оборудования, программного обеспечения, сетей и данных от физических действий и событий, которые могут нанести серьезный ущерб организации, предприятию, агентству или учреждению. Эти службы безопасности включают защиту от пожара, наводнения, стихийных бедствий, взлома, кражи, вандализма и терроризма. Сотрудники службы безопасности, камеры видеонаблюдения , замки, защитные барьеры, протоколы контроля доступа и другие подобные инструменты включены в ее различные уровни, которые включают взаимозависимые системы.

Динамика рынка физической безопасности стран Персидского залива

В этом разделе рассматривается понимание движущих сил рынка, преимуществ, возможностей, ограничений и проблем. Все это подробно обсуждается ниже:

Драйверы

- Появление интеллектуальных взаимосвязанных зданий/домов

В последнее время популярность умных домов/зданий среди потребителей возросла. Умный дом/здание — это жилое помещение, которое использует подключенные к интернету устройства для удаленного мониторинга, решений по контролю доступа и управления приборами и системами, такими как умное освещение, умные замки, умная биометрия и другие.

Более того, устройства для умного дома эффективны и энергосберегающи, что снижает платежи по счетам за электроэнергию. Устройства для умного дома благодаря своим инновационным функциям, встроенным датчикам движения, подключению к интернету и управлению через смартфоны, ноутбуки и другие устройства позволяют потребителю чувствовать себя в безопасности, комфортно и защищенно.

- Быстрый рост значимости физических биометрических решений во всех секторах

Биометрические физические устройства безопасности увеличиваются во всех регионах мира. Отпечатки пальцев, система контроля физического доступа, система видеонаблюдения и система распознавания лиц интегрированы с электронными устройствами, такими как ноутбуки, мобильные телефоны и другие интеллектуальные карманные устройства. Интеллектуальный подход также использует эти дверные замки контроля доступа, системы безопасности, домашнюю автоматизацию, IoT, автомобильные, игровые консоли и мобильные устройства.

С помощью дверного замка с контролем доступа человек может быстро идентифицировать и получить доступ к дому или организации, улучшив функции безопасности. Компании проводят множество исследовательских работ для внедрения усовершенствованной физической биометрической системы в устройства безопасности.

Возможность

- Рост стратегического партнерства и приобретений среди организаций в сфере систем физической и кибербезопасности

Координация и инвестирование в проекты имеют важное значение для достижения устойчивых улучшений на рынке физической безопасности. В связи с этим правительство и другие частные организации стремятся к партнерству и поглощениям, тем самым ускоряя рост отраслей. Это помогает повысить осведомленность и прибыль для организации, тем самым создавая возможности для нового изобретения в отрасли. Кроме того, компания может больше инвестировать в передовые технологии, чтобы предоставлять более безопасные и надежные услуги и решения на рынке физической безопасности посредством партнерств.

Расширение бизнеса может связать больше людей с продуктами и услугами компании. Они смогут конвертировать больше клиентов и увеличить свои продажи за счет расширения клиентской базы. Это помогает повысить узнаваемость, увеличивает прибыль организации и создает возможности для устойчивого роста. Кроме того, это позволяет компании получить признание на премиальном рынке.

Ограничения/Проблемы

- Рост угроз кибербезопасности и программ-вымогателей в решениях по физической и кибербезопасности

Из-за COVID-19 киберпреступность и проблемы кибербезопасности выросли на 600% в 2020 году. Недостатки в сетевой безопасности являются слабостью, которую хакеры используют для выполнения несанкционированных действий в системе. По данным Purple Sec LLC, в 2018 году количество мобильных вредоносных программ для мобильных устройств увеличилось на 54%, из которых 98% мобильных вредоносных программ нацелены на устройства Android. По оценкам, 25% предприятий стали жертвами криптоджекинга. Различные компании также включают в себя индустрию безопасности.

- Сложность, связанная с интеграцией различных систем физической безопасности

Интеграция систем безопасности подразумевает объединение логических и физических приложений безопасности, таких как программы биометрической идентификации и контроля доступа, в единый всеобъемлющий план. Например, если системы контроля доступа и сигнализации о вторжении связаны, система контроля доступа может быть запрограммирована на блокировку объекта на основе типа звукового сигнала, который срабатывает, когда система определяет нарушителя. Однако необходимо покупать все компоненты у одного и того же поставщика. Если поставщик предоставляет только минимальную поддержку, клиенты могут оказаться обремененными системой, которая не соответствует их потребностям. Кроме того, перепроектирование и повторное развертывание веб- и мобильных приложений может стать изнурительным и трудоемким.

Влияние COVID-19 на рынок физической безопасности стран Персидского залива

COVID-19 негативно повлиял на рынок физической безопасности из-за мер изоляции и закрытия производственных предприятий.

Пандемия COVID-19 оказала положительное влияние на рынок физической безопасности. Резкий рост спроса на системы видеонаблюдения в различных отраслях по всему миру помог рынку вырасти во время пандемии. Кроме того, рост был высоким с момента открытия рынка после COVID-19 из-за растущего принятия протоколов контроля доступа в коммерческой и промышленной среде.

Поставщики решений принимают различные стратегические решения, чтобы оправиться после COVID-19. Игроки проводят многочисленные исследования и разработки для улучшения технологий, задействованных в физической безопасности. Благодаря этому компании выведут на рынок передовые технологии. Кроме того, правительственные инициативы по использованию технологий автоматизации привели к росту рынка.

Последние события

- В октябре 2021 года Honeywell и IDEMIA объединились для разработки интеллектуальных решений для зданий. В рамках партнерства были созданы продукты для доступа в здание, которые интегрировали системы безопасности и управления зданием Honeywell с биометрическими системами контроля доступа IDEMIA. Это помогло компании диверсифицировать свой продуктовый портфель и выйти на новый рынок на рынке контроля доступа в здание

- В августе 2020 года Motorola Solutions приобрела Pelco Corporations за 110 миллионов долларов США. Целью этого приобретения было вывести решение по управлению видео, предлагаемое Pelco International. Кроме того, Motorola Solutions сделала Pelco Corporation одной из основных дочерних компаний на рынке физической безопасности. Благодаря этому обе компании еще больше расширили свое присутствие на рынке, предложив инновационные решения для потребителей.

Масштаб рынка физической безопасности стран Персидского залива

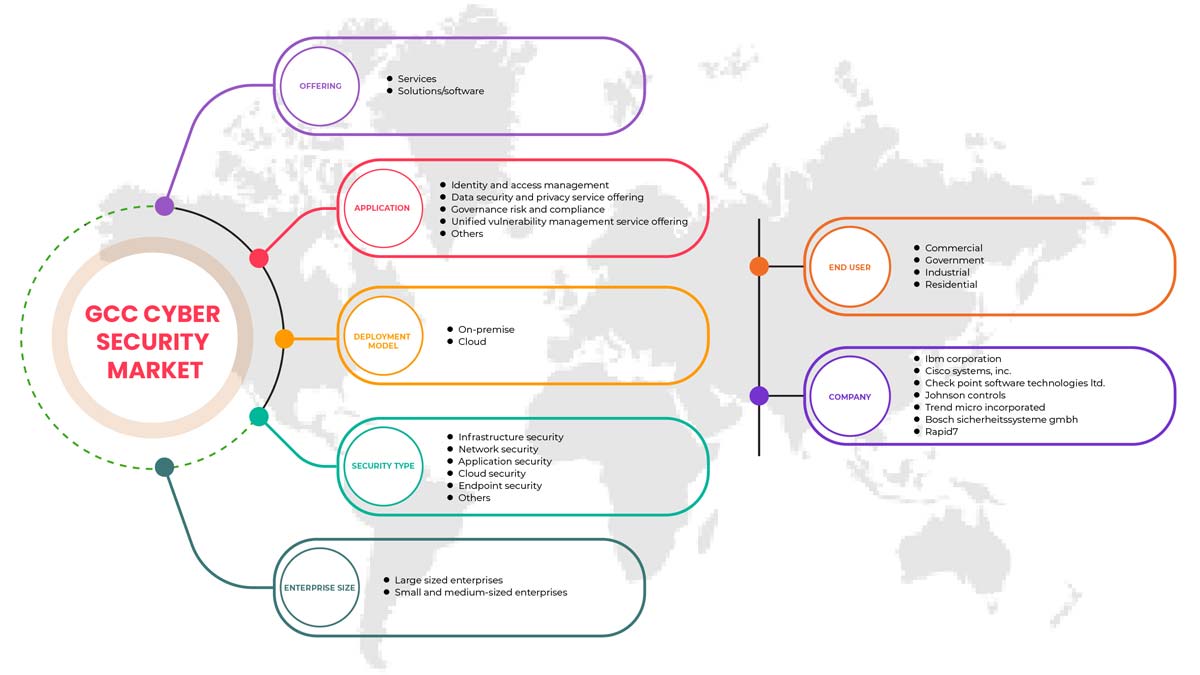

Рынок физической безопасности GCC сегментирован по компонентам, аутентификации, модели развертывания, размеру предприятия и конечному пользователю. Рост среди этих сегментов поможет вам проанализировать сегменты с незначительным ростом в отраслях и предоставить пользователям ценный обзор рынка и рыночные идеи, которые помогут им принимать стратегические решения для определения основных рыночных приложений.

Компонент

- Аппаратное обеспечение

- Услуги

- Программное обеспечение

По компонентному признаку рынок физической безопасности стран ССЗ сегментируется на оборудование, услуги и программное обеспечение.

Аутентификация

- Однофакторная аутентификация

- Двухфакторная аутентификация

- Трехфакторная аутентификация

По принципу аутентификации рынок физической безопасности стран ССЗ сегментирован на однофакторную аутентификацию, двухфакторную аутентификацию и трехфакторную аутентификацию.

Модель развертывания

- Локально

- Облако

На основе модели развертывания рынок физической безопасности GCC сегментирован на локальную и облачную.

Размер предприятия

- Крупные предприятия

- Малые и средние предприятия

В зависимости от размера предприятия рынок физической безопасности стран ССЗ сегментирован на крупные предприятия, а также малые и средние предприятия.

Конечный пользователь

- Коммерческий

- Правительство

- Промышленный

- Жилой

В зависимости от конечного пользователя рынок физической безопасности стран Персидского залива сегментируется на коммерческий, государственный, промышленный и жилой.

Региональный анализ/информация о рынке физической безопасности стран Персидского залива

Проведен анализ рынка физической безопасности стран ССЗ, а также предоставлены сведения о размерах рынка и тенденциях по странам, компонентам, аутентификации, типу развертывания, размеру предприятия и конечным пользователям, как указано выше.

Отчет о рынке физической безопасности охватывает Саудовскую Аравию, ОАЭ, Катар, Оман, Кувейт и Бахрейн. Саудовская Аравия доминирует на рынке физической безопасности GCC благодаря растущим инвестициям в системы видеонаблюдения и контроля доступа для безопасности правительства и общественного сектора.

Раздел отчета по странам также содержит отдельные факторы, влияющие на рынок, и изменения в регулировании рынка, которые влияют на текущие и будущие тенденции рынка. Такие данные, как анализ цепочки создания стоимости вверх и вниз по течению, технические тенденции, анализ пяти сил Портера и тематические исследования, являются некоторыми из указателей, используемых для прогнозирования рыночного сценария для отдельных стран. Кроме того, при предоставлении прогнозного анализа данных по странам учитываются наличие и доступность брендов GCC и их проблемы из-за большой или малой конкуренции со стороны местных и отечественных брендов, влияние внутренних тарифов и торговые пути.

Анализ конкурентной среды и доли рынка физической безопасности стран Персидского залива

Конкурентная среда рынка физической безопасности GCC содержит данные конкурента. Включенные компоненты: обзор компании, финансы компании, полученный доход, рыночный потенциал, инвестиции в исследования и разработки, новые рыночные инициативы, присутствие GCC, производственные площадки и объекты, производственные мощности, сильные и слабые стороны компании, запуск продукта, широта и широта продукта, доминирование приложений. Вышеуказанные точки данных относятся только к компаниям, сосредоточенным на рынке физической безопасности.

Среди основных игроков, работающих на рынке физической безопасности стран Персидского залива, можно назвать Thales, HID Global Corporation, Bosch Sicherheitssysteme GmbH, Hangzhou Hikvision Digital Technology Co., Ltd., Pelco (A Motorolla Solutions Company), Cisco Systems, Inc., Axis Communications AB, Johnson Controls, Aware, Inc., IDEMIA и другие.

SKU-

Получите онлайн-доступ к отчету на первой в мире облачной платформе рыночной аналитики

- Интерактивная панель анализа данных

- Панель анализа компании для возможностей с высоким потенциалом роста

- Доступ аналитика-исследователя для настройки и запросов

- Анализ конкурентов с помощью интерактивной панели

- Последние новости, обновления и анализ тенденций

- Используйте возможности сравнительного анализа для комплексного отслеживания конкурентов

Методология исследования

Сбор данных и анализ базового года выполняются с использованием модулей сбора данных с большими размерами выборки. Этап включает получение рыночной информации или связанных данных из различных источников и стратегий. Он включает изучение и планирование всех данных, полученных из прошлого заранее. Он также охватывает изучение несоответствий информации, наблюдаемых в различных источниках информации. Рыночные данные анализируются и оцениваются с использованием статистических и последовательных моделей рынка. Кроме того, анализ доли рынка и анализ ключевых тенденций являются основными факторами успеха в отчете о рынке. Чтобы узнать больше, пожалуйста, запросите звонок аналитика или оставьте свой запрос.

Ключевой методологией исследования, используемой исследовательской группой DBMR, является триангуляция данных, которая включает в себя интеллектуальный анализ данных, анализ влияния переменных данных на рынок и первичную (отраслевую экспертную) проверку. Модели данных включают сетку позиционирования поставщиков, анализ временной линии рынка, обзор рынка и руководство, сетку позиционирования компании, патентный анализ, анализ цен, анализ доли рынка компании, стандарты измерения, глобальный и региональный анализ и анализ доли поставщика. Чтобы узнать больше о методологии исследования, отправьте запрос, чтобы поговорить с нашими отраслевыми экспертами.

Доступна настройка

Data Bridge Market Research является лидером в области передовых формативных исследований. Мы гордимся тем, что предоставляем нашим существующим и новым клиентам данные и анализ, которые соответствуют и подходят их целям. Отчет можно настроить, включив в него анализ ценовых тенденций целевых брендов, понимание рынка для дополнительных стран (запросите список стран), данные о результатах клинических испытаний, обзор литературы, обновленный анализ рынка и продуктовой базы. Анализ рынка целевых конкурентов можно проанализировать от анализа на основе технологий до стратегий портфеля рынка. Мы можем добавить столько конкурентов, о которых вам нужны данные в нужном вам формате и стиле данных. Наша команда аналитиков также может предоставить вам данные в сырых файлах Excel, сводных таблицах (книга фактов) или помочь вам в создании презентаций из наборов данных, доступных в отчете.