Global Military Cybersecurity Market

Размер рынка в млрд долларов США

CAGR :

%

USD

10.51 Billion

USD

19.47 Billion

2022

2030

USD

10.51 Billion

USD

19.47 Billion

2022

2030

| 2023 –2030 | |

| USD 10.51 Billion | |

| USD 19.47 Billion | |

|

|

|

|

Глобальный рынок военной кибербезопасности по платформам (оборудование, услуги, решения), типам ( сетевая безопасность , разведка киберугроз, ИТ-инфраструктура, безопасность логистики и операций, услуги по обучению, безопасность удостоверений и доступа, безопасность данных, безопасность облаков), решениям (управление разведкой и реагированием на угрозы, управление удостоверениями и доступом, управление предотвращением потерь данных, управление безопасностью и уязвимостями, унифицированное управление угрозами, корпоративные риски и соответствие требованиям, управляемая безопасность, другие), способу развертывания (облако, локально), применению (армия, флот, военно-воздушные силы) — тенденции отрасли и прогноз до 2030 года.

Анализ и размер рынка военной кибербезопасности

Ожидается, что высокий уровень внедрения облачных решений для хранения данных окажет влияние на рост рынка военной кибербезопасности. Рынок военной кибербезопасности также, как ожидается, выиграет от увеличения инвестиций различных правительств в борьбу с кибератаками и обеспечение более высокого уровня безопасности. Кроме того, в связи с доступностью беспилотных летательных аппаратов, обусловленной быстрым развитием технологий, требуются более совершенные периферийные устройства и службы безопасности, чтобы гарантировать меньшую подверженность этих продуктов взлому.

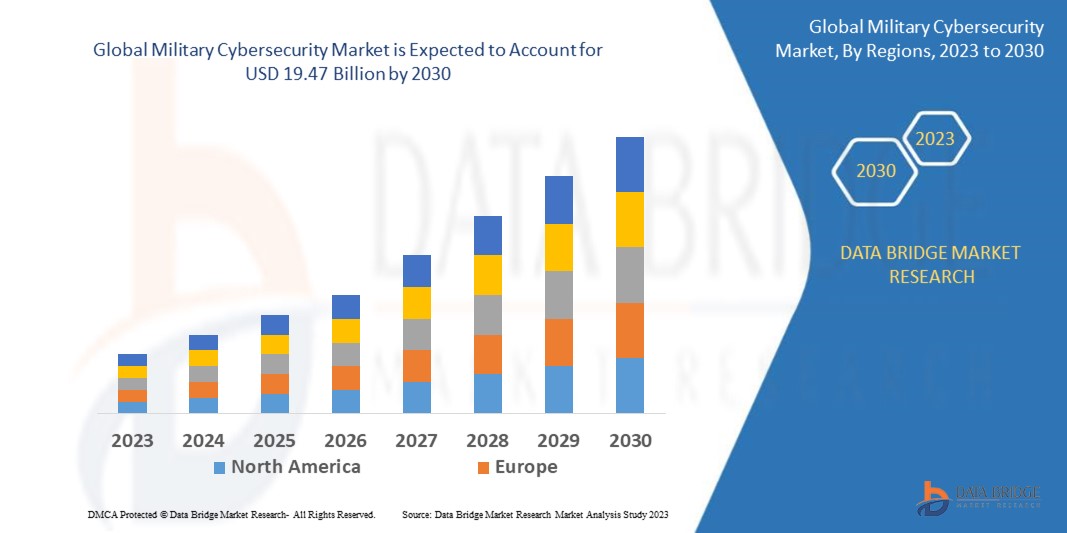

По данным аналитического центра Data Bridge Market Research, рынок военной кибербезопасности, оценивавшийся в 10,51 млрд долларов США в 2022 году, к 2030 году достигнет 19,47 млрд долларов США, увеличившись в среднем на 8,01% в год в прогнозируемый период с 2023 по 2030 год. В дополнение к таким аналитическим данным, как рыночная стоимость, темпы роста, сегменты рынка, географический охват, участники рынка и рыночный сценарий, отчет о рынке, подготовленный командой Data Bridge Market Research, включает в себя углубленный экспертный анализ, анализ импорта/экспорта, анализ цен, анализ производства и потребления, а также анализ пестицидов.

Масштаб и сегментация рынка военной кибербезопасности

|

Отчет Метрика |

Подробности |

|

Прогнозируемый период |

2023-2030 |

|

Базовый год |

2022 |

|

Исторические годы |

2021 (с возможностью настройки на 2015–2020 годы) |

|

Количественные единицы |

Выручка в млрд долларов США, объемы в единицах, цены в долларах США |

|

Охваченные сегменты |

Платформа (аппаратное обеспечение, услуга, решение), тип (сетевая безопасность, разведка киберугроз, ИТ-инфраструктура, безопасность логистики и операций, услуги обучения, безопасность удостоверений и доступа, безопасность данных, безопасность облаков), решение (аналитика угроз и управление реагированием, управление удостоверениями и доступом, управление предотвращением потерь данных, управление безопасностью и уязвимостями, унифицированное управление угрозами, корпоративные риски и соответствие требованиям, управляемая безопасность, другие), способ развертывания (облачное, локальное), применение (армия, флот, военно-воздушные силы) |

|

Страны действия |

США, Канада и Мексика в Северной Америке, Германия, Франция, Великобритания, Нидерланды, Швейцария, Бельгия, Россия, Италия, Испания, Турция, Остальная Европа в Европе, Китай, Япония, Индия, Южная Корея, Сингапур, Малайзия, Австралия, Таиланд, Индонезия, Филиппины, Остальная часть Азиатско-Тихоокеанского региона (APAC) в Азиатско-Тихоокеанском регионе (APAC), Саудовская Аравия, ОАЭ, Южная Африка, Египет, Израиль, Остальной Ближний Восток и Африка (MEA) как часть Ближнего Востока и Африки (MEA), Бразилия, Аргентина и Остальная часть Южной Америки как часть Южной Америки. |

|

Охваченные участники рынка |

Qualcomm Technologies, Inc. (США), Microsoft (США), Oracle (США), Cisco Systems, Inc. (США), Northrop Grumman. (США), Accenture (Ирландия), IBM (США), Thales (Франция), Lockheed Martin Corporation. (США), General Dynamics Corporation (США), BAE Systems (Великобритания), Raytheon Technologies Corporation (США), Airbus (Франция), Leonardo SpA (Италия), NETCENTRICS CORPORATION (США), Fujitsu (Япония), CyberArk Software Ltd. (США), Booz Allen Hamilton Inc. (США), Check Point Software Technologies Ltd (Израиль), Rapid7 (США), Fortinet, Inc. (США) |

|

Рыночные возможности |

|

Определение рынка

Военная кибербезопасность относится к практике защиты военных организаций, активов и операций от киберугроз и атак. Она включает в себя внедрение стратегий, технологий и процессов для защиты военных сетей, систем и данных от несанкционированного доступа, сбоев и компрометации. Военная кибербезопасность направлена на обеспечение конфиденциальности, целостности и доступности критически важной информации, а также на поддержание функциональности и эксплуатационной готовности военных систем. Она включает в себя такие меры, как сетевая безопасность , шифрование, контроль доступа, реагирование на инциденты и анализ угроз для снижения киберрисков и поддержания национальной безопасности.

Динамика рынка военной кибербезопасности

Водители

- Рост киберугроз может стимулировать рынок

По мере развития технологий киберугрозы, направленные против военных организаций, становятся всё более изощрёнными и распространёнными. Эти атаки могут поставить под угрозу конфиденциальную информацию, нарушить работу и поразить критически важную инфраструктуру. Вследствие этого растёт спрос на надёжные решения в области кибербезопасности для защиты военных сетей, систем и данных от этих постоянно меняющихся угроз. Необходимость защиты военных активов обуславливает необходимость в надёжных мерах кибербезопасности в условиях растущего ландшафта угроз.

- Растущее распространение сетецентрической войны может стимулировать рынок

Растущее применение сетецентрических методов ведения войны в вооруженных силах подчеркивает важнейшую роль информационно-коммуникационных систем в координации операций. Однако такая зависимость от взаимосвязанных сетей и обмена данными создает новые уязвимости и потенциальные киберугрозы. Надёжные меры кибербезопасности необходимы для защиты военных активов, обеспечения успеха миссии и поддержания оперативной эффективности. Защищаясь от потенциальных кибератак, военные организации могут снизить риски и поддерживать целостность своих сетецентрических стратегий ведения войны.

Возможности

- Сотрудничество с частным сектором создает прибыльные возможности для роста

Сотрудничество с частным сектором открывает перед военными организациями значительные возможности в сфере кибербезопасности. Партнёрство с компаниями, занимающимися кибербезопасностью, исследовательскими институтами и поставщиками технологий позволяет военным организациям использовать опыт и инновационные решения, разработанные этими организациями. Такое сотрудничество способствует внедрению передовых технологий и передового опыта, повышению эффективности военных мер кибербезопасности и усилению защиты от новых киберугроз. Оно способствует обмену знаниями, доступу к передовым решениям и созданию возможностей для разработки специализированных средств кибербезопасности, отвечающих конкретным военным требованиям.

- Осведомленность общественности и громкие киберинциденты создают рыночные возможности

Растущая осведомленность общественности о рисках кибербезопасности в сочетании с резонансными киберинцидентами, направленными против военных организаций, обусловливает потребность в усовершенствованных средствах кибербезопасности. Эти инциденты подчеркивают потенциальные последствия кибератак для национальной и общественной безопасности. В результате растет понимание необходимости принятия упреждающих мер кибербезопасности для защиты военных активов, критически важной инфраструктуры и конфиденциальной информации. Особое внимание к повышению кибербезопасности обусловлено необходимостью снижения рисков и защиты жизненно важных военных ресурсов и операций.

Ограничения/Проблемы

- Проблемы нормативно-правового соответствия могут ограничить рост рынка

Военные организации подчиняются множеству правил и стандартов кибербезопасности, которые могут различаться в зависимости от юрисдикции. Обеспечение соответствия этим требованиям может быть сложной задачей, требующей много времени и ресурсов. Сосредоточение внимания на выполнении нормативных требований и соблюдении требований может отвлекать внимание и ресурсы от других критически важных инициатив в области кибербезопасности, что может повлиять на общую эффективность военных мер кибербезопасности. Баланс между мерами по обеспечению соответствия требованиям и упреждающими стратегиями кибербезопасности имеет решающее значение для обеспечения комплексной защиты от меняющихся киберугроз.

- Бюджетные ограничения могут сдерживать рост рынка

Бюджетные ограничения представляют собой серьёзную проблему для военных усилий по обеспечению кибербезопасности. Ограниченные ресурсы затрудняют выделение военным организациям достаточного финансирования на технологии кибербезопасности, персонал, обучение и техническое обслуживание. Это может привести к невозможности внедрения комплексных мер кибербезопасности, создавая уязвимости, которыми могут воспользоваться киберпреступники. Баланс между конкурирующими приоритетами и обеспечение достаточной бюджетной поддержки имеют решающее значение для обеспечения эффективной кибербезопасности и защиты военных систем и данных от киберугроз.

В этом отчёте о рынке военной кибербезопасности представлена подробная информация о последних разработках, правилах торговли, анализе импорта-экспорта, производстве, оптимизации цепочки создания стоимости, доле рынка, влиянии местных и местных игроков, анализе возможностей с точки зрения новых источников дохода, изменениях в рыночном регулировании, стратегическом анализе роста рынка, размере рынка, росте рынка по категориям, нишах и доминировании приложений, одобрении продуктов, запуске продуктов, географическом расширении и технологических инновациях на рынке. Чтобы получить больше информации о рынке военной кибербезопасности, обратитесь в Data Bridge Market Research за аналитическим обзором. Наша команда поможет вам принять обоснованное рыночное решение для достижения роста.

Последние события

- В 2023 году IBM Belgium и King ICT Croatia подписали контракты с НАТО в целях поддержки кибербезопасности организации. Эти контракты стоимостью 31,7 млн долларов США будут охватывать интеграцию возможностей киберзащиты и сопутствующие услуги по настройке, которые будут действовать с февраля по 2025 год с возможностью продления ещё на два года.

- В 2022 году, в связи с трансформацией США в силу, ориентированную на данные, армия США заявила о намерении внедрить систему кибербезопасности с нулевым доверием. Кроме того, в рамках эксперимента «Конвергенция» армии США компания Raytheon Intelligence and Space продемонстрировала свою платформу Operational Zero Trust.

- В 2019 году Информационная сеть Министерства обороны (DoDIN-A) получит поддержку миссии от корпорации General Dynamics через Программу поддержки миссий по кибербезопасности и сетевым операциям армии США (ADCNOMS) в рамках контракта стоимостью 118 миллионов долларов США, подписанного с армией США.

Масштаб мирового рынка военной кибербезопасности

Рынок военной кибербезопасности сегментирован по платформам, типам, решениям, типам развертывания и сферам применения. Рост этих сегментов поможет вам проанализировать сегменты с низким ростом в отраслях и предоставит пользователям ценный обзор рынка и аналитику для принятия стратегических решений по определению основных сфер применения.

Платформа

- Аппаратное обеспечение

- Услуга

- Решение

Тип

- Сетевая безопасность

- Разведка киберугроз

- ИТ-инфраструктура

- Безопасность логистики и операций

- Услуги обучения

- Безопасность личности и доступа

- Безопасность данных

- Безопасность облака

Решение

- Управление разведкой и реагированием на угрозы

- Управление идентификацией и доступом

- Управление предотвращением потерь данных

- Управление безопасностью и уязвимостями

- Единое управление угрозами

- Корпоративные риски и соответствие требованиям

- Управляемая безопасность

- Другие

Режим развертывания

- Облако

- Локально

Приложение

- Армия

- Военно-морской

- Военно-воздушные силы

Региональный анализ/обзор рынка военной кибербезопасности

Проведен анализ рынка военной кибербезопасности, а также предоставлены сведения о его размерах и тенденциях по платформам, типам, решениям, типам развертывания и приложениям, как указано выше.

Страны, охваченные отчетом о рынке военной кибербезопасности: США, Канада и Мексика в Северной Америке, Германия, Франция, Великобритания, Нидерланды, Швейцария, Бельгия, Россия, Италия, Испания, Турция, Остальная Европа в Европе, Китай, Япония, Индия, Южная Корея, Сингапур, Малайзия, Австралия, Таиланд, Индонезия, Филиппины, Остальной Азиатско-Тихоокеанский регион (APAC) в Азиатско-Тихоокеанском регионе (APAC), Саудовская Аравия, ОАЭ, Южная Африка, Египет, Израиль, Остальной Ближний Восток и Африка (MEA) как часть Ближнего Востока и Африки (MEA), Бразилия, Аргентина и Остальная Южная Америка как часть Южной Америки.

Северная Америка лидирует на рынке военной кибербезопасности благодаря росту числа кибератак и высоким инвестициям правительства США в исследования и разработки (НИОКР) передовых систем кибербезопасности.

Ожидается, что Азиатско-Тихоокеанский регион будет расширяться значительными темпами в течение прогнозируемого периода благодаря таким факторам, как увеличение числа поставщиков услуг, предлагающих различные услуги и решения, а также значительные инвестиции правительств стран региона. Эти инвестиции направлены на развитие технологической инфраструктуры и стимулирование внедрения передовых услуг, что способствует расширению рынка в Азиатско-Тихоокеанском регионе.

В разделе отчета, посвященном отдельным странам, также рассматриваются факторы, влияющие на рынок, и изменения в регулировании рынка внутри страны, которые влияют на текущие и будущие тенденции рынка. Такие данные, как анализ цепочек создания стоимости в нисходящей и восходящей цепочке, технические тенденции и анализ пяти сил Портера, а также практические примеры, – вот лишь некоторые из показателей, используемых для прогнозирования рыночного сценария для отдельных стран. Кроме того, при анализе прогнозных данных по странам учитываются наличие и доступность глобальных брендов и их проблемы, связанные с высокой или низкой конкуренцией со стороны местных и отечественных брендов, влияние внутренних тарифов и торговых путей.

Анализ конкурентной среды и доли рынка военной кибербезопасности

Конкурентная среда рынка военной кибербезопасности содержит подробную информацию по конкурентам. В ней представлены сведения о компании, её финансовых показателях, выручке, рыночном потенциале, инвестициях в исследования и разработки, новых рыночных инициативах, глобальном присутствии, производственных площадках и объектах, производственных мощностях, сильных и слабых сторонах компании, запуске продукта, широте ассортимента продукции и доминирующих областях применения. Представленные выше данные относятся только к рынку военной кибербезопасности, ориентированному на компании.

Некоторые из основных игроков, работающих на рынке военной кибербезопасности:

- Qualcomm Technologies, Inc. (США)

- Microsoft (США)

- Oracle (США)

- Cisco Systems, Inc. (США)

- Northrop Grumman. (США)

- Accenture (Ирландия)

- IBM (США)

- Фалес (Франция)

- Корпорация Lockheed Martin. (США)

- General Dynamics Corporation (США)

- BAE Systems (Великобритания)

- Корпорация Raytheon Technologies (США)

- Airbus (Франция)

- Leonardo SpA (Италия)

- NETCENTRICS CORPORATION (США)

- Фудзицу (Япония)

- CyberArk Software Ltd. (США)

- Booz Allen Hamilton Inc. (США)

- Check Point Software Technologies Ltd (Израиль)

- Rapid7 (США)

- Fortinet, Inc. (США)

SKU-

Получите онлайн-доступ к отчету на первой в мире облачной платформе рыночной аналитики

- Интерактивная панель анализа данных

- Панель анализа компании для возможностей с высоким потенциалом роста

- Доступ аналитика-исследователя для настройки и запросов

- Анализ конкурентов с помощью интерактивной панели

- Последние новости, обновления и анализ тенденций

- Используйте возможности сравнительного анализа для комплексного отслеживания конкурентов

Содержание

1 ВВЕДЕНИЕ

1.1 ЦЕЛИ ИССЛЕДОВАНИЯ

1.2 ОПРЕДЕЛЕНИЕ РЫНКА

1.3 ОБЗОР МИРОВОГО РЫНКА ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ

1.4 ВАЛЮТА И ЦЕНЫ

1.5 ОГРАНИЧЕНИЕ

1.6 ОХВАТЫВАЕМЫЕ РЫНКИ

2 СЕГМЕНТАЦИЯ РЫНКА

2.1 ОСНОВНЫЕ ВЫВОДЫ

2.2 ВЫХОД НА ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ

2.2.1 СЕТКА ПОЗИЦИОНИРОВАНИЯ ПОСТАВЩИКА

2.2.2 КРИВАЯ ЛИНИИ ЖИЗНИ ТЕХНОЛОГИЙ

2.2.3 РУКОВОДСТВО ПО РЫНКУ

2.2.4 АНАЛИЗ РЫНОЧНОЙ ДОЛИ КОМПАНИИ

2.2.5 МНОГОМЕРНОЕ МОДЕЛИРОВАНИЕ

2.2.6 АНАЛИЗ СВЕРХУ ВНИЗ

2.2.7 СТАНДАРТЫ ИЗМЕРЕНИЯ

2.2.8 АНАЛИЗ ДОЛИ ПОСТАВЩИКОВ

2.2.9 ТОЧКИ ДАННЫХ ИЗ КЛЮЧЕВЫХ ПЕРВИЧНЫХ ИНТЕРВЬЮ

2.2.10 ТОЧКИ ДАННЫХ ИЗ КЛЮЧЕВЫХ ВТОРИЧНЫХ БАЗ ДАННЫХ

2.3 ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ: ОБЗОР ИССЛЕДОВАНИЯ

2.4 ПРЕДПОЛОЖЕНИЯ

3 ОБЗОР РЫНКА

3.1 ВОДИТЕЛИ

3.2 ОГРАНИЧЕНИЯ

3.3 ВОЗМОЖНОСТИ

3.4 ПРОБЛЕМЫ

4 КРАТКОЕ ОПИСАНИЕ

5 ПРЕМИАЛЬНЫХ ИНСАЙТОВ

5.1 ПЯТЬ СИЛ ПОРТЕРА

5.2 НОРМАТИВНЫЕ СТАНДАРТЫ

5.3 ТЕХНОЛОГИЧЕСКИЕ ТРЕНДЫ

5.4 АНАЛИЗ ЦЕПОЧКИ СОЗДАНИЯ СТОИМОСТИ

5.5 СРАВНИТЕЛЬНЫЙ АНАЛИЗ КОМПАНИЙ

5.6 КЛЮЧЕВЫЕ СТРАТЕГИЧЕСКИЕ ИНИЦИАТИВЫ

5.7 ПРИМЕР ИЗ ПРАКТИКИ

6 ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ, ПРЕДЛАГАЯ

6.1 ОБЗОР

6.2 РЕШЕНИЕ

6.2.1 Брандмауэр

6.2.2 ЯМ

6.2.3 УПРАВЛЕНИЕ ЖУРНАЛАМИ И SIEM

6.2.4 УПРАВЛЕНИЕ ПУТЯМИ

6.2.5 УПРАВЛЕНИЕ РИСКАМИ И СОБЛЮДЕНИЕМ ТРЕБОВАНИЙ

6.2.6 АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

6.2.7 ШИФРОВАНИЕ

6.2.8 СИСТЕМА ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ

6.2.9 ДРУГИЕ

6.3 УСЛУГИ

6.3.1 ПРОЕКТИРОВАНИЕ И РЕАЛИЗАЦИЯ

6.3.2 КОНСУЛЬТАЦИИ

6.3.3 ОБЕСПЕЧЕНИЕ РИСКА И УГРОЗЫ

6.3.4 ПОДДЕРЖКА И ОБСЛУЖИВАНИЕ

6.3.5 ДРУГИЕ

7 МИРОВОЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ ПО ТИПУ БЕЗОПАСНОСТИ

7.1 ОБЗОР

7.2 ЗАЩИТА ДАННЫХ

7.2.1 РЕЗЕРВНОЕ КОПИРОВАНИЕ И ВОССТАНОВЛЕНИЕ ДАННЫХ

7.2.2 АРХИВИРОВАНИЕ ДАННЫХ И ENDISCOVERY

7.2.3 ВОССТАНОВЛЕНИЕ ПОСЛЕ АВАРИИ

7.2.4 ШИФРОВАНИЕ

7.2.5 ТОКЕНИЗАЦИЯ

7.2.6 ПРЕДОТВРАЩЕНИЕ ПОТЕРИ ДАННЫХ

7.2.7 УПРАВЛЕНИЕ ИДЕНТИФИКАЦИЕЙ И ДОСТУПОМ

7.2.8 УПРАВЛЕНИЕ КОМПЕНСАЦИЯМИ

7.3 БЕЗОПАСНОСТЬ ПРИЛОЖЕНИЙ

7.3.1 ИНСТРУМЕНТЫ ТЕСТИРОВАНИЯ БЕЗОПАСНОСТИ

7.3.2 БЕЗОПАСНОСТЬ КОНТЕЙНЕРОВ

7.3.3 БЕЗОПАСНОСТЬ API

7.3.4 ДРУГИЕ

7.4 СИСТЕМНОЕ АДМИНИСТРИРОВАНИЕ

7.5 БЕЗОПАСНОСТЬ КОНЕЧНЫХ ТОЧЕК

7.5.1 ПО РЕШЕНИЯМ

7.5.1.1. ПЛАТФОРМА ЗАЩИТЫ КОНЕЧНЫХ ТОЧЕК (EPP)

7.5.1.2. ОБНАРУЖЕНИЕ КОНЕЧНОЙ ТОЧКИ И РЕАКЦИЯ (EDR)

7.6 СЕТЕВАЯ БЕЗОПАСНОСТЬ

7.6.1 Межсетевые экраны

7.6.2 АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

7.6.3 КОНТРОЛЬ ДОСТУПА К СЕТИ

7.6.4 ПРЕДОТВРАЩЕНИЕ ПОТЕРИ ДАННЫХ

7.6.5 СИД/IPS

7.6.6 ЗАЩИЩЕННЫЕ ВЕБ-ШЛЮЗЫ

7.6.7 СМЯГЧЕНИЕ DDOS-АТАК

7.6.8 ЕДИНОЕ УПРАВЛЕНИЕ УГРОЗАМИ

7.6.9 СКАНИРОВАНИЕ УЯЗВИМОСТЕЙ

7.6.10 ПЕСОЧНИЦА

7.6.11 ДРУГИЕ

7.6.12 DDoS-атака

8 ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ ПО ОБЛАСТИ ПРИМЕНЕНИЯ

8.1 ОБЗОР

8.2 СИСТЕМЫ УПРАВЛЕНИЯ И КОНТРОЛЯ

8.2.1 РЕШЕНИЕ

8.2.1.1. БРАНДМАУЭР

8.2.1.2. ЯМ

8.2.1.3. УПРАВЛЕНИЕ ЖУРНАЛАМИ И SIEM

8.2.1.4. УПРАВЛЕНИЕ ПУТЯМИ

8.2.1.5 УПРАВЛЕНИЕ РИСКАМИ И СОБЛЮДЕНИЕМ ТРЕБОВАНИЙ

8.2.1.6. АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

8.2.1.7.ШИФРОВАНИЕ

8.2.1.8. СИСТЕМА ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ

8.2.1.9. ДРУГИЕ

8.2.2 УСЛУГИ

8.2.2.1 ПРОЕКТИРОВАНИЕ И РЕАЛИЗАЦИЯ

8.2.2.2. КОНСУЛЬТАЦИИ

8.2.2.3. ОБЕСПЕЧЕНИЕ РИСКА И УГРОЗЫ

8.2.2.4. ПОДДЕРЖКА И ОБСЛУЖИВАНИЕ

8.2.2.5. ДРУГИЕ

8.3 СЕТЬ СВЯЗИ

8.3.1 РЕШЕНИЕ

8.3.1.1. Брандмауэр

8.3.1.2.ЯМ

8.3.1.3. УПРАВЛЕНИЕ ЖУРНАЛАМИ И SIEM

8.3.1.4. УПРАВЛЕНИЕ ПУТЯМИ

8.3.1.5 УПРАВЛЕНИЕ РИСКАМИ И СОБЛЮДЕНИЕМ ТРЕБОВАНИЙ

8.3.1.6. АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

8.3.1.7.ШИФРОВАНИЕ

8.3.1.8 СИСТЕМА ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ

8.3.1.9. ДРУГИЕ

8.3.2 УСЛУГИ

8.3.2.1 ПРОЕКТИРОВАНИЕ И РЕАЛИЗАЦИЯ

8.3.2.2. КОНСУЛЬТАЦИИ

8.3.2.3. ОБЕСПЕЧЕНИЕ РИСКА И УГРОЗЫ

8.3.2.4. ПОДДЕРЖКА И ОБСЛУЖИВАНИЕ

8.3.2.5. ДРУГИЕ

8.4 РАЗВЕДКА И НАБЛЮДЕНИЕ

8.4.1 РЕШЕНИЕ

8.4.1.1. Брандмауэр

8.4.1.2. ЯМ

8.4.1.3. УПРАВЛЕНИЕ ЖУРНАЛАМИ И SIEM

8.4.1.4. УПРАВЛЕНИЕ ПУТЯМИ

8.4.1.5 УПРАВЛЕНИЕ РИСКАМИ И СОБЛЮДЕНИЕМ ТРЕБОВАНИЙ

8.4.1.6. АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

8.4.1.7.ШИФРОВАНИЕ

8.4.1.8 СИСТЕМА ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ

8.4.1.9. ДРУГИЕ

8.4.2 УСЛУГИ

8.4.2.1 ПРОЕКТИРОВАНИЕ И РЕАЛИЗАЦИЯ

8.4.2.2. КОНСУЛЬТАЦИИ

8.4.2.3. ОБЕСПЕЧЕНИЕ РИСКА И УГРОЗЫ

8.4.2.4. ПОДДЕРЖКА И ОБСЛУЖИВАНИЕ

8.4.2.5. ДРУГИЕ

8.5 СИСТЕМЫ ВООРУЖЕНИЯ И ПЛАТФОРМЫ

8.5.1 РЕШЕНИЕ

8.5.1.1. Брандмауэр

8.5.1.2.IAM

8.5.1.3. УПРАВЛЕНИЕ ЖУРНАЛАМИ И SIEM

8.5.1.4. УПРАВЛЕНИЕ ПУТЯМИ

8.5.1.5 УПРАВЛЕНИЕ РИСКАМИ И СОБЛЮДЕНИЕМ ТРЕБОВАНИЙ

8.5.1.6. АНТИВИРУС/АНТИВРЕДОНОСНОЕ ПО

8.5.1.7.ШИФРОВАНИЕ

8.5.1.8. СИСТЕМА ОБНАРУЖЕНИЯ ВТОРЖЕНИЙ

8.5.1.9. ДРУГИЕ

8.5.2 УСЛУГИ

8.5.2.1 ПРОЕКТИРОВАНИЕ И РЕАЛИЗАЦИЯ

8.5.2.2. КОНСУЛЬТАЦИИ

8.5.2.3. ОБЕСПЕЧЕНИЕ РИСКА И УГРОЗЫ

8.5.2.4. ПОДДЕРЖКА И ОБСЛУЖИВАНИЕ

8.5.2.5. ДРУГИЕ

8.6 ДРУГИЕ

9 МИРОВОЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ, ПО РЕГИОНАМ

9.1 ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ (ВСЯ СЕГМЕНТАЦИЯ, УКАЗАННАЯ ВЫШЕ, ПРЕДСТАВЛЕНА В ЭТОЙ ГЛАВЕ ПО СТРАНАМ)

9.1.1 СЕВЕРНАЯ АМЕРИКА

9.1.1.1. США

9.1.1.2.КАНАДА

9.1.1.3.МЕКСИКА

9.1.2 ЕВРОПА

9.1.2.1. ГЕРМАНИЯ

9.1.2.2. ФРАНЦИЯ

9.1.2.3.Великобритания

9.1.2.4.ИТАЛИЯ

9.1.2.5.ИСПАНИЯ

9.1.2.6.РОССИЯ

9.1.2.7. ТУРЦИЯ

9.1.2.8.БЕЛЬГИЯ

9.1.2.9. НИДЕРЛАНДЫ

9.1.2.10. ШВЕЙЦАРИЯ

9.1.2.11. ОСТАЛЬНАЯ ЕВРОПА

9.1.3 АЗИАТСКО-ТИХООКЕАНСКИЙ РЕГИОН

9.1.3.1. ЯПОНИЯ

9.1.3.2.КИТАЙ

9.1.3.3. ЮЖНАЯ КОРЕЯ

9.1.3.4. ИНДИЯ

9.1.3.5. АВСТРАЛИЯ

9.1.3.6. СИНГАПУР

9.1.3.7.ТАИЛАНД

9.1.3.8. МАЛАЙЗИЯ

9.1.3.9. ИНДОНЕЗИЯ

9.1.3.10. ФИЛИППИНЫ

9.1.3.11. ОСТАЛЬНЫЕ СТРАНЫ АЗИАТСКО-ТИХООКЕАНСКОГО РЕГИОНА

9.1.4 ЮЖНАЯ АМЕРИКА

9.1.4.1. БРАЗИЛИЯ

9.1.4.2. АРГЕНТИНА

9.1.4.3 ОСТАЛЬНАЯ ЧАСТЬ ЮЖНОЙ АМЕРИКИ

9.1.5 БЛИЖНИЙ ВОСТОК И АФРИКА

9.1.5.1. ЮЖНАЯ АФРИКА

9.1.5.2.ЕГИПЕТ

9.1.5.3. САУДОВСКАЯ АРАВИЯ

9.1.5.4. ОАЭ

9.1.5.5. ИЗРАИЛЬ

9.1.5.6. ОСТАЛЬНОЙ БЛИЖНИЙ ВОСТОК И АФРИКА

9.2 ОСНОВНЫЕ ПЕРВИЧНЫЕ ПОКАЗАТЕЛИ: ПО ОСНОВНЫМ СТРАНАМ

10 ГЛОБАЛЬНЫЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ, КОМПАНИЯ

10.1 АНАЛИЗ АКЦИЙ КОМПАНИИ: ГЛОБАЛЬНЫЙ

10.2 АНАЛИЗ АКЦИЙ КОМПАНИИ: СЕВЕРНАЯ АМЕРИКА

10.3 АНАЛИЗ АКЦИЙ КОМПАНИИ: ЕВРОПА

10.4 АНАЛИЗ АКЦИЙ КОМПАНИИ: АЗИАТСКО-ТИХООКЕАНСКИЙ РЕГИОН

10.5 СЛИЯНИЯ И ПОГЛОЩЕНИЯ

10.6 РАЗРАБОТКА И УТВЕРЖДЕНИЕ НОВЫХ ПРОДУКТОВ

10.7 РАСШИРЕНИЯ

10.8 ИЗМЕНЕНИЯ В НОРМАТИВНОМ ПРАВЕ

10.9 ПАРТНЕРСТВО И ДРУГИЕ СТРАТЕГИЧЕСКИЕ РАЗВИТИЯ

11 Глобальный рынок военной кибербезопасности, SWOT-анализ и анализ DBMR

12 МИРОВОЙ РЫНОК ВОЕННОЙ КИБЕРБЕЗОПАСНОСТИ, ПРОФИЛЬ КОМПАНИИ

12.1 BAE SYSTEMS PLC

12.1.1 ОБЗОР КОМПАНИИ

12.1.2 АНАЛИЗ ДОХОДОВ

12.1.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.1.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.2 ФАЛЕС

12.2.1 ОБЗОР КОМПАНИИ

12.2.2 АНАЛИЗ ДОХОДОВ

12.2.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.2.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.3 КОРПОРАЦИЯ ЛОКХЕД МАРТИН

12.3.1 ОБЗОР КОМПАНИИ

12.3.2 АНАЛИЗ ДОХОДОВ

12.3.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.3.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.4 КОРПОРАЦИЯ «ДЖЕНЕРАЛ ДИНАМИКС»

12.4.1 ОБЗОР КОМПАНИИ

12.4.2 АНАЛИЗ ДОХОДОВ

12.4.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.4.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.5 КОРПОРАЦИЯ «НОРТРОП ГРАММАН»

12.5.1 ОБЗОР КОМПАНИИ

12.5.2 АНАЛИЗ ДОХОДОВ

12.5.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.5.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.6 КОРПОРАЦИЯ RAYTHEON TECHNOLOGIES

12.6.1 ОБЗОР КОМПАНИИ

12.6.2 АНАЛИЗ ДОХОДОВ

12.6.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.6.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.7 АЭРОБАС

12.7.1 ОБЗОР КОМПАНИИ

12.7.2 АНАЛИЗ ДОХОДОВ

12.7.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.7.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.8 КОРПОРАЦИЯ IBM

12.8.1 ОБЗОР КОМПАНИИ

12.8.2 АНАЛИЗ ДОХОДОВ

12.8.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.8.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.9 КОРПОРАЦИЯ КЭРИЛ

12.9.1 ОБЗОР КОМПАНИИ

12.9.2 АНАЛИЗ ДОХОДОВ

12.9.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.9.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.1 ВАЖНЫЙ CRGT

12.10.1 ОБЗОР КОМПАНИИ

12.10.2 АНАЛИЗ ДОХОДОВ

12.10.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.10.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.11 Компания Raytheon

12.11.1 ОБЗОР КОМПАНИИ

12.11.2 АНАЛИЗ ДОХОДОВ

12.11.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.11.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.12 WEBSENSE INC.

12.12.1 ОБЗОР КОМПАНИИ

12.12.2 АНАЛИЗ ДОХОДОВ

12.12.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.12.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.13 AT&T

12.13.1 ОБЗОР КОМПАНИИ

12.13.2 АНАЛИЗ ДОХОДОВ

12.13.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.13.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.14 БОИНГ

12.14.1 ОБЗОР КОМПАНИИ

12.14.2 АНАЛИЗ ДОХОДОВ

12.14.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.14.4 ПОСЛЕДНИЕ СОБЫТИЯ

12.15 СИСКО

12.15.1 ОБЗОР КОМПАНИИ

12.15.2 АНАЛИЗ ДОХОДОВ

12.15.3 ПОРТФЕЛЬ ПРОДУКТОВ

12.15.4 ПОСЛЕДНИЕ СОБЫТИЯ

ПРИМЕЧАНИЕ: СПИСОК КОМПАНИЙ, ПРЕДСТАВЛЕННЫХ В ПРОФИЛЕ, НЕ ЯВЛЯЕТСЯ ПОЛНЫМ И СООТВЕТСТВУЕТ ТРЕБОВАНИЯМ НАШИХ ПРЕДЫДУЩИХ КЛИЕНТОВ. В НАШЕМ ИССЛЕДОВАНИИ МЫ РАССМАТРИВАЕМ БОЛЕЕ 100 КОМПАНИЙ, ПОЭТОМУ СПИСОК КОМПАНИЙ МОЖЕТ БЫТЬ ИЗМЕНЕН ИЛИ ЗАМЕНЕН ПО ЗАПРОСУ.

13 ЗАКЛЮЧЕНИЕ

14 АНКЕТА

15 СВЯЗАННЫХ ОТЧЕТОВ

16 О МАРКЕТИНГОВЫХ ИССЛЕДОВАНИЯХ DATA BRIDGE

Методология исследования

Сбор данных и анализ базового года выполняются с использованием модулей сбора данных с большими размерами выборки. Этап включает получение рыночной информации или связанных данных из различных источников и стратегий. Он включает изучение и планирование всех данных, полученных из прошлого заранее. Он также охватывает изучение несоответствий информации, наблюдаемых в различных источниках информации. Рыночные данные анализируются и оцениваются с использованием статистических и последовательных моделей рынка. Кроме того, анализ доли рынка и анализ ключевых тенденций являются основными факторами успеха в отчете о рынке. Чтобы узнать больше, пожалуйста, запросите звонок аналитика или оставьте свой запрос.

Ключевой методологией исследования, используемой исследовательской группой DBMR, является триангуляция данных, которая включает в себя интеллектуальный анализ данных, анализ влияния переменных данных на рынок и первичную (отраслевую экспертную) проверку. Модели данных включают сетку позиционирования поставщиков, анализ временной линии рынка, обзор рынка и руководство, сетку позиционирования компании, патентный анализ, анализ цен, анализ доли рынка компании, стандарты измерения, глобальный и региональный анализ и анализ доли поставщика. Чтобы узнать больше о методологии исследования, отправьте запрос, чтобы поговорить с нашими отраслевыми экспертами.

Доступна настройка

Data Bridge Market Research является лидером в области передовых формативных исследований. Мы гордимся тем, что предоставляем нашим существующим и новым клиентам данные и анализ, которые соответствуют и подходят их целям. Отчет можно настроить, включив в него анализ ценовых тенденций целевых брендов, понимание рынка для дополнительных стран (запросите список стран), данные о результатах клинических испытаний, обзор литературы, обновленный анализ рынка и продуктовой базы. Анализ рынка целевых конкурентов можно проанализировать от анализа на основе технологий до стратегий портфеля рынка. Мы можем добавить столько конкурентов, о которых вам нужны данные в нужном вам формате и стиле данных. Наша команда аналитиков также может предоставить вам данные в сырых файлах Excel, сводных таблицах (книга фактов) или помочь вам в создании презентаций из наборов данных, доступных в отчете.