Global Automated Breach And Attack Simulation Market

Размер рынка в млрд долларов США

CAGR :

%

USD

1.12 Billion

USD

5.01 Billion

2024

2032

USD

1.12 Billion

USD

5.01 Billion

2024

2032

| 2025 –2032 | |

| USD 1.12 Billion | |

| USD 5.01 Billion | |

|

|

|

|

Глобальный рынок автоматизированного моделирования нарушений и атак по компонентам (платформа/инструменты, сервисы), способу развертывания (локальное, облачное), применению (управление конфигурацией, управление исправлениями, анализ угроз и другие), конечному пользователю (бухгалтерский учет и финансовая деятельность, ИТ и телекоммуникации, здравоохранение, розничная торговля и электронная коммерция, государственный сектор, энергетика и коммунальные услуги и другие) — тенденции отрасли и прогноз до 2032 года

Размер рынка автоматизированного моделирования нарушений и атак

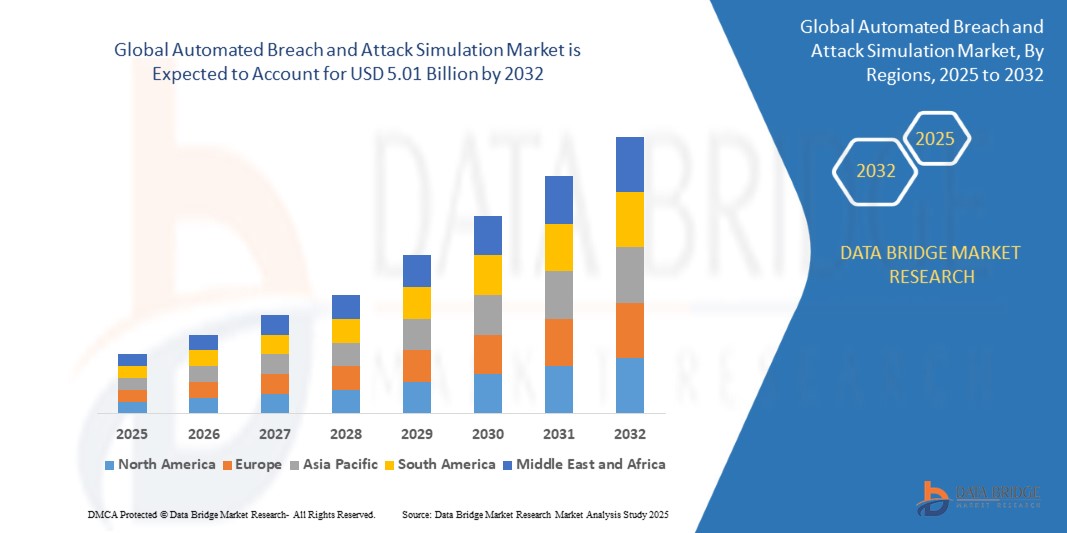

- Глобальный рынок автоматизированного моделирования нарушений и атак (BAS) оценивался в 1,12 млрд долларов США в 2024 году и, по прогнозам, достигнет 5,01 млрд долларов США к 2032 году , увеличившись в среднем на 23,86% в течение прогнозируемого периода.

- Этот рост обусловлен растущей потребностью в постоянной проверке безопасности, растущей сложностью киберугроз и растущим спросом на автоматизированное red teaming и тестирование на проникновение в крупных предприятиях и государственных учреждениях.

Анализ рынка автоматизированного моделирования нарушений и атак

- Платформы BAS позволяют предприятиям моделировать реальные кибератаки на свою ИТ-инфраструктуру в безопасной, контролируемой среде. Эти платформы проверяют эффективность существующих средств безопасности, выявляют уязвимости и предоставляют приоритетные рекомендации по устранению последствий.

- В отличие от традиционного тестирования на проникновение платформы BAS предлагают непрерывное автоматизированное моделирование, сокращая объем ручного труда и позволяя оценивать состояние безопасности в режиме реального времени.

- Внедрение растет в регулируемых отраслях, таких как BFSI, здравоохранение и государственный сектор, где соблюдение нормативных требований, готовность к реагированию на инциденты и количественная оценка киберрисков имеют решающее значение.

- По мере того как архитектуры нулевого доверия и облачные экосистемы становятся все более распространенными, BAS интегрируется с XDR, SOAR, SIEM и платформами управления уязвимостями для обеспечения единого, проактивного подхода к защите.

- Развитие эмуляции действий противника на основе искусственного интеллекта, сценариев, согласованных с MITRE ATT&CK, и стратегий защиты на основе информации об угрозах еще больше выводит BAS на позиции ключевого инструмента в современных системах кибербезопасности.

Область отчета и сегментация рынка автоматизированного моделирования нарушений и атак

|

Атрибуты |

Ключевые аспекты рынка автоматизированного моделирования нарушений и атак |

|

Охваченные сегменты |

|

|

Охваченные страны |

Северная Америка

Европа

Азиатско-Тихоокеанский регион

Ближний Восток и Африка

Южная Америка

|

|

Ключевые игроки рынка |

|

|

Рыночные возможности |

|

|

Информационные наборы данных с добавленной стоимостью |

Помимо информации о рыночных сценариях, таких как рыночная стоимость, темпы роста, сегментация, географический охват и основные игроки, рыночные отчеты, подготовленные Data Bridge Market Research, также включают анализ импорта и экспорта, обзор производственных мощностей, анализ потребления продукции, анализ ценовых тенденций, сценарий изменения климата, анализ цепочки поставок, анализ цепочки создания стоимости, обзор сырья/расходных материалов, критерии выбора поставщиков, анализ PESTLE, анализ Портера и нормативную базу. |

Тенденции рынка автоматизированного моделирования нарушений и атак

Проверка безопасности как услуга (SVaaS), защита с учетом угроз и оптимизация SOC

- Расширение BAS как услуги (BASaaS/SVaaS): организации все чаще внедряют облачные платформы BAS с предварительно настроенными сценариями атак, что снижает потребность во внутренних командах реагирования и ускоряет получение результата.

- Соответствие фреймворкам защиты на основе информации об угрозах: решения BAS интегрируются с MITRE ATT&CK, D3FEND и CIS Controls, помогая организациям моделировать поведение злоумышленников, отображать пробелы в обнаружении и постоянно совершенствовать оборону.

- BAS для повышения зрелости SOC и расширения возможностей Blue Team: центры безопасности используют BAS для тестирования правил обнаружения, проверки рабочих процессов оповещения и обучения аналитиков SOC реальным сценариям атак без влияния на производственный процесс.

- Моделирование многовекторных и кросс-доменных атак: платформы развиваются для моделирования многоэтапных атак в облаке, конечных точках, удостоверениях и путях горизонтального перемещения, предлагая настоящую проверку безопасности в масштабах всего предприятия.

- ИИ и МО в эмуляции противников: поставщики используют ИИ для динамической корректировки путей атак, создания новых тактик на основе данных об угрозах и совершенствования методов уклонения от обнаружения для имитации реальных противников.

Динамика рынка автоматизированного моделирования нарушений и атак

Водитель

Спрос на проверку безопасности в реальном времени и снижение риска угроз

- Кибератаки становятся все более сложными, быстрыми и совершенными с точки зрения методов обхода, что требует инструментов, которые будут постоянно проверять средства контроля, а не полагаться на периодическое тестирование.

- BAS обеспечивает масштабируемый способ количественной оценки рисков безопасности, измерения эффективности существующих средств контроля и оптимизации инвестиций в технологии обнаружения угроз.

- Организации, придерживающиеся концепции нулевого доверия, используют BAS для проверки политик сегментации, потоков аутентификации и предотвращения бокового смещения в динамических средах.

- С ростом внедрения облачных технологий предприятиям приходится постоянно тестировать свои облачные конфигурации, политики IAM и уязвимости API, что делает BAS необходимым инструментом управления состоянием безопасности облака.

Сдержанность/Вызов

Сложность интеграции и нехватка квалифицированных специалистов BAS

- Многие предприятия сталкиваются с трудностями интеграции инструментов BAS с существующими платформами SIEM, XDR, SOAR и облачными системами безопасности, что часто требует специальных коннекторов или обширной настройки.

- Эффективность BAS зависит от зрелости операций по обеспечению безопасности — организации, в которых отсутствуют четко определенные процессы обнаружения и реагирования, могут испытывать трудности с интерпретацией результатов моделирования или принятием мер.

- Небольшим организациям часто не хватает опыта в области кибербезопасности или бюджета для развертывания и поддержки комплексной платформы BAS, что заставляет их полагаться на управляемые услуги или упрощенные наборы инструментов.

- Проблемы конфиденциальности и суверенитета данных, особенно при трансграничном моделировании, могут ограничить внедрение в государственном секторе или секторе здравоохранения, где тестирование в реальных сетях строго регламентировано.

Рынок автоматизированного моделирования нарушений и атак

Рынок сегментирован по компонентам, способу развертывания, области применения и конечному пользователю, что отражает широкую применимость решений BAS в различных секторах и вариантах использования.

- По компонентам

В 2025 году платформа/инструменты будут лидировать на рынке благодаря высокому спросу на инструменты самостоятельного моделирования нарушений и непрерывной проверки безопасности. Ожидается, что услуги (например, управляемые BAS, консалтинг) будут расти самыми быстрыми темпами среднегодового темпа роста, особенно среди малого и среднего бизнеса и в секторах с высокой степенью регулирования, где отсутствуют внутренние возможности для взаимодействия с «красными командами».

- По режиму развертывания

Облачное развертывание доминирует на рынке благодаря масштабируемости, простоте интеграции с облачными приложениями и сокращению времени настройки. Локальное развертывание остаётся важным в государственных, оборонных и финансовых учреждениях из-за строгих политик безопасности данных и конфиденциальности.

- По применению

Ключевые области применения включают управление конфигурацией, управление исправлениями, проверку данных об угрозах и оценку эффективности средств контроля безопасности. Проверка данных об угрозах — наиболее быстрорастущий сегмент, поскольку организации стремятся согласовать внутренние средства защиты с данными MITRE ATT&CK и внешними данными об угрозах.

- Конечным пользователем

Включает в себя BFSI, IT и телекоммуникации, здравоохранение, розничную торговлю и электронную коммерцию, государственный сектор, энергетику и коммунальные услуги и другие. BFSI лидирует на рынке благодаря растущим требованиям к киберстрахованию, регулирующим аудитам и сложности поверхности атаки. Государственный и оборонный секторы также активно внедряют эту технологию, что обусловлено необходимостью обеспечения готовности к угрозам на национальном уровне и защиты критически важной инфраструктуры.

Региональный анализ рынка автоматизированного моделирования нарушений и атак

- В 2025 году на рынке будет доминировать Северная Америка благодаря раннему внедрению автоматизации киберзащиты, присутствию крупных поставщиков BAS и усилению нормативных требований в банковской сфере, здравоохранении и критической инфраструктуре.

- Европа стабильно развивается благодаря соблюдению GDPR, растущим угрозам со стороны национальных государств и региональным усилиям по модернизации возможностей киберзащиты. Великобритания, Германия и Франция являются ключевыми странами, внедряющими новые стандарты в сфере финансов, телекоммуникаций и обороны.

- Азиатско-Тихоокеанский регион является самым быстрорастущим, где лидируют усилия по модернизации систем кибербезопасности в Японии, Индии, Китае и Австралии. Предприятия внедряют BAS для защиты растущих цифровых экосистем и критически важных отраслей.

- На Ближнем Востоке и в Африке (БВСА) наблюдается рост внедрения в энергетическом, нефтегазовом и государственном секторах, особенно в ОАЭ и Саудовской Аравии, которые инвестируют в платформы разведки киберугроз и обучение на основе имитационного моделирования.

- Южная Америка, особенно Бразилия и Мексика, внедряет BAS в ответ на рост числа атак программ-вымогателей и изменение законодательства о защите данных. Ключевые секторы включают финансовые услуги, телекоммуникации и государственное управление.

Соединенные Штаты

США лидируют на рынке BAS благодаря значительным бюджетам на кибербезопасность предприятий, инновациям в области киберзащиты и национальным предписаниям, таким как программы проверки безопасности CISA и фреймворки кибербезопасности NIST.

Великобритания

В Великобритании наблюдается рост внедрения BAS среди финансовых учреждений, объектов критической инфраструктуры и государственных органов, что обусловлено рекомендациями NCSC и растущим вниманием к подражанию злоумышленникам.

Индия

Индия становится быстрорастущим рынком BAS, внедряемым в секторах ИТ-услуг, финтеха и телекоммуникаций. Поддерживаемые государством инициативы в области кибербезопасности и требования CERT-In стимулируют спрос на инструменты непрерывной проверки.

Германия

Германия делает акцент на BAS в промышленном производстве и критической инфраструктуре, при этом многие компании интегрируют платформы моделирования в структуры соответствия требованиям безопасности и отраслевые протоколы ISMS.

Бразилия

В Бразилии растет внедрение BAS в банковском секторе, страховании и сфере электронного правительства, особенно после принятия LGPD, при этом особое внимание уделяется сокращению поверхности атак и проверке готовности к нарушениям.

Доля рынка автоматизированного моделирования нарушений и атак

Лидерами отрасли автоматизированного моделирования нарушений и атак являются в первую очередь хорошо зарекомендовавшие себя компании, в том числе:

- XM Cyber Ltd. (Израиль)

- Cymulate Ltd. (Израиль)

- AttackIQ, Inc. (США)

- SafeBreach Inc. (США)

- FireEye, Inc. (Trellix) (США)

- Rapid7 Inc. (США)

- Foreseeti AB (Швеция)

- Qualys, Inc. (США)

- Picus Security Inc. (США)

- Mandiant (приобретена Google Cloud) (США)

- Threatcare (приобретена ReliaQuest) (США)

Последние разработки на мировом рынке автоматизированного моделирования нарушений и атак

- В апреле 2025 года компания XM Cyber представила свой гибридный инструмент построения карты путей атак, который объединяет моделирование в локальных, гибридных и многооблачных средах, позволяя организациям визуализировать полные цепочки атак от первоначального доступа до утечки данных.

- В марте 2025 года компания Cymulate запустила модуль Advanced Purple Team, позволяющий группам по кибербезопасности взаимодействовать в режиме реального времени, тестируя сценарии обнаружения, реагирования и смягчения последствий с помощью единого интерфейса моделирования.

- В феврале 2025 года компания AttackIQ выпустила набор анализаторов MITRE ATT&CK, позволяющий проводить автоматизированный анализ пробелов и проверку контроля на соответствие отраслевым стандартам для регулируемых секторов, таких как финансы и здравоохранение.

- В январе 2025 года SafeBreach анонсировала встроенную интеграцию с платформами XDR и SOAR, что упрощает автоматическую выдачу рекомендаций по устранению уязвимостей на основе результатов непрерывного моделирования и данных об инцидентах.

- В декабре 2024 года компания Mandiant (Google Cloud) представила свой модуль Adversary Intelligence Module для платформ BAS, объединяющий потоки данных об угрозах с динамической эмуляцией противника для моделирования угроз на уровне государства.

SKU-

Получите онлайн-доступ к отчету на первой в мире облачной платформе рыночной аналитики

- Интерактивная панель анализа данных

- Панель анализа компании для возможностей с высоким потенциалом роста

- Доступ аналитика-исследователя для настройки и запросов

- Анализ конкурентов с помощью интерактивной панели

- Последние новости, обновления и анализ тенденций

- Используйте возможности сравнительного анализа для комплексного отслеживания конкурентов

Методология исследования

Сбор данных и анализ базового года выполняются с использованием модулей сбора данных с большими размерами выборки. Этап включает получение рыночной информации или связанных данных из различных источников и стратегий. Он включает изучение и планирование всех данных, полученных из прошлого заранее. Он также охватывает изучение несоответствий информации, наблюдаемых в различных источниках информации. Рыночные данные анализируются и оцениваются с использованием статистических и последовательных моделей рынка. Кроме того, анализ доли рынка и анализ ключевых тенденций являются основными факторами успеха в отчете о рынке. Чтобы узнать больше, пожалуйста, запросите звонок аналитика или оставьте свой запрос.

Ключевой методологией исследования, используемой исследовательской группой DBMR, является триангуляция данных, которая включает в себя интеллектуальный анализ данных, анализ влияния переменных данных на рынок и первичную (отраслевую экспертную) проверку. Модели данных включают сетку позиционирования поставщиков, анализ временной линии рынка, обзор рынка и руководство, сетку позиционирования компании, патентный анализ, анализ цен, анализ доли рынка компании, стандарты измерения, глобальный и региональный анализ и анализ доли поставщика. Чтобы узнать больше о методологии исследования, отправьте запрос, чтобы поговорить с нашими отраслевыми экспертами.

Доступна настройка

Data Bridge Market Research является лидером в области передовых формативных исследований. Мы гордимся тем, что предоставляем нашим существующим и новым клиентам данные и анализ, которые соответствуют и подходят их целям. Отчет можно настроить, включив в него анализ ценовых тенденций целевых брендов, понимание рынка для дополнительных стран (запросите список стран), данные о результатах клинических испытаний, обзор литературы, обновленный анализ рынка и продуктовой базы. Анализ рынка целевых конкурентов можно проанализировать от анализа на основе технологий до стратегий портфеля рынка. Мы можем добавить столько конкурентов, о которых вам нужны данные в нужном вам формате и стиле данных. Наша команда аналитиков также может предоставить вам данные в сырых файлах Excel, сводных таблицах (книга фактов) или помочь вам в создании презентаций из наборов данных, доступных в отчете.