Global Two Factor Authentication Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

10.99 Billion

USD

42.58 Billion

2025

2033

USD

10.99 Billion

USD

42.58 Billion

2025

2033

| 2026 –2033 | |

| USD 10.99 Billion | |

| USD 42.58 Billion | |

|

|

|

|

Mercado global de autenticação de dois fatores, por tipo (senha de uso único (OTP), infraestrutura de chave pública (PKI)), modelo ( cartão inteligente com PIN, senha de uso único com PIN, tecnologia biométrica com PIN, cartão inteligente com tecnologia biométrica, outros), tecnologia (autenticadores OTP, autenticadores PKI, controle de acesso físico e lógico, autenticadores fora de banda, pacote de escritório PKI móvel), usuário final (bancos e finanças, governo, militar e defesa, segurança comercial, viagens e imigração, saúde, eletrônicos de consumo, aeroespacial), país (EUA, Canadá, México, Brasil, Argentina, resto da América do Sul, Alemanha, França, Itália, Reino Unido, Bélgica, Espanha, Rússia, Turquia, Holanda, Suíça, resto da Europa, Japão, China, Índia, Coreia do Sul, Austrália, Cingapura, Malásia, Tailândia, Indonésia, Filipinas, resto da Ásia-Pacífico, Emirados Árabes Unidos, Arábia Saudita, Egito, África do Sul, Israel, resto do Oriente Médio e África) - Tendências do setor e previsão para 2029

Análise de mercado e insights sobre o mercado de autenticação de dois fatores

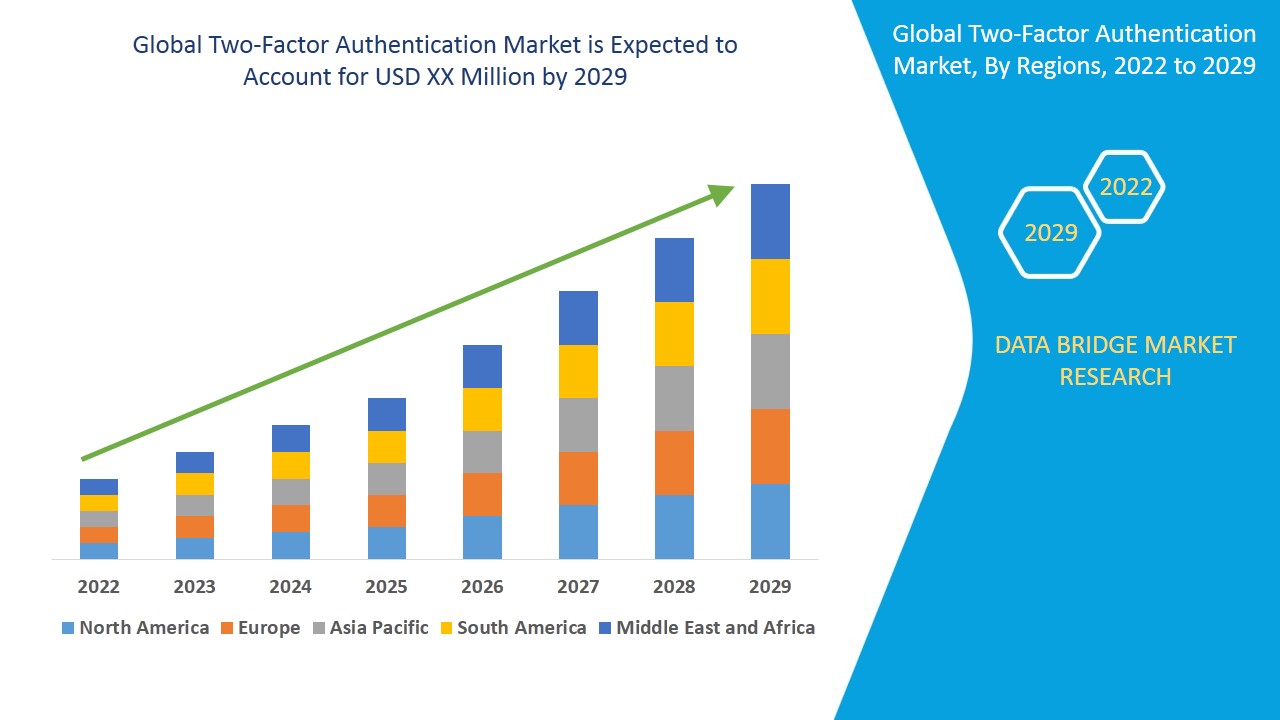

Espera-se que o mercado de autenticação de dois fatores ganhe crescimento no período previsto de 2022 a 2029. A Data Bridge Market Research analisa o mercado de autenticação de dois fatores e apresenta um CAGR de 18,45% para o período previsto de 2022 a 2029.

Autenticação refere-se a uma técnica analítica que basicamente garante a segurança das credenciais e dos recursos a elas associados com o auxílio de senhas de uso único, tokens de hardware, biometria e outros. O procedimento de autenticação de dois fatores geralmente inclui um token de segurança em mensagem de texto ou e-mail, voz e uma senha que protegerá as credenciais.

Fatores como a adoção da autenticação de dois fatores e o aumento das ameaças de violação de segurança surgirão como os principais fatores que impulsionam o crescimento do mercado. Além disso, o número crescente de transações on-line, o fornecimento de alta segurança por tokens de hardware e o surgimento de dispositivos 4G/5G agravarão ainda mais o valor de mercado para o período previsto de 2022 a 2029. Além disso, estima-se que fatores como a alta demanda por autenticação de dois fatores devido aos vários recursos benéficos, como reconhecimento de voz, reconhecimento de íris , impressão digital e senhas em vários segmentos de saúde, defesa e governos amortecem o crescimento do mercado. Por outro lado, os altos custos associados a hardware e software atuam como uma restrição para o mercado. Além disso, estima-se que o investimento inicial e a falta de infraestrutura de telecomunicações também obstruam o crescimento geral do mercado.

Além disso, estima-se que a crescente penetração em aplicações residenciais e inovações tecnológicas com capacidades aprimoradas criem novas oportunidades para o crescimento do mercado dentro do período previsto. Por outro lado, a falta de infraestrutura de telecomunicações representa um desafio para o mercado.

Este relatório de mercado de autenticação de dois fatores fornece detalhes sobre novos desenvolvimentos recentes, regulamentações comerciais, análise de importação e exportação, análise de produção, otimização da cadeia de valor, participação de mercado, impacto de participantes do mercado doméstico e local, análise de oportunidades em termos de bolsões de receita emergentes, mudanças nas regulamentações de mercado, análise estratégica de crescimento de mercado, tamanho do mercado, crescimento de categorias de mercado, nichos de aplicação e dominância, aprovações de produtos, lançamentos de produtos, expansões geográficas e inovações tecnológicas no mercado. Para obter mais informações sobre o mercado de autenticação de dois fatores, entre em contato com a Data Bridge Market Research para um Briefing de Analista . Nossa equipe ajudará você a tomar uma decisão de mercado informada para alcançar o crescimento do mercado.

Escopo e tamanho do mercado global de autenticação de dois fatores

O mercado de autenticação de dois fatores é segmentado com base em tipo, modelo, tecnologia e usuário final. O crescimento entre os diferentes segmentos ajuda você a obter o conhecimento relacionado aos diferentes fatores de crescimento que se espera que prevaleçam no mercado e a formular diferentes estratégias para ajudar a identificar as principais áreas de aplicação e os diferenciais em seu mercado-alvo.

- O mercado de autenticação de dois fatores com base no tipo foi segmentado como senha de uso único (OTP) e infraestrutura de chave pública (PKI).

- Com base no modelo, o mercado de autenticação de dois fatores foi segmentado em cartão inteligente com PIN, senha de uso único com PIN, tecnologia biométrica com PIN, cartão inteligente com tecnologia biométrica e outros.

- Com base na tecnologia, o mercado de autenticação de dois fatores foi segmentado em autenticadores OTP, autenticadores PKI, controle de acesso físico e lógico, autenticadores fora de banda e pacote de escritório PKI móvel.

- A autenticação de dois fatores também foi segmentada com base no usuário final em bancos e finanças, governo, militar e defesa, segurança comercial, viagens e imigração, saúde, eletrônicos de consumo e aeroespacial .

Análise do mercado de autenticação de dois fatores em nível de país

O mercado de autenticação de dois fatores é analisado e o tamanho do mercado e as informações de volume são fornecidas por tipo, modelo, tecnologia e usuário final, conforme referenciado acima.

Os países abrangidos pelo relatório de mercado de autenticação de dois fatores são EUA, Canadá e México na América do Norte, Alemanha, França, Reino Unido, Holanda, Suíça, Bélgica, Rússia, Itália, Espanha, Turquia, Resto da Europa na Europa, China, Japão, Índia, Coreia do Sul, Cingapura, Malásia, Austrália, Tailândia, Indonésia, Filipinas, Resto da Ásia-Pacífico (APAC) na Ásia-Pacífico (APAC), Arábia Saudita, Emirados Árabes Unidos, Israel, Egito, África do Sul, Resto do Oriente Médio e África (MEA) como parte do Oriente Médio e África (MEA), Brasil, Argentina e Resto da América do Sul como parte da América do Sul.

A região da América do Norte domina o mercado de autenticação de dois fatores devido à prevalência de diversos provedores de serviços, à adoção de medidas de segurança e às iniciativas governamentais em relação à segurança das credenciais na região dentro do período previsto. A região da Ásia-Pacífico deverá passar por mudanças significativas durante o período previsto, devido à crescente adoção da tecnologia "traga sua própria tecnologia" e ao crescimento da tecnologia de TI.

A seção sobre países do relatório de mercado de autenticação de dois fatores também fornece fatores de impacto individuais no mercado e mudanças na regulamentação do mercado doméstico que impactam as tendências atuais e futuras do mercado. Pontos de dados como volumes de consumo, locais e volumes de produção, análise de importação e exportação, análise de tendências de preços, custo de matérias-primas e análise da cadeia de valor a jusante e a montante são alguns dos principais indicadores utilizados para prever o cenário de mercado para cada país. Além disso, a presença e a disponibilidade de marcas globais e seus desafios enfrentados devido à concorrência grande ou escassa de marcas locais e nacionais, o impacto de tarifas domésticas e rotas comerciais são considerados ao fornecer uma análise de previsão dos dados do país.

Análise do cenário competitivo e da participação de mercado da autenticação de dois fatores

O cenário competitivo do mercado de autenticação de dois fatores fornece detalhes por concorrente. Os detalhes incluem visão geral da empresa, finanças da empresa, receita gerada, potencial de mercado, investimento em pesquisa e desenvolvimento, novas iniciativas de mercado, presença global, locais e instalações de produção, capacidades de produção, pontos fortes e fracos da empresa, lançamento de produto, abrangência e amplitude do produto e domínio da aplicação. Os pontos de dados acima fornecidos referem-se apenas ao foco das empresas no mercado de autenticação de dois fatores.

Alguns dos principais participantes do relatório de mercado de autenticação de dois fatores são Thales Group, Fujitsu, Suprema., OneSpan, NEC Corporation, Broadcom, RSA., IBM, HID Global Corporation, Google LLC, Dell Inc., Amazon Web Services, Inc., Entrust Corporation, HID Global Corporation, ASSA ABLOY, RSA Security LLC, SUPREMA., Crossmatch, Censornet, IDEMIA, ZKTECO CO., LTD., Watchdata Co., Ltd., SecurEnvoy Ltd., Entrust Corporation, 3M, IDEMIA, Yubico, SecurStar, SecurEnvoy Ltd e SecureAuth Corporation, entre outros.

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.