世界の軍事サイバーセキュリティ市場

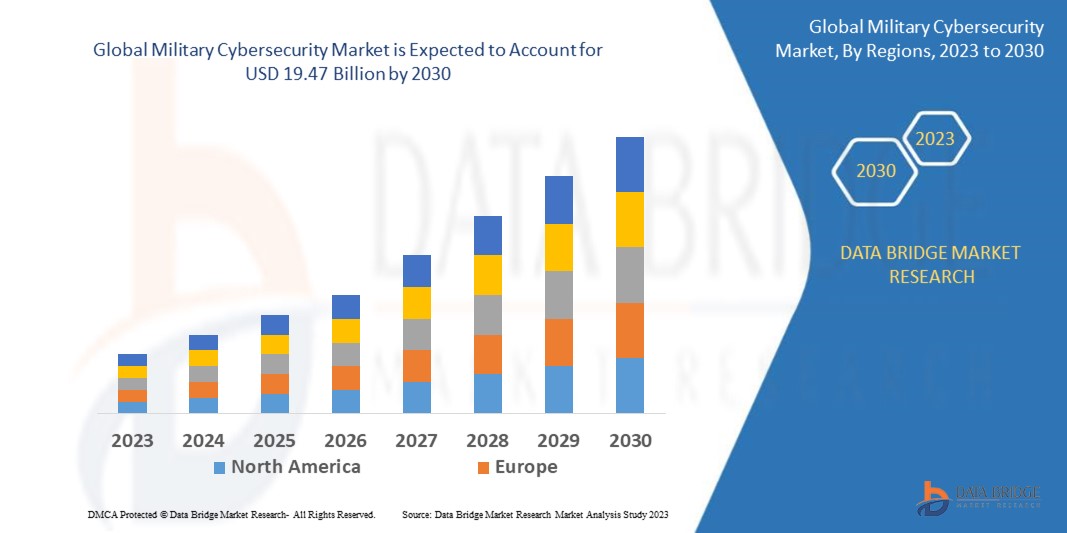

Market Size in USD Billion

CAGR :

%

USD

10.51 Billion

USD

19.47 Billion

2022

2030

USD

10.51 Billion

USD

19.47 Billion

2022

2030

| 2023 –2030 | |

| USD 10.51 Billion | |

| USD 19.47 Billion | |

|

|

|

|

世界の軍事サイバーセキュリティ市場、プラットフォーム別(ハードウェア、サービス、ソリューション)、タイプ別(ネットワークセキュリティ、サイバー脅威インテリジェンス、ITインフラストラクチャ、物流および運用セキュリティ、トレーニングサービス、アイデンティティおよびアクセスセキュリティ、データセキュリティ、クラウドセキュリティ)、ソリューション別(脅威インテリジェンスおよび対応管理、アイデンティティおよびアクセス管理、データ損失防止管理、セキュリティおよび脆弱性管理、統合脅威管理、エンタープライズリスクおよびコンプライアンス、マネージドセキュリティ、その他)、展開モード別(クラウド、オンプレミス)、アプリケーション別(陸軍、海軍、空軍)– 2030年までの業界動向および予測。

軍事サイバーセキュリティ市場の分析と規模

クラウドベースのストレージソリューションの導入率の高さは、軍事サイバーセキュリティ市場の拡大に影響を与えると予想されます。また、サイバー攻撃の脅威に対抗し、セキュリティソリューションのレベル向上を図る各国政府による投資の増加も、軍事サイバーセキュリティ市場の恩恵をもたらすと予想されます。さらに、急速な技術進歩により無人機へのアクセスが容易になったため、これらの製品がハッキングの影響を受けにくくするために、より優れた周辺機器やセキュリティサービスが求められています。

データブリッジ市場調査は、2022年に105億1,000万米ドルと評価された軍事サイバーセキュリティ市場は、2023年から2030年の予測期間中に8.01%のCAGRで成長し、2030年には194億7,000万米ドルに達すると分析しています。市場価値、成長率、市場セグメント、地理的範囲、市場プレーヤー、市場シナリオなどの市場洞察に加えて、データブリッジ市場調査チームがまとめた市場レポートには、専門家による詳細な分析、輸入/輸出分析、価格分析、生産消費分析、ペストル分析が含まれています。

軍事サイバーセキュリティ市場の範囲とセグメンテーション

|

レポートメトリック |

詳細 |

|

予測期間 |

2023年から2030年 |

|

基準年 |

2022 |

|

歴史的な年 |

2021年(2015年~2020年にカスタマイズ可能) |

|

定量単位 |

売上高(10億米ドル)、販売数量(個数)、価格(米ドル) |

|

対象セグメント |

プラットフォーム(ハードウェア、サービス、ソリューション)、タイプ(ネットワーク セキュリティ、サイバー脅威インテリジェンス、IT インフラストラクチャ、ロジスティクスおよび運用セキュリティ、トレーニング サービス、アイデンティティおよびアクセス セキュリティ、データ セキュリティ、クラウド セキュリティ)、ソリューション(脅威インテリジェンスおよび対応管理、アイデンティティおよびアクセス管理、データ損失防止管理、セキュリティおよび脆弱性管理、統合脅威管理、エンタープライズ リスクおよびコンプライアンス、マネージド セキュリティ、その他)、展開モード(クラウド、オンプレミス)、アプリケーション(陸軍、海軍、空軍) |

|

対象国 |

北米では米国、カナダ、メキシコ、ヨーロッパではドイツ、フランス、英国、オランダ、スイス、ベルギー、ロシア、イタリア、スペイン、トルコ、ヨーロッパではその他のヨーロッパ、中国、日本、インド、韓国、シンガポール、マレーシア、オーストラリア、タイ、インドネシア、フィリピン、アジア太平洋地域 (APAC) ではその他のアジア太平洋地域、サウジアラビア、UAE、南アフリカ、エジプト、イスラエル、中東およびアフリカ (MEA) の一部としてその他の中東およびアフリカ (MEA)、南米の一部としてブラジル、アルゼンチン、および南米のその他の地域。 |

|

対象となる市場プレーヤー |

Qualcomm Technologies, Inc.(米国)、Microsoft(米国)、Oracle(米国)、Cisco Systems, Inc.(米国)、Northrop Grumman(米国)、Accenture(アイルランド)、IBM(米国)、Thales(フランス)、Lockheed Martin Corporation(米国)、General Dynamics Corporation(米国)、BAE Systems(英国)、Raytheon Technologies Corporation(米国)、Airbus(フランス)、Leonardo SpA(イタリア)、NETCENTRICS CORPORATION(米国)、Fujitsu(日本)、CyberArk Software Ltd.(米国)、Booz Allen Hamilton Inc.(米国)、Check Point Software Technologies Ltd(イスラエル)、Rapid7(米国)、Fortinet, Inc.(米国) |

|

市場機会 |

|

市場定義

軍事サイバーセキュリティとは、軍事組織、資産、および作戦をサイバー脅威や攻撃から保護する実践を指します。これには、軍事ネットワーク、システム、およびデータを不正アクセス、妨害、および侵害から保護するための戦略、技術、およびプロセスの実装が含まれます。軍事サイバーセキュリティは、重要な情報の機密性、完全性、および可用性を確保し、軍事システムの機能性と運用即応性を維持することを目的としています。これには、ネットワークセキュリティ、暗号化、アクセス制御、インシデント対応、脅威インテリジェンスなどの対策が含まれ、サイバーリスクを軽減し、国家安全保障を維持します。

軍事サイバーセキュリティ市場の動向

ドライバー

- サイバー脅威の増加が市場を牽引

技術の進歩に伴い、軍事組織に対するサイバー脅威はより高度化し、広範囲に及んでいます。これらの攻撃は、機密情報の漏洩、作戦の妨害、重要インフラへの攻撃につながる可能性があります。そのため、軍事ネットワーク、システム、そしてデータを進化する脅威から守るための強力なサイバーセキュリティソリューションへの需要が高まっています。軍事資産を保護する必要性が急務となっていることから、脅威の激化に対応する堅牢なサイバーセキュリティ対策が求められています。

- ネットワーク中心の戦争の採用拡大が市場を牽引する可能性がある

軍隊によるネットワーク中心の戦争の導入が進むにつれ、作戦調整における情報通信システムの重要性が浮き彫りになっています。しかしながら、相互接続されたネットワークとデータ共有への依存は、新たな脆弱性と潜在的なサイバー脅威をもたらします。軍事資産を保護し、任務の成功を確実なものにし、作戦の有効性を維持するためには、堅牢なサイバーセキュリティ対策が不可欠です。潜在的なサイバー攻撃から身を守ることで、軍事組織はリスクを軽減し、ネットワーク中心の戦争戦略の完全性を維持することができます。

機会

- 民間部門との連携は、成長のための有利な機会を創出する

民間セクターとの連携は、サイバーセキュリティ分野における軍事組織にとって大きな機会となります。サイバーセキュリティ企業、研究機関、テクノロジーベンダーと提携することで、軍事組織はこれらの組織が開発した専門知識と革新的なソリューションを活用することができます。この連携により、先進技術とベストプラクティスの導入が可能になり、軍事サイバーセキュリティ対策の有効性を高め、進化するサイバー脅威に対する防御力を強化することができます。知識の共有、最先端ソリューションへのアクセス、そして特定の軍事要件を満たすカスタマイズされたサイバーセキュリティ能力の構築の可能性が促進されます。

- 世間の認知度向上と注目度の高いサイバーインシデントが市場機会を創出

サイバーセキュリティリスクに対する国民の意識の高まりと、軍事組織を標的としたサイバーインシデントの大規模な発生により、サイバーセキュリティ能力の強化が求められています。これらのインシデントは、サイバー攻撃が国家安全保障と公共の安全に及ぼす潜在的な影響を浮き彫りにしています。その結果、軍事資産、重要インフラ、そして機密情報を守るための積極的なサイバーセキュリティ対策の必要性が認識されています。サイバーセキュリティの向上への重点的な取り組みは、リスクを軽減し、重要な軍事資源と作戦を保護するという喫緊の課題に支えられています。

制約/課題

- 規制とコンプライアンスの問題が市場の成長を制限する可能性がある

軍事組織は、管轄区域によって異なる、数多くのサイバーセキュリティ規制や基準の対象となります。これらの要件への準拠は、困難で、時間とリソースを大量に消費する可能性があります。規制やコンプライアンス義務の遵守に重点を置くと、他の重要なサイバーセキュリティ対策から注意とリソースが逸れ、軍事サイバーセキュリティ対策の全体的な有効性に影響を及ぼす可能性があります。進化するサイバー脅威に対する包括的な防御を確保するには、コンプライアンスへの取り組みと積極的なサイバーセキュリティ戦略のバランスを取ることが不可欠です。

- 予算の制約により市場の成長が制限される可能性がある

予算の制約は、軍事サイバーセキュリティの取り組みにとって大きな課題となっています。限られた資源のため、軍事組織はサイバーセキュリティ技術、人員、訓練、そしてメンテナンスに十分な資金を割り当てることが困難です。その結果、包括的なサイバーセキュリティ対策を実施できず、サイバー攻撃者に悪用される脆弱性が残ってしまう可能性があります。相反する優先事項のバランスを取り、十分な予算を確保することは、効果的なサイバーセキュリティを確保し、軍事システムとデータをサイバー脅威から守るために不可欠です。

この軍事サイバーセキュリティ市場レポートは、最近の新たな動向、貿易規制、輸出入分析、生産分析、バリューチェーンの最適化、市場シェア、国内および現地の市場プレーヤーの影響、新たな収益源の観点から見た機会分析、市場規制の変更、戦略的市場成長分析、市場規模、カテゴリー市場の成長、アプリケーションのニッチと優位性、製品承認、製品発売、地理的拡大、市場における技術革新など、詳細な情報を提供しています。軍事サイバーセキュリティ市場に関する詳細については、Data Bridge Market Researchまでアナリストブリーフをご請求ください。当社のチームが、市場成長を実現するための情報に基づいた意思決定をお手伝いいたします。

最近の動向

- 2023年、組織のサイバーセキュリティを支援するため、IBMベルギーとKing ICTクロアチアはNATOと契約を締結しました。これらの契約には、サイバー防御機能の統合と関連構成サービスが含まれており、契約期間は2025年2月から2年間の延長オプション付きで、総額3,170万米ドルに上ります。

- 2022年、アメリカがデータ中心の軍隊へと変貌を遂げる中、アメリカ陸軍はゼロトラスト・サイバーセキュリティ・フレームワークの導入を宣言しました。さらに、アメリカ陸軍のプロジェクト・コンバージェンス実験において、レイセオン・インテリジェンス・アンド・スペースはオペレーショナル・ゼロトラスト・プラットフォームを披露しました。

- 2019年、国防総省情報ネットワーク(DoDIN-A)は、米陸軍と締結した1億1,800万ドルの契約に基づき、陸軍のサイバーセキュリティおよびネットワーク運用ミッションサポートプログラム(ADCNOMS)を通じて、ゼネラル・ダイナミクス社からミッションサポートを受ける予定です。

世界の軍事サイバーセキュリティ市場の展望

軍事サイバーセキュリティ市場は、プラットフォーム、タイプ、ソリューション、導入形態、アプリケーションに基づいてセグメント化されています。これらのセグメントの成長は、業界における成長の少ないセグメントの分析に役立ち、ユーザーに貴重な市場概要と市場インサイトを提供し、コア市場アプリケーションを特定するための戦略的意思決定を支援します。

プラットフォーム

- ハードウェア

- サービス

- 解決

タイプ

- ネットワークセキュリティ

- サイバー脅威インテリジェンス

- ITインフラストラクチャ

- 物流と運用のセキュリティ

- トレーニングサービス

- アイデンティティとアクセスのセキュリティ

- データセキュリティ

- クラウドセキュリティ

解決

- 脅威インテリジェンスと対応管理

- アイデンティティとアクセス管理

- データ損失防止管理

- セキュリティと脆弱性管理

- 統合脅威管理

- エンタープライズリスクとコンプライアンス

- マネージドセキュリティ

- その他

展開 モード

- 雲

- オンプレミス

応用

- 軍

- 海軍

- 空軍

軍事サイバーセキュリティ市場の地域分析/洞察

軍事サイバーセキュリティ市場が分析され、市場規模の洞察と傾向が、上記のプラットフォーム、タイプ、ソリューション、展開タイプ、アプリケーション別に提供されます。

軍事サイバーセキュリティ市場レポートでカバーされている国は、北米では米国、カナダ、メキシコ、ヨーロッパではドイツ、フランス、英国、オランダ、スイス、ベルギー、ロシア、イタリア、スペイン、トルコ、ヨーロッパのその他の国々、中国、日本、インド、韓国、シンガポール、マレーシア、オーストラリア、タイ、インドネシア、フィリピン、アジア太平洋地域 (APAC) のその他のアジア太平洋地域 (APAC)、サウジアラビア、UAE、南アフリカ、エジプト、イスラエル、中東およびアフリカ (MEA) の一部としてのその他の中東およびアフリカ (MEA)、南米の一部としてのブラジル、アルゼンチン、および南米のその他の国々です。

サイバー攻撃件数の増加と、米国政府による高度なサイバーセキュリティ システムの研究開発 (R&D) への多額の投資により、北米は軍事サイバーセキュリティ市場をリードしています。

アジア太平洋地域は、様々なサービスやソリューションを提供するサービスプロバイダーの増加や、地域政府による多額の投資といった要因により、予測期間中に大幅な成長率で拡大すると予想されています。これらの投資は、技術インフラの強化と高度なサービスの導入促進を目的としており、アジア太平洋地域における市場拡大を牽引しています。

本レポートの国別セクションでは、市場の現在および将来の動向に影響を与える、各国の市場に影響を与える要因や国内市場における規制の変更についても解説しています。川下・川上バリューチェーン分析、技術トレンド、ポーターの5つの力分析、ケーススタディといったデータポイントは、各国の市場シナリオを予測するための指標として活用されています。また、グローバルブランドの存在と入手可能性、そして現地ブランドや国内ブランドとの競争の激化または不足によって直面する課題、国内関税や貿易ルートの影響についても、国別データの予測分析において考慮されています。

競争環境と軍事サイバーセキュリティ市場シェア分析

軍事サイバーセキュリティ市場の競争環境は、競合他社ごとに詳細な情報を提供しています。企業概要、財務状況、収益、市場ポテンシャル、研究開発への投資、新規市場への取り組み、グローバルプレゼンス、生産拠点・設備、生産能力、強みと弱み、製品投入、製品群の幅広さ、アプリケーションの優位性などの詳細が含まれています。上記のデータは、各社の軍事サイバーセキュリティ市場への注力分野にのみ関連しています。

軍事サイバーセキュリティ市場で活動している主要企業は次のとおりです。

- クアルコム・テクノロジーズ(米国)

- マイクロソフト(米国)

- オラクル(米国)

- シスコシステムズ社(米国)

- ノースロップ・グラマン(米国)

- アクセンチュア(アイルランド)

- IBM(米国)

- タレス(フランス)

- ロッキード・マーティン社(米国)

- ゼネラル・ダイナミクス・コーポレーション(米国)

- BAEシステムズ(英国)

- レイセオン・テクノロジーズ・コーポレーション(米国)

- エアバス(フランス)

- レオナルドSpA(イタリア)

- ネットセントリックスコーポレーション(米国)

- 富士通(日本)

- サイバーアークソフトウェア株式会社(米国)

- ブーズ・アレン・ハミルトン社(米国)

- チェック・ポイント・ソフトウェア・テクノロジーズ(イスラエル)

- Rapid7(米国)

- フォーティネット社(米国)

SKU-

世界初のマーケットインテリジェンスクラウドに関するレポートにオンラインでアクセスする

- インタラクティブなデータ分析ダッシュボード

- 成長の可能性が高い機会のための企業分析ダッシュボード

- カスタマイズとクエリのためのリサーチアナリストアクセス

- インタラクティブなダッシュボードによる競合分析

- 最新ニュース、更新情報、トレンド分析

- 包括的な競合追跡のためのベンチマーク分析のパワーを活用

目次

1 はじめに

1.1 研究の目的

1.2 市場の定義

1.3 世界の軍事サイバーセキュリティ市場の概要

1.4 通貨と価格

1.5 制限

1.6 対象市場

2 市場セグメンテーション

2.1 重要なポイント

2.2 世界の軍事サイバーセキュリティ市場への参入

2.2.1 ベンダーポジショニンググリッド

2.2.2 テクノロジーライフライン曲線

2.2.3 マーケットガイド

2.2.4 企業の市場シェア分析

2.2.5 多変量モデリング

2.2.6 トップツーボトム分析

2.2.7 測定基準

2.2.8 ベンダーシェア分析

2.2.9 主要な一次インタビューからのデータポイント

2.2.10 主要な二次データベースからのデータポイント

2.3 世界の軍事サイバーセキュリティ市場:調査スナップショット

2.4 前提

3 市場概要

3.1 ドライバー

3.2 拘束

3.3 機会

3.4 課題

4 エグゼクティブサマリー

5つのプレミアムインサイト

5.1 ポーターの5つの力

5.2 規制基準

5.3 技術動向

5.4 バリューチェーン分析

5.5 企業比較分析

5.6 主要な戦略的取り組み

5.7 ケーススタディ

6 世界の軍事サイバーセキュリティ市場、提供内容

6.1 概要

6.2 解決策

6.2.1 ファイアウォール

6.2.2 IAM

6.2.3 ログ管理とSIEM

6.2.4 パス管理

6.2.5 リスクとコンプライアンス管理

6.2.6 ウイルス対策/マルウェア対策

6.2.7 暗号化

6.2.8 侵入検知システム

6.2.9 その他

6.3 サービス

6.3.1 設計と実装

6.3.2 コンサルティング

6.3.3 リスクと脅威の維持

6.3.4 サポートとメンテナンス

6.3.5 その他

7 世界の軍事サイバーセキュリティ市場(セキュリティタイプ別)

7.1 概要

7.2 データ保護

7.2.1 データのバックアップとリカバリ

7.2.2 データアーカイブとエンドディスカバリ

7.2.3 災害復旧

7.2.4 暗号化

7.2.5 トークン化

7.2.6 データ損失防止

7.2.7 アイデンティティとアクセス管理

7.2.8 コンプライアンス管理

7.3 アプリケーションセキュリティ

7.3.1 セキュリティテストツール

7.3.2 コンテナセキュリティ

7.3.3 APIセキュリティ

7.3.4 その他

7.4 システム管理

7.5 エンドポイントセキュリティ

7.5.1 ソリューション別

7.5.1.1. エンドポイント保護プラットフォーム(EPP)

7.5.1.2. エンドポイント検出および対応(EDR)

7.6 ネットワークセキュリティ

7.6.1 ファイアウォール

7.6.2 ウイルス対策/マルウェア対策

7.6.3 ネットワークアクセス制御

7.6.4 データ損失防止

7.6.5 侵入検知システム/侵入防御システム

7.6.6 セキュアウェブゲートウェイ

7.6.7 DDoS攻撃軽減

7.6.8 統合脅威管理

7.6.9 脆弱性スキャン

7.6.10 サンドボックス

7.6.11 その他

7.6.12 DDOS

8 世界の軍事サイバーセキュリティ市場(アプリケーション別)

8.1 概要

8.2 指揮統制システム

8.2.1 解決策

8.2.1.1. ファイアウォール

8.2.1.2. IAM

8.2.1.3. ログ管理とSIEM

8.2.1.4. パス管理

8.2.1.5. リスクとコンプライアンス管理

8.2.1.6. ウイルス対策/マルウェア対策

8.2.1.7. 暗号化

8.2.1.8. 侵入検知システム

8.2.1.9. その他

8.2.2 サービス

8.2.2.1. 設計と実装

8.2.2.2. コンサルティング

8.2.2.3. リスクと脅威の維持

8.2.2.4. サポートとメンテナンス

8.2.2.5. その他

8.3 通信ネットワーク

8.3.1 解決策

8.3.1.1. ファイアウォール

8.3.1.2. IAM

8.3.1.3. ログ管理とSIEM

8.3.1.4. パス管理

8.3.1.5. リスクとコンプライアンス管理

8.3.1.6. ウイルス対策/マルウェア対策

8.3.1.7. 暗号化

8.3.1.8. 侵入検知システム

8.3.1.9. その他

8.3.2 サービス

8.3.2.1. 設計と実装

8.3.2.2. コンサルティング

8.3.2.3. リスクと脅威の維持

8.3.2.4. サポートとメンテナンス

8.3.2.5. その他

8.4 情報収集と監視

8.4.1 解決策

8.4.1.1. ファイアウォール

8.4.1.2. IAM

8.4.1.3. ログ管理とSIEM

8.4.1.4. パス管理

8.4.1.5. リスクとコンプライアンス管理

8.4.1.6. ウイルス対策/マルウェア対策

8.4.1.7. 暗号化

8.4.1.8. 侵入検知システム

8.4.1.9. その他

8.4.2 サービス

8.4.2.1. 設計と実装

8.4.2.2. コンサルティング

8.4.2.3. リスクと脅威の維持

8.4.2.4. サポートとメンテナンス

8.4.2.5. その他

8.5 兵器システムとプラットフォーム

8.5.1 解決策

8.5.1.1. ファイアウォール

8.5.1.2. IAM

8.5.1.3. ログ管理とSIEM

8.5.1.4. パス管理

8.5.1.5. リスクとコンプライアンス管理

8.5.1.6. ウイルス対策/マルウェア対策

8.5.1.7. 暗号化

8.5.1.8. 侵入検知システム

8.5.1.9. その他

8.5.2 サービス

8.5.2.1. 設計と実装

8.5.2.2. コンサルティング

8.5.2.3. リスクと脅威の維持

8.5.2.4. サポートとメンテナンス

8.5.2.5. その他

8.6 その他

9 世界の軍事サイバーセキュリティ市場(地域別)

9.1 世界の軍事サイバーセキュリティ市場(上記のすべての区分は、この章では国別に表されています)

9.1.1 北米

9.1.1.1. 米国

9.1.1.2. カナダ

9.1.1.3. メキシコ

9.1.2 ヨーロッパ

9.1.2.1. ドイツ

9.1.2.2. フランス

9.1.2.3. 英国

9.1.2.4. イタリア

9.1.2.5. スペイン

9.1.2.6. ロシア

9.1.2.7. トルコ

9.1.2.8. ベルギー

9.1.2.9. オランダ

9.1.2.10. スイス

9.1.2.11. その他のヨーロッパ諸国

9.1.3 アジア太平洋

9.1.3.1. 日本

9.1.3.2. 中国

9.1.3.3. 韓国

9.1.3.4. インド

9.1.3.5. オーストラリア

9.1.3.6. シンガポール

9.1.3.7. タイ

9.1.3.8. マレーシア

9.1.3.9. インドネシア

9.1.3.10. フィリピン

9.1.3.11. その他のアジア太平洋地域

9.1.4 南アメリカ

9.1.4.1. ブラジル

9.1.4.2. アルゼンチン

9.1.4.3. 南米のその他の地域

9.1.5 中東およびアフリカ

9.1.5.1. 南アフリカ

9.1.5.2. エジプト

9.1.5.3. サウジアラビア

9.1.5.4. アラブ首長国連邦

9.1.5.5. イスラエル

9.1.5.6. その他の中東およびアフリカ

9.2 主要国別の主な洞察

10 世界の軍事サイバーセキュリティ市場、企業の状況

10.1 企業シェア分析:グローバル

10.2 企業シェア分析:北米

10.3 企業シェア分析:ヨーロッパ

10.4 企業シェア分析:アジア太平洋地域

10.5 合併と買収

10.6 新製品の開発と承認

10.7 拡張

10.8 規制の変更

10.9 パートナーシップおよびその他の戦略的展開

11 世界の軍事サイバーセキュリティ市場、SWOT分析およびDBMR分析

12 世界の軍事サイバーセキュリティ市場、企業プロフィール

12.1 BAEシステムズPLC

12.1.1 会社概要

12.1.2 収益分析

12.1.3 製品ポートフォリオ

12.1.4 最近の動向

12.2 タレス

12.2.1 会社概要

12.2.2 収益分析

12.2.3 製品ポートフォリオ

12.2.4 最近の動向

12.3 ロックヘッド・マーティン・コーポレーション

12.3.1 会社概要

12.3.2 収益分析

12.3.3 製品ポートフォリオ

12.3.4 最近の動向

12.4 ゼネラルダイナミクス株式会社

12.4.1 会社概要

12.4.2 収益分析

12.4.3 製品ポートフォリオ

12.4.4 最近の動向

12.5 ノースロップ・グラマン社

12.5.1 会社のスナップショット

12.5.2 収益分析

12.5.3 製品ポートフォリオ

12.5.4 最近の動向

12.6 レイセオンテクノロジーズコーポレーション

12.6.1 会社概要

12.6.2 収益分析

12.6.3 製品ポートフォリオ

12.6.4 最近の動向

12.7 エアバス

12.7.1 会社概要

12.7.2 収益分析

12.7.3 製品ポートフォリオ

12.7.4 最近の動向

12.8 IBMコーポレーション

12.8.1 会社のスナップショット

12.8.2 収益分析

12.8.3 製品ポートフォリオ

12.8.4 最近の開発

12.9 キャリルコーポレーション

12.9.1 会社概要

12.9.2 収益分析

12.9.3 製品ポートフォリオ

12.9.4 最近の開発

12.1 顕著なCRGT

12.10.1 会社概要

12.10.2 収益分析

12.10.3 製品ポートフォリオ

12.10.4 最近の開発

12.11 レイセオン社

12.11.1 会社概要

12.11.2 収益分析

12.11.3 製品ポートフォリオ

12.11.4 最近の動向

12.12 ウェブセンス株式会社

12.12.1 会社概要

12.12.2 収益分析

12.12.3 製品ポートフォリオ

12.12.4 最近の開発

12.13 AT&T

12.13.1 会社概要

12.13.2 収益分析

12.13.3 製品ポートフォリオ

12.13.4 最近の動向

12.14 ボーイング

12.14.1 会社概要

12.14.2 収益分析

12.14.3 製品ポートフォリオ

12.14.4 最近の動向

12.15 シスコ

12.15.1 会社概要

12.15.2 収益分析

12.15.3 製品ポートフォリオ

12.15.4 最近の動向

注:紹介されている企業は網羅的なリストではなく、以前のクライアントの要件に従っています。調査では100社以上の企業を紹介しており、リクエストに応じて企業リストを変更または差し替える場合があります。

13 結論

14 アンケート

関連レポート15件

16 データブリッジマーケットリサーチについて

調査方法

データ収集と基準年分析は、大規模なサンプル サイズのデータ収集モジュールを使用して行われます。この段階では、さまざまなソースと戦略を通じて市場情報または関連データを取得します。過去に取得したすべてのデータを事前に調査および計画することも含まれます。また、さまざまな情報ソース間で見られる情報の不一致の調査も含まれます。市場データは、市場統計モデルと一貫性モデルを使用して分析および推定されます。また、市場シェア分析と主要トレンド分析は、市場レポートの主要な成功要因です。詳細については、アナリストへの電話をリクエストするか、お問い合わせをドロップダウンしてください。

DBMR 調査チームが使用する主要な調査方法は、データ マイニング、データ変数が市場に与える影響の分析、および一次 (業界の専門家) 検証を含むデータ三角測量です。データ モデルには、ベンダー ポジショニング グリッド、市場タイムライン分析、市場概要とガイド、企業ポジショニング グリッド、特許分析、価格分析、企業市場シェア分析、測定基準、グローバルと地域、ベンダー シェア分析が含まれます。調査方法について詳しくは、お問い合わせフォームから当社の業界専門家にご相談ください。

カスタマイズ可能

Data Bridge Market Research は、高度な形成的調査のリーダーです。当社は、既存および新規のお客様に、お客様の目標に合致し、それに適したデータと分析を提供することに誇りを持っています。レポートは、対象ブランドの価格動向分析、追加国の市場理解 (国のリストをお問い合わせください)、臨床試験結果データ、文献レビュー、リファービッシュ市場および製品ベース分析を含めるようにカスタマイズできます。対象競合他社の市場分析は、技術ベースの分析から市場ポートフォリオ戦略まで分析できます。必要な競合他社のデータを、必要な形式とデータ スタイルでいくつでも追加できます。当社のアナリスト チームは、粗い生の Excel ファイル ピボット テーブル (ファクト ブック) でデータを提供したり、レポートで利用可能なデータ セットからプレゼンテーションを作成するお手伝いをしたりすることもできます。