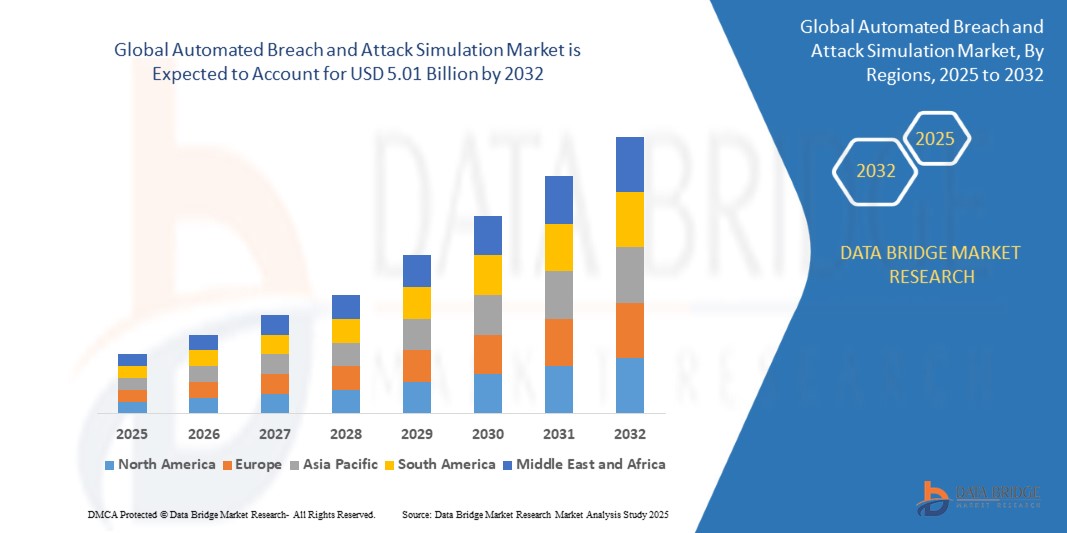

Global Automated Breach And Attack Simulation Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

1.12 Billion

USD

5.01 Billion

2024

2032

USD

1.12 Billion

USD

5.01 Billion

2024

2032

| 2025 –2032 | |

| USD 1.12 Billion | |

| USD 5.01 Billion | |

|

|

|

|

Mercado global de simulação automatizada de violações e ataques, por componente (plataforma/ferramentas, serviços), modo de implantação (local, baseado em nuvem), aplicação (gerenciamento de configuração, gerenciamento de patches, inteligência de ameaças, outros), usuário final (BFSI, TI e telecomunicações, saúde, varejo e comércio eletrônico, governo, energia e serviços públicos, outros) — Tendências do setor e previsão até 2032

Tamanho do mercado de simulação automatizada de violação e ataque

- O mercado global de simulação automatizada de violações e ataques (BAS) foi avaliado em US$ 1,12 bilhão em 2024 e está projetado para atingir US$ 5,01 bilhões até 2032 , crescendo a um CAGR de 23,86% durante o período previsto.

- Esse crescimento é impulsionado pela crescente necessidade de validação contínua de segurança, pela crescente sofisticação das ameaças cibernéticas e pela crescente demanda por equipes vermelhas automatizadas e testes de penetração em grandes empresas e agências governamentais.

Análise de mercado de simulação automatizada de violação e ataque

- As plataformas BAS permitem que as empresas simulem ataques cibernéticos reais à sua infraestrutura de TI em um ambiente seguro e controlado. Essas plataformas testam a eficácia dos controles de segurança existentes, identificam vulnerabilidades e fornecem orientações prioritárias de correção.

- Ao contrário dos testes de penetração tradicionais, as plataformas BAS oferecem simulações contínuas e automatizadas, reduzindo o esforço manual e permitindo avaliações de postura de segurança em tempo real.

- A adoção está aumentando entre setores regulamentados como BFSI, saúde e governo, onde a conformidade regulatória, a preparação para resposta a incidentes e a quantificação de risco cibernético são essenciais.

- À medida que arquiteturas de confiança zero e ecossistemas nativos da nuvem se tornam mais predominantes, o BAS está sendo integrado com plataformas XDR, SOAR, SIEM e gerenciamento de vulnerabilidades para fornecer uma abordagem de defesa unificada e proativa.

- O aumento da emulação de adversários orientada por IA, cenários alinhados ao MITRE ATT&CK e estratégias de defesa informadas por ameaças estão elevando ainda mais o BAS como uma ferramenta essencial em estruturas modernas de segurança cibernética.

Escopo do Relatório e Segmentação do Mercado de Simulação Automatizada de Violação e Ataque

|

Atributos |

Principais insights do mercado de simulação automatizada de violação e ataque |

|

Segmentos abrangidos |

|

|

Países abrangidos |

América do Norte

Europa

Ásia-Pacífico

Oriente Médio e África

Ámérica do Sul

|

|

Principais participantes do mercado |

|

|

Oportunidades de mercado |

|

|

Conjuntos de informações de dados de valor agregado |

Além dos insights sobre cenários de mercado, como valor de mercado, taxa de crescimento, segmentação, cobertura geográfica e principais participantes, os relatórios de mercado selecionados pela Data Bridge Market Research também incluem análise de importação e exportação, visão geral da capacidade de produção, análise de consumo de produção, análise de tendência de preço, cenário de mudança climática, análise da cadeia de suprimentos, análise da cadeia de valor, visão geral de matéria-prima/consumíveis, critérios de seleção de fornecedores, análise PESTLE, análise de Porter e estrutura regulatória. |

Tendências de mercado de simulação automatizada de violações e ataques

Validação de segurança como serviço (SVaaS), defesa informada sobre ameaças e otimização de SOC

- Expansão do BAS como serviço (BASaaS/SVaaS): as organizações estão adotando cada vez mais plataformas BAS fornecidas pela nuvem com cenários de ataque pré-configurados, reduzindo a necessidade de equipes vermelhas internas e acelerando o tempo de obtenção de valor.

- Alinhamento com estruturas de defesa informadas sobre ameaças: as soluções BAS estão se integrando com MITRE ATT&CK, D3FEND e CIS Controls, ajudando as organizações a simular o comportamento do invasor, mapear lacunas de detecção e melhorar continuamente a postura de defesa.

- BAS para maturidade do SOC e capacitação da Blue Team: os centros de operações de segurança estão usando o BAS para testar regras de detecção, validar fluxos de trabalho de alerta e treinar analistas de SOC em cenários de ataque do mundo real sem impacto na produção.

- Simulação de ataques multivetoriais e entre domínios: as plataformas estão evoluindo para simular ataques em vários estágios na nuvem, em endpoints, em identidades e em caminhos de movimentação lateral, oferecendo uma verdadeira validação de segurança em toda a empresa.

- IA e ML na emulação de adversários: os fornecedores estão aproveitando a IA para ajustar dinamicamente os caminhos de ataque, gerar novas táticas com base em inteligência de ameaças e melhorar as técnicas de evasão de detecção para imitar adversários reais.

Dinâmica de mercado de simulação automatizada de violação e ataque

Motorista

Demanda por validação de segurança em tempo real e redução da exposição a ameaças

- Os ataques cibernéticos estão aumentando em complexidade, velocidade e técnicas de evasão, necessitando de ferramentas que validem os controles continuamente em vez de depender de testes periódicos.

- O BAS fornece uma maneira escalável de quantificar o risco de segurança, medir a eficácia dos controles existentes e otimizar os investimentos em tecnologias de detecção de ameaças.

- Organizações que adotam a confiança zero estão aproveitando o BAS para validar políticas de segmentação, fluxos de autenticação e prevenção de movimentos laterais em ambientes dinâmicos.

- Com a crescente adoção da nuvem, as empresas devem testar continuamente suas configurações de nuvem, políticas de IAM e exposições de API, tornando o BAS essencial para o gerenciamento da postura de segurança na nuvem.

Restrição/Desafio

Complexidade de integração e falta de profissionais qualificados em BAS

- Muitas empresas enfrentam desafios para integrar ferramentas BAS com plataformas SIEM, XDR, SOAR e de segurança em nuvem existentes, o que geralmente exige conectores personalizados ou ajustes extensivos.

- A eficácia do BAS depende da maturidade das operações de segurança: organizações sem fluxos de trabalho de detecção e resposta bem definidos podem ter dificuldades para interpretar ou agir com base nos resultados da simulação.

- Organizações menores geralmente não têm experiência em segurança cibernética ou orçamento para implantar e manter uma plataforma BAS abrangente, o que as torna dependentes de serviços gerenciados ou conjuntos de ferramentas simplificados.

- Preocupações com privacidade e soberania de dados, especialmente em simulações internacionais, podem limitar a adoção em setores governamentais ou de saúde, onde os testes em redes ativas são rigidamente regulamentados.

Escopo de mercado de simulação automatizada de violação e ataque

O mercado é segmentado por componente, modo de implantação, aplicação e usuário final, refletindo a ampla aplicabilidade das soluções BAS em todos os setores e casos de uso.

- Por componente

Plataformas/Ferramentas liderarão o mercado em 2025 devido à alta demanda por simulação de violações de autoatendimento e ferramentas de validação contínua de segurança. Espera-se que serviços (por exemplo, BAS gerenciado, consultoria) cresçam com a CAGR mais rápida, especialmente entre PMEs e setores altamente regulamentados, sem recursos internos de red teaming.

- Por modo de implantação

A implantação baseada em nuvem domina o mercado devido à escalabilidade, facilidade de integração com aplicativos nativos da nuvem e tempo de configuração reduzido. A implantação local continua sendo importante em instituições governamentais, de defesa e financeiras devido às rigorosas políticas de segurança e privacidade de dados.

- Por aplicação

As principais aplicações incluem gerenciamento de configuração, gerenciamento de patches, validação de inteligência de ameaças e avaliação de desempenho de controle de segurança. A validação de inteligência de ameaças é o segmento que mais cresce, à medida que as organizações buscam alinhar as defesas internas com o MITRE ATT&CK e dados de ameaças externas.

- Por usuário final

Inclui BFSI, TI e Telecom, Saúde, Varejo e Comércio Eletrônico, Governo, Energia e Serviços Públicos, entre outros. O BFSI lidera o mercado devido aos crescentes requisitos de seguro cibernético, auditorias regulatórias e complexidade da superfície de ataque. O segmento governamental e de defesa também é um grande adotante, impulsionado pela necessidade de preparação para ameaças por parte dos Estados-nação e proteção de infraestruturas críticas.

Análise regional do mercado de simulação automatizada de violação e ataque

- A América do Norte dominará o mercado em 2025 devido à adoção antecipada da automação de defesa cibernética, à presença de grandes fornecedores de BAS e ao aumento de mandatos regulatórios nos setores bancário, de saúde e infraestrutura crítica.

- A Europa está crescendo de forma constante, impulsionada pela conformidade com o GDPR, pelas crescentes ameaças aos Estados-nação e pelos esforços regionais para modernizar as capacidades de defesa cibernética. Reino Unido, Alemanha e França são os principais adotantes em finanças, telecomunicações e defesa.

- A Ásia-Pacífico é a região que mais cresce, liderada pela modernização da segurança cibernética no Japão, Índia, China e Austrália. As empresas estão adotando o BAS para proteger ecossistemas digitais em expansão e setores críticos.

- O Oriente Médio e a África (MEA) veem uma adoção crescente nos setores de energia, petróleo e gás e governo, particularmente nos Emirados Árabes Unidos e na Arábia Saudita, que estão investindo em plataformas de inteligência contra ameaças cibernéticas e treinamento baseado em simulação.

- A América do Sul, especialmente Brasil e México, está implementando o BAS em resposta ao aumento de ataques de ransomware e à evolução das leis de proteção de dados. Os principais setores incluem serviços financeiros, telecomunicações e administração pública.

Estados Unidos

Os EUA lideram o mercado de BAS devido aos fortes orçamentos de segurança cibernética empresarial, inovação em defesa cibernética e mandatos nacionais, como os programas de validação de segurança da CISA e as estruturas de segurança cibernética do NIST.

Reino Unido

O Reino Unido tem uma curva de adoção crescente de BAS entre instituições financeiras, infraestrutura crítica e órgãos governamentais, impulsionada pelas diretrizes do NCSC e pelo foco crescente na emulação de adversários.

Índia

A Índia está emergindo como um mercado de BAS de alto crescimento, com adoção nos setores de serviços de TI, fintech e telecomunicações. Iniciativas de segurança cibernética apoiadas pelo governo e os mandatos do CERT-In estão impulsionando a demanda por ferramentas de validação contínua.

Alemanha

A Alemanha enfatiza o BAS na fabricação industrial e infraestrutura crítica, com muitas empresas integrando plataformas de simulação em estruturas de conformidade de segurança e protocolos ISMS específicos do setor.

Brasil

A adoção do BAS no Brasil está aumentando em aplicações bancárias, de seguros e de governo eletrônico, principalmente após a promulgação da LGPD, com ênfase na redução da superfície de ataque e na validação da prontidão para violações.

Participação de mercado de simulação automatizada de violação e ataque

O setor de simulação automatizada de violações e ataques é liderado principalmente por empresas bem estabelecidas, incluindo:

- XM Cyber Ltda. (Israel)

- Cymulate Ltda. (Israel)

- AttackIQ, Inc. (EUA)

- SafeBreach Inc. (EUA)

- FireEye, Inc. (Trellix) (EUA)

- Rapid7 Inc. (EUA)

- Foreseeti AB (Suécia)

- Qualys, Inc. (EUA)

- Picus Security Inc. (EUA)

- Mandiant (adquirida pelo Google Cloud) (EUA)

- Threatcare (adquirida pela ReliaQuest) (EUA)

Últimos desenvolvimentos no mercado global de simulação automatizada de violação e ataque

- Em abril de 2025, a XM Cyber lançou sua Hybrid Attack Path Mapping Tool, que unifica a simulação em ambientes locais, híbridos e multinuvem, permitindo que as organizações visualizem cadeias de ataque completas, desde o acesso inicial até a exfiltração de dados.

- Em março de 2025, a Cymulate lançou o Advanced Purple Team Module, permitindo que equipes de segurança cibernética colaborem em tempo real enquanto testam cenários de detecção, resposta e mitigação por meio de uma única interface de simulação.

- Em fevereiro de 2025, a AttackIQ lançou o MITRE ATT&CK Analyzer Suite, permitindo análise automatizada de lacunas e validação de controle em relação a estruturas do setor para setores regulamentados, como finanças e saúde.

- Em janeiro de 2025, a SafeBreach anunciou integração nativa com plataformas XDR e SOAR, facilitando recomendações automatizadas de correção com base em resultados de simulação contínua e dados de incidentes.

- Em dezembro de 2024, a Mandiant (Google Cloud) revelou seu Módulo de Inteligência Adversária para plataformas BAS, combinando feeds de inteligência de ameaças com emulação dinâmica de adversários para simulação de ameaças de estados-nação.

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.