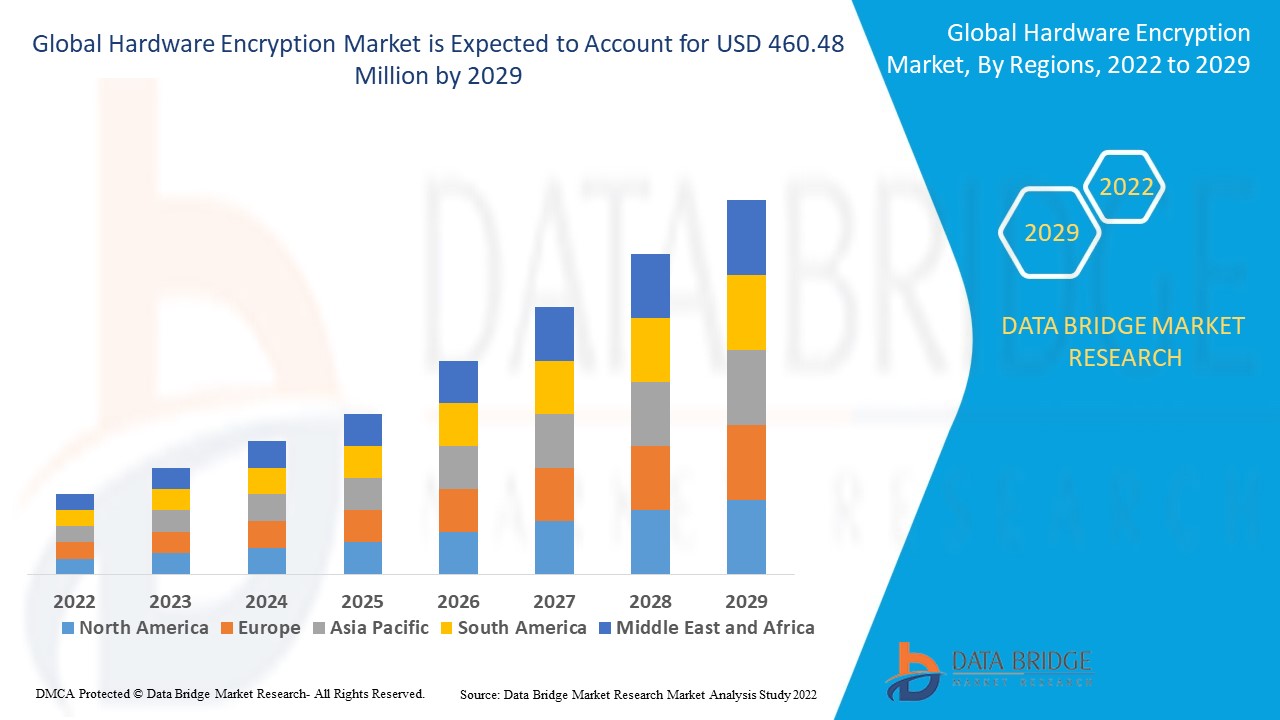

Global Hardware Encryption Market

Tamanho do mercado em biliões de dólares

CAGR :

%

USD

231.10 Million

USD

460.48 Million

2021

2029

USD

231.10 Million

USD

460.48 Million

2021

2029

| 2022 –2029 | |

| USD 231.10 Million | |

| USD 460.48 Million | |

|

|

|

|

Mercado global de criptografia de hardware, por tipo ( circuito integrado específico de aplicação (ASIC) e matriz de portas programável em campo (FPGA)), algoritmo e padrão (Rivest, Shamir e Adelman (RSA), padrão de criptografia avançado (AES) e outros), tipo de produto (HDD externo, HDD interno, unidade de estado sólido, criptografador de rede em linha, unidade flash USB), aplicação (eletrônicos de consumo, TI e telecomunicações, saúde, aeroespacial e defesa, transporte, outros), uso final (industrial, comercial, residencial, governamental) - tendências do setor e previsão até 2029

Análise e Tamanho do Mercado

A criptografia e a descriptografia têm assumido um papel fundamental na prevenção de acesso não autorizado a dados confidenciais ou privados. A criptografia de hardware é considerada altamente eficaz na proteção de dados confidenciais durante a transmissão e o armazenamento.

O mercado global de criptografia de hardware foi avaliado em US$ 231,1 milhões em 2021 e deve atingir US$ 460,48 milhões até 2029, registrando um CAGR de 9,00% durante o período previsto de 2022-2029. Eletrônicos de consumo representam o maior segmento de aplicações no respectivo mercado, devido ao crescimento de suas aplicações. Além de insights de mercado, como valor de mercado, taxa de crescimento, segmentos de mercado, cobertura geográfica, participantes do mercado e cenário de mercado, o relatório de mercado, com curadoria da equipe de Pesquisa de Mercado da Data Bridge, também inclui análises aprofundadas de especialistas, análises de importação/exportação, análise de preços, análise de consumo de produção e análise Pestle.

Definição de Mercado

Criptografia de hardware refere-se ao processo de codificação de dados ou informações em um formato que seja especificamente acessível apenas a usuários autorizados. Um algoritmo de criptografia é necessário para a codificação do hardware que gera o texto cifrado. Esse tipo de texto só pode ser lido após a descriptografia. Um usuário autorizado precisa digitar uma chave ou senha para decodificar esses dados privados.

Escopo do Relatório e Segmentação de Mercado

|

Métrica de Relatório |

Detalhes |

|

Período de previsão |

2022 a 2029 |

|

Ano base |

2021 |

|

Anos Históricos |

2020 (personalizável para 2014 - 2019) |

|

Unidades quantitativas |

Receita em milhões de dólares americanos, volumes em unidades, preços em dólares americanos |

|

Segmentos abrangidos |

Tipo (Circuito Integrado de Aplicação Específica (ASIC) e Matriz de Portas Programáveis em Campo (FPGA)), Algoritmo e Padrão (Rivest, Shamir e Adelman (RSA), Padrão de Criptografia Avançada (AES) e Outros), Tipo de Produto (HDD Externo, HDD Interno, Unidade de Estado Sólido, Criptografador de Rede Inline, Unidade Flash USB), Aplicação (Eletrônicos de Consumo, TI e Telecomunicações, Saúde, Aeroespacial e Defesa, Transporte, Outros), Uso Final (Industrial, Comercial, Residencial, Governo) |

|

Países abrangidos |

EUA, Canadá e México na América do Norte, Alemanha, França, Reino Unido, Holanda, Suíça, Bélgica, Rússia, Itália, Espanha, Turquia, Resto da Europa na Europa, China, Japão, Índia, Coreia do Sul, Cingapura, Malásia, Austrália, Tailândia, Indonésia, Filipinas, Resto da Ásia-Pacífico (APAC) na Ásia-Pacífico (APAC), Arábia Saudita, Emirados Árabes Unidos, Israel, Egito, África do Sul, Resto do Oriente Médio e África (MEA) como parte do Oriente Médio e África (MEA), Brasil, Argentina e Resto da América do Sul como parte da América do Sul. |

|

Participantes do mercado cobertos |

Microsoft (EUA), Bloombase. (EUA), Symantec (EUA), Intel Security (EUA), EMC Corporation (EUA), Amazon Web Services Inc. (EUA), Check Point Software Technologies (Israel), Cisco System Inc. (EUA), F-Secure (Finlândia), Fortinet Inc. (EUA), IBM Corporation (EUA), Oracle Corporation (EUA), Palo Alto Networks Inc. (EUA), WinMagic Inc. (Canadá) e Trend Micro Incorporated (Japão), entre outras |

|

Oportunidades de mercado |

|

Dinâmica do mercado de criptografia de hardware

Esta seção aborda a compreensão dos impulsionadores, vantagens, oportunidades, restrições e desafios do mercado. Tudo isso é discutido em detalhes a seguir:

Motoristas

Dinâmica do mercado de criptografia de hardware

Esta seção aborda a compreensão dos impulsionadores, vantagens, oportunidades, restrições e desafios do mercado. Tudo isso é discutido em detalhes a seguir:

Motoristas

- Gestão de Riscos

O uso da segurança de endpoints entre organizações para compreender, antecipar e gerenciar holisticamente seus riscos atua como um dos principais fatores que impulsionam o mercado de criptografia de hardware. Essas soluções são eficazes para tomar decisões estratégicas com eficiência e responder com eficiência.

- Implementação de regulamentos rigorosos

O aumento na implementação de regulamentações e mandatos governamentais rigorosos em diversos setores de usuários finais acelera o crescimento do mercado. Além disso, a criptografia de hardware está sendo amplamente adotada entre as organizações devido às suas vantagens únicas.

- Aumento de ameaças

O aumento das ameaças às organizações devido à digitalização e ao compartilhamento de grandes volumes de dados acelera ainda mais a influência do mercado. O aumento das ameaças à segurança cibernética atua como outro fator que impulsiona o mercado.

Além disso, a rápida urbanização, a mudança no estilo de vida, o aumento nos investimentos e o aumento dos gastos do consumidor impactam positivamente o mercado de criptografia de hardware.

Oportunidades

Além disso, a ampla aceitação da computação em nuvem amplia oportunidades lucrativas para os participantes do mercado no período previsto de 2022 a 2029. Além disso, o desenvolvimento e o crescimento substanciais da IoT em vários setores expandirão ainda mais o mercado.

Restrições/Desafios

Por outro lado, espera-se que a exigência de altos investimentos de capital por parte das partes interessadas e a deficiência na capacidade de resposta do comprador obstruam o crescimento do mercado. Além disso, o aumento da adoção de SED e TPM nos processadores atuais e a falta de conscientização sobre a tecnologia de criptografia de hardware devem desafiar o mercado de criptografia de hardware no período previsto de 2022 a 2029.

Este relatório de mercado de criptografia de hardware fornece detalhes sobre novos desenvolvimentos recentes, regulamentações comerciais, análise de importação e exportação, análise de produção, otimização da cadeia de valor, participação de mercado, impacto de participantes do mercado doméstico e local, análise de oportunidades em termos de bolsões de receita emergentes, mudanças nas regulamentações de mercado, análise estratégica de crescimento de mercado, tamanho do mercado, crescimento de categorias de mercado, nichos de aplicação e dominância, aprovações de produtos, lançamentos de produtos, expansões geográficas e inovações tecnológicas no mercado. Para obter mais informações sobre o mercado de criptografia de hardware, entre em contato com a Data Bridge Market Research para um Briefing de Analista. Nossa equipe ajudará você a tomar uma decisão de mercado informada para alcançar o crescimento do mercado.

Impacto da COVID-19 no mercado de criptografia de hardware

A COVID-19 teve um impacto positivo no mercado de criptografia de hardware devido ao aumento no número de setores verticais que adotaram ferramentas de segurança durante o surto da COVID-19. Diversos setores, especialmente o de eletrônicos de consumo, telecomunicações e TI, estavam implementando segurança de endpoints para proteger os dados dos consumidores. Espera-se que o mercado de criptografia de hardware testemunhe um alto crescimento no cenário pós-pandemia, devido à crescente conscientização sobre os potenciais benefícios da criptografia de hardware e ao aumento das ameaças cibernéticas.

Desenvolvimentos recentes

- A Samsung revelou uma solução completa de Segurança de Avaliação de Critérios Comuns (CC EAL) Nível 5+, certificada como Elemento Seguro (SE) para dispositivos móveis. A nova solução é conhecida por oferecer uma solução de segurança robusta, composta por um chip de segurança (S3K250AF).

Escopo e tamanho do mercado global de criptografia de hardware

O mercado de criptografia de hardware é segmentado com base em tipo, tipo de produto, aplicação e uso final. O crescimento entre esses segmentos ajudará você a analisar segmentos de crescimento limitado nos setores e fornecerá aos usuários uma visão geral e insights valiosos do mercado para ajudá-los a tomar decisões estratégicas para identificar as principais aplicações do mercado.

Tipo

- Circuito Integrado de Aplicação Específica (ASIC) e Matriz de Portas Programáveis em Campo (FPGA)

- Algoritmo e Padrão (Rivest, Shamir e Adelman (RSA)

- Padrão de Criptografia Avançada (AES)

- Outros

Tipo de produto

- HDD externo

- HDD interno

- Unidade de estado sólido

- Criptografador de rede em linha

- Pen drive USB

Aplicativo

- Eletrônicos de consumo

- TI e Telecom

- Assistência médica

- Aeroespacial e Defesa

- Transporte

- Outros

Uso final

- Industrial

- Comercial

- residencial

- Governo

Análise/Insights Regionais do Mercado de Criptografia de Hardware

O mercado de criptografia de hardware é analisado e insights e tendências sobre o tamanho do mercado são fornecidos por país, tipo, tipo de produto, aplicação e uso final, conforme mencionado acima.

Os países abrangidos pelo relatório de mercado de criptografia de hardware são EUA, Canadá e México na América do Norte, Alemanha, França, Reino Unido, Holanda, Suíça, Bélgica, Rússia, Itália, Espanha, Turquia, Resto da Europa na Europa, China, Japão, Índia, Coreia do Sul, Cingapura, Malásia, Austrália, Tailândia, Indonésia, Filipinas, Resto da Ásia-Pacífico (APAC) na Ásia-Pacífico (APAC), Arábia Saudita, Emirados Árabes Unidos, Israel, Egito, África do Sul, Resto do Oriente Médio e África (MEA) como parte do Oriente Médio e África (MEA), Brasil, Argentina e Resto da América do Sul como parte da América do Sul.

A América do Norte domina o mercado de criptografia de hardware devido à grande necessidade de segurança de dados em vários setores da região

Espera-se que a Ásia-Pacífico (APAC) testemunhe um crescimento significativo durante o período previsto de 2022 a 2029 devido ao avanço na infraestrutura de TI e telecomunicações na região.

A seção sobre países do relatório também apresenta fatores individuais que impactam o mercado e mudanças na regulamentação do mercado doméstico, que impactam as tendências atuais e futuras do mercado. Pontos de dados como análise da cadeia de valor a montante e a jusante, tendências técnicas, análise das cinco forças de Porter e estudos de caso são alguns dos indicadores utilizados para prever o cenário de mercado para cada país. Além disso, a presença e a disponibilidade de marcas globais e seus desafios enfrentados devido à concorrência forte ou escassa de marcas locais e nacionais, o impacto de tarifas domésticas e rotas comerciais são considerados na análise de previsão dos dados do país.

Cenário competitivo e mercado de criptografia de hardware

O cenário competitivo do mercado de criptografia de hardware fornece detalhes por concorrente. Os detalhes incluem visão geral da empresa, finanças da empresa, receita gerada, potencial de mercado, investimento em pesquisa e desenvolvimento, novas iniciativas de mercado, presença global, locais e instalações de produção, capacidades de produção, pontos fortes e fracos da empresa, lançamento de produto, abrangência e amplitude do produto e domínio da aplicação. Os pontos de dados acima fornecidos referem-se apenas ao foco das empresas no mercado de criptografia de hardware.

Alguns dos principais participantes que operam no mercado de criptografia de hardware são

- Microsoft (EUA)

- Bloombase. (EUA)

- Symantec (EUA)

- Intel Security (EUA)

- EMC Corporation (EUA)

- Amazon Web Services Inc. (EUA)

- Check Point Software Technologies (Israel)

- Cisco System Inc. (EUA)

- F-Secure (Finlândia)

- Fortinet Inc. (EUA)

- IBM Corporation (EUA)

- Oracle Corporation (EUA)

- Palo Alto Networks Inc. (EUA)

- WinMagic Inc. (Canadá)

- Trend Micro Incorporated (Japão)

SKU-

Obtenha acesso online ao relatório sobre a primeira nuvem de inteligência de mercado do mundo

- Painel interativo de análise de dados

- Painel de análise da empresa para oportunidades de elevado potencial de crescimento

- Acesso de analista de pesquisa para personalização e customização. consultas

- Análise da concorrência com painel interativo

- Últimas notícias, atualizações e atualizações Análise de tendências

- Aproveite o poder da análise de benchmark para um rastreio abrangente da concorrência

Índice

1. INTRODUÇÃO

1.1 OBJETIVOS DO ESTUDO

1.2 DEFINIÇÃO DE MERCADO

1.3 VISÃO GERAL DO MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE

1.4 MOEDA E PREÇOS

1.5 LIMITAÇÃO

1.6 MERCADOS COBERTOS

2. SEGMENTAÇÃO DE MERCADO

2.1 PRINCIPAIS CONCLUSÕES

2.2 CHEGANDO AO MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE

2.3 GRADE DE POSICIONAMENTO DE FORNECEDORES

2.4 CURVA DA LINHA DE VIDA DA TECNOLOGIA

2.5 GUIA DE MERCADO

2.6 MODELAGEM MULTIVARIADA

2.7 ANÁLISE DE CIMA PARA BAIXO

2.8 PADRÕES DE MEDIÇÃO

2.9 ANÁLISE DA PARTICIPAÇÃO DO FORNECEDOR

2.10 PONTOS DE DADOS DAS ENTREVISTAS PRIMÁRIAS PRINCIPAIS

2.11 PONTOS DE DADOS DE BASES DE DADOS SECUNDÁRIAS PRINCIPAIS

2.12 MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE: RESUMO DA PESQUISA

2.13 PREMISSAS

3. VISÃO GERAL DO MERCADO

3.1 MOTORISTAS

3.2 RESTRIÇÕES

3.3 OPORTUNIDADES

3.4 DESAFIOS

4. RESUMO EXECUTIVO

5. INFORMAÇÕES PREMIUM

5.1 ANÁLISE DA CADEIA DE VALOR

5.2 ANÁLISE DE MARCA

5.3 MAPA DE MERCADO DE ECOSSISTEMAS

5.4 TENDÊNCIAS TECNOLÓGICAS

5.5 MELHORES ESTRATÉGIAS VENCEDORAS

5.6 ANÁLISE DAS CINCO FORÇAS DE PORTER

6. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, POR PRODUTO

6.1 VISÃO GERAL

6.2 DISCO RÍGIDO INTERNO

6.3 DISCO RÍGIDO EXTERNO

PEN DRIVE USB 6.4

6.5 UNIDADE DE ESTADO SÓLIDO

6.6 CRIPTOGRAFIA DE REDE INLINE

6.7 OUTROS

7. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, POR ALGORITMO E PADRÃO

7.1 VISÃO GERAL

7.2 ALGORITMO DE HASH SEGURO (SHA)

7.3 ALGORITMO DE ASSINATURA DIGITAL (DSA)

7.4 PADRÃO DE CRIPTOGRAFIA DE DADOS (DES)

7.5 PADRÃO DE CRIPTOGRAFIA AVANÇADA (AES)

7.6 ALGORITMO RIVEST-SHAMIR-ADLEMAN (RSA)

7.7 CRIPTOGRAFIA DE CURVA ELÍPTICA (ECC)

8. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, POR ARQUITETURA

8.1 VISÃO GERAL

8.2 CIRCUITOS INTEGRADOS ESPECÍFICOS DO PRODUTO (ASIC)

8.3 MATRIZES DE PORTAS PROGRAMÁVEIS EM CAMPO (FPGA)

9. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, POR APLICAÇÃO

9.1 VISÃO GERAL

9.2 TI E TELECOMUNICAÇÕES

9.2.1 POR PRODUTO

9.2.1.1. DISCO RÍGIDO INTERNO

9.2.1.2. DISCO RÍGIDO EXTERNO

9.2.1.3. UNIDADE FLASH USB

9.2.1.4. UNIDADE DE ESTADO SÓLIDO

9.2.1.5. CRIPTOGRAFIA DE REDE INLINE

9.2.1.6. OUTROS

9.3 ELETRÔNICOS DE CONSUMO

9.3.1 POR PRODUTO

9.3.1.1. DISCO RÍGIDO INTERNO

9.3.1.2. DISCO RÍGIDO EXTERNO

9.3.1.3. UNIDADE FLASH USB

9.3.1.4. UNIDADE DE ESTADO SÓLIDO

9.3.1.5. CRIPTOGRAFIA DE REDE INLINE

9.3.1.6. OUTROS

9.4 AEROESPACIAL E DEFESA

9.4.1 POR PRODUTO

9.4.1.1. DISCO RÍGIDO INTERNO

9.4.1.2. DISCO RÍGIDO EXTERNO

9.4.1.3. UNIDADE FLASH USB

9.4.1.4. UNIDADE DE ESTADO SÓLIDO

9.4.1.5. CRIPTOGRAFIA DE REDE INLINE

9.4.1.6. OUTROS

9.5 TRANSPORTE

9.5.1 POR PRODUTO

9.5.1.1. DISCO RÍGIDO INTERNO

9.5.1.2. DISCO RÍGIDO EXTERNO

9.5.1.3. UNIDADE FLASH USB

9.5.1.4. UNIDADE DE ESTADO SÓLIDO

9.5.1.5. CRIPTOGRAFIA DE REDE INLINE

9.5.1.6. OUTROS

9.6 SAÚDE

9.6.1 POR PRODUTO

9.6.1.1. DISCO RÍGIDO INTERNO

9.6.1.2. DISCO RÍGIDO EXTERNO

9.6.1.3. UNIDADE FLASH USB

9.6.1.4. UNIDADE DE ESTADO SÓLIDO

9.6.1.5. CRIPTOGRAFIA DE REDE INLINE

9.6.1.6. OUTROS

9.7 OUTROS

9.7.1 POR PRODUTO

9.7.1.1. DISCO RÍGIDO INTERNO

9.7.1.2. DISCO RÍGIDO EXTERNO

9.7.1.3. UNIDADE FLASH USB

9.7.1.4. UNIDADE DE ESTADO SÓLIDO

9.7.1.5. CRIPTOGRAFIA DE REDE INLINE

9.7.1.6. OUTROS

10. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, POR REGIÃO

10.1 MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE (TODA A SEGMENTAÇÃO FORNECIDA ACIMA É REPRESENTADA NESTE CAPÍTULO POR PAÍS)

10.1.1 AMÉRICA DO NORTE

10.1.1.1. EUA

10.1.1.2. CANADÁ

10.1.1.3. MÉXICO

10.1.2 EUROPA

10.1.2.1. ALEMANHA

10.1.2.2. FRANÇA

10.1.2.3. Reino Unido

10.1.2.4. ITÁLIA

10.1.2.5. ESPANHA

10.1.2.6. RÚSSIA

10.1.2.7. TURQUIA

10.1.2.8. BÉLGICA

10.1.2.9. PAÍSES BAIXOS

10.1.2.10. SUÍÇA

10.1.2.11. Dinamarca

10.1.2.12. Suécia

10.1.2.13. Polônia

10.1.2.14. Noruega

10.1.2.15. Finlândia

10.1.2.16. RESTO DA EUROPA

10.1.3 ÁSIA-PACÍFICO

10.1.3.1. JAPÃO

10.1.3.2. CHINA

10.1.3.3. COREIA DO SUL

10.1.3.4. ÍNDIA

10.1.3.5. AUSTRÁLIA

10.1.3.6. SINGAPURA

10.1.3.7. TAILÂNDIA

10.1.3.8. MALÁSIA

10.1.3.9. INDONÉSIA

10.1.3.10. FILIPINAS

10.1.3.11. Nova Zelândia

10.1.3.12. Taiwan

10.1.3.13. Vietnã

10.1.3.14. RESTO DA ÁSIA-PACÍFICO

10.1.4 AMÉRICA DO SUL

10.1.4.1. BRASIL

10.1.4.2. ARGENTINA

10.1.4.3. RESTO DA AMÉRICA DO SUL

10.1.5 ORIENTE MÉDIO E ÁFRICA

10.1.5.1. ÁFRICA DO SUL

10.1.5.2. EGITO

10.1.5.3. Bahrein

10.1.5.4. Catar

10.1.5.5. Kuwait

10.1.5.6. Omã

10.1.5.7. ARÁBIA SAUDITA

10.1.5.8. Emirados Árabes Unidos

10.1.5.9. ISRAEL

10.1.5.10. RESTANTE DO ORIENTE MÉDIO E ÁFRICA

10.2 PRINCIPAIS INFORMAÇÕES: POR PAÍSES PRINCIPAIS

11. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, CENÁRIO DA EMPRESA

11.1 ANÁLISE DAS AÇÕES DA EMPRESA: AMÉRICA DO NORTE

11.2 ANÁLISE DE AÇÕES DA EMPRESA: EUROPA

11.3 ANÁLISE DE AÇÕES DA EMPRESA: ÁSIA-PACÍFICO

11.4 FUSÕES E AQUISIÇÕES

11.5 DESENVOLVIMENTO E APROVAÇÕES DE NOVOS PRODUTOS

11.6 EXPANSÕES

11.7 ALTERAÇÕES REGULAMENTARES

11.8 PARCERIA E OUTROS DESENVOLVIMENTOS ESTRATÉGICOS

12. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, ANÁLISE SWOT

13. MERCADO GLOBAL DE CRIPTOGRAFIA DE HARDWARE, PERFIL DA EMPRESA

13.1 CORPORAÇÃO TOSHIBA

13.1.1 RESUMO DA EMPRESA

13.1.2 ANÁLISE DE RECEITA

13.1.3 PRESENÇA GEOGRÁFICA

13.1.4 PORTFÓLIO DE PRODUTOS

13.1.5 DESENVOLVIMENTOS RECENTES

13.2 MICRON TECNOLOGIA, INC

13.2.1 RESUMO DA EMPRESA

13.2.2 ANÁLISE DE RECEITA

13.2.3 PRESENÇA GEOGRÁFICA

13.2.4 PORTFÓLIO DE PRODUTOS

13.2.5 DESENVOLVIMENTOS RECENTES

13.3 MAXIM PRODUTOS INTEGRADOS, INC

13.3.1 RESUMO DA EMPRESA

13.3.2 ANÁLISE DE RECEITA

13.3.3 PRESENÇA GEOGRÁFICA

13.3.4 PORTFÓLIO DE PRODUTOS

13.3.5 DESENVOLVIMENTOS RECENTES

13.4 SAMSUNG

13.4.1 RESUMO DA EMPRESA

13.4.2 ANÁLISE DE RECEITA

13.4.3 PRESENÇA GEOGRÁFICA

13.4.4 PORTFÓLIO DE PRODUTOS

13.4.5 DESENVOLVIMENTOS RECENTES

13.5 CORPORAÇÃO DIGITAL OCIDENTAL

13.5.1 RESUMO DA EMPRESA

13.5.2 ANÁLISE DE RECEITA

13.5.3 PRESENÇA GEOGRÁFICA

13.5.4 PORTFÓLIO DE PRODUTOS

13.5.5 DESENVOLVIMENTOS RECENTES

13.6 WINMAGIC, INC

13.6.1 RESUMO DA EMPRESA

13.6.2 ANÁLISE DE RECEITA

13.6.3 PRESENÇA GEOGRÁFICA

13.6.4 PORTFÓLIO DE PRODUTOS

13.6.5 DESENVOLVIMENTOS RECENTES

13.7 SOLUÇÕES KANGURU

13.7.1 RESUMO DA EMPRESA

13.7.2 ANÁLISE DE RECEITA

13.7.3 PRESENÇA GEOGRÁFICA

13.7.4 PORTFÓLIO DE PRODUTOS

13.7.5 DESENVOLVIMENTOS RECENTES

13.8 BROADCOM CORPORATION

13.8.1 RESUMO DA EMPRESA

13.8.2 ANÁLISE DE RECEITA

13.8.3 PRESENÇA GEOGRÁFICA

13.8.4 PORTFÓLIO DE PRODUTOS

13.8.5 DESENVOLVIMENTOS RECENTES

13.9 CORPORAÇÃO INTEL

13.9.1 RESUMO DA EMPRESA

13.9.2 ANÁLISE DE RECEITA

13.9.3 PRESENÇA GEOGRÁFICA

13.9.4 PORTFÓLIO DE PRODUTOS

13.9.5 DESENVOLVIMENTOS RECENTES

13.10 IBM CORPORAÇÃO

13.10.1 RESUMO DA EMPRESA

13.10.2 ANÁLISE DE RECEITA

13.10.3 PRESENÇA GEOGRÁFICA

13.10.4 PORTFÓLIO DE PRODUTOS

13.10.5 DESENVOLVIMENTOS RECENTES

13.11 THALES E-SEGURANÇA

13.11.1 RESUMO DA EMPRESA

13.11.2 ANÁLISE DE RECEITA

13.11.3 PRESENÇA GEOGRÁFICA

13.11.4 PORTFÓLIO DE PRODUTOS

13.11.5 DESENVOLVIMENTOS RECENTES

13.12 MCAFEE

13.12.1 RESUMO DA EMPRESA

13.12.2 ANÁLISE DE RECEITA

13.12.3 PRESENÇA GEOGRÁFICA

13.12.4 PORTFÓLIO DE PRODUTOS

13.12.5 DESENVOLVIMENTOS RECENTES

13.13 NETAPP

13.13.1 RESUMO DA EMPRESA

13.13.2 ANÁLISE DE RECEITA

13.13.3 PRESENÇA GEOGRÁFICA

13.13.4 PORTFÓLIO DE PRODUTOS

13.13.5 DESENVOLVIMENTOS RECENTES

13.14 TECNOLOGIAS INFINEON

13.14.1 RESUMO DA EMPRESA

13.14.2 ANÁLISE DE RECEITA

13.14.3 PRESENÇA GEOGRÁFICA

13.14.4 PORTFÓLIO DE PRODUTOS

13.14.5 DESENVOLVIMENTOS RECENTES

13.15 IDEMIA

13.15.1 RESUMO DA EMPRESA

13.15.2 ANÁLISE DE RECEITA

13.15.3 PRESENÇA GEOGRÁFICA

13.15.4 PORTFÓLIO DE PRODUTOS

13.15.5 DESENVOLVIMENTOS RECENTES

13.16 NXP SEMICONDUTORES

13.16.1 RESUMO DA EMPRESA

13.16.2 ANÁLISE DE RECEITA

13.16.3 PRESENÇA GEOGRÁFICA

13.16.4 PORTFÓLIO DE PRODUTOS

13.16.5 DESENVOLVIMENTOS RECENTES

13.17 FORTANIX

13.17.1 RESUMO DA EMPRESA

13.17.2 ANÁLISE DE RECEITA

13.17.3 PRESENÇA GEOGRÁFICA

13.17.4 PORTFÓLIO DE PRODUTOS

13.17.5 DESENVOLVIMENTOS RECENTES

13.18 MICRO FOCO

13.18.1 RESUMO DA EMPRESA

13.18.2 ANÁLISE DE RECEITA

13.18.3 PRESENÇA GEOGRÁFICA

13.18.4 PORTFÓLIO DE PRODUTOS

13.18.5 DESENVOLVIMENTOS RECENTES

13.19 ATOS SE

13.19.1 RESUMO DA EMPRESA

13.19.2 ANÁLISE DE RECEITA

13.19.3 PRESENÇA GEOGRÁFICA

13.19.4 PORTFÓLIO DE PRODUTOS

13.19.5 DESENVOLVIMENTOS RECENTES

13.20 CONFIAR

13.20.1 RESUMO DA EMPRESA

13.20.2 ANÁLISE DE RECEITA

13.20.3 PRESENÇA GEOGRÁFICA

13.20.4 PORTFÓLIO DE PRODUTOS

13.20.5 DESENVOLVIMENTOS RECENTES

13.21 TREND MICRO

13.21.1 RESUMO DA EMPRESA

13.21.2 ANÁLISE DE RECEITA

13.21.3 PRESENÇA GEOGRÁFICA

13.21.4 PORTFÓLIO DE PRODUTOS

13.21.5 DESENVOLVIMENTOS RECENTES

13.22 KIOXIA HOLDINGS CORPORATION

13.22.1 RESUMO DA EMPRESA

13.22.2 ANÁLISE DE RECEITA

13.22.3 PRESENÇA GEOGRÁFICA

13.22.4 PORTFÓLIO DE PRODUTOS

13.22.5 DESENVOLVIMENTOS RECENTES

13.23 KINGSTON TECNOLOGIA CORP

13.23.1 RESUMO DA EMPRESA

13.23.2 ANÁLISE DE RECEITA

13.23.3 PRESENÇA GEOGRÁFICA

13.23.4 PORTFÓLIO DE PRODUTOS

13.23.5 DESENVOLVIMENTOS RECENTES

13.24 SEAGATE TECHNOLOGY PLC

13.24.1 RESUMO DA EMPRESA

13.24.2 ANÁLISE DE RECEITA

13.24.3 PRESENÇA GEOGRÁFICA

13.24.4 PORTFÓLIO DE PRODUTOS

13.24.5 DESENVOLVIMENTOS RECENTES

OBSERVAÇÃO: A LISTA DE EMPRESAS APRESENTADA NÃO É EXAUSTIVA E ESTÁ DE ACORDO COM AS NECESSIDADES DE NOSSOS CLIENTES ANTERIORES. APRESENTAMOS O PERFIL DE MAIS DE 100 EMPRESAS EM NOSSO ESTUDO E, PORTANTO, A LISTA DE EMPRESAS PODE SER MODIFICADA OU SUBSTITUÍDA SOB SOLICITAÇÃO.

14. RELATÓRIOS RELACIONADOS

15. QUESTIONÁRIO

16. SOBRE A PESQUISA DE MERCADO DA DATA BRIDGE

Metodologia de Investigação

A recolha de dados e a análise do ano base são feitas através de módulos de recolha de dados com amostras grandes. A etapa inclui a obtenção de informações de mercado ou dados relacionados através de diversas fontes e estratégias. Inclui examinar e planear antecipadamente todos os dados adquiridos no passado. Da mesma forma, envolve o exame de inconsistências de informação observadas em diferentes fontes de informação. Os dados de mercado são analisados e estimados utilizando modelos estatísticos e coerentes de mercado. Além disso, a análise da quota de mercado e a análise das principais tendências são os principais fatores de sucesso no relatório de mercado. Para saber mais, solicite uma chamada de analista ou abra a sua consulta.

A principal metodologia de investigação utilizada pela equipa de investigação do DBMR é a triangulação de dados que envolve a mineração de dados, a análise do impacto das variáveis de dados no mercado e a validação primária (especialista do setor). Os modelos de dados incluem grelha de posicionamento de fornecedores, análise da linha de tempo do mercado, visão geral e guia de mercado, grelha de posicionamento da empresa, análise de patentes, análise de preços, análise da quota de mercado da empresa, normas de medição, análise global versus regional e de participação dos fornecedores. Para saber mais sobre a metodologia de investigação, faça uma consulta para falar com os nossos especialistas do setor.

Personalização disponível

A Data Bridge Market Research é líder em investigação formativa avançada. Orgulhamo-nos de servir os nossos clientes novos e existentes com dados e análises que correspondem e atendem aos seus objetivos. O relatório pode ser personalizado para incluir análise de tendências de preços de marcas-alvo, compreensão do mercado para países adicionais (solicite a lista de países), dados de resultados de ensaios clínicos, revisão de literatura, mercado remodelado e análise de base de produtos . A análise de mercado dos concorrentes-alvo pode ser analisada desde análises baseadas em tecnologia até estratégias de carteira de mercado. Podemos adicionar quantos concorrentes necessitar de dados no formato e estilo de dados que procura. A nossa equipa de analistas também pode fornecer dados em tabelas dinâmicas de ficheiros Excel em bruto (livro de factos) ou pode ajudá-lo a criar apresentações a partir dos conjuntos de dados disponíveis no relatório.