Global Two Factor Authentication Market

Taille du marché en milliards USD

TCAC :

%

USD

10.99 Billion

USD

42.58 Billion

2025

2033

USD

10.99 Billion

USD

42.58 Billion

2025

2033

| 2026 –2033 | |

| USD 10.99 Billion | |

| USD 42.58 Billion | |

|

|

|

|

Marché mondial de l'authentification à deux facteurs, par type (mot de passe à usage unique (OTP), infrastructure à clés publiques (PKI)), modèle ( carte à puce avec code PIN, mot de passe à usage unique avec code PIN, technologie biométrique avec code PIN, carte à puce avec technologie biométrique, autres), technologie (authentificateurs OTP, authentificateurs PKI, contrôle d'accès physique et logique, authentificateurs hors bande, suite bureautique PKI mobile), utilisateur final (banque et finance, administration publique, défense, sécurité commerciale, voyages et immigration, santé, électronique grand public, aérospatiale), pays (États-Unis, Canada, Mexique, Brésil, Argentine, reste de l'Amérique du Sud, Allemagne, France, Italie, Royaume-Uni, Belgique, Espagne, Russie, Turquie, Pays-Bas, Suisse, reste de l'Europe, Japon, Chine, Inde, Corée du Sud, Australie, Singapour, Malaisie, Thaïlande, Indonésie, Philippines, reste de l'Asie-Pacifique, Émirats arabes unis, Arabie saoudite, Égypte, Afrique du Sud, Israël, reste du Moyen-Orient et de l'Afrique) - Tendances et prévisions du secteur jusqu'en 2029

Analyse du marché et perspectives du marché de l'authentification à deux facteurs

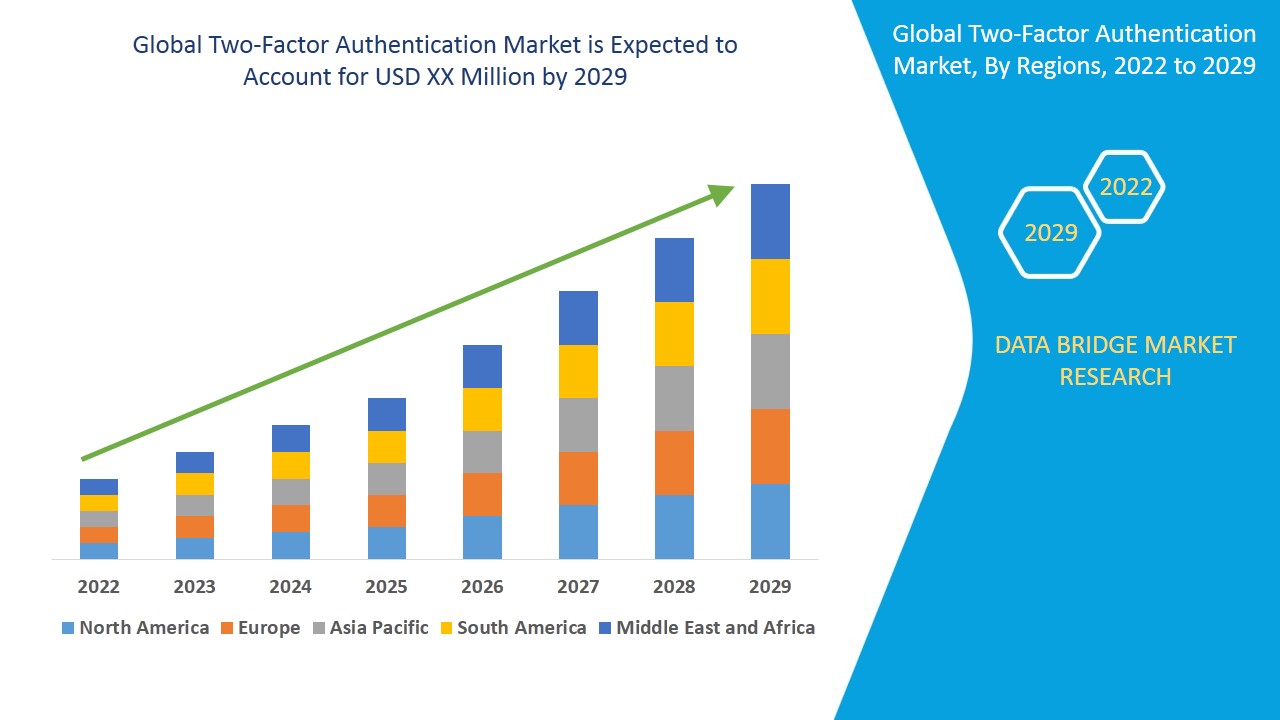

Le marché de l'authentification à deux facteurs devrait connaître une croissance du marché au cours de la période de prévision de 2022 à 2029. Data Bridge Market Research analyse le marché de l'authentification à deux facteurs pour afficher un TCAC de 18,45 % pour la période de prévision de 2022 à 2029.

L'authentification désigne une technique analytique qui garantit la sécurité des identifiants et des ressources associées à l'aide de mots de passe à usage unique, de jetons matériels, de données biométriques , etc. La procédure d'authentification à deux facteurs comprend généralement un jeton de sécurité par SMS ou e-mail, une voix et un mot de passe pour sécuriser les identifiants.

Des facteurs tels que l'adoption de l'authentification à deux facteurs et la hausse des menaces de failles de sécurité apparaîtront comme les principaux moteurs de la croissance du marché. De plus, l'augmentation du nombre de transactions en ligne, la sécurité renforcée offerte par les jetons matériels et l'émergence des appareils 4G/5G aggraveront encore la valeur du marché pour la période de prévision 2022-2029. De plus, la forte demande d'authentification à deux facteurs, due à ses nombreuses fonctionnalités avantageuses telles que la reconnaissance vocale, la reconnaissance de l'iris , les empreintes digitales et les mots de passe dans divers secteurs de la santé, de la défense et des administrations publiques, devrait freiner la croissance du marché. En revanche, les coûts élevés associés au matériel et aux logiciels constituent un frein pour le marché. De plus, l'investissement initial et le manque d'infrastructures de télécommunications devraient également freiner la croissance globale du marché.

Par ailleurs, la pénétration croissante des applications résidentielles et les innovations technologiques offrant des capacités améliorées devraient créer de nouvelles opportunités de croissance pour le marché au cours de la période de prévision. En revanche, le manque d'infrastructures de télécommunications représente un défi pour le marché.

Ce rapport sur le marché de l'authentification à deux facteurs détaille les développements récents, la réglementation commerciale, l'analyse des importations et des exportations, l'analyse de la production, l'optimisation de la chaîne de valeur, la part de marché, l'impact des acteurs nationaux et locaux, l'analyse des opportunités de revenus émergents, l'évolution de la réglementation, l'analyse stratégique de la croissance du marché, la taille du marché, la croissance des catégories, les niches d'application et la domination, les homologations et les lancements de produits, les expansions géographiques et les innovations technologiques. Pour plus d'informations sur le marché de l'authentification à deux facteurs, contactez Data Bridge Market Research pour obtenir un briefing d'analyste . Notre équipe vous aidera à prendre une décision éclairée et à stimuler votre croissance.

Portée et taille du marché mondial de l'authentification à deux facteurs

Le marché de l'authentification à deux facteurs est segmenté selon le type, le modèle, la technologie et l'utilisateur final. La croissance des différents segments vous permet d'acquérir une connaissance approfondie des facteurs de croissance attendus sur le marché et d'élaborer différentes stratégies pour identifier les principaux domaines d'application et vous démarquer sur votre marché cible.

- Le marché de l’authentification à deux facteurs, basé sur le type, a été segmenté en mot de passe à usage unique (OTP) et infrastructure à clé publique (PKI).

- Sur la base du modèle, le marché de l'authentification à deux facteurs a été segmenté en carte à puce avec code PIN, mot de passe à usage unique avec code PIN, technologie biométrique avec code PIN, carte à puce avec technologie biométrique et autres.

- Sur la base de la technologie, le marché de l'authentification à deux facteurs a été segmenté en authentificateurs OTP, authentificateurs PKI, contrôle d'accès physique et logique, authentificateurs hors bande et suite bureautique PKI mobile.

- L'authentification à deux facteurs a également été segmentée en fonction de l'utilisateur final dans les secteurs bancaire et financier, gouvernemental, militaire et de défense, de sécurité commerciale, de voyages et d'immigration, de soins de santé, d'électronique grand public et d'aérospatiale .

Analyse du marché de l'authentification à deux facteurs par pays

Le marché de l'authentification à deux facteurs est analysé et la taille du marché, les informations sur le volume sont fournies par type, modèle, technologie et utilisateur final comme référencé ci-dessus.

Les pays couverts dans le rapport sur le marché de l'authentification à deux facteurs sont les États-Unis, le Canada et le Mexique en Amérique du Nord, l'Allemagne, la France, le Royaume-Uni, les Pays-Bas, la Suisse, la Belgique, la Russie, l'Italie, l'Espagne, la Turquie, le reste de l'Europe en Europe, la Chine, le Japon, l'Inde, la Corée du Sud, Singapour, la Malaisie, l'Australie, la Thaïlande, l'Indonésie, les Philippines, le reste de l'Asie-Pacifique (APAC) en Asie-Pacifique (APAC), l'Arabie saoudite, les Émirats arabes unis, Israël, l'Égypte, l'Afrique du Sud, le reste du Moyen-Orient et de l'Afrique (MEA) en tant que partie du Moyen-Orient et de l'Afrique (MEA), le Brésil, l'Argentine et le reste de l'Amérique du Sud en tant que partie de l'Amérique du Sud.

L'Amérique du Nord domine le marché de l'authentification à deux facteurs grâce à la présence de nombreux fournisseurs de services, à l'adoption de mesures de sécurité et aux initiatives gouvernementales en matière de sécurité des identifiants au cours de la période de prévision. La région Asie-Pacifique devrait connaître une croissance significative au cours de la période de prévision en raison de l'adoption croissante de la technologie « apportez votre propre technologie » et du développement des technologies de l'information.

La section pays du rapport sur le marché de l'authentification à deux facteurs présente également les facteurs d'impact et les évolutions réglementaires nationales qui influencent les tendances actuelles et futures du marché. Des données telles que les volumes de consommation, les sites et volumes de production, l'analyse des importations et exportations, l'analyse des tendances de prix, le coût des matières premières et l'analyse de la chaîne de valeur en aval et en amont sont quelques-uns des principaux indicateurs utilisés pour prévoir le marché pour chaque pays. Par ailleurs, la présence et la disponibilité des marques mondiales, ainsi que les défis auxquels elles sont confrontées en raison de la forte ou de la faible concurrence des marques locales et nationales, l'impact des tarifs douaniers nationaux et les routes commerciales, sont pris en compte lors de l'analyse prévisionnelle des données nationales.

Analyse du paysage concurrentiel et des parts de marché de l'authentification à deux facteurs

Le paysage concurrentiel du marché de l'authentification à deux facteurs est détaillé par concurrent. Il comprend une présentation de l'entreprise, ses données financières, son chiffre d'affaires, son potentiel commercial, ses investissements en recherche et développement, ses nouvelles initiatives, sa présence mondiale, ses sites et installations de production, ses capacités de production, ses forces et faiblesses, le lancement de nouveaux produits, leur ampleur et leur portée, ainsi que la prédominance de ses applications. Les données ci-dessus concernent uniquement les activités des entreprises sur le marché de l'authentification à deux facteurs.

Français Certains des principaux acteurs opérant dans le rapport sur le marché de l'authentification à deux facteurs sont Thales Group, Fujitsu, Suprema., OneSpan, NEC Corporation, Broadcom, RSA., IBM, HID Global Corporation, Google LLC, Dell Inc., Amazon Web Services, Inc., Entrust Corporation, HID Global Corporation, ASSA ABLOY, RSA Security LLC, SUPREMA., Crossmatch, Censornet, IDEMIA, ZKTECO CO., LTD., Watchdata Co., Ltd., SecurEnvoy Ltd., Entrust Corporation, 3M, IDEMIA, Yubico, SecurStar, SecurEnvoy Ltd et SecureAuth Corporation, entre autres.

SKU-

Accédez en ligne au rapport sur le premier cloud mondial de veille économique

- Tableau de bord d'analyse de données interactif

- Tableau de bord d'analyse d'entreprise pour les opportunités à fort potentiel de croissance

- Accès d'analyste de recherche pour la personnalisation et les requêtes

- Analyse de la concurrence avec tableau de bord interactif

- Dernières actualités, mises à jour et analyse des tendances

- Exploitez la puissance de l'analyse comparative pour un suivi complet de la concurrence

Méthodologie de recherche

La collecte de données et l'analyse de l'année de base sont effectuées à l'aide de modules de collecte de données avec des échantillons de grande taille. L'étape consiste à obtenir des informations sur le marché ou des données connexes via diverses sources et stratégies. Elle comprend l'examen et la planification à l'avance de toutes les données acquises dans le passé. Elle englobe également l'examen des incohérences d'informations observées dans différentes sources d'informations. Les données de marché sont analysées et estimées à l'aide de modèles statistiques et cohérents de marché. De plus, l'analyse des parts de marché et l'analyse des tendances clés sont les principaux facteurs de succès du rapport de marché. Pour en savoir plus, veuillez demander un appel d'analyste ou déposer votre demande.

La méthodologie de recherche clé utilisée par l'équipe de recherche DBMR est la triangulation des données qui implique l'exploration de données, l'analyse de l'impact des variables de données sur le marché et la validation primaire (expert du secteur). Les modèles de données incluent la grille de positionnement des fournisseurs, l'analyse de la chronologie du marché, l'aperçu et le guide du marché, la grille de positionnement des entreprises, l'analyse des brevets, l'analyse des prix, l'analyse des parts de marché des entreprises, les normes de mesure, l'analyse globale par rapport à l'analyse régionale et des parts des fournisseurs. Pour en savoir plus sur la méthodologie de recherche, envoyez une demande pour parler à nos experts du secteur.

Personnalisation disponible

Data Bridge Market Research est un leader de la recherche formative avancée. Nous sommes fiers de fournir à nos clients existants et nouveaux des données et des analyses qui correspondent à leurs objectifs. Le rapport peut être personnalisé pour inclure une analyse des tendances des prix des marques cibles, une compréhension du marché pour d'autres pays (demandez la liste des pays), des données sur les résultats des essais cliniques, une revue de la littérature, une analyse du marché des produits remis à neuf et de la base de produits. L'analyse du marché des concurrents cibles peut être analysée à partir d'une analyse basée sur la technologie jusqu'à des stratégies de portefeuille de marché. Nous pouvons ajouter autant de concurrents que vous le souhaitez, dans le format et le style de données que vous recherchez. Notre équipe d'analystes peut également vous fournir des données sous forme de fichiers Excel bruts, de tableaux croisés dynamiques (Fact book) ou peut vous aider à créer des présentations à partir des ensembles de données disponibles dans le rapport.